0% encontró este documento útil (0 votos)

137 vistas15 páginasClase 1 - Material

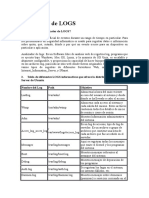

Este documento describe los registros de eventos del sistema y herramientas de registro. Explica que rsyslog es el daemon de registro de eventos predeterminado en muchas distribuciones Linux y describe cómo configurarlo y su archivo de configuración principal, /etc/rsyslog.conf. También cubre journalctl, syslog, syslog-ng y las prioridades y tipos de mensajes de registro.

Cargado por

Nicolas CostoyaDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como PDF, TXT o lee en línea desde Scribd

0% encontró este documento útil (0 votos)

137 vistas15 páginasClase 1 - Material

Este documento describe los registros de eventos del sistema y herramientas de registro. Explica que rsyslog es el daemon de registro de eventos predeterminado en muchas distribuciones Linux y describe cómo configurarlo y su archivo de configuración principal, /etc/rsyslog.conf. También cubre journalctl, syslog, syslog-ng y las prioridades y tipos de mensajes de registro.

Cargado por

Nicolas CostoyaDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como PDF, TXT o lee en línea desde Scribd

/ 15