Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Actividad 1

Actividad 1

Cargado por

Leonardo MendozaTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Actividad 1

Actividad 1

Cargado por

Leonardo MendozaCopyright:

Formatos disponibles

Actividad 1

Nombre Jesus Alberto Díaz Ortega

Fecha 09/02/2019

Actividad Evidencia 1

Tema

Red y seguridad

Caso real: Usted ha sido contratado en una empresa colombiana, llamada “En-core”, que

presta servicios de investigación tecnológica para las empresas del país. Su sede principal se

encuentra en Medellín, el mismo lugar donde, hipotéticamente, usted residirá. Esta empresa

está en un proceso de expansión, por lo que andan construyendo 2 sucursales más en la

misma ciudad, y una de ellas en la capital del país, Bogotá. Usted ha sido contratado para

gestionar la seguridad de las redes de esta empresa, debido a que maneja datos críticos y

secretos para la competencia. Usted tiene técnicos a su cargo, personal de mantenimiento, y

un administrador de red por cada sede (4 en total). De acuerdo a esta situación, responda las

siguientes preguntas:

Preguntas interpretativas

1. Antes que nada, un gestor de seguridad debe entender de manera intuitiva los modelos

de transmisión y recepción de información. Use una situación de la vida cotidiana,

diferente a la expresada en la documentación, para explicarle a sus empleados los

elementos del modelo de transmisión-recepción de información.

Respuesta:

A principio de los años 1900 en la segunda guerra mundial se invento una máquina

llamada enigma para manejar las comunicaciones. En esta máquina se escribía el mensaje

y la maquina lo codificaba y lo enviaba por señales de radio y cuando llegaba una de las

mismas

Redes y seguridad Actividad 1

2. Es objetivo principal del gestor de seguridad explicar el efecto de las políticas de

seguridad informática. Explique a los directores de la empresa la siguiente expresión

“Las PSI no generan un sistema más óptimo, ni más rápido, ni más eficiente a la hora

de procesar información, pero son vitales para la organización”

Respuesta:

Señores la importancia de las PSI. (políticas de seguridad informática) está relacionada con

información que contiene una organización o una empresa, no se podría arriesgar el activo más

importante de una entidad a los ataques de los hacker como a las personas no autorizadas hacer

uso indebido de la información y plasmar esta herramienta en una organización ayudaría a evitar

riesgos que se le pueda dar por terceras personas, del tal forma permitiría a la entidad poder

desarrollarse y mantener la confiabilidad de sus clientes de lo cual permitiría un servicio eficiente.

por ejemplo una EPS si no tienes buenas políticas de seguridad en la información, terceras

personas podrían hacer mal uso de tus archivos.

Redes y seguridad Actividad 1

Preguntas argumentativas

1. La gestión principal de seguridad de una red se da en la capa 4 cuando se

habla de elementos técnicos, y en la capa 8 cuando se habla de elementos

administrativos. ¿Por qué?

Porque la capa 8, es la que inicialmente puede generar el error ya que esta

Es directamente al ingreso de los datos, el error humano se transmite atreves

de la red capa 4 puesto que esta transportada los datos ingresados.

2. ¿Por qué debemos tener en cuenta la capa 8 a la hora de generar una

política de seguridad informática?

Porque como decíamos anteriormente es la seguridad de los datos y

veracidad de los mismos ingresados por el usuario humano, ya sea por un

administrador de red o personal de confianza.

Sea claro y conciso a la hora de argumentar sus preguntas. No se trata de copiar y

pegar de internet, sino de argumentar basado en lSO conocimientos adquiridos.

Preguntas propositivas

1. De acuerdo con los tipos de redes existentes, y la estructura de la empresa en la que

se encuentra, proponga la forma en la que los elementos deben interconectarse entre

sí, tanto en los edificios, como entre las sedes de una misma ciudad, y a su vez con

la sucursal en la capital. Defina el tipo de red por alcance, por topología, por dirección

de los datos, y todas las características que considere deba tener la definición de la

misma.

Para la implementación de esta red, yo propondría una combinación de WAN y LAN.

La primera, para el enlace entre las ciudades y la segunda para el tráfico local de la

red. Además de servidores redundantes en cada una de las ciudades, por si se corta

la comunicación entre ellas

Redes y seguridad Actividad 1

2. Proponga un plan de trabajo de comunicación inicial, teniendo en cuenta los diversos

problemas en capa 8, para explicar las medidas de seguridad que se impondrán.

Tenga en cuenta que en este plan no debe estar incluido lo que se dirá, ni el porqué,

sino solo los pasos a seguir para comunicar las PSI, las personas involucradas y

Prioritarias, los tipos de problemas que se cubrirán, etc.

Debemos cubrir el 100% de la información ingresada, controlaríamos de una mejor

manera el personal humano que tiene acceso a la plataforma informativa y los recursos

otorgamos para el ingreso de la información, son los Administradores quienes tienen la

mayor responsabilidad de la manipulación de los datos y los Gerentes quienes otorgan

responsabilidades a los Administradores, tiene mayor responsabilidad en la seguridad.

Cubrirán, etc.

Redes y seguridad Actividad 1

También podría gustarte

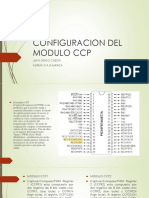

- Configuracion Del Modulo CCPDocumento16 páginasConfiguracion Del Modulo CCPJuan Diego CuestaAún no hay calificaciones

- Hugo InformaticaDocumento4 páginasHugo InformaticaAlejandro RosalesAún no hay calificaciones

- FORTINET-DocumentoDescriptivo FortiGate-2016Documento95 páginasFORTINET-DocumentoDescriptivo FortiGate-2016Din CessareAún no hay calificaciones

- MonografiaDocumento13 páginasMonografiaAlex Lopez ChoccaAún no hay calificaciones

- HP Laptop 15s-fq5098nsDocumento4 páginasHP Laptop 15s-fq5098nsrobca81Aún no hay calificaciones

- Presentacion S2Documento4 páginasPresentacion S2giselle colliAún no hay calificaciones

- Ivania Osinaga MeridaDocumento36 páginasIvania Osinaga MeridaDavid GutierrezAún no hay calificaciones

- Ventajas y Desventajas de La Web 2Documento5 páginasVentajas y Desventajas de La Web 2katte1999Aún no hay calificaciones

- InformáticoDocumento3 páginasInformáticoErikaAún no hay calificaciones

- Pilares Unidad1Documento14 páginasPilares Unidad1karencamargo942Aún no hay calificaciones

- Tema 7a Multiplexaje DigitalDocumento5 páginasTema 7a Multiplexaje Digitalcarlos eduardo pisco tejadaAún no hay calificaciones

- Actividad de Aprendizaje 13 Evidencia 1Documento4 páginasActividad de Aprendizaje 13 Evidencia 1victor erazoAún no hay calificaciones

- Cotizacion Port A Tiles Roa y Jorge CuellarDocumento4 páginasCotizacion Port A Tiles Roa y Jorge Cuellarmao_van23Aún no hay calificaciones

- ACL IN060301 002 Memoria Phon99 07 2009 V5Documento13 páginasACL IN060301 002 Memoria Phon99 07 2009 V5Iucary S. UbietaAún no hay calificaciones

- Scope DSO5000P Manual - En.esDocumento71 páginasScope DSO5000P Manual - En.esPedro Javier Pingo TalledoAún no hay calificaciones

- Nauta Guia Rapida Instalacion Julio 2017Documento2 páginasNauta Guia Rapida Instalacion Julio 2017Juan M Pupo Gongora100% (1)

- Oratoria Som201Documento9 páginasOratoria Som201Rhaisa REMALDEZ MONTESAún no hay calificaciones

- Tarea 6Documento2 páginasTarea 6David GarciaAún no hay calificaciones

- Sistema en SimulinkDocumento3 páginasSistema en Simulinkandres_mgAún no hay calificaciones

- 3.8.8 Lab - Explore DNS TrafficDocumento11 páginas3.8.8 Lab - Explore DNS TrafficDonaldo BejeranoAún no hay calificaciones

- Trabajo Colaborativo 2 Control DigitalDocumento65 páginasTrabajo Colaborativo 2 Control DigitalCristianCChDelgadoAún no hay calificaciones

- Curso Microelectronica Optimus ElectronicsDocumento65 páginasCurso Microelectronica Optimus ElectronicsJoel TAún no hay calificaciones

- Sinu 151 Entregable Informatica 01documento Informativo 2022Documento4 páginasSinu 151 Entregable Informatica 01documento Informativo 2022CRISTHIAN DAVID VARGAS BARBAAún no hay calificaciones

- Herramientas y Recursos para Visibilizar Un Proyecto de ABP PDFDocumento5 páginasHerramientas y Recursos para Visibilizar Un Proyecto de ABP PDFJORGE LUIS MEJIA QUIÑONEZAún no hay calificaciones

- ALB-D063-AXSsp A1-Estacion Base 558Documento2 páginasALB-D063-AXSsp A1-Estacion Base 558kv02thAún no hay calificaciones

- Desafío Teórico Práctico 3 TL150403 ACR101 BTS FINALDocumento18 páginasDesafío Teórico Práctico 3 TL150403 ACR101 BTS FINALrobinAún no hay calificaciones

- Técnicas CRMDocumento30 páginasTécnicas CRMscribd.cimdAún no hay calificaciones

- La Brecha Digital en ColombiaDocumento2 páginasLa Brecha Digital en Colombiaadri larrahondoAún no hay calificaciones

- Consulta Perifericos de Entrada, Salida y AlmacenamientoDocumento19 páginasConsulta Perifericos de Entrada, Salida y AlmacenamientoJhonathan AntonioAún no hay calificaciones

- Ingeniería en Redes Y TelecomunicacionesDocumento1 páginaIngeniería en Redes Y TelecomunicacionesOliver RosasAún no hay calificaciones