Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Delitos Informaticos La Necesidad de Pro PDF

Delitos Informaticos La Necesidad de Pro PDF

Cargado por

Veronica BilbaoTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Delitos Informaticos La Necesidad de Pro PDF

Delitos Informaticos La Necesidad de Pro PDF

Cargado por

Veronica BilbaoCopyright:

Formatos disponibles

Maestra en Seguridad y Gestin de Riesgos Informticos, Cohorte 1

Agosto, 2014

DELITOS INFORMTICOS: LA NECESIDAD DE

PROFESIONALES EN INFORMTICA FORENSE

Jorge R. Andrade, Rene A. Villatoro, Ricardo A. Molina

Centro de Estudios de Postgrados.

Universidad Don Bosco

Antiguo Cuscatln, El Salvador

aanndrade@hotmail.com, villatoro.rene@gmail.com, ricardo.molina80@gmail.com

RESUMEN: Los delitos informticos han dejado

de ser argumentos que vemos en pelculas para

transformarse en una preocupacin global, el robo de

informacin, el fraude bancario, la suplantacin de

identidad, el espionaje industrial, en fin una larga cadena

de acciones que se llevan a cabo por un individuo a un

dispositivo conectado a Internet. Es por eso que surge la

necesidad de determinar Qu fue lo que paso?,

Cundo paso?, Por dnde entro? y principalmente,

Dnde est?, el origen de estas preguntas nace de una

prdida o un acto consumado, es ah que necesitamos

de un perito forense y para el caso particular de la

tecnologa un Forense Informtico, el cual debe poseer

los conocimientos, metodologas, pericia y tcnicas

adecuadas para tratar las evidencias y ofrecer

respuestas a las preguntas planteadas. Por esta razn la

formacin de nuevos peritos informticos Forenses tiene

trascendencia, los delitos informticos aumentan y la

cantidad de profesionales que puedan determinar lo

sucedido an no. Por ello en este artculo se plantea la

realidad de la formacin de peritos informticos en El

Salvador, los centros de formacin que puedan tomar

estos procesos de capacitacin y como esto generar

una ventaja competitiva a nivel regional.

Todo esto suena interesante y probablemente

cmico, pero es la realidad, a partir de que ms

personas hacen uso de las computadoras e Internet la

creciente dependencia a las mismas nos llevan a que

nuestra vida se encuentre ms publica que antes;

nuevas formas de ataques informticos, nuevas formas

de obtener informacin, nuevas formas de robo de

identidad, nuevas formas de fraude, nuevas formas de

terrorismo, todo esto hace que nazcan nuevas preguntas

De qu manera puedo defenderme?, De dnde

provino el ataque?, Quin lo hizo?, Por dnde entro a

mi maquina?, Qu se llev?, Dnde est?.

De acuerdo a diferentes estudios actuales, los

delitos informticos son los de mayor crecimiento en los

ltimos aos. La posibilidad de su ejecucin a travs de

Internet permite que sin mayores complicaciones, el

delincuente pueda estar en determinado lugar e incluso

pas, usar servicios de otros, para finalmente atacar a

una o ms vctimas. La Evidencia digital es la madre de

todas las evidencias y ayuda de manera inequvoca a

esclarecer la causa de la mayora de los litigios y no solo

los tecnolgicos. Contar con un Perito Informtico puede

ser vital para ganar una demanda y evitar una condena.

PALABRAS

CLAVE:

Informtica

Forense,

Ciberataque, Robo de informacin, Formacin

Estos tipos de delitos conllevan a la necesidad de

poder contar con profesionales del mundo de la

informtica y derecho que apliquen de forma prctica la

pericia informtica, sepan cmo realizar valoraciones,

dictmenes y peritaciones informticas con el fin de

colaborar en la resolucin de litigios por medio de la

extraccin de la evidencia digital y presentarlas ante el

Juez. Estos profesionales deben actualizar sus

conocimientos para resolver problemas que surgen en

su quehacer profesional y tomar decisiones tcticas y

estratgicas en sus puestos.

INTRODUCCIN

Hace 10 aos atrs todo el mundo estaba feliz de

poder comunicarse por Microsoft Messenger, y no haba

una sola mquina que no lo tuviera instalado, en su

mayora eran adolescentes y jvenes, hombres y

mujeres quienes pasaban horas enteras incluso dasfrente al computador, luego se sumaron personas

mayores y nios a esta fiebre por la comunicacin con

otras personas; pero tambin comenzaron las intrigas,

los celos y las desconfianzas, y surgieron las

inquietudes de poder saber lo que el otro/a hace, con

quin hablar?, Qu estar diciendo?, etc., y esto llevo

a retomar tcnicas que antes se hacan para obtener

informacin, poder conseguir la clave de otra persona,

ingresar a su mquina, ver sus archivos.

La necesidad de profesionales capaces de cumplir

con los requisitos que demandan los estndares y

organizaciones internacionales en informtica forense

como CCFP [1] del (ISC)2, la ICFS [2] en Espaa y

liderados por las premisas emitidas por el IACIS [3], que

certificar a profesionales de agencias gubernamentales

en el Certified Forensic Computer Examiner (CFCE), una

Maestra en Seguridad y Gestin de Riesgos Informticos, Cohorte 1

Agosto, 2014

de las certificaciones ms prestigiosas en el mbito

forense. Es aqu donde entra la labor de formacin local,

por medio de las Universidades y centros de formacin

liderados por el INSAFORP y auspiciados por las

empresas, quienes sern los primeros beneficiados de

estos profesionales.

prdidas derivadas de ciberataques, llegando a 478.000

euros [6].

DELITOS INFORMTICOS

De acuerdo a diferentes estudios actuales, los

delitos informticos son los de mayor crecimiento en los

ltimos aos. La posibilidad de su ejecucin a travs de

Internet permite que sin mayores complicaciones, el

delincuente pueda estar en determinado lugar e incluso

pas, usar servicios de otros, para finalmente atacar a

una o ms vctimas.

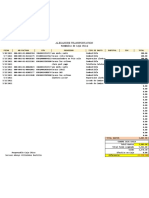

Grafico 2: Perjuicio econmico estimado resultante de

cualquier incidente de prdida de datos importantes

Dentro de las estadsticas de la seguridad de la

informacin, hay datos que indican cuan vulnerables

somos; dentro de esta informacin se retoman 4 puntos

considerados importantes, no por sus nmeros, sino

porque nos afectan a todos.

1. El 65% de los adultos del planeta hemos sido vctimas de

un cibercriminal.

Aunque parezca increble, si usted es mayor de 18

aos lo ms probable es que ya haya sido vctima de un

delito informtico. Esta cifra corresponde al reporte anual

sobre cibercrimen(ingls) que publica la empresa de

seguridad informtica Symantec, creadora de las

herramientas de seguridad Norton.

Grafico 1: Principales abusos y ataques Informticos

Las actividades informticas delictivas estn en

crecimiento a nivel global, incluyendo a Amrica Latina

[4], por otro lado, el crecimiento sostenido del mercado

negro de la informacin [5], funciona como motor que

impulsa una importante masa de ataques informticos,

principalmente destinados a obtener bases de datos con

informacin personal. Entre los desafos citados

anteriormente, uno de los ms importantes es el hecho

que este tipo de delitos pueden ser cometidos sin

respetar barreras geogrficas o jurisdiccionales. En

este sentido, cualquier delincuente informtico puede

operar acciones desde un determinado lugar,

conectarse a sistemas o equipos en otra parte y

finalmente atacar datos o sistemas ubicados en otro

lugar. La cadena puede tener indeterminadas variables

dependiendo de la complejidad del ataque y de los

conocimientos del delincuente. Si bien esta situacin no

sucede en todos los casos, es relativamente sencillo

realizar estos ataques en la actualidad para personas

con conocimientos en informtica.

2. El 44% de las personas no le dice a la polica que ha sido

vctima de un cibercrimen.

El mismo estudio de Symantec revel que gran parte de

las personas no reporta cibrecrmenes a la polica. Al

parecer su desconocimiento del tema lleva a la gente a

darle poca importancia. Segn Joseph LaBrie (ingls),

profesor de sicologa en la Universidad de Loyola en

Marymount, el cibercrimen es como ser engaado por

un taller de mecnica si uno no sabe lo suficiente

sobre carros, uno no discute con el mecnico, incluso si

uno siente que algo est mal.

3. El 33% de todos los virus de computador en existencia

naci en 2010.

De acuerdo con cifras de PandaLabs (ingls) del ao

2010, 20 millones de tipos de malware nacieron en los

ltimos 10 meses de ese ao. Eso quiere decir que cada

da 63.000 virus nuevos llegaron a la Red en su

mayora para la plataforma Windows, aunque empiezan

a crecer para las dems. Adems de la dimensin de la

cifra, es preocupante la tendencia que muestra la

siguiente tabla, en la que se ve un incremento

exponencial en la cantidad de amenazas.

Los daos varan dependiendo de la regin

geogrfica en la que opera la empresa en cuestin. Por

ejemplo, los daos mayores se asocian con incidentes

sufridos en empresas que operan en Amrica del Norte,

con un promedio de 624.000 euros, seguido de Amrica

del Sur, con 620.000 euros. Europa Occidental registr

una media ms baja, pero an considerable, de las

Maestra en Seguridad y Gestin de Riesgos Informticos, Cohorte 1

Agosto, 2014

El Perito Judicial Informtico y su pericia en la extraccin

de evidencias electrnicas; est teniendo especial

relevancia con un gran peso en todo tipo de

procedimientos tanto judiciales como extrajudiciales

tanto en temas penales, civiles, sociales, mercantiles,

laborales e incluso personales; las evidencias digitales

estn en los elementos que usamos de manera cotidiana

como el ordenador, mvil y otros dispositivos que estn

presentes en todo tipo de litigios.

Pero?, Qu es la Informtica Forense? - Es la rama

de la ciencia forense que aplica tcnicas informticas

para encontrar, identificar, preservar, analizar, demostrar

y presentar informacin que sea vlida en procesos

legales relacionados con delitos informticos o con

litigios entre personas fsicas o jurdicas o de

investigacin interna de las organizaciones. La

informtica forense trabaja fundamentalmente con

dispositivos digitales por lo que dentro de estas tcnicas

tambin se incluyen la reconstruccin de soportes

digitales, la localizacin de informacin borrada o

residual, la autenticacin de datos y usuarios, etc. La

prctica

de

informtica

forense

requiere

de

conocimientos y especializacin en tecnologas de la

informacin y capacidades analticas y de precisin en el

trabajo para poder mantener la integridad de los datos,

ya que la prueba digital es de naturaleza frgil.

Grafico 2: El crecimiento de las amenazas en la Red se acelera

cada ao. Imagen: PandaLabs

4. Cada usuario empresarial registra 133 infecciones al

mes.

Cisco Systems se uni al DISI 2010 publicando sus

conclusiones sobre seguridad informtica para ese ao.

Entre los datos que revel, Cisco afirma que, en

promedio, las empresas se ven amenazadas por

100.000 pginas web al mes. Esa cifra se traduce en

ms de 100 infecciones mensuales por cada usuario de

Internet empresarial.

Sabemos que como todo proceso profesional, ser un

perito no se hace de la noche a la maana, se requiere

tiempo, dedicacin y prctica para poder alcanzar un

buen nivel de profesionalizacin y ser reconocido en el

mbito; la grfica siguiente muestra un estimado de aos

de experiencia requeridos para considerarse un

profesional.

En Latinoamrica, es muy complicado establecer si el

fraude electrnico ha superado el fraude tradicional,

porque no hay cifras oficiales, las empresas y las

personas no denuncian porque no creen que esto les

sirva, y por lo tanto no sabemos cuntas son las

vctimas, con qu frecuencia ocurren los delitos ni a

cunto ascienden los montos de los fraudes [7].

TENEMOS UN SABUESO?

As como existen los delitos y quienes los originan

nosotros no estamos solos, en la actualidad el tema de

seguridad es amplio y as como se mejoran las tcnicas

de ataque, tambin hay mejoras en nuestra defensa,

contamos con normas que garantizan la seguridad de la

informacin como la familia de las normas ISO 27000

[8], marcos de control como Cobit e ITIL, certificaciones

profesionales como CISSP, CISM, CEH, etc., y cada da

nacen ms entusiastas en formarse en seguridad

informtica, y las empresas ve cmo invertir en

seguridad.

Grafico 3: Aos de experiencia requeridos de acuerdo a

las nuevas amenazas.

Estos profesionales son los encargados de aplicar

tcnicas y metodologas que permiten encontrar que

paso en nuestros sistemas, que se llevaron y como lo

hicieron, pero ahora que hay crecimiento en cuanto al

nmero de atacantes y la sofisticacin y ms acceso a

recursos por parte de ellos, surge una pregunta. Dnde

encuentro a un perito informtico?, En dnde capacito

a mi personal?, Qu tipo de carrera estudia?, Dnde

estudiar esa carrera?, es ahora en donde debemos

cuestionarnos, Estamos listos para enfrentar las

Por qu en El Salvador an no tenemos estadsticas de

inversin en seguridad?, Por qu los crmenes

informticos aun no son perseguidos?, como pas

tenemos muchas deudas en cuanto a cmo protegernos,

y eso es un tema aparte, debemos tener claro que un

sabueso nos sirve para rastrear, ahora la pregunta Qu

debe rastrear nuestro sabueso?, Cmo debe hacerlo?

Es ahora en donde entra en juego el perito informtico, o

mejor conocido como Forense Informtico.

Maestra en Seguridad y Gestin de Riesgos Informticos, Cohorte 1

Agosto, 2014

amenazas a nuestra informacin?, contamos con la

cantidad de profesionales adecuada?

Estas preguntas son las que debemos contestar y a las

cuales daremos luz en el siguiente apartado.

INFORMTICA

FORENSE,

CARRERA QUE AUN NO EXISTE.

En este sentido vemos que la formacin de nuevos

profesionales es una tarea pendiente, que ni las

Universidades ni los centros de formacin llenan aun, lo

cual se debe probablemente a la demanda laboral de

estos profesionales, en El Salvador el mercado laboral

para los graduados de Ingeniera o Licenciatura en

Sistemas se centra en 3 grandes reas, i)

Programadores, ii) analistas de Sistemas, iii)

Administradores de Base de datos; quedan en reas

muy especficas, pero que poco a poco van despegando

las reas de auditoras de TI, las cuales dan soporte a

la naciente necesidad del profesional en forense

informtica; y porqu se dice esto, simplemente porque

este tipo de profesionales estn ms ligados al

conocimiento de todo el negocio y no solo a una parte,

por lo que les permite tener un mejor panorama de como

los datos se mueven en su organizacin.

UNA

De acuerdo a informacin recopilada [9] en El

Salvador existe un aproximado de 27 Universidades, de

las cuales 14 se encuentran en la zona metropolitana, 6

se encuentran en la zona occidental del pas, 2 en la

zona paracentral y 4 en la zona oriental, de este total 13

ofrecen carreras de ingeniera, tal como se muestra en

el siguiente grfico.

Sabemos que la formacin no solo depende de un

centro de formacin o Universidad, depende tambin de

la auto formacin, del acceso a nuevas herramientas, en

donde el individuo alcanzara ms pericia, vemos la

necesidad de profesionales formados bajo estndares

internacionales que sepan implementar metodologas

adecuadas en el manejo de la evidencia, que sepan

pararse frente a un jurado y exponer sus hallazgos,

estos profesionales an no han salido del cascaron en El

Salvador, por lo que es importante generar nuevas

carreras, enfocadas a nuevas competencias en donde

no solo se sea un Abogado o un Ingeniero, sino un

profesional con conocimientos de ambos, ya que los

delitos informticos no solo corresponden a la

informtica, tienen un alcance mas amplio.

Grafico 4: Porcentaje de Universidades que imparten las

carreras de Ingeniera en El Salvador.

CONCLUSIN

De estas 13 Universidades, el 95% imparten las

carreras de Ingeniera en Sistemas o Licenciatura en

Ciencias de la Computacin, rama a la cual se asocia al

forense informtico por el hecho de ser en Sistemas,

pero la realidad no es as, existen otras carreras afines a

un perito informtico- Aun no explotadas en el pascomo las Ingenieras en Electricidad, Electrnica, en

Telecomunicaciones o las Licenciaturas en Derecho.

La capa de transporte desempea el mismo papel

fundamental tanto en las arquitecturas del modelo OSI

como en TCP, las funciones de TP4 incluye:

Un chechsum, calculado en la cabecera de

transporte y datos de usuario.

Resecuenciacin, permite a un receptor

determinar cundo los datos de las unidades

del protocolo de transporte han llegado para

proporcionar

un

medio

para

ordenar

correctamente la secuencia de octetos antes de

pasarlo al usuario del servicio de transporte.

Control de inactividad, permite a la conexin de

transporte sobrevivir temporalmente a la

prdida de conectividad en la capa de red.

La divisin y recombinacin, permite una

conexin de transporte para transferir datos

simultneamente a travs de mltiples

conexiones de red para aumentar el

rendimiento o proporcionar la resistencia de a

fallas en la conexin de red.

Deteccin y recuperacin de datos duplicados

en la unidad de protocolo de transporte.

Todas estas carreras y por consiguiente todas las

Universidades tienen un problema en comn, no toman

en sus planes de formacin la materia de Forense

Informtico y se ve que la necesidad de formacin recae

en otros centros, los centros de formacin, que poco a

poco se van dando cuenta del creciente mercado para

los expertos en Ethical Hacking [10], Forenses

Informticos, Analistas de Seguridad, etc., en El

Salvador existen alrededor de 10 centros de formacin

en Tecnologas de la Informacin y muy pocos de ellos

imparten cursos de Informtica Forense, uno que

despunta es el curso impartido en el Centro de Estudios

de Postgrados de la Universidad Don Bosco, en el un

joven pionero del Hacking y experto en Informtica

Forense ofrece sus conocimientos y ayuda al desarrollo

de nuevos profesionales.

Maestra en Seguridad y Gestin de Riesgos Informticos, Cohorte 1

Agosto, 2014

REFERENCIAS

[1] CCFP: Certified Cyber Forensics Professional [En

lnea]

Disponible en: https://www.isc2.org/ccfp/default.aspx

[2] ICFS: Instituto de Ciencias Forenses y de la

Seguridad [En lnea]

Disponible en: http://acc.icfs.uam.es/icfs

[3] IACIS: International Association of Computer

Investigative Specialists [En lnea].

Disponible en: http://www.iacis.com

[4] Norton, Informe sobre delitos informticos 2011

[En lnea]

Disponible en: http://norton.com/cybercrimereport

[5] Panda Security. The Cyber-Crime Black Market. 2011

[En lnea]

Disponible en:

http://cybercrime.pandasecurity.com/blackmarket.

[6] Encuesta Global sobre seguridad TI corporativa

2013 [En lnea].

Disponible en: http://media.kaspersky.com/en/businesssecurity/Kaspersky_Global_IT_Security_Risks_Survey_r

eport_Eng_final.pdf

[7] Estudio sobre fraude a nivel mundial: The Economist

Intelligence Unit [En lnea].

Disponible en: http://www.eiu.com/home.aspx

[8] El portal de ISO 27001 en espaol [En lnea].

Disponible en: http://www.iso27000.es/iso27000.html

[9] Listasal: Artculo: Universidades de El Salvador [En

lnea].

Disponible en:

http://www.listasal.info/articulos/universidades-de-elsalvador.shtml

[10] CEH: Certified Ethical Hacking [En lnea].

Disponible en:

http://www.eccouncil.org/Certification/certified-ethicalhacker

También podría gustarte

- La Teoria Del Delito en El Derecho Penal NicaraguenseDocumento136 páginasLa Teoria Del Delito en El Derecho Penal NicaraguensePamon HoboaAún no hay calificaciones

- Leyes de MendelDocumento12 páginasLeyes de MendelAndrés RamírezAún no hay calificaciones

- Procedimiento Reparación CojinetesDocumento12 páginasProcedimiento Reparación CojinetesWilliam Villamizar100% (1)

- Ecp Uor 19028 Gor Id01 0 Gen If 002 0Documento28 páginasEcp Uor 19028 Gor Id01 0 Gen If 002 0Joaquin Fernando Galindo RozoAún no hay calificaciones

- Economia NaranjaDocumento9 páginasEconomia NaranjaSandra GomezAún no hay calificaciones

- Las 36 Leyes UniversalesDocumento7 páginasLas 36 Leyes UniversaleskawsayaAún no hay calificaciones

- Ingenieria Produccion IndustrialDocumento5 páginasIngenieria Produccion Industrialfelix cardenasAún no hay calificaciones

- Cuadro Tipos de ClientesDocumento1 páginaCuadro Tipos de ClientesMonserrat GarciaAún no hay calificaciones

- Clase 3 Emociones PrimariasDocumento2 páginasClase 3 Emociones PrimariasIlona DluzhynskaAún no hay calificaciones

- Ficha Tecnica (CAL-TC34)Documento1 páginaFicha Tecnica (CAL-TC34)Eduin MontañezAún no hay calificaciones

- Mo Estatcos, Inercia y VolumenesDocumento24 páginasMo Estatcos, Inercia y VolumenesMario JeampierreAún no hay calificaciones

- PLANES DE 2do A 7moDocumento1977 páginasPLANES DE 2do A 7moDaniel ToalaAún no hay calificaciones

- La RedaccionDocumento1 páginaLa RedaccionmememizaAún no hay calificaciones

- Dialnet ElParadigmaDelMarketingEditorialDocumento20 páginasDialnet ElParadigmaDelMarketingEditorialJane DDAún no hay calificaciones

- Informe Seccion Camino Al Collasuyo - Cusco.Documento11 páginasInforme Seccion Camino Al Collasuyo - Cusco.Yaquelin PizarroAún no hay calificaciones

- Logo de InfounsaDocumento7 páginasLogo de InfounsaAbril Saire PeraltaAún no hay calificaciones

- NTP Iso 4435 PVC TuberiaDocumento14 páginasNTP Iso 4435 PVC TuberiaDepartamento de MaterialesAún no hay calificaciones

- Recursos Hidricos y Procedimientos de Otorgamiento de Dua 18 10Documento22 páginasRecursos Hidricos y Procedimientos de Otorgamiento de Dua 18 10caaa1967Aún no hay calificaciones

- Diseño de Compensadores Adelanto-111Documento9 páginasDiseño de Compensadores Adelanto-111Emerson KleemAún no hay calificaciones

- FS, Novolac UV ENG 05Documento11 páginasFS, Novolac UV ENG 05Javier RealAún no hay calificaciones

- Matriz de ConsistenciaDocumento3 páginasMatriz de Consistenciamelchor sanabria fabianAún no hay calificaciones

- Jimenez Mary - Ensayo TecnológicoDocumento5 páginasJimenez Mary - Ensayo TecnológicoSelene JimenezAún no hay calificaciones

- Abastecimiento de Agua Potable en La Ciudad de La PazDocumento2 páginasAbastecimiento de Agua Potable en La Ciudad de La PazHibertVenturaAún no hay calificaciones

- Replica Taller IIDocumento8 páginasReplica Taller IIGrace Delgado MimbelaAún no hay calificaciones

- Trabajo 6Documento18 páginasTrabajo 6CARLOS IVAN NIETO POLO SALINASAún no hay calificaciones

- Amartya Sen"Documento6 páginasAmartya Sen"Camachoo SamuelAún no hay calificaciones

- VPTS-OrC 07 Infome Tecnico, Saquiha, San Juan Chamelco A. V.Documento10 páginasVPTS-OrC 07 Infome Tecnico, Saquiha, San Juan Chamelco A. V.jaimefrainAún no hay calificaciones

- Ejercicios - Derivación Logarítmica y Valores ExtremosDocumento1 páginaEjercicios - Derivación Logarítmica y Valores ExtremosBrayan CabraAún no hay calificaciones

- Catalogo Wigam Industrial 2016Documento136 páginasCatalogo Wigam Industrial 2016MIGUEL ÁNGEL TOMÉAún no hay calificaciones

- Caja Chica Reembolso 05-2021 (3345)Documento1 páginaCaja Chica Reembolso 05-2021 (3345)Jeimy Macedo MartínezAún no hay calificaciones