Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Derecho Informatico

Cargado por

Johnny Ruiz PinedoDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Derecho Informatico

Cargado por

Johnny Ruiz PinedoCopyright:

Formatos disponibles

Ingeniera de Sistemas e Informtica

UNIVERSIDAD NACIONAL DE SAN MARTIN

FACULTAD DE INGENIERA DE SISTEMAS E

INFORMTICA

CURSO

: Derecho Informtico

DOCENTE

: Ing: Gilberto Paredes Garca

LA INGENIERA SOCIAL DENTRO DEL CONTEXTO

SANMARTINENSE

TARAPOTO PER

2014 I

Ingeniera de Sistemas e Informtica

INDICE

INTRODUCCION..................................................................................................3

CAPITULO I: TEMA DE INVESTIGACIN.........................................................4

CAPITULO II: OBJETIVOS..................................................................................5

2.1. General.......................................................................................................5

2.2. Especficos.................................................................................................5

CAPITULO III: INGENIERIA SOCIAL.................................................................6

3.1. Descripcin.................................................................................................6

3.2. Clasificacin...............................................................................................7

3.3 Distintos tipos de Ingenieros Sociales........................................................8

CAPITULO IV: ANLISIS JURDICO NACIONAL..............................................9

CAPITULO V: LEGISLACIN REFERENTE AL DELITO................................18

CAPITULO VII: CONCLUSIONES.....................................................................26

CAPITULO VIII: RECOMENDACIONES...........................................................26

CAPITULO IX: BIBLIOGRAFAS......................................................................27

CAPITULO X: ANEXOS.....................................................................................28

Ingeniera de Sistemas e Informtica

INTRODUCCION

El trmino Ingeniera Social existe desde tiempos antiguos, pero a nivel de

Tecnologa de Informacin y Comunicaciones (TIC) ,su mximo sucesor fue

Kevin Mitnick Condor, quien precisa que es en esencia el arte de la

persuasin, de modo que se logre convencer a las personas para que estas

puedan revelar datos por s mismo o realicen alguna accin en particular,

afirma tambin que la ingeniera social funciona por cuatro preceptos: todos

queremos ayudar, el primer movimiento es siempre de confianza hacia el otro,

no nos gusta decir NO, y a todos nos gusta que nos alaben.

El incremento de los medios de comunicacin, el impacto del internet y el

crecimiento de los negocios ha permito desarrollar ataques de Ingeniera Social

aplicados a nivel global no slo a individuos sino tambin a las organizacin en

un determinado tiempo.

La Ingeniera Social puede ser obvia y otras veces no, un claro ejemplo de

ello tenemos a la red ms conocida a nivel mundial, el facebook, que utiliza

preguntas para distraer y divertir a los usuarios finales, y que muchas veces la

informacin brindada puede ser utilizada en nuestra contra.

El propsito del Ingeniero Social, es el engao, este crea toda una ilusin

para que de algn modo se logre obtener un beneficio propio. De tal manera

que no debemos olvidar que nosotros somos los individuos ms vulnerables en

cualquier red.

Ante esta situacin, cabe recalcar que la provincia de San Martn no est

ajena a sufrir esta problemtica global, un grupo de estudiantes (6) de la

Facultad de Ingeniera de Sistemas e Informtica de la Universidad Nacional

de San Martn hizo un estudio detallado de algunos distritos que pertenecen a

esta provincia, elaborando encuestas donde los indicadores nos muestran que

Ingeniera de Sistemas e Informtica

tanto sabe la gente acerca de Ingeniera Social, cuando esta es usada con

fines delictivos y qu medidas toman al respecto.

CAPITULO I: TEMA DE INVESTIGACIN

LA INGENIERA SOCIAL DENTRO DEL CONTEXTO

SANMARTINENSE

La Ingeniera Social viene siendo utilizada en muchos lugares del Per,

personas que hacen mal uso de ella logran transgredir la seguridad, o muchas

veces aprovecharse de la confianza de una determinada persona que se va a

convertir en una posible vctima.

Nos preguntamos que tanto sabe la gente sobre Ingeniera Social en la

Provincia de San Martin, de modo que elaboramos una encuesta que

determine esto.

Seleccionamos unos cuantos distritos pertenecientes a la provincia de San

Martn, para hacer un estudio acerca de esta problemtica social y poder

determinar cul es la situacin actual. Los distritos visitados fueron Shapaja,

Juan Guerra, Banda de Shilcayo, Tarapoto, Morales y Cacatachi. Donde

realizamos encuestas acerca de la Ingeniera Social, los cuales permitieron

calcular datos como: personas afectadas, tcticas usadas, prdida de la

vctima, medio utilizado, entre otros.

En otras palabras, es el arte de persuadir con engao para que casi sin

darse cuenta, los afectados compartan datos vitales con un desconocido. De

acuerdo a Christopher Hadnagy en su libro Ingeniera Social el Arte del

Hacking Personal se define a la Ingeniera Social como El acto de manipular a

una persona para que lleve a cabo una accin que -puede ser o no- lo ms

conveniente para cumplir con cierto objetivo. Este puede ser la obtencin de

informacin, conseguir algn tipo de acceso o logar que se realice una

determinada accin.

Ingeniera de Sistemas e Informtica

CAPITULO II: OBJETIVOS

2.1. General

Realizar un anlisis crtico e informativo de la ingenieria social que

se comete en la region san martin y el impacto que genera, y las

propuestas solucin ante este delito informtico.

2.2. Especficos

Realizar un anlisis del tratamiento jurdico ante el delito de de

ingenieria social.

Entrevistar a las localidades de san martin que han sido victima

de este delito informatico.

Determinar propuestas de solucin ms efectivas para estar en

alerta ante este delito.

Ingeniera de Sistemas e Informtica

CAPITULO III: INGENIERIA SOCIAL

3.1. Descripcin

Es

el

arte

de

persuadir con engao

para

darse

que

casi

cuenta,

sin

los

afectados compartan

datos vitales con un

desconocido.

De

acuerdo a Christopher

Hadnagy en su libro Ingeniera Social el Arte del Hacking Personal se

define a la Ingeniera Social como El acto de manipular a una persona

para que lleve a cabo una accin que -puede ser o no- lo ms

conveniente para cumplir con cierto objetivo. Este puede ser la obtencin

de informacin, conseguir algn tipo de acceso o logar que se realice

una determinada accin. Por ejemplo, los mdicos, los psiclogos y los

terapeutas a menudo utilizan elementos que se consideran de Ingeniera

Social para manipular a sus pacientes para que realicen acciones que

son buenas para ellos, mientras que un estafador utiliza elementos de la

Ingeniera Social para convencer a su vctima para que realice acciones

que le perjudican. Aunque el resultado es muy diferente, el proceso

puede ser muy parecido.

La Ingeniera Social y su lugar en la sociedad

La Ingeniera Social puede utilizarse en muchas facetas de la

vida, pero no todos estos usos son maliciosos o negativos. Muchas

veces la Ingeniera Social puede utilizarse para motivar a una persona

para realizar una accin que es buena para ella: Cmo?

Piense en esto: Juan necesita perder peso. Sabe que su salud es mala y

que tiene que hacer algo al respecto. Todos los amigos de Juan tienen

sobrepeso tambin. Incluso hacen chistes sobre las alegras de tener

Ingeniera de Sistemas e Informtica

sobrepeso y dicen cosas como me encanta no tener que preocuparme

por mi figura. Por una parte, esto es un aspecto de la Ingeniera Social.

3.2. Clasificacin

El Timo 419: Llamado tambin la Estafa Nigeriana, se lleva a

cabo principalmente por correo electrnico no solicitado.

Adquiere su nombre del nmero de artculo del cdigo penal

de Nigeria que viola, ya que buena parte de estas estafas

provienen de ese pas.

Si recibe algo de correo basura, con mucha seguridad ya debe

haber recibido un e-mail en ingls donde la explica que cierto

funcionario que tiene acceso a unos fondos acumulados pero

que tiene problemas para efectuar l mismo la operacin,

porque se trata de fondos secretos y como tiene que sacarlo

de Nigeria lo ms rpido posible, entonces ofrece una

compensacin fuera de lo comn.

Los defraudadores profesionales ofrecen transferir millones de

dlares a su cuenta bancaria a cambio de un pequeo cargo.

Si usted responde al ofrecimiento inicial, es posible que reciba

documentos

que

parecen

ser

oficiales.

Entonces,

generalmente se le pide que provea los nmeros de sus

cuentas bancarias y una serie de informacin de carcter

privado para hacer efectivo el traspaso.

Robo de empleados:

El tema de robo de empleados puede llenar volmenes

enteros. Ms del 60% de los empleados entrevistados

admitieron haber tomado informacin de algn tipo de sus

empleadores. Muchas veces esta informacin se vende a la

competencia. Otras veces, lo que roban los empleados es

tiempo

recursos;

en

algunos

casos,

descontento puede causar mucho dao.

un

empleado

Ingeniera de Sistemas e Informtica

Phishing:

Un ataque muy simple pero efectivo es engaar al usuario

llevndolo a pensar que un administrador del sistema le est

pidiendo una contrasea para propsitos legtimos. Quienes

navegan en internet frecuentemente reciben mensajes que

solicitan contraseas o informacin de su tarjeta de crdito con

el motivo de crear una cuenta, reactivar una configuracin u

otra operacin aparentemente inofensiva. A este tipo de

ataques se lo llama phishing. Los usuarios de estos sistemas

deberan ser advertidos temprana y frecuentemente para que

no divulguen contraseas u otra informacin sensible a

personas que dicen ser administradores.

3.3 Distintos tipos de Ingenieros Sociales

La Ingeniera Social puede adoptar muchas formas. Como lo

habamos dicho anteriormente, Puede ser maliciosa o amigable

puede crear o destruir. Es por ello que existen diferentes tipos de

Ingenieros Sociales:

Hackers.

Probadores de seguridad.

Espas.

Ladrones de identidad.

Empleados descontentos.

Artistas del timo.

Agentes de recursos humanos.

Vendedores.

Gobiernos: No siempre son vistos como Ingenieros

Sociales, pero los gobiernos utilizan la Ingeniera Social

para controlar el mensaje que envan a las personas.

Ingeniera de Sistemas e Informtica

CAPITULO IV: ANLISIS JURDICO NACIONAL

Si se utiliza en el mbito

de la estafa informtica o de

actos

relacionados

con

el hacking o

el cracking,

se

incurre

un

de

en

revelacin

delito

de

secretos

del art.197 del Cdigo Penal, y

en la medida en que forme

parte de cualquier clase de

estafa informtica, ser aplicable el art.248.2 del mismo cuerpo legal.

Si mediante las tcnicas de ingeniera social se produce una intromisin

ilegitima que atente contra la intimidad o el honor de las personas, ser de

aplicacin la Ley Orgnica 1/1982 de Proteccin del Derecho al Honor, a la

Intimidad Personal y Familiar, y a la propia Imagen.

Junto a esto, y respecto a lo que pudiera hacerse con los datos de carcter

personal obtenidos, sera de aplicacin la Ley 15/1999 de Proteccin de Datos

de Carcter Personal, su Reglamento de Desarrollo, as como toda su

normativa conexa.

La Ingeniera Social viene siendo utilizada en muchos lugares del Per,

personas que hacen mal uso de ella logran transgredir la seguridad, o muchas

veces aprovecharse de la confianza de una determinada persona que se va a

convertir en una posible vctima.

Nos preguntamos que tanto sabe la gente sobre Ingeniera Social en la

Provincia de San Martin, de modo que elaboramos una encuesta que

determine esto.

Ingeniera de Sistemas e Informtica

Seleccionamos unos cuantos distritos pertenecientes a la provincia de San

Martn, para hacer un estudio acerca de esta problemtica social y poder

determinar cul es la situacin actual. Los distritos visitados fueron Shapaja,

Juan Guerra, Banda de Shilcayo, Tarapoto, Morales y Cacatachi. Donde

realizamos encuestas acerca de la Ingeniera Social, los cuales permitieron

calcular datos como: personas afectadas, tcticas usadas, prdida de la

vctima, medio utilizado, entre otros.

Empezamos nuestro recorrido en el distrito de Shapaja, ubicado a unos 15

kilmetros aproximadamente de la ciudad de Tarapoto.

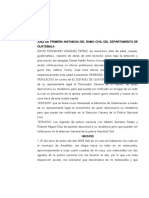

Vctimas en Shapaja

60%

40%

SI

NO

FIGURA 1. Grfico de Vctimas en el distrito de

Shapaja.

En el proceso de la investigacin se ha podido observar que de una

muestra de 15 personas 6 resultaron ser vctimas de la ingeniera Social en el

distrito de Shapaja, esto representa un 40% del total de encuestados, siendo la

tctica ms utilizada el engao telefnico; las personas vctimas de esta tctica

han perdido en su mayora dinero y otros objetos de valor.

FIGURA 2. Grfico de Vctimas en el distrito de Juan Guerra.

Ingeniera de Sistemas e Informtica

A diferencia del distrito de Shapaja, al sur de Tarapoto nos ubicamos en

Juan Guerra, que tambin de una muestra de 15 personas 3 resultaron ser

vctimas de esta mala prctica, esto representa un 20% de la poblacin, en

esta localidad la tctica ms usada es el engao presencial.

Uno de los casos ms suscitados en ste distrito fue la presencia de

desconocidos que aducan que su vehculo se haba quedado sin combustible,

y lo siguiente que hacen es hacerse pasar por personas importantes, de esta

forma se ganan el respeto de la persona con la que estn hablando, despus

de ello manifiestan su problema diciendo que necesitan la suma de 20 soles

para la gasolina a su vehculo, la persona le da la suma al supuesto empresario

y despus desaparece por completo.

Gracias a la investigacin se puede decir que 26 de 30 personas nunca ha

recibido una charla, capacitacin, o mucho menos haban escuchado el termino

de Ingeniera Social en los distritos de Shapaja y Juan Guerra, esto resulta

alarmante ya que nos damos cuenta de lo poco que estn informados los

pobladores y lo vulnerables que se encuentran frente a este tipo de ataques.

Las medidas tomadas despus de estos incidentes muchas veces escapan

de la mano de las autoridades, ya que las victimas no realizan una denuncia

formal cuando sucede el acto delictivo en estas dos provincias ya

mencionadas.

La investigacin dejo al descubierto que en el distrito de Shapaja existe un

ente policial pero lastimosamente no reciben denuncias formales sobre estas

tcticas de Ingeniera Social, a diferencia del distrito de Juan Guerra que no

existe un ente policial que controle estos actos criminales.

Luego del sondeo en estos dos distritos, se ha descubierto que ninguna

entidad del estado y mucho menos una entidad privada se preocupa por

realizar charlas o capacitaciones que expliquen a detalle cmo prevenir las

tcticas que utilizan estas personas dedicas a engatusar y aprovecharse de la

ingenuidad de sus vctimas, lo que indica que los pobladores no se encuentran

Ingeniera de Sistemas e Informtica

informados y no tienen control sobre los engaos que se registran en diferentes

modalidades.

Siguiendo con la trayectoria planteada para el estudio, visitamos los

distritos de La Banda de Shilcayo, Tarapoto y Morales, se pudo percibir en

primera instancia que existe un total desconocimiento acerca del tema al igual

que los dos distritos ya mencionados, la gran mayora de las personas sin

distincin de edad y sexo, adems del rechazo al desarrollo de la encuesta a

raz de la desconfianza y el poco inters hacia el tema; respondi a las

interrogantes donde se pudo determinar luego de obtener los resultados, cual

es la edad ms propensa a caer en las redes de estos agresores, tal como

podemos apreciar en el siguiente cuadro.

FIGURA 3. Grfico de las vctimas por edades en los distritos de Banda de Shilcayo, Tarapoto, Morales.

De la grfica se percibe un gran ndice de victimas con respecto al rango

de edad entre los 14 y 23 aos, representando ellos el 80% de las vctimas,

debido a que se vive un contexto diferente con respecto al rango de otras

edades.

Existe un amplio margen de vulnerabilidad, ya personas que podran ser

posibles vctimas interactan a menudo con el internet, las redes sociales, los

servicios de mensajera, entre otros, donde los posibles agresores, los cuales

en un determinado momentos asumen otra identidad realizan estos actos

delictivos o inmorales, siendo ese preciso momento donde se originan los

ataques de ingeniera social, ya que estas personas no se encuentran

informados de las tcticas que usan estos delincuentes.

Ingeniera de Sistemas e Informtica

Para tener un panorama ms preciso se evalu la informacin segmentada

tanto en gnero masculino como femenino, esto con el fin de establecer

quines son los ms propensos de ser atacados, es decir quines son las

posibles vctimas y as poder brindar las respectivas recomendaciones, orientar

y dar las charlas informativas o capacitaciones. A continuacin se muestra la

grfica de los niveles de ataques de Ingeniera Social de acuerdo al sexo.

FIGURA 4. Grfico de vctimas de sexo Masculino en los distritos de Banda de Shilcayo, Tarapoto, Morales.

FIGURA 5. Grfico de vctimas de sexo femenino en los distritos de Banda de Shilcayo, Tarapoto, Morales.

Como resultado de esta grfica se percibi que en ambos sexos los niveles

de vulnerabilidad son equitativos dentro del rango de 14 y 23 aos.

La tendencia indica que este problema se est agravando, ante lo cual se

necesitan tomar medidas de prevencin y correccin con el propsito de

disminuir las incidencias de estos casos, adems de mantener a la poblacin

informada.

Ingeniera de Sistemas e Informtica

En nuestro ltimo recorrido, encontramos el distrito de Cacatachi ubicado a

12km de la ciudad de Tarapoto, a un costado de la carretera Fernando

Belande Terry.

Al igual que los distritos ya mencionados, la poblacin de Cacatachi no se

encuentra ajena a esta problemtica de Ingeniera Social, los resultados

obtenido en las encuestas demuestra que la gente no es consciente de las

diversas tcticas existentes que son utilizadas por personas inescrupulosas

cuyo nico fin es su propio beneficio econmico, perjudicando a personas que

an no estn enterados de la forma en cmo estos trabajan.

Todo esto ha venido generando una gran desconfianza dentro de la

poblacin y ha hecho que se pase la voz a vecinos, amigos y familiares. Para

poder determinar cules son las tcticas ms utilizadas, se tom una muestra

de treinta (30) personas que viven en esta zona, segn las encuestas el 27%

(8 personas) ha sido vctima por lo menos una de las tcticas empleadas por

los agresores.

Entre las tcticas ms conocidas tenemos el denominado engao

telefnico, donde los telfonos celulares se han convertido en el medio ms

utilizado por estos agresores, y que representa un 40% del total de tcticas

empleadas. Las vctimas no slo han sido afectadas mediante este medio.

Gracias a la encuesta realizada se ha logrado determinar otras tcticas como

operaciones financieras fraudulentas, correo electrnico malicioso, publicidad

engaosa, entre otros. A continuacin mostramos un cuadro estadstico que

nos brinda el porcentaje de las tcticas de mayor a menor incidencia que

ocurre en esta zona.

En Cacatachi tuvimos la oportunidad de conversar con la seora

FIGURA 6. Grfico tcticas utilizadas en el distrito de Cacatachi

Ingeniera de Sistemas e Informtica

Rosario Saavedra (33), pobladora de esta zona, quien nos cont a detalle

la manera en que estos agresores se ingeniaron para poder obtener

informacin valiosa de sus familiares, en este caso el agresor se hiso pasar por

un primo proveniente de la ciudad de Lima, no obstante dio un nombre al azar,

pero que coincidi con el nombre de un familiar de la que entonces estaba por

convertirse en una posible vctima ms, el pretexto era que este agresor

llegaba hacia la ciudad de Tarapoto con mercadera para toda la familia, el

agresor pidi una suma de dos mil nuevos soles a cambio de la mercadera y

que antes de eso deba hacer un deposito a una cuenta bancaria. Rosario

contenta con la noticia, no pens hasta ese momento que se trataba de una

tctica de Ingeniera Social, pero tanto fue su emocin que pas el celular a su

esposo para que lo saludara y conversar con l para que lleguen a un acuerdo

y puedan efectuar la posible transferencia bancaria, al pasarle el celular a su

esposo este reconoci que la voz del supuesto primo no coincida con la de

aquel sujeto que trataba de cometer el delito, inmediatamente el agresor sali

al descubierto y colg el telfono.

Este es uno de los muchos de casos existentes de intento de esta mala

prctica, sin contar a las que s fueron vctimas y cayeron en las redes de estos

agresores, al igual que Rosario, existen muchas otras personas a las que han

intentado extraerles dinero, datos importantes, u otras cosas de las que se

beneficiar el agresor, teniendo en cuenta que con tan slo una llamada

telefnica las personas que son muy confiadas van soltando inconscientemente

informacin relevante y stos puedan armar toda una red y enlazar a las

familias, para que en otro momentos intenten volver a cometer el delito.

La provincia de San Martin, no es la nica expuesta a esta problemtica

social, esto est ocurriendo tanto a nivel nacional como internacional.

Los resultados finales a nivel de la provincia de San Martin, muestran que

el 29% del total de encuestados si ha sido vctima en alguna oportunidad de

Ingeniera de Sistemas e Informtica

Ingeniera Social, y la tctica ms utilizada es el engao telefnico

representado un 47% de la muestra.

FIGURA 7. Grfico del porcentaje total de vctima de

IS en los distritos de estudio.

FIGURA 8. Grfico del porcentaje total de tcticas

utilizadas en los distritos de estudio.

Ante esta situacin y observando cuales fueron los resultados del estudio

realizado, se cree conveniente que tanto los Gobiernos Regionales, las

Municipalidades, la Polica Nacional del Per y las Universidades, planteen en

conjunto la mejor alternativa de solucin para conseguir el apoyo necesario de

manera que se pueda brindar charlas informativas a la poblacin, la cual no

Ingeniera de Sistemas e Informtica

est preparada ante estos delitos por falta de conocimiento, y as poder

contribuir a que se pueda recudir el porcentaje de vctimas ante estos ataques

que muchas veces son difciles de percibir.

Ingeniera de Sistemas e Informtica

CAPITULO 5: LEGISLACIN REFERENTE AL DELITO

LEGISLACIN APLICABLE

Ley Orgnica 10/1995, de 23 de Noviembre, del Cdigo Penal.

Ley Orgnica 1/1982 de Proteccin del Derecho al Honor, a la Intimidad

Personal y Familiar, y a la propia Imagen.

Ley 15/1999 de Proteccin de Datos de Carcter Personal.

Real Decreto 1720/2007, de 21 de diciembre, por el que se aprueba el

Reglamento de Desarrollo de la Ley Orgnica 15/1999, de 13 de

diciembre, de Proteccin de Datos de Carcter Personal

LEGISLACIN EN OTROS PASES

Se ha dicho que algunos casos de abusos relacionados con la informtica

deben ser combatidos con medidas jurdico-penales. No obstante, para

aprehender ciertos comportamientos merecedores de pena con los medios

del Derecho penal tradicional, existen, al menos en parte, relevantes

dificultades. Estas proceden en buena medida, de la prohibicin jurdicopenal de analoga y en ocasiones, son insuperables por la va

jurisprudencial. De ello surge la necesidad de adoptar medidas legislativas.

En los Estados industriales de Occidente existe un amplio consenso sobre

estas valoraciones, que se refleja en las reformas legales de los ltimos diez

aos.

Pocos son los pases que disponen de una legislacin adecuada para

enfrentarse con el problema sobre el particular, sin embargo con objeto de

que se tomen en cuenta las medidas adoptadas por ciertos pases, a

continuacin se presenta los siguientes casos particulares:

Ingeniera de Sistemas e Informtica

Alemania

En Alemania, para hacer frente a la delincuencia relacionada con la

informtica y con efectos a partir del 1 de agosto de 1986, se adopt la

Segunda Ley contra la Criminalidad Econmica del 15 de mayo de 1986

en la que se contemplan los siguientes delitos:

Espionaje de datos (202 a)

Estafa informtica (263 a)

Falsificacin de datos probatorios(269) junto a modificaciones

complementarias del resto de falsedades documentales como el

engao en el trfico jurdico mediante la elaboracin de datos,

falsedad ideolgica, uso de documentos falsos(270, 271, 273)

Alteracin de datos (303 a) es ilcito cancelar, inutilizar o alterar

datos inclusive la tentativa es punible.

Sabotaje informtico (303 b. Destruccin de elaboracin de datos

de especial significado por medio de destruccin, deterioro,

inutilizacin, eliminacin o alteracin de un sistema de datos.

Tambin es punible la tentativa.

Utilizacin abusiva de cheques o tarjetas de crdito (266b).

Por lo que se refiere a la estafa informtica, la formulacin de un

nuevo tipo penal tuvo como dificultad principal el hallar un

equivalente anlogo al triple requisito de accin engaosa, causa

del error y disposicin patrimonial, en el engao del computador,

as como en garantizar las posibilidades de control de la nueva

expresin legal, quedando en la redaccin que el perjuicio

patrimonial que se comete consiste en influir en el resultado de

una elaboracin de datos por medio de una realizacin incorrecta

del programa, a travs de la utilizacin de datos incorrectos o

incompletos, mediante la utilizacin no autorizada de datos, o a

travs de una intervencin ilcita.

Sobre el particular, cabe mencionar que esta solucin en forma

parcialmente abreviada fue tambin adoptada en los Pases

Escandinavos y en Austria. En opinin de estudiosos de la

materia, el legislador alemn ha introducido un nmero

relativamente alto de nuevos preceptos penales, pero no ha

Ingeniera de Sistemas e Informtica

llegado tan lejos como los Estados Unidos. De esta forma, dicen

que no slo ha renunciado a tipificar la mera penetracin no

autorizada en sistemas ajenos de computadoras, sino que

tampoco ha castigado el uso no autorizado de equipos de

procesos de datos, aunque tenga lugar de forma cualificada. En

el caso de Alemania, se ha sealado que a la hora de introducir

nuevos preceptos penales para la represin de la llamada

criminalidad informtica el gobierno tuvo que reflexionar acerca

de dnde radicaban las verdaderas dificultades para la aplicacin

del Derecho penal tradicional a comportamientos daosos en los

que desempea un papel esencial la introduccin del proceso

electrnico de datos, as como acerca de qu bienes jurdicos

merecedores de proteccin penal resultaban as lesionados. Fue

entonces cuando se comprob que, por una parte, en la medida

en que las instalaciones de tratamiento electrnico de datos son

utilizadas para la comisin de hechos delictivos, en especial en el

mbito

econmico,

pueden

conferir

stos

una

nueva

dimensin, pero que en realidad tan slo constituyen un nuevo

modus operandi, que no ofrece problemas para la aplicacin de

determinados tipos. Por otra parte, sin embargo, la proteccin

fragmentaria de determinados bienes jurdicos ha puesto de

relieve que stos no pueden ser protegidos suficientemente por

el Derecho vigente contra nuevas formas de agresin que pasan

por la utilizacin abusiva de instalaciones informticas. En otro

orden de ideas, las diversas formas de aparicin de la

criminalidad informtica propician adems, la aparicin de

nuevas lesiones de bienes jurdicos merecedoras de pena, en

especial en la medida en que el objeto de la accin puedan ser

datos almacenados o transmitidos o se trate del dao a sistemas

informticos. El tipo de daos protege cosas corporales contra

menoscabos de sus sustancias o funcin de alteraciones de su

forma de aparicin.

Austria

Ley de reforma del Cdigo Penal de 22 de diciembre de 1987

Ingeniera de Sistemas e Informtica

Esta ley contempla los siguientes delitos:

Destruccin de datos (126). En este artculo se regulan no slo

los datos personales sino tambin los no personales y los

programas.

Estafa informtica (148). En este artculo se sanciona a aquellos

que con dolo causen un perjuicio patrimonial a un tercero

influyendo en el resultado de una elaboracin de datos

automtica a travs de la confeccin del programa, por la

introduccin, cancelacin o alteracin de datos o por actuar

sobre el curso del procesamiento de datos. Adems contempla

sanciones para quienes cometen este hecho utilizando su

profesin.

Francia

Ley nmero 88-19 de 5 de enero de 1988 sobre el fraude informtico.

Acceso fraudulento a un sistema de elaboracin de datos( 4622).- En este artculo se sanciona tanto el acceso al sistema como

al que se mantenga en l y aumenta la sancin correspondiente

si de ese acceso resulta la supresin o modificacin de los datos

contenidos

en

el

sistema

resulta

la

alteracin

del

funcionamiento del sistema.

Sabotaje informtico (462-3).- En este artculo se sanciona a

quien impida o falsee el funcionamiento de un sistema de

tratamiento automtico de datos.

Destruccin de datos (462-4).- En este artculo se sanciona a

quien intencionadamente y con menosprecio de los derechos de

los dems introduzca datos en un sistema de tratamiento

automtico de datos o suprima o modifique los datos que este

contiene o los modos de tratamiento o de transmisin.

Falsificacin de documentos informatizados (462-5).- En este

artculo se sanciona a quien de cualquier modo falsifique

documentos informatizados con intencin de causar un perjuicio

a otro.

Ingeniera de Sistemas e Informtica

Uso de documentos informatizados falsos (462-6) En este

artculo se sanciona a quien conscientemente haga uso de

documentos falsos haciendo referencia al artculo 462-5.

Estados Unidos

Consideramos importante mencionar la adopcin en los Estados Unidos

en 1994 del Acta Federal de Abuso Computacional (18 U.S.C. Sec.1030)

que modific al Acta de Fraude y Abuso Computacional de 1986. Con la

finalidad de eliminar los argumentos hipertcnicos acerca de qu es y

que no es un virus, un gusano, un caballo de Toya, etctera y en que

difieren de los virus, la nueva acta proscribe la transmisin de un

programa, informacin, cdigos o comandos que causan daos a la

computadora, al sistema informticos, a las redes, informacin, datos o

programas (18 U.S.C.: Sec. 1030 (a) (5) (A). La nueva ley es un adelanto

porque est directamente en contra de los actos de transmisin de virus.

El Acta de 1994 diferencia el tratamiento a aquellos que de manera

temeraria lanzan ataques de virus de aquellos que lo realizan con la

intencin de hacer estragos. El acta define dos niveles para el

tratamiento de quienes crean virus estableciendo para aquellos que

intencionalmente causan un dao por la transmisin de un virus, el

castigo de hasta 10 aos en prisin federal ms una multa y para

aquellos que lo transmiten slo de manera imprudente la sancin flucta

entre una multa y un ao en prisin.

Nos llama la atencin que el Acta de 1994 aclara que el creador de un

virus no escudarse en el hecho que no conoca que con su actuar iba a

causar dao a alguien o que l solo quera enviar un mensaje. En

opinin de los legisladores estadounidenses, la nueva ley constituye un

acercamiento ms responsable al creciente problema de los virus

informticos, especficamente no definiendo a los virus sino describiendo

el acto para dar cabida en un futuro a la nueva era de ataques

tecnolgicos a los sistemas informticos en cualquier forma en que se

realicen. Diferenciando los niveles de delitos, la nueva ley da lugar a que

se contemple qu se debe entender como acto delictivo. En el Estado de

Ingeniera de Sistemas e Informtica

California, en 1992 se adopt la Ley de Privacidad en la que se

contemplan los delitos informticos pero en menor grado que los delitos

relacionados con la intimidad que constituyen el objetivo principal de

esta Ley. Se considera importante destacar las enmiendas realizadas a

la Seccin 502 del Cdigo Penal relativas a los delitos informticos en la

que, entre otros, se amplan los sujetos susceptibles de verse afectados

por estos delitos, la creacin de sanciones pecuniarias de $10, 000 por

cada persona afectada y hasta $50,000 el acceso imprudente a una

base de datos, etctera.

El objetivo de los legisladores al realizar estas enmiendas, segn se

infiere, era la de aumentar la proteccin a los individuos, negocios y

agencias gubernamentales de la interferencia, dao y acceso no

autorizado a las bases de datos y sistemas computarizados creados

legalmente. Asimismo, los legisladores consideraron que la proliferacin

de la tecnologa de computadoras ha trado consigo la proliferacin de

delitos informticos y otras formas no autorizadas de acceso a las

computadoras, a los sistemas y las bases de datos y que la proteccin

legal de todos sus tipos y formas es vital para la proteccin de la

intimidad de los individuos as como para el bienestar de las instituciones

financieras,

de

negocios,

agencias

gubernamentales

otras

relacionadas con el estado de California que legalmente utilizan esas

computadoras, sistemas y bases de datos. Es importante mencionar que

en uno de los apartados de esta ley, se contempla la regulacin de los

virus (computer contaminant) conceptualizndolos aunque no los limita a

un grupo de instrucciones informticas comnmente llamados virus o

gusanos sino que contempla a otras instrucciones designadas a

contaminar otros grupos de programas o bases de datos, modificar,

destruir, copiar o transmitir datos o alterar la operacin normal de las

computadoras, los sistemas o las redes informticas.

Holanda

El 1* de marzo de 1993 entr en vigor la Ley de los Delitos Informticos,

en la cual se penaliza el hancking, el preancking (utilizacin de servicios

Ingeniera de Sistemas e Informtica

de telecomunicaciones evitando el pago total o parcial de dicho servicio),

la ingeniera social (arte de convencer a la gente de entregar informacin

que en circunstancias normales no entregara), y la distribucin de virus.

Reino Unido de la Gran Bretaa e Irlanda del Norte

Debido al caso de hancking en 1991, comenz a regir la Computer

Misuse Act, Ley de los abusos informticos. Mediante esta ley el intento,

exitoso o no de alterar datos informticos es penado con hasta cinco

aos de prisin o multas. Pena adems la modificacin de datos sin

autorizacin donde se incluyen los virus.

Venezuela

En el ao 2001 se promulg la Ley Especial contra los delitos

Informticos por Asamblea Nacional de la Republica Bolivariana de

Venezuela.

De los Delitos Contra los Sistemas que Utilizan Tecnologas de

Informacin, De los Delitos Contra la Propiedad, De los delitos contra la

privacidad de las personas y de las comunicaciones, De los delitos

contra nios, nias o adolescentes, De los delitos contra el orden

econmico, argumentados en cinco captulos respectivamente. En las

disposiciones comunes se abordan elementos importantes como las

agravantes, las penas accesorias, la divulgacin de la sentencia

condenatoria etc entre otros elementos.

Los Estados miembros de la Unin Europea acordaron castigar con

penas de uno a tres aos de prisin a los responsables de delitos

informticos. Cuando quede comprobado que los ataques cibernticos

estn relacionados con el crimen organizado, la pena ascender hasta

los cinco aos. Esta decisin marco se convierte en un gran avance

dentro de la armonizacin de las legislaciones europeas para luchar

contra los delitos informticos. Estos delitos se han convertido en un

quebradero de cabeza para los cuerpos de polica de los Estados

miembros y, sobre todo, para los perjudicados por estos crmenes. El

Ingeniera de Sistemas e Informtica

principio de territorialidad del derecho provoca que sea muy complicado

perseguir a delincuentes informticos que actan desde otros pases.

Con este intento de unificar la legislacin, las autoridades europeas

podrn perseguir con una mayor efectividad a delincuentes que, hasta

ahora, podan cometer sus delitos con casi total impunidad. Adems, el

acuerdo del Consejo de Ministros de Justicia de los Quince establece

otro aspecto importante, como es la definicin de los delitos que se

consideran "informticos". Los Estados miembros distinguen tres tipos

de ataques cibernticos: el acceso ilegal a sistemas informticos, la

ocupacin de sistemas a travs de ejemplos como el envo de mensajes

que ocupan un espacio considerable, y la difusin de virus informticos.

La intencin de la Unin Europea es doble: por un lado se trata de definir

el delito; por otro pretende unificar las penas, ya que el lugar de la

comisin del delito es fundamental para saber el derecho aplicable, se

trata adems de una medida muy sensata que evita la desproteccin

absoluta que presentan hoy en da las empresas del Viejo Continente.

Los Quince Estados Europeos disponen ahora de un plazo de ms de

dos aos para la adaptacin de esta medida a sus textos legislativos.

CAPITULO VII: CONCLUSIONES

Ingeniera de Sistemas e Informtica

En San Martin enfocndonos en las provincias analizadas nos damos cuenta

que la ingenieria social se da en todo momento y ambito. Ya que el estafador

manipula y engaa a la gente de diferentes maneras, analiza y estudia el

comportamiento del individuo para alcanzar sus objetivos. te gustan los

juegos? sols descargar algunos? Si recibs algn enlace referente a un sitio

de juegos o de descargas de juegos es muy probable que ests ms que

interesado en hacer clic. No es difcil incluir, un cdigo malicioso dentro de

algn instalador, incluso en imgenes o en archivos PDF. La curiosidad, el

miedo y los diferentes sentimientos son aprovechados para llamar la atencin

de los internautas para generar confianza e inters sobre los que les gusta. En

la mayora de los casos, la curiosidad es el factor principal.

CAPITULO VIII: RECOMENDACIONES

Ante esta situacin y observando cuales fueron los resultados del estudio

realizado, se cree conveniente que tanto los Gobiernos Regionales, las

Municipalidades, la Polica Nacional del Per y las Universidades, planteen en

conjunto la mejor alternativa de solucin para conseguir el apoyo necesario de

manera que se pueda brindar charlas informativas a la poblacin, la cual no

est preparada ante estos delitos por falta de conocimiento, y as poder

contribuir a que se pueda recudir el porcentaje de vctimas ante estos ataques

que muchas veces son difciles de percibir.

La habilidad y la experiencia de estos delincuentes pueden ser cuantiosas pero

existen ciertos parmetros que no varias y podramos tener en cuenta. Unas de

las recomendaciones ms importantes es no hacer clic sobre cualquier enlace

que nos enve cualquier desconocido, tampoco debemos descargar archivos

desconocidos, menos an lo hacemos de sitios que no son confiables. Estar

atentos es muy importante la manipulacin podra jugar en nuestra contra y en

este sentid, es recomendable no compartir muchos datos sobre nuestros

gustos y afinidades para que no los usen en contra nuestra.

Ingeniera de Sistemas e Informtica

CAPITULO IX: BIBLIOGRAFAS

(2010, 11). Ingeniera social. BuenasTareas.com. Recuperado 11, 2010,

de

http://www.buenastareas.com/ensayos/Ingenier%C3%ADa-

Social/1245542.htm

The Register, Kevin D. Mitnick, William L. Simon, Steve Wozniak. El arte

del engao: Controlar el factor humano de la seguridad.

John

Wiley

&

Sons,

2002.

ISBN

0-471-23712-4.

SirRoss, 19 de enero de 2005. Una gua a la Ingeniera Social, Volumen

1 Gua para la Ingeniera Social, Volumen 2. Astalavista

Ingeniera de Sistemas e Informtica

CAPITULO X: ANEXOS

FIGURA 1. Grfico de Vctimas en el distrito de

Shapaja.

Vctimas en Shapaja

60%

40%

SI

NO

En el proceso de la investigacin se ha podido observar que de una

muestra de 15 personas 6 resultaron ser vctimas de la ingeniera Social en el

distrito de Shapaja, esto representa un 40% del total de encuestados, siendo la

tctica ms utilizada el engao telefnico; las personas vctimas de esta tctica

han perdido en su mayora dinero y otros objetos de valor.

FIGURA 2. Grfico de Vctimas en el distrito de Juan Guerra.

A diferencia del distrito de Shapaja, al sur de Tarapoto nos ubicamos en

Juan Guerra, que tambin de una muestra de 15 personas 3 resultaron ser

vctimas de esta mala prctica, esto representa un 20% de la poblacin, en

esta localidad la tctica ms usada es el engao presencial.

FIGURA 3. Grfico de las vctimas por edades en los distritos de Banda de Shilcayo, Tarapoto, Morales.

Ingeniera de Sistemas e Informtica

De la grfica se percibe un gran ndice de victimas con respecto al rango

de edad entre los 14 y 23 aos, representando ellos el 80% de las vctimas,

debido a que se vive un contexto diferente con respecto al rango de otras

edades.

. A continuacin se muestra la grfica de los niveles de ataques de

Ingeniera Social de acuerdo al sexo.

FIGURA 4. Grfico de vctimas de sexo Masculino en los distritos de Banda de Shilcayo, Tarapoto, Morales.

FIGURA 5. Grfico de vctimas de sexo femenino en los distritos de Banda de Shilcayo, Tarapoto, Morales.

Como resultado de esta grfica se percibi que en ambos sexos los niveles

de vulnerabilidad son equitativos dentro del rango de 14 y 23 aos.

A continuacin mostramos un cuadro estadstico que nos brinda el

porcentaje de las tcticas de mayor a menor incidencia que ocurre en esta

zona.

Ingeniera de Sistemas e Informtica

FIGURA 6. Grfico tcticas utilizadas en el distrito de Cacatachi

Este es uno de los muchos de casos existentes de intento de esta mala

prctica, sin contar a las que s fueron vctimas y cayeron en las redes de estos

agresores, al igual que Rosario, existen muchas otras personas a las que han

intentado extraerles dinero, datos importantes, u otras cosas de las que se

beneficiar el agresor, teniendo en cuenta que con tan slo una llamada

telefnica las personas que son muy confiadas van soltando inconscientemente

informacin relevante y stos puedan armar toda una red y enlazar a las

familias, para que en otro momentos intenten volver a cometer el delito.

La provincia de San Martin, no es la nica expuesta a esta problemtica

social, esto est ocurriendo tanto a nivel nacional como internacional.

Los resultados finales a nivel de la provincia de San Martin, muestran que

el 29% del total de encuestados si ha sido vctima en alguna oportunidad de

Ingeniera Social, y la tctica ms utilizada es el engao telefnico

representado un 47% de la muestra.

Ingeniera de Sistemas e Informtica

FIGURA 7. Grfico del porcentaje total de vctima de

IS en los distritos de estudio.

FIGURA 8. Grfico del porcentaje total de tcticas

utilizadas en los distritos de estudio.

También podría gustarte

- 11-2-10019-2018 Quimicos PiscinaDocumento7 páginas11-2-10019-2018 Quimicos Piscinaelizabeth vidalAún no hay calificaciones

- MORALES GENERALLI, IvanDocumento13 páginasMORALES GENERALLI, IvanAlberto CabreraAún no hay calificaciones

- Pacomafia Vs DGIDocumento30 páginasPacomafia Vs DGIAlberto CabreraAún no hay calificaciones

- Devolución de VehículoDocumento4 páginasDevolución de VehículoKEVINAún no hay calificaciones

- Cri1 U1 A2 ImjcDocumento16 páginasCri1 U1 A2 ImjcimerAún no hay calificaciones

- La Historia de Un Migrante CentroamericanoDocumento2 páginasLa Historia de Un Migrante CentroamericanoCarlos Islas G100% (1)

- A.A.Integradora 2Documento17 páginasA.A.Integradora 2Paulina SturlusonAún no hay calificaciones

- Demanda de Acción de InconstitucionalidadDocumento15 páginasDemanda de Acción de InconstitucionalidadkikeparedesAún no hay calificaciones

- Sociedad CivilDocumento3 páginasSociedad CivilYenimer PerezAún no hay calificaciones

- Sujetos ProcesalesDocumento18 páginasSujetos ProcesalesALONDRA DE LOS ANGELES QUISPE BENDEZUAún no hay calificaciones

- Hoja de Vida - ProDocumento7 páginasHoja de Vida - ProDiego Mendoza AnimadorAún no hay calificaciones

- Reglamento Que Norma Las Actividades de Proteccion Publica Que Desempena La Policia Nacional en Cumplimiento de Su Mision y Quehacer FundamentaDocumento8 páginasReglamento Que Norma Las Actividades de Proteccion Publica Que Desempena La Policia Nacional en Cumplimiento de Su Mision y Quehacer FundamentaDAI-UN-BAC Z8Aún no hay calificaciones

- Oficio Aprec. Medica. - Post-FactoDocumento22 páginasOficio Aprec. Medica. - Post-FactoDenis Nacido MedinaAún no hay calificaciones

- La Violencia en La Republica DominicanaDocumento10 páginasLa Violencia en La Republica Dominicanaefranfull2100% (1)

- Dictado 2Documento106 páginasDictado 2Francisco Ramon Hernandez LopezAún no hay calificaciones

- Carlos EspinozaDocumento93 páginasCarlos EspinozaBello DaniAún no hay calificaciones

- Ley Policia de La Provincia de CordobaDocumento47 páginasLey Policia de La Provincia de Cordobacesar QuinteroAún no hay calificaciones

- Demanda Daños y PerjuiciosDocumento8 páginasDemanda Daños y PerjuiciosDAAA1994100% (1)

- 003 Anexos Pirr ADocumento3 páginas003 Anexos Pirr AChristian DavidAún no hay calificaciones

- Silabus Diligencias Preliminares Ets PNP TarapotoDocumento172 páginasSilabus Diligencias Preliminares Ets PNP TarapotoHerman Didier PAAún no hay calificaciones

- Delincuencia PerúDocumento71 páginasDelincuencia PerúMargarita Gago GonzalesAún no hay calificaciones

- INDICE LA INVESTIGACIÓN DEL DELITO en EL PROCESO PENAL Casuística, Modelos de Actas y Acuerdos PlenariosDocumento30 páginasINDICE LA INVESTIGACIÓN DEL DELITO en EL PROCESO PENAL Casuística, Modelos de Actas y Acuerdos Plenariosjavier100% (2)

- Sistema de Sanciones de Los CongresistasDocumento4 páginasSistema de Sanciones de Los CongresistasAnonymous Sq59gwKbAún no hay calificaciones

- Corte Sospecha RazonableDocumento2 páginasCorte Sospecha RazonableCENTRO DE JUSTICIA AGENCIA ESTATALAún no hay calificaciones

- Resultado de Consulta de Información para Gestión de Riesgos, Sanciones Administrativas Y/o Disciplinarias y Riesgo LA/FTDocumento2 páginasResultado de Consulta de Información para Gestión de Riesgos, Sanciones Administrativas Y/o Disciplinarias y Riesgo LA/FTAlba GarzónAún no hay calificaciones

- Sesion 1 Jorge Zuniga Escalante Legis - Pe - PDFDocumento15 páginasSesion 1 Jorge Zuniga Escalante Legis - Pe - PDFYUNIOR VALLE DE LA CRUZAún no hay calificaciones

- Citación Policial Testigos Caso ArteagaDocumento1 páginaCitación Policial Testigos Caso ArteagaEynner JaramilloAún no hay calificaciones

- AUTORIZACION INGRESO DE PERSONAL 2018 (Autoguardado)Documento150 páginasAUTORIZACION INGRESO DE PERSONAL 2018 (Autoguardado)quijano davidAún no hay calificaciones

- Delitos Aduaneros de Mayor Incidencia en TumbesDocumento45 páginasDelitos Aduaneros de Mayor Incidencia en TumbesCutipa JesusAún no hay calificaciones

- Metrado - MolinosDocumento6 páginasMetrado - MolinosJulio CesarAún no hay calificaciones