Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Finalfinal

Cargado por

Walter MéndezTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Finalfinal

Cargado por

Walter MéndezCopyright:

Formatos disponibles

Ingeniera de Sistemas

PROPUESTA DE METODOLOGA PARA EL MANEJO DE INCIDENTES DE SEGURIDAD INFORMTICA

Walter Javier Mndez Hurtado

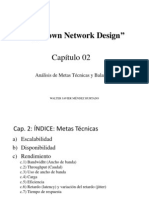

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina

Introduccin

- Nivel bsico de conocimientos de seguridad informtica - Capacidad de preservar la confidencialidad, disponibilidad e integridad de los sistemas en una organizacin, sus datos y la informacin digital.

Proyecto final de grado Walter Mndez

Pgina

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina

Antecedentes metodolgicos

CERT/CC

800.000 700.000 600.000

Incidentes

500.000 400.000 300.000 200.000 100.000 0 1988 1989 1990 1991 1992 1993 1994 1995 1996 1997 1998 1999 2000 2001 2002 2003 2004 2005 2006 Ao

Proyecto final de grado Walter Mndez

Pgina

Antecedentes metodolgicos > Objetivos

Objetivo Principal

Proponer una metodologa para el manejo de Incidentes de seguridad informtica

Introducir conceptos bsicos de la seguridad informtica Aplicar la taxonoma del incidente de seguridad de Howard en la metodologa propuesta Identificar los requerimientos para la formacin del equipo de manejo de incidentes de seguridad informtcia Crear una metodologa en cuantro etapas para el manejo de incidentes de seguridad informtica Construir formularios para facilitar y mejorar la aplicacin de la metodologa Demostrar la aplicabilidad en un caso prctico

Objetivos Especficos

Proyecto final de grado Walter Mndez

Pgina

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina

Marco terico

Recursos en la organizacin

Informaci n Tecnologa Personas

Proyecto final de grado Walter Mndez

Pgina

Marco Terico > Principios bsicos

Confidencialida d

Integridad

Disponibilidad

Proyecto final de grado Walter Mndez

Pgina

Marco Terico > Servicios bsicos

Autenticacin

Autorizacin

No repudio

Auditabilidad

Proyecto final de grado Walter Mndez

Pgina 10

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina 11

Programa de seguridad > ISO 27001:2005

1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. 12. 13. 14. 15.

Alcance Trminos y definiciones Estructura del Estndar Evaluacin y manejo de riesgos Polticas de seguridad Organizacin de la seguridad de la informacin Administracin de activos Seguridad de los recursos humanos Seguridad fsica y ambiental Administracin de las comunicaciones y operaciones Administracin de accesos Adquisicin, desarrollo y mantenimiento de sistemas de informacin Administracin de incidentes de seguridad de la informacin Administracin de la continuidad de negocio Cumplimiento

Pgina 12

Proyecto final de grado Walter Mndez

Programa de seguridad > Ciclo de vida

AR

AN PL

EV AL U

R EA

EA R

R O AN G

IT O R

AR IZ

O N

PROGRAMA DE SEGURIDAD INFORMTICO

R PE O

Proyecto final de grado Walter Mndez

IM

PL EM

EN AN N TE ER

TA R M

AR Y

Pgina 13

Programa de seguridad > Definicin de trminos

Incidente de Seguridad Informtica

MANDIA 01 VAN WYK 01 CHIRILLO 01 GRANCE 04 G45

Eventos que interrumpen operaciones de procedimientos normales y lo precipitan en algn nivel de crisis Situacin en la cual una informacin est en riesgo

Evento adverso en un sistema de computadoras o red

Eventos adversos que hacen perder la confidencialidad, integridad y disponibilidad de los sistemas Evento adverso en un sistema de informacin y/o red, amenaza la disponibilidad, integridad y confidencialidad

Proyecto final de grado Walter Mndez

Pgina 14

Programa de seguridad > Definicin de trminos

Incidente de seguridad Informtica, es aquella accin no deseada en nuestros activos informticos (hardware o software) que pone en riesgo nuestra informacin y que pretende alterar alguno o todos los principios bsicos de la seguridad informtica, haciendo caso omiso de los servicios de la seguridad informtica

Proyecto final de grado Walter Mndez Pgina 15

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina 16

Equipo de manejo de incidentes de seguridad informtica

CERT/CC

FIRST Constituency Tipos de equipo Caractersticas del equipo Organizacin

Proyecto final de grado Walter Mndez

Pgina 17

Equipo de manejo de incidentes > CERT/CC

Computer Emergency Response Team / Coordination Center

- Naci en 1988 con el aparecimiento del gusano Morris

- Fundada por DARPA - Establecida por la Universidad de Carnegie Mellon - Actualmente coordina esfuerzos para la respuesta de incidentes en todo el mundo - CSIRT = Equipo de respuesta de incidentes de seguridad informtica

Proyecto final de grado Walter Mndez

- www.cert.org

Pgina 18

Equipo de manejo de incidentes de seguridad informtica

CERT/CC

FIRST Constituency Tipos de equipo Caractersticas del equipo Organizacin

Proyecto final de grado Walter Mndez

Pgina 19

Equipo de manejo de incidentes > FIRST

Forum of Incident Response and Security Teams

- Evento organizado por CERT/CC el ao 1989 - Objetivo: aprendizaje el ao anterior - Desarrollar nuevos pasoso para coordinar relaciones de confianza - Variedad de equipos de manejo de incidentes - www.first.org

Proyecto final de grado Walter Mndez

Pgina 20

Equipo de manejo de incidentes de seguridad informtica

CERT/CC

FIRST Constituency Tipos de equipo Caractersticas del equipo Organizacin

Proyecto final de grado Walter Mndez

Pgina 21

Equipo de manejo de incidentes > Constituency

El trmino Constituency es adoptado por CERT/CC para referirse al grupo atendido o al rea de cobertura, para referirse a la organizacin, personas, clientes o entidades que reciben los servicios de un equipo de manejo de incidentes

Proyecto final de grado Walter Mndez

Pgina 22

Equipo de manejo de incidentes de seguridad informtica

CERT/CC

FIRST Constituency Tipos de equipo Caractersticas del equipo Organizacin

Proyecto final de grado Walter Mndez

Pgina 23

Equipo de manejo de incidentes > Tipos de equipos

Acadmicos

Privados

Comerciales Pblicos Nacionales Soporte

Militares

Proyecto final de grado Walter Mndez

Pgina 24

Equipo de manejo de incidentes de seguridad informtica

CERT/CC

FIRST Constituency Tipos de equipo Caractersticas del equipo Organizacin

Proyecto final de grado Walter Mndez

Pgina 25

Equipo de manejo de incidentes > Caractersticas del equipo

Tamao Roles y responsabilidad es

Proyecto final de grado Walter Mndez

Pgina 26

Equipo de manejo de incidentes > Caractersticas del equipo

Tamao Roles y responsabilidad es

Proyecto final de grado Walter Mndez

Pgina 27

Equipo de manejo de incidentes de seguridad informtica

CERT/CC

FIRST Constituency Tipos de equipo Caractersticas del equipo Organizacin

Proyecto final de grado Walter Mndez

Pgina 28

Equipo de manejo de incidentes > Organizacin

Definir constituency Canal de comunicaci n Servicios

Estructura organizativa Nivel de autoridad Equipamient oy capacitacin

Proyecto final de grado Walter Mndez

Pgina 29

Equipo de manejo de incidentes > Organizacin

Definir constituency Canal de comunicaci n Servicios

-Identificar el rea de cobertura con el que se va a trabajar -Analizar la forma cmo trabar con el rea de cobertura -Establecer una mision y visin para trabajo

Estructura organizativa Nivel de autoridad Equipamient oy capacitacin

Proyecto final de grado Walter Mndez

Pgina 30

Equipo de manejo de incidentes > Organizacin

Definir constituency Canal de comunicaci n Servicios

-Sitio web pblico -Formularios web para comunicar incidentes -Listas de correo -Correo electrnico personalizado -Telfono / Fax -SMS -Informes mensuales o anuales -Boletines informticos y en papel

Estructura organizativa Nivel de autoridad Equipamient oy capacitacin

Proyecto final de grado Walter Mndez

Pgina 31

Equipo de manejo de incidentes > Organizacin

Definir constituency Canal de comunicaci n Servicios

Estructura organizativa Nivel de autoridad Equipamient oy capacitacin

-Servicios reactivos Alertas y advertencias Manejo de incidentes, vulnerabilidades -Servicios proactivos Anuncios y comunicados Auditoras de seguridad Configuracin y mantenimiento de herramientas Detecciones -Calidad de seguridad Anlisis de riesgo BCP Consultoras de seguridad

Pgina 32

Proyecto final de grado Walter Mndez

Equipo de manejo de incidentes > Organizacin

Definir constituency Canal de comunicaci n Servicios

-Equipo de seguridad -Equipos distribuido interno -Equipo centralizado interno -Equipo de coordinacin

Estructura organizativa Nivel de autoridad Equipamient oy capacitacin

Proyecto final de grado Walter Mndez

Pgina 33

Equipo de manejo de incidentes > Organizacin

Definir constituency Canal de comunicaci n Servicios

-Autoridad completa -Autoridad compartida -Autoridad nula

Estructura organizativa Nivel de autoridad Equipamient oy capacitacin

Proyecto final de grado Walter Mndez

Pgina 34

Equipo de manejo de incidentes > Organizacin

Definir constituency Canal de comunicaci n Servicios

-Uso de espacio fsico de trabajo

-Uso del equipamiento y herramientas -Capacitacin de los integrantes del equipo -Comunicacin con otros equipos

Estructura organizativa Nivel de autoridad Equipamient oy capacitacin

Proyecto final de grado Walter Mndez

Pgina 35

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina 36

Metodologa propuesta

Etapa 1.- Actividades pre incidentes Etapa 2.- Deteccin y anlisis

Etapa 3.- Respuesta de incidentes

Etapa 4.- Actividades post incidentes

Proyecto final de grado Walter Mndez

Pgina 37

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

Proyecto final de grado Walter Mndez

Pgina 38

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Actividad proactiva por parte de la organizacin -Establecer los actores para el manejo de incidentes -Personal capacitado -Estar preparados antes de cualquier incidente -Base de datos de personal para el manejo de incidentes

Proyecto final de grado Walter Mndez

Pgina 39

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Actividad inicial del proceso de manejo de incidentes

-Pantallazo de riesgos en la organizacin -ISO 27001: Dominio 4 -Todo activo tiene nivel de riesgo

Proyecto final de grado Walter Mndez

Pgina 40

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Preparacin de hosts individuales

Proyecto final de grado Walter Mndez

Pgina 41

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Preparacin de hosts individuales

Proyecto final de grado Walter Mndez

Pgina 42

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Preparacin de hosts individuales

Proyecto final de grado Walter Mndez

Pgina 43

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Preparacin de hosts individuales

Proyecto final de grado Walter Mndez

Pgina 44

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Preparacin de hosts individuales

Proyecto final de grado Walter Mndez

Pgina 45

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Preparacin de hosts individuales

Proyecto final de grado Walter Mndez

Pgina 46

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Preparacin de la red

Proyecto final de grado Walter Mndez

Pgina 47

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

-Quin y dnde?

-Que?

-Cundo? -Por qu? -Cmo?

Proyecto final de grado Walter Mndez

Pgina 48

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

Proyecto final de grado Walter Mndez

Pgina 49

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

Proyecto final de grado Walter Mndez

Pgina 50

Metodologa propuesta > Actividades pre - incidentes

Formacin del Equipo Anlisis de riesgo Preparacin del rea de cobertura Establecimiento y/o revisin de polticas Creacin de herramientas Control Etapa 1

Proyecto final de grado Walter Mndez

Pgina 51

Metodologa propuesta

Etapa 1.- Actividades pre incidentes Etapa 2.- Deteccin y anlisis

Etapa 3.- Respuesta de incidentes

Etapa 4.- Actividades post incidentes

Proyecto final de grado Walter Mndez

Pgina 52

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 53

Metodologa propuesta > Deteccin y anlisis

Registros del Firewall

Deteccin e identificacin

Registros de IDS

Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Usuarios

DETECCIN

Formulario de Deteccin

Administradores

Equipo de Manejo de Incidentes INDICADORES - Actividad en puertos no conocidos - Actividad sospechosa en puertos conocidos - Comportamiento irregular de los sistemas - Autenticacin a cuentas por defecto - Habilitacin de cuentas sospechosas - Actividad sospechosa fuera de horario - Archivos y programas ejecutables no conocidas - Alteracin de pginas web - Bajo rendimiento de los recursos de la red - Configuraciones no realizadas por el administrador - Colapso del sistema - Bajo rendimiento del sistema operativo - Uso indebido del mail corporativo - Pornografa infantil - Falsos positivos - Otros

Proyecto final de grado Walter Mndez

Pgina 54

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 55

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 56

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 57

Metodologa propuesta > Deteccin y anlisis

Proyecto final de grado Walter Mndez

Pgina 58

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 59

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Capacidad del Equipo de Manejo de Incidentes Verificacin del Formulario de Deteccin de Incidentes Formular Estrategias de Respuesta

Aprobacin de la Gerencia

Proyecto final de grado Walter Mndez

Pgina 60

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 61

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 62

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

-El anlisis forense es un examen de toda la informacin disponible y de las pruebas o instancias relacionadas con un incidente o evento. La finalidad del anlisis es averiguar el alcance del incidente y de los daos que ha causado

Proyecto final de grado Walter Mndez

Pgina 63

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

-Recoleccin de datos

-Investigacin forense

Proyecto final de grado Walter Mndez

Pgina 64

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

RECOLECCIN DE DATOS

Evidencias de Host -Fecha y hora del sistema -Las aplicaciones que corren en el sistema actualmente -Las conexiones de red establecidas -Puertos abiertos -Puertos en estado de Listening -El estado de las interfaces de red Evidencias de Red -Registros de IDS -Logs de monitoreo -Pen-register /trap and traces -Logs de Routers -Logs de Firewalls -Logs de autenticacin Otras evidencias -Entrevistas con el personal -Recoleccin de datos fsicos INVESTIGACIN FORENSE Reporte de Anlisis Forense

Proyecto final de grado Walter Mndez

Pgina 65

Metodologa propuesta > Deteccin y anlisis

Deteccin e identificacin Clasificacin (Triage) Estrategia de respuesta Anlisis forense Control etapa 2

Proyecto final de grado Walter Mndez

Pgina 66

Metodologa propuesta

Etapa 1.- Actividades pre incidentes Etapa 2.- Deteccin y anlisis

Etapa 3.- Respuesta de incidentes

Etapa 4.- Actividades post incidentes

Proyecto final de grado Walter Mndez

Pgina 67

Metodologa propuesta > Respuesta de incidentes

Contencin Eliminacin Recuperacin Control Etapa 3

Proyecto final de grado Walter Mndez

Pgina 68

Metodologa propuesta > Respuesta de incidentes

Contencin Eliminacin Recuperacin Control Etapa 3

Proyecto final de grado Walter Mndez

Pgina 69

Metodologa propuesta > Respuesta de incidentes

Contencin Eliminacin Recuperacin Control Etapa 3

Proyecto final de grado Walter Mndez

Pgina 70

Metodologa propuesta > Respuesta de incidentes

Contencin Eliminacin Recuperacin Control Etapa 3

Proyecto final de grado Walter Mndez

Pgina 71

Metodologa propuesta > Respuesta de incidentes

-Restaurar el sistema

Contencin Eliminacin Recuperacin Control Etapa 3

-Validar el sistema -Decidir cuando restaurar el sistema

-Reportar

Proyecto final de grado Walter Mndez

Pgina 72

Metodologa propuesta > Respuesta de incidentes

Contencin Eliminacin Recuperacin Control Etapa 3

Proyecto final de grado Walter Mndez

Pgina 73

Metodologa propuesta > Respuesta de incidentes

Contencin Eliminacin Recuperacin Control Etapa 3

Proyecto final de grado Walter Mndez

Pgina 74

Metodologa propuesta

Etapa 1.- Actividades pre incidentes Etapa 2.- Deteccin y anlisis

Etapa 3.- Respuesta de incidentes

Etapa 4.- Actividades post incidentes

Proyecto final de grado Walter Mndez

Pgina 75

Metodologa propuesta > Actividades post incidente

Anlisis post mortem Lecciones aprendidas Seguimiento y monitoreo

Proyecto final de grado Walter Mndez

Pgina 76

Metodologa propuesta > Actividades post incidente

Anlisis post mortem Lecciones aprendidas Seguimiento y monitoreo

-Elemento ms importante de la Etapa 4

-Realizado por el lder del equipo -Aprendizaje por parte de la organizacin y el equipo -Feedback de los formularios anteriores -Conclusin de gerencia

Proyecto final de grado Walter Mndez

Pgina 77

Metodologa propuesta > Actividades post incidente

Anlisis post mortem Lecciones aprendidas Seguimiento y monitoreo

Proyecto final de grado Walter Mndez

Pgina 78

Metodologa propuesta > Actividades post incidente

Anlisis post mortem Lecciones aprendidas Seguimiento y monitoreo

-Hacer conocer a todo el equipo sobre la gestin de incidente

-Realizado por el lder del equipo -Oportunidad de aprender sobre el problema -Indicador de debilidades potenciales en la organizacin -Servicio de calidad

Proyecto final de grado Walter Mndez

Pgina 79

Metodologa propuesta > Actividades post incidente

Anlisis post mortem Lecciones aprendidas Seguimiento y monitoreo

Proyecto final de grado Walter Mndez

Pgina 80

Metodologa propuesta > Actividades post incidente

Anlisis post mortem Lecciones aprendidas Seguimiento y monitoreo

Proyecto final de grado Walter Mndez

Pgina 81

Metodologa propuesta > Actividades pre - incidentes

1.- Formacin del equipo de manejo de incidentes 2.- Anlisis de riesgos 3.- Preparacin en el rea de cobertura (constituency) 4.- Establecimiento y/o revisin de polticas de seguridad 5.- Creacin de herramientas 6.- Control Etapa 1

Proyecto final de grado Walter Mndez

Pgina 82

Metodologa propuesta > Deteccin y anlisis

1.- Deteccin e identificacin

2.- Clasificacin (Triage) 3.- Estrategia de respuesta 4.- Anlisis forense

5.- Control Etapa 2

Proyecto final de grado Walter Mndez

Pgina 83

Metodologa propuesta > Respuesta de incidentes

1.- Contencin 2.- Eliminacin

3.- Recuperacin

4.- Control Etapa 3

Proyecto final de grado Walter Mndez

Pgina 84

Metodologa propuesta > Actividades post - incidente

1.- Anlisis post mortem 2.- Lecciones aprendidas

3.- Seguimiento y monitoreo

Proyecto final de grado Walter Mndez

Pgina 85

Metodologa propuesta > Diagrama de flujo

Proyecto final de grado Walter Mndez

Pgina 86

Metodologa propuesta > Diagrama de flujo

Etapa 1

Etapa 4

Etapa 2

Etapa 3

Proyecto final de grado Walter Mndez

Pgina 87

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina 88

Casos prcticos

El siguiente caso prctico fue realizado con la informacin que brinda el captulo 1 del libro de Chris Prosise y Kevin Mandia Incidet Response: Investigating computer crime [MANDIA 01]. El siguiente detalla un caso real que demuestra cmo un equipo de manejo de incidentes y el FBI trabajan juntos para resolver un caso de anlisis forense. Se han cambiado las identidades de la vctima, el atacante, los agentes y las direcciones IP para proteger a aquellos involucrados en el caso [MANDIA 01].

Proyecto final de grado Walter Mndez

Pgina 89

FORMULARIO DE DETECCIN

Proyecto final de grado Walter Mndez

Pgina 90

CONTROL ETAPA 2

Proyecto final de grado Walter Mndez

Pgina 91

CONTROL ETAPA 2 (cont.)

Proyecto final de grado Walter Mndez

Pgina 92

FORMULARIO DE CONTENCIN

Proyecto final de grado Walter Mndez

Pgina 93

FORMULARIO DE RECUPERACIN

Proyecto final de grado Walter Mndez

Pgina 94

CONTROL ETAPA 3

Proyecto final de grado Walter Mndez

Pgina 95

ANLIS POST MORTEM

Proyecto final de grado Walter Mndez

Pgina 96

ANLIS POST MORTEM (cont.)

Proyecto final de grado Walter Mndez

Pgina 97

Agenda

Introduccin

Antecedentes Metodolgicos Marco Terico Programa de Seguridad

Equipo de manejo de incidentes de seguridad Informtica

Metodologa propuesta Casos prcticos Conclusiones y recomendaciones

Proyecto final de grado Walter Mndez

Pgina 98

Conclusiones

- La metodologa de 4 etapas es una mejora de otras metodologas a la cual se le aplic el mtodo PDCA.

- Metodologa proactiva

- Fcil de entender y manejar con formularios

- Metodologa abierta a la necesidad de cualquier organizacin - til para la formacin del equipo de manejo de incidentes

- Metodologa auditable

Proyecto final de grado Walter Mndez

Pgina 99

Recomendaciones

- Consultar otros libros de seguridad

- Utilizar o crear propios formularios segn conveniencia - No es metodologa rgida

Proyecto final de grado Walter Mndez

Pgina100

GRACIAS POR SU ATENCION

Proyecto final de grado Walter Mndez

Pgina101

También podría gustarte

- Manual de Configuracion RTN 905 PDFDocumento15 páginasManual de Configuracion RTN 905 PDFJose Luis Gonzalez Armendariz71% (7)

- Ejercicios de Excel BasicoDocumento8 páginasEjercicios de Excel BasicoWalter MéndezAún no hay calificaciones

- MODBUSDocumento34 páginasMODBUSEduardo Mendoza MerchánAún no hay calificaciones

- Comandos Cisco SwtichDocumento8 páginasComandos Cisco SwtichManuel VazquezAún no hay calificaciones

- Correo Integracion de Postfix y Dovecot Con OpenldapDocumento31 páginasCorreo Integracion de Postfix y Dovecot Con Openldapandres1013Aún no hay calificaciones

- 01 Guia MAAP - Matematicas Discretas V0.04Documento13 páginas01 Guia MAAP - Matematicas Discretas V0.04Walter MéndezAún no hay calificaciones

- El Poder de Lo ImposibleDocumento2 páginasEl Poder de Lo ImposibleWalter MéndezAún no hay calificaciones

- Velociraptor Blue - Búsqueda de Google 4Documento1 páginaVelociraptor Blue - Búsqueda de Google 4Walter MéndezAún no hay calificaciones

- Traje Integrado de Spider-Man No Way Home de Lego - Búsqueda de Google 4Documento1 páginaTraje Integrado de Spider-Man No Way Home de Lego - Búsqueda de Google 4Walter MéndezAún no hay calificaciones

- San LeandroDocumento1 páginaSan LeandroWalter MéndezAún no hay calificaciones

- Simplificacion de Proposiciones TAREADocumento2 páginasSimplificacion de Proposiciones TAREAWalter Méndez100% (1)

- ITN6 Instructor Materials Chapter1Documento39 páginasITN6 Instructor Materials Chapter1Walter MéndezAún no hay calificaciones

- Tema 02Documento36 páginasTema 02Walter MéndezAún no hay calificaciones

- Diagramas de Flujo - Simbolos PDFDocumento1 páginaDiagramas de Flujo - Simbolos PDFWalter MéndezAún no hay calificaciones

- Como Se Formula Una TesisDocumento25 páginasComo Se Formula Una TesisWalter Méndez100% (2)

- Tecnologias WanDocumento15 páginasTecnologias WanFredz D' La RosaAún no hay calificaciones

- Tesis en Sistemas de Seguridad PDFDocumento63 páginasTesis en Sistemas de Seguridad PDFRonald SalloAún no hay calificaciones

- 10.3.4 Packet Tracer - Configure and Verify NTP - ILMDocumento5 páginas10.3.4 Packet Tracer - Configure and Verify NTP - ILMdiego rubioAún no hay calificaciones

- Guia Internet 7oDocumento8 páginasGuia Internet 7owilliamAún no hay calificaciones

- Segunda Unidad Parte ADocumento22 páginasSegunda Unidad Parte ACELIA AUDREY TACCA BARRANTESAún no hay calificaciones

- Ramirez Contreras Marisol PDFDocumento1 páginaRamirez Contreras Marisol PDFCriistian TorresAún no hay calificaciones

- Especificación de RequerimientosDocumento12 páginasEspecificación de Requerimientosmac touchAún no hay calificaciones

- RoleplayDocumento5 páginasRoleplayLUIS DAVID SILVA ESCALONA100% (1)

- Directivas - GruposDocumento109 páginasDirectivas - Gruposadan MarquinaAún no hay calificaciones

- 9.3.4 Packet Tracer IPv6 Neighbor DiscoveryDocumento5 páginas9.3.4 Packet Tracer IPv6 Neighbor Discoveryssf 2018Aún no hay calificaciones

- Escritorios RemotosDocumento53 páginasEscritorios RemotosJuan DanteAún no hay calificaciones

- Instalación Windows Server 2008Documento17 páginasInstalación Windows Server 2008chamber100% (29)

- CCN-STIC-1103 Procedimiento de Empleo Seguro Aruba ClearPass 6.9Documento110 páginasCCN-STIC-1103 Procedimiento de Empleo Seguro Aruba ClearPass 6.9Luis ChavezAún no hay calificaciones

- Configuracion ZyXel 600 Series Con Speedy (Router) - Taringa!Documento10 páginasConfiguracion ZyXel 600 Series Con Speedy (Router) - Taringa!Samuel Cruz GuillénAún no hay calificaciones

- Capa 2. y Capa 3Documento3 páginasCapa 2. y Capa 3Natali AlvarezAún no hay calificaciones

- Manual DX Active - AutomonitoreoDocumento13 páginasManual DX Active - Automonitoreocobre11Aún no hay calificaciones

- 4ºESO TIC Actividad 7.1 Publicación y Difusión de ContenidosDocumento5 páginas4ºESO TIC Actividad 7.1 Publicación y Difusión de ContenidosAsier FonsecaAún no hay calificaciones

- Informe RedesDocumento9 páginasInforme RedesRodrigo Baez MacielAún no hay calificaciones

- Switch 48 Chanels Product - Details - DN - N1548P - LTDDocumento3 páginasSwitch 48 Chanels Product - Details - DN - N1548P - LTDJimmy Fernández B.Aún no hay calificaciones

- Sesión-01 Fundamentos de Las Redes de DatosDocumento53 páginasSesión-01 Fundamentos de Las Redes de DatosWerner PillacaAún no hay calificaciones

- Manual TEDEF V5Documento19 páginasManual TEDEF V5Marckus BrodyAún no hay calificaciones

- IP VPN ACceso 3g-CapacitacionDocumento10 páginasIP VPN ACceso 3g-CapacitacionMaycon Jenri Cardenas TudelaAún no hay calificaciones

- Informe Firewall NATDocumento27 páginasInforme Firewall NATDavid Romero Vaca100% (1)

- Trabajo Final 141014Documento155 páginasTrabajo Final 141014Jorge AmayaAún no hay calificaciones

- Propuesta de Dominio y Servicio de CorreoDocumento1 páginaPropuesta de Dominio y Servicio de CorreoAlbertoAún no hay calificaciones

- Test Tipos de VirusDocumento7 páginasTest Tipos de VirusNiXXV MAún no hay calificaciones