100% encontró este documento útil (1 voto)

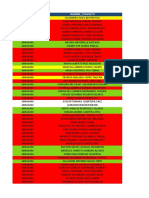

70 vistas12 páginasSoporte y versiones de Red Hat Linux

CentOS tiene requisitos mínimos de hardware que varían según la versión, pero generalmente requiere al menos 1 GB de RAM y 10 GB de espacio en disco. Las versiones más recientes son más exigentes y funcionan mejor con al menos 5 GB de RAM. CentOS es compatible con diferentes arquitecturas de hardware, aunque algunas versiones solo admiten ciertas arquitecturas.

Cargado por

johnparaganyDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como DOCX, PDF, TXT o lee en línea desde Scribd

100% encontró este documento útil (1 voto)

70 vistas12 páginasSoporte y versiones de Red Hat Linux

CentOS tiene requisitos mínimos de hardware que varían según la versión, pero generalmente requiere al menos 1 GB de RAM y 10 GB de espacio en disco. Las versiones más recientes son más exigentes y funcionan mejor con al menos 5 GB de RAM. CentOS es compatible con diferentes arquitecturas de hardware, aunque algunas versiones solo admiten ciertas arquitecturas.

Cargado por

johnparaganyDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como DOCX, PDF, TXT o lee en línea desde Scribd