Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Informática

Cargado por

Azul0 calificaciones0% encontró este documento útil (0 votos)

20 vistas2 páginasEl alfiler copió fragmentos de texto para que no expiren después de 1 horaEl alfiler copió fragmentos de texto para que no expiren después de 1 horaEl alfiler copió fragmentos de texto para que no expiren después de 1 hora

Derechos de autor

© © All Rights Reserved

Formatos disponibles

DOCX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEl alfiler copió fragmentos de texto para que no expiren después de 1 horaEl alfiler copió fragmentos de texto para que no expiren después de 1 horaEl alfiler copió fragmentos de texto para que no expiren después de 1 hora

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

20 vistas2 páginasInformática

Cargado por

AzulEl alfiler copió fragmentos de texto para que no expiren después de 1 horaEl alfiler copió fragmentos de texto para que no expiren después de 1 horaEl alfiler copió fragmentos de texto para que no expiren después de 1 hora

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 2

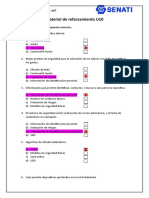

Informática básica – IoT

Material de reforzamiento U10

Marque con una x la respuesta correcta.

1. Red inalámbrica pública abierta.

a) Filtrado de MAC

b) WPA2

c) Zona activa X

d) Contraseña fuerte

2. Mejor práctica de seguridad para la valoración de los activos con el fin de justificar

los gastos.

a) Filtrado de MAC

b) Contraseña fuerte

c) Evaluación de riesgos X

d) Información de identificación personal

3. Información que permite identificar, contactar, o buscar a una persona específica.

a) Información de identificación personal. X

b) Hackers de sombrero blanco

c) Evaluación de riesgos.

d) Medidas de seguridad físicas

4. El número de seguridad social, la dirección de correo electrónico, y la fecha de

nacimiento son ejemplos.

a) Información de identificación personal

b) Evaluación de riesgos

c) Información de identificación personal (PII) X

d) VPN

5. Algoritmo de cifrado inalámbrico.

a) WPA2 x

b) Medidas de seguridad físicas

c) Zona activa

d) SSID

6. Solo permite dispositivos aprobados en la red inalámbrica

Informática básica – IoT

a) perímetro interno y externo

b) Contraseña fuerte

c) Filtrado MAC X

d) Hacker de sombrero blanco

También podría gustarte

- Unidad 10Documento2 páginasUnidad 10ANAYELI GUERRERO BECERRAAún no hay calificaciones

- Unidad 10 InformaticaDocumento2 páginasUnidad 10 InformaticaNayly GallardoAún no hay calificaciones

- UNIDAD 10 David CoronadoDocumento2 páginasUNIDAD 10 David CoronadoDavid CoronadoAún no hay calificaciones

- Unidad10 - Material - Reforzamiento Inf.Documento2 páginasUnidad10 - Material - Reforzamiento Inf.Luis Cesar Espinoza VergaraAún no hay calificaciones

- Unidad10 Material ReforzamientoDocumento2 páginasUnidad10 Material ReforzamientoGuilllermo Chavesta LlacsahuangaAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoTTYTYYUDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoTTYTYYUsenatis318Aún no hay calificaciones

- Material de Reforzamiento U10Documento2 páginasMaterial de Reforzamiento U10Bluester CampoAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoCarlos Papel HuillcaAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material Reforzamientosupervisor diecisieteAún no hay calificaciones

- Re Forza Mien To Unidad 10Documento2 páginasRe Forza Mien To Unidad 10Damaliz Almendra Reynoso ChavezAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoSebastian BarzolaAún no hay calificaciones

- Unidad10 Material ReforzamientoDocumento2 páginasUnidad10 Material ReforzamientoJuan OropezaAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoAntony RegaladoAún no hay calificaciones

- Material de Reforzamiento U10Documento2 páginasMaterial de Reforzamiento U10Carlos RE100% (1)

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoHéctor MontoyaAún no hay calificaciones

- SINU-151 Unidad10 Material Reforzamiento VERADocumento2 páginasSINU-151 Unidad10 Material Reforzamiento VERAMaria Vera ParedesAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoGIANFRANCO CORNEJO CRUZAún no hay calificaciones

- ReforzamientoDocumento2 páginasReforzamientoREYNAAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoKevin Diaz SosaAún no hay calificaciones

- Unidad10 - Material - Reforzamiento - Docx-Barzola EspinozaDocumento2 páginasUnidad10 - Material - Reforzamiento - Docx-Barzola EspinozaSebastian BarzolaAún no hay calificaciones

- SINU-151 - Unidad10 - Material - Reforzamiento JET LEONARDO CHAMBA DONAYREDocumento2 páginasSINU-151 - Unidad10 - Material - Reforzamiento JET LEONARDO CHAMBA DONAYREJade VargasAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoNahomy BardalesAún no hay calificaciones

- Material de Reforzamiento U10 .: Informática Básica - IotDocumento2 páginasMaterial de Reforzamiento U10 .: Informática Básica - Iotedit sinche herreraAún no hay calificaciones

- Tarea de U10Documento2 páginasTarea de U10José SánchezAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoÁNGEL CABRERAAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientojackiAún no hay calificaciones

- SINU-151 - Unidad10 - Material - Reforzamiento JeanDocumento2 páginasSINU-151 - Unidad10 - Material - Reforzamiento JeanJeancito PilcoAún no hay calificaciones

- SINU-151 Unidad10 Material ReforzamientoDocumento2 páginasSINU-151 Unidad10 Material ReforzamientoArom Chiira SernaqueAún no hay calificaciones

- Informatita Material de Reforsamiento Un 04 CELSO CORCUERA CRUZADO PT 57Documento2 páginasInformatita Material de Reforsamiento Un 04 CELSO CORCUERA CRUZADO PT 57ADELIAún no hay calificaciones

- Unidad10 Material ReforzamientoDocumento2 páginasUnidad10 Material ReforzamientoLisbeth Malca Gil100% (1)

- Informática Básica 10Documento2 páginasInformática Básica 10José SánchezAún no hay calificaciones

- SINU-151 Unidad03 Material Reforzamient5)Documento2 páginasSINU-151 Unidad03 Material Reforzamient5)Dante EleganteAún no hay calificaciones

- SINU-151 - Unidad10 - SEMANA 4 Material - ReforzamientoDocumento2 páginasSINU-151 - Unidad10 - SEMANA 4 Material - ReforzamientoYochi JH AraujoAún no hay calificaciones

- Act 10Documento2 páginasAct 10Faraon GamerAún no hay calificaciones

- Reforzamiento de La Tarea 8, Dennys CaceresDocumento3 páginasReforzamiento de La Tarea 8, Dennys Caceresfelipecaceres792Aún no hay calificaciones

- Tarea U4Documento2 páginasTarea U4ManuelAún no hay calificaciones

- Material de Reforzamiento - U4Documento2 páginasMaterial de Reforzamiento - U4Angel RufinoAún no hay calificaciones

- SINU-151 Unidad08 Material ReforzamientoDocumento3 páginasSINU-151 Unidad08 Material ReforzamientoEdison Melo RojasAún no hay calificaciones

- Tarea 8Documento3 páginasTarea 8Aldair Gutiérrez GutiérrezAún no hay calificaciones

- SINU-151 - Unidad08 - Material - Reforzamiento ALEX AÑEZDocumento3 páginasSINU-151 - Unidad08 - Material - Reforzamiento ALEX AÑEZalexavelinoanezsimplicioAún no hay calificaciones

- Material de Reforzamiento - U4Documento2 páginasMaterial de Reforzamiento - U4Ivanof SatyaAún no hay calificaciones

- Material de Reforzamiento - U4Documento2 páginasMaterial de Reforzamiento - U4Jaime Cachuda LimaAún no hay calificaciones

- MaterialDocumento2 páginasMaterialRosa EspillcoAún no hay calificaciones

- Tarea 8 Quesquen Jordan Jose AbrahamDocumento4 páginasTarea 8 Quesquen Jordan Jose AbrahamAbraham Jose Quesquen JordaAún no hay calificaciones

- Material de Reforzamiento - U4Documento4 páginasMaterial de Reforzamiento - U4tugfa :vAún no hay calificaciones

- Material de Reforzamiento - U4 IotDocumento2 páginasMaterial de Reforzamiento - U4 Iotjuancito perezAún no hay calificaciones

- Material de Reforzamiento - U4Documento2 páginasMaterial de Reforzamiento - U4Matías Luke SPAún no hay calificaciones

- VBVCBNDocumento3 páginasVBVCBNjeferson paucarAún no hay calificaciones

- Material de Reforzamiento - U4 IotDocumento2 páginasMaterial de Reforzamiento - U4 Iotjuancito perezAún no hay calificaciones

- Material de Reforzamiento - U4Documento2 páginasMaterial de Reforzamiento - U4Rahull Sameer De la cruz AncheAún no hay calificaciones

- Act 4 - Competencias DigitalesDocumento2 páginasAct 4 - Competencias DigitalesLanki.9Aún no hay calificaciones

- SINU-153 - Material de Reforzamiento U4Documento2 páginasSINU-153 - Material de Reforzamiento U4eduardomusayonpazAún no hay calificaciones

- Act 4Documento2 páginasAct 4Duglas Cabrel ReynaAún no hay calificaciones

- Material de Reforzamiento U4: IOT - Internet de Las CosasDocumento2 páginasMaterial de Reforzamiento U4: IOT - Internet de Las CosasAron OrtizAún no hay calificaciones

- Material de Reforzamiento U4Documento2 páginasMaterial de Reforzamiento U4Luis Cusy RicciAún no hay calificaciones

- Material de Reforzamiento - U4-ResolucionDocumento2 páginasMaterial de Reforzamiento - U4-Resolucioncristh2005Aún no hay calificaciones

- Tarea 04 Internet de Las CosasDocumento2 páginasTarea 04 Internet de Las CosasAdrian EstelaAún no hay calificaciones

- Material de Reforzamiento Unidad 4Documento2 páginasMaterial de Reforzamiento Unidad 4Jean VillacrezAún no hay calificaciones

- SINU-153 - Material de Reforzamiento U4Documento2 páginasSINU-153 - Material de Reforzamiento U4Isabel DcAún no hay calificaciones

- Ejercício InglésDocumento5 páginasEjercício InglésAzulAún no hay calificaciones

- Ingnrs 6Documento3 páginasIngnrs 6AzulAún no hay calificaciones

- CaratulaDocumento15 páginasCaratulaAzul100% (1)

- CompDocumento1 páginaCompAzulAún no hay calificaciones

- Ejemplo de Actividad Entregable 01 Tma 2022Documento8 páginasEjemplo de Actividad Entregable 01 Tma 2022AzulAún no hay calificaciones

- Caratulas TerminadasDocumento16 páginasCaratulas TerminadasAzulAún no hay calificaciones

- EJEMPLODocumento12 páginasEJEMPLOAzulAún no hay calificaciones

- Material de Reforzamiento Unidad 4 Joel Navarro SuarezDocumento4 páginasMaterial de Reforzamiento Unidad 4 Joel Navarro SuarezAzulAún no hay calificaciones

- Formatos de Planificaciòn ParticipanteDocumento8 páginasFormatos de Planificaciòn ParticipanteAzulAún no hay calificaciones

- Ejemplo Diagrama de ParetoDocumento6 páginasEjemplo Diagrama de ParetoAntonny Kuin Gomez Cordova100% (3)

- ForoDocumento4 páginasForoAzulAún no hay calificaciones

- Ejemplo de Actividad Entregable 01 Tma 2022Documento8 páginasEjemplo de Actividad Entregable 01 Tma 2022AzulAún no hay calificaciones