Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Manual Firewall Router

Cargado por

wilmer0929Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Manual Firewall Router

Cargado por

wilmer0929Copyright:

Formatos disponibles

IMPLEMENTACIN DE FIREWALL EN UN ROUTER CISCO

Por Wilmer Arlex Castrilln

Grupo 38110

Instructor Mauricio Ortiz

Centro de servicios y gestin empresaria Tecnlogo en administracin de redes Sena Medelln 2011

Introduccin En este trabajo les dar a conocer como implementar y configurar una firewall en un router cisco a travs de un entorno web. Se mostrara como instalar el entorno web para el router cisco. El entono web ms utilizado en router cisco se llama SDM. SDM se hace llamar a entorno grafico para realizar previas configuraciones en un routers. Desde duchi SDM se puede configurar enrutamiento, firewall, IDS, interfaces, etc. En este caso vamos a utilizar el SDM para implementar un firewall. SDM Administrador del dispositivo de seguridad de Cisco. Cisco SDM es una herramienta de software basada en el explorador web, diseada para configurar LAN, WAN y funciones de seguridad en un router. Un router o servidor de acceso, o varios de ellos, designados como bfer entre cualquier red pblica conectada y una red privada. Un router que acte como firewall utilizar listas de acceso as como otros mtodos para asegurarse de la seguridad de la red privada. Un firewall es una parte de un sistema o una red que est diseada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el trfico entre los diferentes mbitos sobre la base de un conjunto de normas y otros criterios.

Implementacin de firewall en router cisco Que es un firewall? Es un elemento de una red que lo que me permite es filtrar el trafico que viene hacia mi red LAN. La principal funcin de un firewall es denegar o permitir el trfico que viene de una red a otra. Me permite bloquear conexiones no autorizadas que llegan hacia la red. Para la implementacin de un firewall en un router primero debemos realizar consultar que el IOS del router tiene soporte para implementar un firewall, de lo contrario no se podra implementar. Como no contamos con un router real que soporte un firewall, dicha implementacin se har con gns3. GNS3 es simulador grafico de redes que le permitir disear fcilmente topologas de red y luego ejecutar simulacin en el, exporte IOS de router, switches, etc. Gns3 hace lo que dispositivos se emulen como si fueran reales y podamos conectarlos a un host o una red. En este ejemplo trabamos con un router 3700 marca cisco. Actividad planteada

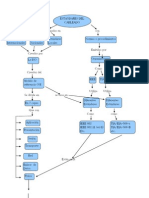

Escenario a trabajar

En la siguiente imagen se muestra a continuacin se ve la simulacin en gns3 a implementar el firewall. Como observamos tenemos dos redes (LAN y WAN) y el medio el router 3700. Tambin se observa la configuracin con la cual se va a trabajar.

Para empezar la configuracin en el router damos clic derecho sobre l y elegimos la opcin consola o tambin se puede ingresar a la consola de router en el icono de la consola.

Dentro de la consola del router procedemos a configurar las interfaces, para ello se ejecutan los comandos que se muestran en la imagen siguiente en un recuadro rojo. Primero vamos a configurar la interfaz que est del lado de la red LAN. Comandos a ejecutar: en: hace referencia a enable y entramos a como privilegiado Config t: hace referencia a configure terminal para ingresar al modo de configuracin global Int f0/0: ingresar al modo de configuracin de la interfaz. Ip add: asignar a la interfaz una direccin Ip esttica. no sh: encender la interfaz. do wr: guardamos cambios de configuracin en el router.

Procedemos a configurar la otra interfaz que es la que est al lado de la WAN. Ejecutamos los mismos comandos pero esta vez no nico que cambia en que la direccin ip va a hacer asignada por dhcp

Luego vamos a verificar la configuracin anterior, entramos al modo privilegiado e ingresamos el comando show ip interface brief para listas la configuracin de la interfaces. Nota: simulamos que la direccin Ip 192.168.10.121 es la WAN por que a travs de esa es que salimos a internet y como no contamos con un direccin Ip publica nos toca realizar el trabajo de esa forma.

Ahora procedemos a configurar en el router el serbio http para poder realizar la configuracin del firewall desde un sitio web. Para habilitar debemos de ejecutar los comandos mostrador en la imagen siguiente dentro de un recuadro rojo.

Para ingresar al sitio web del router, nos dirigimos a un equipo con sistema operativo XP que est dentro de la red LAN y vamos a instalar SDM y uno de los requemamientos para instalar SMD es java script. SMD: Cisco SDM es una herramienta de software basada en el explorador web, diseada para configurar LAN, WAN y funciones de seguridad en un router. Consulte el apartado Pasos iniciales para obtener ms informacin.

Abrimos la carpeta SDM de la imagen anterior y ejecutamos el archivo ejecutable para instalar SDM. En ejecutable normalmente en Windows se hace llamar setup, damos doble clic sobre el para empezar el proceso de instalacin.

Cuando realizamos en paso anterior nos aparecer un wizar de instalacin del SMD. En la imagen siguiente muestran las recomendaciones antes de continuar con la instalacin y seguimos el asistente.

Aceptamos los trminos de licencia de cisco SDM y damos clic en continuar.

Seleccionamos la ubicacin a instalar cisco SDM. En este caso lo vamos a realizar en el equipo.

Nos aparece por defecto la ruta en el equipo donde se va a instalar el SDM, lo dejamos por defecto y continuamos con el proceso de instalacin.

Damos clic en instalar.

Cuando termina el proceso de instalacin nos aparece una imagen como la siguiente seleccionamos la opcin iniciar cisco SDM y damos clic en finalizar.

Nos va a aparecer un SDM Launcher donde especificamos la direccin ip del router para ingresar al va web. Pero antes de eso vamos a probar conectividad con el router, abrimos la consola CMD de Windows listamos el direccionamiento ip del equipo para verificar que si este dentro del misma red del router y con el comando ping verificamos conectividad,

10

Especificamos la direccin ip del router que est del lado de la red LAN y habilitamos la opcin Este dispositivo tiene activado HTTPS y deseo utilizarlo, esto nos va a permitir una transferencia de informacin con la aplicacin de forma segura y damos clic en iniciar.

Al dar iniciar en el paso anterior se va a abrir el navegar pero autoicamente ingresando al router y nos va a salir una ventana pidiendo autenticacin para ingresar al sitio web del router. Ingresamos con el usuario y la contrasea creada cuando se estaba habilitando en http por consola en el router

11

Este es el sitio web del router donde vamos a realizar la configuracin del firewall y tambin se pueden realizar otras configuracin pero la que nos interesa en estos momentos es la configuracin del firewall.

Ahora vamos a realizar las previas configuraciones para ello vamos a la pestaa configurar. Lo primero a configurar son las reglas de NAT. NAT significa traduccin de direccin de red, existen dos formas de realizar reglas de NAT que son: Reglas en Prerouting: Son las reglas que me permiten redireccionar las peticiones de servicios que vienen desde la red WAN hacia los servicios internos que contiene un host. Reglas en Postrouting: Son reglas que me permiten enmascarar la red LAN con la direccin ip publica del router para que los hosts que estn dentro de la red LAN puedan acceder a internet por medio de la direccin ip publica del router ya que las direcciones ip privadas no pueden salir a internet. Nota: Recuerden que como no contamos con una direccin ip publica colocamos un direccin ip privada la cual tiene acceso a internet por medio de un modem asignado por un ISP.

12

Estando en la pestaa configurar nos dirigimos a la opcin NAT que est en la parte izquierda de la imagen que se muestra a continuacin, seleccionamos la tarea NAT avanzada y damos clic en iniciar la tarea seleccionada.

13

Luego de iniciar tarea anterior nos aparece un wizar dndonos una bienvenida al asistente y nos da una introduccin a lo que es NAT y damos clic en siguiente. Con el siguiente wizar creamos las reglas en Postrouting y en Prerouting.

Seleccionamos la interfaz en el router que se conecta a internet o a su proveedor de servicios ISP.

14

Cuando realizamos el paso anterior nos aparece una imagen como la que se muestra a continuacin y por defecto el wizar toma la otra interfaz del router cono id de red LAN, marcamos la casilla que la red que debe salir a internet y damos clic en siquiente.

Con los pasos realizados hasta ahora ya tenemos creada la regla en Postrouting, lo que sigue a continuacin sern los pasos para crear la reglas en Prerouting.

15

Damos clic en agregar para empezar a crear las reglas en Prerouting.

Nos devolvemos al diagrama para verificar los servicios que hay en la red LAN. Primero vamos a realizar la regla de Prerouting para en servicio servidor web, ingresamos los campos requeridos en la ventana que se muestra a continuacin y aceptamos.

16

Volvemos a ir a la opcin agregar e ingresamos los datos requeridos para el servicio de correo electrnico.

De igual manera realizamos los dos pasos anteriores para crear la regla de nateo en Prerouting para el servicio pop3. En el campo tipo de servidor colocamos otros ya que no aparece en servicio pop3 y luego especificamos el puerto del pop3 de resto los dos primeros parmetros siempre van a ser iguales.

17

Si lo anterior se hizo correctamente nos debe aparecer una imagen como la que se muestra a continuacin donde podremos observar las reglas creadas de NAT en Prerouting y damos clic en continuar.

18

Damos clic en finalizar si estamos de acuerdo con las reglas que se van a crear.

Esperamos a que se ejecuten los comando en el router y damos clic en aceptar.

19

Aqu nos muestra las reglas en NAT (prerouting y postrouting) que aplicaron en el router.

Configuracin de firewall

20

Procedemos a configurar el firewall y es muy sencillo de realizar, para ellos nos dirigimos a la opcin firewall y ACL, luego seleccionamos la tarea firewall avanzado y damos clic en iniciar tarea seleccionada.

Nos aparece un asistente para configurar el firewall y en el primera ventana damos clic en siguiente.

21

Elegimos la interfaz fiable y no fiable. La interfaz fiable es la interfaz que esta conectada a la red LAN y la interfaz no fiable es la interfaz que va conectada a la red WAN.

Por defecto se trae un poltica por defecto, utilizamos esa opcin de que utilice la poltica por defecto y damos clic en continuar.

22

Resumen de la configuracin del firewall. No se especifica ninguna regla manualmente en el firewall por que el toma las reglas de NAT ya creadas y con respecto a esas reglas crea sus reglas en el firewall y finalizamos.

Nos aparece una advertencia del servicio dhcp ya que tenemos la interfaz no fiable para que obtenga direccin por dhcp y seleccionamos la opcin si para permiten que el trafico dhcp entre al a travs firewall y que el firewall no bloquee la comunicacin dhcp.

En esta alerta es para que no se afecte la configuracin de las reglas de NAT y seleccionamos la opcin si para estar de acuerdo con la alerta.

23

Esperamos que se apliquen los comandos en el router de las reglas en el firewall.

Nos aparece una imagen como la siguiente donde nos dice que se ha configurado correctamente en firewall en el router.

En la imagen siguiente se muestran las reglas que se aplicaron al trfico de origen.

24

Y luego vamos a la opcin trafico de vuelta para ver las reglas que se crearon en el firewall para el trfico de vuelta o sea el trfico que viene desde la red WAN.

Desde un equipo que este en la red WAN vamos a realizarle un ping para probar conectividad, listamos la configuracin del equipo para verificar que si este dentro de la red WAN y realizamos en ping. Si en el transcurso del ping nos aparece que el paquete ping es filtrado podemos afirmar que el firewall est funcionando. En la imagen siguiente se muestra lo dicho anteriormente.

25

Luego nos dirigimos a un equipo dentro de la re LAN y probamos conectividad con el router. Desde el equipo listamos su configuracin ip y nos dirigimos a probar en ping. En el transcurso del ping no debe aparecer que el ping sea filtrador que el router est conectado a la interfaz fiable.

26

Nos dirigimos la pestaa configurar y el elegimos la opcin NAT y vamos a empezar a realizar las pruebas de las reglas de NAT. La primera regla en probar en la regla de NAT en postrouting en esta al final de la lista.

De nuevo nos dirigimos al equipo de la red LAN y vamos a acceder a internet para probar la regla de NAT en postrouting. Si accedemos a internet desde el host de la LAN es porque la regla de NAT en postrouting esta funcionando correctamente.

27

De nuevo nos vamos ver la lista de las reglas de NAT y la segunda regla en probar es la regla en prerouting para el servidor web.

Luego nos vamos a la mquina de la red LAN e ingresamos al sitio web que tenemos localmente y al cual se va a redireccionar cuando haya un peticin por la interfaz no fiable del router.

Nos dirigimos a el equipo de la red WAN, en la parte izquierda de la imagen siguiente aparece la configuracin del equipo y en la parte derecha de la imagen siguiente se muestra como se ingresa al sitio web de la red LAN. Desde dicho equipo se abre el navegador y se accede con la direccin ip que tiene el router en la interfaz no fiable y cuando el router recibe la peticin hacia en servicio web como existe un regla de NAT, el router redireccionar el trfico hacia el host especifico que tiene el servicio web.

28

De nuevo nos dirigimos a la lista de las reglas de NAT y vamos a probar la segunda regla que es el servicio de correo electrnico (smtp).

Ahora desde el equipo local vamos a verificar que si tenemos el servicio de correo electrnico. Para ello realizamos una prueba con el comando telnet y aplicamos dicho comando localmente. Si tenemos el servicio de correo electrnico corriendo en la maquina local y aplicando el comando telnet correctamente nos debe aparecer lo mismo que se muestra en la imagen que se muestra a continuacin en un recuadro rojo.

29

Ahora desde la maquina que est en la red WAN vamos a realizar la misma prueba con el comando telnet pero esta vez no aplicndolo localmente si no que aplicamos el comando telnet a la direccin ip que tiene el router en la interfaz no fiable y como el router tiene una regla de nateo en prerouting para el servicio SMTP se va a redireccionar todo el trafico SMTP a hacia el hosts que tiene el servicio de correo localmente. Al utilizar el comando telnet debemos de colocar el puerto del servicio al final del comando, y si aparece los mismo realizado en el paso anterior pero esta vez desde la red WAN debe de aparecer como se muestra en la imagen siguiente en un recuadro rojo.

30

Ahora vamos a realizar la prueba del servicio pop3, nos vamos a las listas de las reglas de NAT para mostrar cual es la regla que se va a probar.

Desde el equipo de la red LAN verificamos que tengamos el servicio encendido para ellos ejecutamos el comando telnet localmente y al final del comando colocamos el puerto por donde escucha las peticiones el servicio pop3. Si todo est bien al aplicar el comando en la imagen siguiente se muestra lo que debe salir cuando el servicio pop3 esta corriendo.

31

Luego de realizar la prueba anterior localmente procedemos a realizar la prueba desde el equipo desde la red WAN. Ejecutamos el comando telnet a la interfaz no fiable de router y cuando el router reciba peticiones hacia el servicio pop3 por la interfaz no fiable va a redireccionar el trfico hacia el hosts que tiene el servicio pop3. Si todo est bien y la regla se aplica correctamente en la imagen siguiente nos muestra dentro de un recuadro rojo lo que debe de salir al ejecutar el comando telnet.

Ya hemos llegado al final de este manual y las reglas de NAT y de firewall se estn aplicando correctamente.

32

Conclusiones El firewall es uno de los elementos de red que se debe implementar para brindar seguridad en el trfico que se transmite desde una red a otra. Las reglas de NAT en postrouting son las reglas ms utilizadas a nivel mundial en redes ya que me van a permitir la salida a internet a todos los hosts de la red LAN con una sola direccin ip. La seguridad en una red LAN es primordial ya que al implementar un firewall vamos a tener control que las conexiones que se vayan a realizar hacia la red internet desde una red no confiable como lo es internet.

33

También podría gustarte

- Manual VPN RouterDocumento36 páginasManual VPN Routerwilmer0929Aún no hay calificaciones

- Manual Proxy PfsenseDocumento26 páginasManual Proxy Pfsensewilmer0929100% (4)

- Manual Firewall PfsenseDocumento39 páginasManual Firewall Pfsensewilmer0929100% (13)

- Vulnerabilidad ApacheDocumento5 páginasVulnerabilidad Apachewilmer0929Aún no hay calificaciones

- Plataforma de MonitoreoDocumento39 páginasPlataforma de Monitoreowilmer0929100% (1)

- Infraestructura PKI Con Certificados DigitalesDocumento27 páginasInfraestructura PKI Con Certificados Digitaleswilmer0929Aún no hay calificaciones

- Infraestructura PKI Con Certificados DigitalesDocumento27 páginasInfraestructura PKI Con Certificados Digitaleswilmer0929Aún no hay calificaciones

- Vulnerabilidades de ContraseñasDocumento7 páginasVulnerabilidades de Contraseñaswilmer0929100% (1)

- HTTPD y SelinuxDocumento7 páginasHTTPD y Selinuxwilmer0929Aún no hay calificaciones

- Mapa Conceptual Panduit 7Documento1 páginaMapa Conceptual Panduit 7wilmer0929Aún no hay calificaciones

- Mapa Mental Panduit-Capitulo6Documento2 páginasMapa Mental Panduit-Capitulo6wilmer0929Aún no hay calificaciones

- Guía de estudio de soportes contablesDocumento25 páginasGuía de estudio de soportes contablesAndres JoyaAún no hay calificaciones

- Ensayo Las 5 Disfunciones de Un EquipoDocumento5 páginasEnsayo Las 5 Disfunciones de Un EquipoSebastian RomeroAún no hay calificaciones

- Clase 2-3 Aplicaciones Moviles en La Web para EnfermeriaDocumento16 páginasClase 2-3 Aplicaciones Moviles en La Web para EnfermeriaJersson Cristian Villala AlavaAún no hay calificaciones

- Modelo PropuestaDocumento12 páginasModelo PropuestaAngelo Calderón CuetoAún no hay calificaciones

- Compras Responsables de Madera en Peru - Guia-para-organizaciones-publicas-y-privadas-FSC PDFDocumento52 páginasCompras Responsables de Madera en Peru - Guia-para-organizaciones-publicas-y-privadas-FSC PDFeddyAún no hay calificaciones

- Ejercicios Resueltos (Control de Calidad y Seis Sigma)Documento29 páginasEjercicios Resueltos (Control de Calidad y Seis Sigma)Ellie Azoños100% (1)

- Ova Semana 5 Sesión 2 Pres Emp Presupuesto de Requerimientos de MaterialesDocumento4 páginasOva Semana 5 Sesión 2 Pres Emp Presupuesto de Requerimientos de MaterialesAna AgredaAún no hay calificaciones

- Cambio de residente de obra aprobadoDocumento3 páginasCambio de residente de obra aprobadoAladino Ramirez AguilarAún no hay calificaciones

- Taller 1 Costos 1Documento43 páginasTaller 1 Costos 1Camilo VargasAún no hay calificaciones

- Reglamento Nacional de Edificaciones NORMA E.060 Concreto ArmadoDocumento7 páginasReglamento Nacional de Edificaciones NORMA E.060 Concreto ArmadoMax HuaynalayaAún no hay calificaciones

- Rubrica para Evaluar Informe EscritoDocumento2 páginasRubrica para Evaluar Informe EscritoBrendita GutierrezAún no hay calificaciones

- Autorización Viaje Al Exterior (Fva 13-02-2023)Documento3 páginasAutorización Viaje Al Exterior (Fva 13-02-2023)Yenny MonsAún no hay calificaciones

- Técnicas de gestión para reducir costosDocumento47 páginasTécnicas de gestión para reducir costosJose Orjuela FlerezAún no hay calificaciones

- SueloDocumento18 páginasSueloJENNIFER . CAMPOS PALMAAún no hay calificaciones

- LG RH387H Combo DVD HDD Service ManualDocumento127 páginasLG RH387H Combo DVD HDD Service ManualTomasz Minster100% (1)

- PD1 - Principios BásicosDocumento3 páginasPD1 - Principios BásicosLaura HuapayaAún no hay calificaciones

- Guia de Evaluacion Psicologica OcupacionalDocumento8 páginasGuia de Evaluacion Psicologica OcupacionalYeison Vilca GarciaAún no hay calificaciones

- Como Ser Un Buen Líder Resumen LibroDocumento19 páginasComo Ser Un Buen Líder Resumen LibroMilton Astudillo100% (1)

- Amstrad CPC 464Documento7 páginasAmstrad CPC 464alan camarenaAún no hay calificaciones

- Libro Cientifico La Investigacion Como Medio de Desarrollo Paz y Mejoramiento Rural IES CINOCDocumento141 páginasLibro Cientifico La Investigacion Como Medio de Desarrollo Paz y Mejoramiento Rural IES CINOCSalvador Estrella GarcíaAún no hay calificaciones

- Es QualirocDocumento3 páginasEs Qualirocluis Ccasa100% (1)

- Peligro ADRDocumento67 páginasPeligro ADRGlider Aguilar MoriAún no hay calificaciones

- Act3 Mapa.Documento5 páginasAct3 Mapa.Mery SmithAún no hay calificaciones

- Actividad 8 - Garantías CrediticiasDocumento10 páginasActividad 8 - Garantías CrediticiasConsuelo MorerasAún no hay calificaciones

- Tema 5 - Esquema - TermoquímicaDocumento4 páginasTema 5 - Esquema - TermoquímicaqmxmanAún no hay calificaciones

- 02 Sistemas de Potencia ContenidoDocumento2 páginas02 Sistemas de Potencia Contenidoyo mismoAún no hay calificaciones

- 10 Edicion Social REMAX 07.02.14Documento12 páginas10 Edicion Social REMAX 07.02.14Fabrizio BezzoloAún no hay calificaciones

- Renteria Cynthia Act1 3Documento4 páginasRenteria Cynthia Act1 3Cynthia BasurtoAún no hay calificaciones

- Configurar Sesiones WserverDocumento2 páginasConfigurar Sesiones WservertxutxiamorosoAún no hay calificaciones

- Análisis de La Actualidad Del Sector de Transporte en ColombiaDocumento4 páginasAnálisis de La Actualidad Del Sector de Transporte en ColombiaCamilo Andres Hoyos AlvarezAún no hay calificaciones