Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Cuadro Comparativo Ataques Pasivos VS Activos

Cargado por

DILIA0 calificaciones0% encontró este documento útil (0 votos)

65 vistas2 páginasEste documento compara los ataques pasivos y activos en redes. Los ataques pasivos involucran la monitorización y escucha de tráfico de red sin alterarlo, con el objetivo de obtener información. Los ataques activos modifican o crean tráfico de red falso y pueden incluir suplantación de identidad, retransmisión de mensajes, modificación de mensajes o degradación del servicio.

Descripción original:

Título original

CUADRO COMPARATIVO ATAQUES PASIVOS VS ACTIVOS

Derechos de autor

© © All Rights Reserved

Formatos disponibles

DOCX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEste documento compara los ataques pasivos y activos en redes. Los ataques pasivos involucran la monitorización y escucha de tráfico de red sin alterarlo, con el objetivo de obtener información. Los ataques activos modifican o crean tráfico de red falso y pueden incluir suplantación de identidad, retransmisión de mensajes, modificación de mensajes o degradación del servicio.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

65 vistas2 páginasCuadro Comparativo Ataques Pasivos VS Activos

Cargado por

DILIAEste documento compara los ataques pasivos y activos en redes. Los ataques pasivos involucran la monitorización y escucha de tráfico de red sin alterarlo, con el objetivo de obtener información. Los ataques activos modifican o crean tráfico de red falso y pueden incluir suplantación de identidad, retransmisión de mensajes, modificación de mensajes o degradación del servicio.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 2

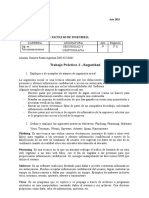

UNIVERSIDAD DE CARTAGENA

SEGURIDAD EN REDES

LIC. JONATHAN BERTHEL

WILLIAM RAFAEL MERLANO LORA

SAN JUAN NEPOMUCENO

30-NOV-2020

CUADRO COMPARATIVO ATAQUES PASIVOS VS ACTIVOS

TIPO CARACTERISTICAS

En los ataques pasivos el atacante no altera la comunicación, sino

que únicamente la escucha o monitoriza, para obtener

información que está siendo transmitida.

Sus objetivos son la intercepción de datos y el análisis de tráfico,

una técnica más sutil para obtener información de la

comunicación

Obtención del origen y destinatario de la comunicación, leyendo

las cabeceras de los paquetes monitorizados.

PASIVO Control del volumen de tráfico intercambiado entre las entidades

monitorizadas, obteniendo así información acerca de actividad o

inactividad inusuales.

Control de las horas habituales de intercambio de datos entre las

entidades de la comunicación, para extraer información acerca

de los períodos de actividad.

Los ataques pasivos son muy difíciles de detectar, ya que no

provocan ninguna alteración de los datos.

Estos ataques implican algún tipo de modificación del flujo de

datos transmitido o la creación de un falso flujo de datos,

pudiendo subdividirse en cuatro categorías

Suplantación de identidad: el intruso se hace pasar por una

entidad diferente. Normalmente incluye alguna de las otras

formas de ataque activo.

Reactuación: uno o varios mensajes legítimos son capturados y

repetidos para producir un efecto no deseado

ACTIVOS

Modificación de mensajes: una porción del mensaje legítimo es

alterada, o los mensajes son retardados o reordenados, para

producir un efecto no autorizado.

Degradación fraudulenta del servicio: impide o inhibe el uso

normal o la gestión de recursos informáticos y de

comunicaciones.

También podría gustarte

- Ataques Pasivos y ActivosDocumento4 páginasAtaques Pasivos y ActivosRaul Dz100% (1)

- Escenarios de AtaqueDocumento17 páginasEscenarios de AtaqueElena OrtizAún no hay calificaciones

- Escenarios de Ataques A Redes de InformacionDocumento17 páginasEscenarios de Ataques A Redes de InformacionMario Bautista100% (1)

- Amenazas A La Seguridad de La InformaciónDocumento3 páginasAmenazas A La Seguridad de La InformaciónjodavidquispeAún no hay calificaciones

- Seguridad Informatica Eje 2Documento10 páginasSeguridad Informatica Eje 2Sebastian OsorioAún no hay calificaciones

- Redes de DatosDocumento3 páginasRedes de DatosDiego guzmanAún no hay calificaciones

- Ataques PasivosDocumento2 páginasAtaques PasivosRosnaira ArevaloAún no hay calificaciones

- Seguridad y Alta Disponibilidad Tema2Documento74 páginasSeguridad y Alta Disponibilidad Tema2dfrr2000Aún no hay calificaciones

- Ataques y ContramedidasDocumento9 páginasAtaques y ContramedidasKev PeraltaAún no hay calificaciones

- Apuntes Unidad 2Documento28 páginasApuntes Unidad 2Susy JuarezAún no hay calificaciones

- Ataques PasivosDocumento3 páginasAtaques PasivosOswaldo TorresAún no hay calificaciones

- Tema2 SADDocumento63 páginasTema2 SADMeighalho MeigaAún no hay calificaciones

- Seguridad Informática (2021)Documento2 páginasSeguridad Informática (2021)ursulaAún no hay calificaciones

- Amenazas A La Seguridad de La InformaciónDocumento11 páginasAmenazas A La Seguridad de La InformaciónecardosiAún no hay calificaciones

- Seguridad en Las RedesDocumento6 páginasSeguridad en Las RedesFernando GranadosAún no hay calificaciones

- IntrusionsDocumento2 páginasIntrusionsmasa tv playerAún no hay calificaciones

- Redes - SeguridadDocumento16 páginasRedes - SeguridadAngel T.R 225Aún no hay calificaciones

- Tema 9 - TAIDocumento23 páginasTema 9 - TAIRaul RodriguezAún no hay calificaciones

- Control 5Documento5 páginasControl 5buriAún no hay calificaciones

- Arquitectura de Seguridad OSIDocumento21 páginasArquitectura de Seguridad OSIKatherine BorjasAún no hay calificaciones

- Practica 3Documento4 páginasPractica 3David FernandezAún no hay calificaciones

- Caso 3Documento10 páginasCaso 3Marta Cecilia QuinteroAún no hay calificaciones

- Descripción de La AmenazaDocumento38 páginasDescripción de La AmenazaDIVER F renteria mosqueraAún no hay calificaciones

- 2 Balotario InformaticaDocumento24 páginas2 Balotario InformaticasoledadAún no hay calificaciones

- Tema 1Documento23 páginasTema 1Juan CuriesesAún no hay calificaciones

- Ataques y Contramedidas en Sistemas PersonalesDocumento63 páginasAtaques y Contramedidas en Sistemas PersonalesByron GuamanAún no hay calificaciones

- Capacitación CiberseguridadDocumento42 páginasCapacitación CiberseguridadDiego Mauricio Escobar100% (1)

- Definición de Seguridad en Las Redes de Datos y ComunicacionesDocumento4 páginasDefinición de Seguridad en Las Redes de Datos y Comunicacionesmartinsg23Aún no hay calificaciones

- U.T. 2 Implantación de Mecanismos de Seguridad ActivaDocumento32 páginasU.T. 2 Implantación de Mecanismos de Seguridad Activasilv_phAún no hay calificaciones

- Sesión 4Documento32 páginasSesión 4Josefa Aracely Vera GutierrezAún no hay calificaciones

- Ataques y ContramedidasDocumento20 páginasAtaques y Contramedidaschel.juarez4339Aún no hay calificaciones

- Actividad Evaluativa Eje2 Fundamentos SIDocumento11 páginasActividad Evaluativa Eje2 Fundamentos SITatiana Colorado DiazAún no hay calificaciones

- Principales Ataques InformáticosDocumento8 páginasPrincipales Ataques InformáticosCristianAún no hay calificaciones

- PRACTICA 4 Conceptos Basicos de Identificacion y AtenticacionDocumento2 páginasPRACTICA 4 Conceptos Basicos de Identificacion y AtenticacionOscar JbAún no hay calificaciones

- Documento Seguridad Informatica Dos TemasDocumento7 páginasDocumento Seguridad Informatica Dos TemasYEILA ARDILAAún no hay calificaciones

- Actividad SGSI EJE 4Documento12 páginasActividad SGSI EJE 4Javier Stenches RepulsiveAún no hay calificaciones

- Cybersecurity Ethical Hack 7fW85bKDocumento18 páginasCybersecurity Ethical Hack 7fW85bKcarlosquispe1022Aún no hay calificaciones

- Actividad Eje2 Fundamentos de Seguridad InformaticaDocumento7 páginasActividad Eje2 Fundamentos de Seguridad InformaticaFABIAN JIMENEZAún no hay calificaciones

- Amenazas A Las Que Se Enfrenta La CiberseguridadDocumento8 páginasAmenazas A Las Que Se Enfrenta La CiberseguridadcamilaAún no hay calificaciones

- Introduccion A La Seguridad de La InformacionDocumento16 páginasIntroduccion A La Seguridad de La InformacionMatias GuzmánAún no hay calificaciones

- Vectores de AtaqueDocumento14 páginasVectores de AtaqueJoseph Zambrano100% (2)

- Actividad 3.3Documento8 páginasActividad 3.3DAVID HERNANDEZ CHAVEZAún no hay calificaciones

- Cap 5 Seguridad ComunicacionesDocumento96 páginasCap 5 Seguridad Comunicacionesapi-3749206Aún no hay calificaciones

- Articulo Arquitectura SeguridadDocumento14 páginasArticulo Arquitectura SeguridadErnesto RamirezAún no hay calificaciones

- Clase 2 2017-II - Amenazas y Puntos DébilesDocumento57 páginasClase 2 2017-II - Amenazas y Puntos DébilesRobert Puican GutierrezAún no hay calificaciones

- ROMERO - TP3 - Seguridad y CriptografiaDocumento9 páginasROMERO - TP3 - Seguridad y CriptografiaAgustina RomeroAún no hay calificaciones

- Seguridad de La InformaciónDocumento37 páginasSeguridad de La InformaciónJorge SanchezAún no hay calificaciones

- Auditoria de RedesDocumento17 páginasAuditoria de Redestruney75% (8)

- AtaquesDocumento67 páginasAtaquesDiana Lucero RamonAún no hay calificaciones

- Anexo Seguridad en Sistemas de InformaciónDocumento56 páginasAnexo Seguridad en Sistemas de InformaciónCarolina Alvarado RoaAún no hay calificaciones

- Apunte Seguridad en Redes Cableadas e Inalambricas Unidad 3Documento16 páginasApunte Seguridad en Redes Cableadas e Inalambricas Unidad 3Reina NvAún no hay calificaciones

- Preguntas de Sistemas OperativosDocumento11 páginasPreguntas de Sistemas OperativosJany StAún no hay calificaciones

- Laboratorio 1Documento3 páginasLaboratorio 1Nicolás Felipe Torroledo ReyesAún no hay calificaciones

- Ataque de Seguridad A La RedDocumento5 páginasAtaque de Seguridad A La RedJavier Stenches RepulsiveAún no hay calificaciones

- Ciberataque LeonelDocumento3 páginasCiberataque LeonelebelisgutierrezinformaticaAún no hay calificaciones

- Foro 1Documento8 páginasForo 1David Meza Rojo100% (1)

- Ataques Informaticos Eje 2Documento7 páginasAtaques Informaticos Eje 2jonathanAún no hay calificaciones

- TCC FinanzasDocumento30 páginasTCC FinanzasDILIA100% (1)

- Carta de Consentimiento Menores de Edad - Colegios 1Documento2 páginasCarta de Consentimiento Menores de Edad - Colegios 1DILIAAún no hay calificaciones

- TCC Analisis FinancieroDocumento17 páginasTCC Analisis FinancieroDILIAAún no hay calificaciones

- Proto 1Documento2 páginasProto 1DILIAAún no hay calificaciones

- Carta de Inconformidad Retorno A Clases - Mayores de Edad 1Documento1 páginaCarta de Inconformidad Retorno A Clases - Mayores de Edad 1DILIAAún no hay calificaciones

- TCCDocumento14 páginasTCCDILIAAún no hay calificaciones

- Individual #4 ContabilidadDocumento3 páginasIndividual #4 ContabilidadDILIAAún no hay calificaciones

- Anexo 16-AC Tecnicas - de - Auditoria - para - Obtener EvidenciaDocumento11 páginasAnexo 16-AC Tecnicas - de - Auditoria - para - Obtener EvidenciaDILIAAún no hay calificaciones

- Resumen LibroDocumento3 páginasResumen LibroDILIAAún no hay calificaciones

- TCC F-MatematicasDocumento11 páginasTCC F-MatematicasDILIAAún no hay calificaciones

- Guía 10°matemática Segundo PeridoDocumento15 páginasGuía 10°matemática Segundo PeridoDILIAAún no hay calificaciones

- TCC EmpresaDocumento12 páginasTCC EmpresaDILIAAún no hay calificaciones

- Politica SalarialDocumento17 páginasPolitica SalarialDILIAAún no hay calificaciones

- TCC SasDocumento11 páginasTCC SasDILIAAún no hay calificaciones

- TCC EconomiaDocumento10 páginasTCC EconomiaDILIA67% (3)

- Name 2Documento4 páginasName 2DILIAAún no hay calificaciones