Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Ataques Informaticos PDF

Cargado por

Milena Pineda LopezTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Ataques Informaticos PDF

Cargado por

Milena Pineda LopezCopyright:

Formatos disponibles

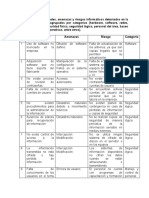

ATAQUES INFORMATICOS

LÓGICOS INFORMÁTICOS

ATAQUE

TRASHING ATAQUES DE

MALWARE PHISHING BAITING SPYWARE

ATAQUES DE DENIAL OF MODIFICACIÓN DDOS

(cartoneo) MONITORIZACIÓN AUTENTICAIÓN SERVICE (DOS (DAÑO)

Se presenta por El atacante Este ataque En seguridad Tampering o Data Se trata de Se conoce con el Consiste en la El ataque de Es un programa espía,

descuido de las mediante informático se informática, un Didling: Esta software nombre suplantación de la equipos y redes cuyo objetivo principal

personas al observación hace a través de ataque de categoría se refiere a maliciosos que denegación del identidad de un de información se es obtener información.

escribir el usuario directa de la correos denegación de la modificación atacan servicio distribuida usuario a través llevan a cabo a Su trabajo suele ser

y contraseña en víctima, logra electrónicos servicio, también desautorizada de los directamente a los y su objetivo es de los correos través de medios también silencioso, sin

un papel y conseguir las falsos, donde se llamado ataque datos o el Software archivos bloquear el acceso electrónicos. El extraíbles como dar muestras de su

abandonarlo en contraseñas de logra obtener el DoS, es un ataque instalado en el volviéndolos a las páginas web. objetivo es obtener memorias USB y funcionamiento, para

cualquier lugar, lo entrada a los nombre del a un sistema de sistema víctima ejecutables e Al mismo tiempo datos personales discos duros que puedan recolectar

que posibilita que sistemas, para usuario y su computadoras o (incluyendo borrado impidiendo el ataca el servidor o bancarios. externos, los información sobre

un atacante utilice acceder en respectiva red que causa que de arcrhivos). El acceso a ellos. llenándolo de cuales al ser nuestro equipo con total

esta información cualquier contraseña para el un servicio o borrado de huellas basura conectados tranquilidad, e incluso

para el acceso de oportunidad y acceso a recurso sea es una de las tareas informática, transmiten el virus instalar otros

los archivos de un atacar la información. inaccesible a los mas importantes que responsable de provocando la programas sin que nos

computador. información. usuarios debe realizar el impedir el ingreso pérdida de demos cuenta de ello.

legítimos.? intruso. a la web. información.

También podría gustarte

- Informe Planeación Del Soporte TécnicoDocumento3 páginasInforme Planeación Del Soporte TécnicoMilena Pineda Lopez100% (1)

- Sello Ambiental ColombianoDocumento8 páginasSello Ambiental ColombianoMilena Pineda LopezAún no hay calificaciones

- Cuadro Comparativo Base de DatosDocumento3 páginasCuadro Comparativo Base de DatosMilena Pineda LopezAún no hay calificaciones

- PLEGABLEDocumento3 páginasPLEGABLEMilena Pineda LopezAún no hay calificaciones

- Plegable Politica de Seguridad Informatica en La EmpresaDocumento2 páginasPlegable Politica de Seguridad Informatica en La EmpresaMilena Pineda Lopez100% (10)

- Cuadro Comparativo de Los Tipos de Redes de La InformacionDocumento2 páginasCuadro Comparativo de Los Tipos de Redes de La InformacionMilena Pineda Lopez100% (2)

- Manual Resolucion Nombres de DominioDocumento18 páginasManual Resolucion Nombres de DominioJavier SalgadoAún no hay calificaciones

- 20T00709 TesisDocumento116 páginas20T00709 TesisRodrigo DíazAún no hay calificaciones

- Romero Karla y Quinones Luis LabBadstoreDocumento14 páginasRomero Karla y Quinones Luis LabBadstorelsquinones100% (1)

- Modelo de Reglamento Interno de Trabajo - PeruDocumento20 páginasModelo de Reglamento Interno de Trabajo - PeruCarlos75% (4)

- Seguridad InformaticaDocumento17 páginasSeguridad InformaticaAndres SantiagoAún no hay calificaciones

- Trabajo Final - Definición Del Programa de Ciberseguridad - v3Documento31 páginasTrabajo Final - Definición Del Programa de Ciberseguridad - v3EMERSON GCAún no hay calificaciones

- Protocolos PPPDocumento4 páginasProtocolos PPPRazer1555Aún no hay calificaciones

- Planificación Anual Sistemas 2 InformaticaDocumento4 páginasPlanificación Anual Sistemas 2 InformaticarobermanuelAún no hay calificaciones

- Circular Externa 052 de 2007Documento12 páginasCircular Externa 052 de 2007Jose MacíasAún no hay calificaciones

- Indicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDocumento5 páginasIndicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDiego MontoyaAún no hay calificaciones

- Google DorksDocumento3 páginasGoogle DorksAna RodriguezAún no hay calificaciones

- Realizar Evaluación - Cuestionario "Sistemas de Seguridad de La..Documento3 páginasRealizar Evaluación - Cuestionario "Sistemas de Seguridad de La..Anderson Alvarez VasquezAún no hay calificaciones

- Tutorial AwsDocumento14 páginasTutorial AwsSuave VillegasAún no hay calificaciones

- Fortalecimiento de Habilidades Digitales para La Vida y ProductividadDocumento7 páginasFortalecimiento de Habilidades Digitales para La Vida y ProductividadAyda Andrea Franco VillamilAún no hay calificaciones

- Clave Eset Nod 32Documento3 páginasClave Eset Nod 32Frank MathiasAún no hay calificaciones

- Evidencia 1 Articulo Tecnologias de La Informacion y La ComunicacionDocumento5 páginasEvidencia 1 Articulo Tecnologias de La Informacion y La ComunicacionDANIELAAún no hay calificaciones

- 1.1.1.5 Lab - Cybersecurity Case Studies Arquitectura de RedesDocumento2 páginas1.1.1.5 Lab - Cybersecurity Case Studies Arquitectura de RedesJoel Tito100% (1)

- Entrega Escenario 3 - Gestión de IdentidadDocumento8 páginasEntrega Escenario 3 - Gestión de IdentidadFundación Gestores Comunales Neiva la NuevaAún no hay calificaciones

- 05 Las Cinco FuncionesDocumento4 páginas05 Las Cinco FuncionesValeria Mazzei ParolinAún no hay calificaciones

- Acta de Homologacion SENADocumento6 páginasActa de Homologacion SENAOscar PachecoAún no hay calificaciones

- Tema3 Seguridad en Redes 2018Documento145 páginasTema3 Seguridad en Redes 2018Fernando EscalanteAún no hay calificaciones

- Caso3 OseasGuzman-15931822247Documento6 páginasCaso3 OseasGuzman-15931822247oseasgtAún no hay calificaciones

- PDFDocumento517 páginasPDFPablo GallardoAún no hay calificaciones

- Hoja-De-Respuestas - SL - Modulo I - Jorge Navarro GarcíaDocumento4 páginasHoja-De-Respuestas - SL - Modulo I - Jorge Navarro GarcíaJorge Navarro100% (1)

- GFPI-F-019 Act 1. Conceptos Básicos de Seguridad - Corregida V2Documento7 páginasGFPI-F-019 Act 1. Conceptos Básicos de Seguridad - Corregida V2Dayron Alexis OliverosAún no hay calificaciones

- Controles de Aplicación en Mi EmpresaDocumento6 páginasControles de Aplicación en Mi Empresaluis alejandro ordoñez ramirezAún no hay calificaciones

- Moises Huancachoque Tesis Trabajo Profesional 2017Documento175 páginasMoises Huancachoque Tesis Trabajo Profesional 2017Kenny Junior Mercedes RojasAún no hay calificaciones

- INF2 - U4 - SEGURIDAD INFORMÁTICA - Ficha Del AlumnoDocumento4 páginasINF2 - U4 - SEGURIDAD INFORMÁTICA - Ficha Del AlumnoCARLES GINER PACHECOAún no hay calificaciones

- Matriz Controles PCCFDIDocumento106 páginasMatriz Controles PCCFDIAlvaro RuaAún no hay calificaciones

- Hoja Reclamaciones Autorrellenable 2Documento2 páginasHoja Reclamaciones Autorrellenable 2MARIA ROTGER PONSAún no hay calificaciones