Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Gomez Pimpollo Vega Jesus SEGI01 Tarea

Cargado por

jesus2375Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Gomez Pimpollo Vega Jesus SEGI01 Tarea

Cargado por

jesus2375Copyright:

Formatos disponibles

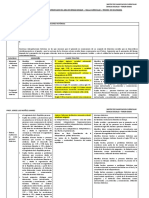

Tarea para SEGI01.

JESÚS GÓMEZ-PIMPOLO VEGA - CFGM SMR

Enunciado.

Una empresa dedicada a desarrollar software a medida en el ámbito industrial desea

contratarte para que gestiones algunos aspectos relacionados con la seguridad de la

empresa.

Responde a las siguientes cuestiones relacionadas con tu función:

1. En la empresa, podrían emplearse diferentes medidas de seguridad. Cita un

ejemplo de herramientas o medidas, para cada tipo según la clasificación de

seguridad que has visto en la unidad.

• Atendiendo al momento en que se ponen en marcha dichas medidas de

seguridad, esta puede ser activa y pasiva:

o Activa (prevenir o minimizar riesgos): instalación de antivirus /

antimalware.

o Pasiva (minimizar daños una vez ocurrida la catástrofe): Copias de

seguridad / generación de imágenes de disco.

• Dependiendo del recurso a proteger, esta clasificación de la seguridad es física

y lógica:

o Física (protección del hardware y otros elementos físicos del sistema):

colocación de los servidores de datos y aplicaciones en un espacio libre

del peligro de posibles inundaciones.

o Lógica: un firewall mediante software impide solicitudes no autorizadas

a los datos de los servidores.

2. Si se produce una inundación en una oficina. ¿Podría poner en peligro la

integridad, disponibilidad o confidencialidad de la información? Razona tu

respuesta para cada uno de los tres aspectos.

En principio, solo se verían afectadas la disponibilidad y, posiblemente,

la integridad del sistema:

La disponibilidad porque los recursos del sistema, al estar dañados por

la inundación, no serían accesibles para los trabajadores y trabajadoras

de la oficina, impidiendo o limitando, por tanto, la prestación del

servicio de la empresa.

El daño de los componentes eléctricos y electrónicos de las máquinas

causado por el agua podría afectar a la integridad de los datos

almacenados en los mismos, haciendo que estos no se puedan

recuperar o sea muy costoso.

La confidencialidad no se vería afectada ya que dicha catástrofe no

influiría, en principio, en que los datos almacenados fueran accesibles a

agentes no autorizados.

3. Tu jefe o jefa te ha dicho que debes encargarte de la política de seguridad de la

empresa. ¿Cuál es su principal objetivo?

Las políticas de seguridad consisten en plasmar en un documento todos

los objetivos de la empresa en lo relacionado a la seguridad de la

información para así, entre otros, concienciar al personal en lo relativo a

la misma.

4. A la hora de gestionar los riesgos es necesario determinar ciertos elementos,

como por ejemplo las vulnerabilidades del sistema. Pon un ejemplo que

puedas encontrar en dicho entorno empresarial de:

a. Vulnerabilidad.

• Sistema operativo sin actualizar con los últimos parches de seguridad.

b. Amenaza para dicha vulnerabilidad.

• Una vulnerabilidad en el sistema operativo permite la ejecución de un

software ramsomware sin que el antivirus lo detecte, provocando el

secuestro por encriptación y, casi con seguridad, perdida de los datos de

las máquinas de la red, así como la posible infección de los servidores de

copias de seguridad.

c. Impacto que puede ocasionar un ataque que materialice la amenaza.

• Pérdida de disponibilidad e integridad de los datos con las consecuentes

pérdidas económicas, entre otros problemas.

5. En tus primeros días de trabajo has recibido una pequeña formación en la que

el ponente mencionó que el factor humano es el eslabón más débil de la

cadena en lo relativo a seguridad, ¿qué crees que quería decir con ello? Explica

tu respuesta.

• Dicha afirmación hace referencia a que muchos de los problemas que

puedan surgir en un sistema de información pueden ser provocados por

los usuarios del mismo (agente no automático), ya que, aunque se

activen medidas de seguridad, estas se han de aplicar de forma tajante,

sobre todo en lo relativo a prevención de riesgos. Por ejemplo: el

usuario está obligado a cerrar su sesión si abandona su puesto de

trabajo. Si no lo cumple, de nada sirve que se pida identificación para

acceder al ordenador, pues al dejar sus sesión abierta, agentes no

autorizados podrían acceder a los datos.

6. Un joven pirata informático se hace con el control de la página de la empresa y

trata de extorsionarla exigiéndole una cantidad de dinero para recuperar la

página. La policía acudió al domicilio del joven y se llevó los ordenadores desde

los que se realizaron los ataques.

Tu jefe o jefa te ha encargado que elabores un pequeño informe a modo de

reseña, respecto al hecho que ha acontecido. Utiliza para ello la terminología

que has aprendido en la unidad. Resalta en negrita los términos que has

aprendido a lo largo de la unidad.

Una vulnerabilidad en la página web hecha en WordPress y causada por

un bug en el código que proporciona un agujero de seguridad, ha

permitido que un atacante se haga con el archivo cifrado que contiene

las contraseñas de acceso ya que no se ha cumplido el mecanismo de

seguridad de prevención de actualización del software WordPress. El

atacante ha accedido al sistema descubriendo las contraseñas por

fuerza bruta y accediendo al sistema con privilegios de administración,

“secuestrando” el mismo. Tal situación ha provocado una falta de

disponibilidad del servicio, además de una vulneración de la

confidencialidad al encontrarse en el servidor importantes documentos

de la empresa. También se ha dado un riesgo en la integridad de los

datos, pues el atacante amenaza con su destrucción si no se paga un

rescate.

Afortunadamente, uno de los mecanismos de prevención de seguridad

pasiva puesto en marcha por la empresa en su política de seguridad

para la gestión de riesgos fue un plan de recuperación, que implica una

copia de seguridad diaria de los datos del servidor web, además de una

copia de imagen de disco que permitirá la restauración automática del

sistema operativo y las aplicaciones instaladas. Se aplica el plan de

emergencia poniendo en marcha otro servidor web y resturando los

datos respaldados. El sistema podrá estar disponible en breve.

7. La empresa posee multitud de datos personales de su clientela. ¿Crees que

podrían solicitar que se eliminasen permanentemente de su fichero? En caso

afirmativo, ¿Cómo se denomina este derecho? ¿Qué otros derechos tienen los

usuarios y usuarias?

En efecto, es posible, pues así lo avala la LOPD. Este es el derecho de

cancelación, por el cual cualquier ciudadano o ciudadana pueden pedir

de forma expresa la desaparición de sus datos en una empresa.

También se tiene derecho al acceso a los datos, la rectificación de los

mismos, oposición a que estos sean incluidos en un fichero, supresión

(“derecho al olvido”), limitación del tratamiento, portabilidad y de no

ser objeto de decisiones individualizadas. También se tienen derechos

tales como a no recibir publicidad no deseada o a ser excluidos de un

listín telefónico, por ejemplo.

8. Como ya sabrás, la LSSI impone una serie de obligaciones a las empresas y

como responsable de seguridad, también deberás ser conocedor o conocedora

de las mismas y velar por su cumplimiento para evitar que la empresa sea

sancionada. Enumera al menos tres obligaciones que impone la LSSI para:

a. Una empresa de venta de material informático a través de Internet.

• Ha de visualizar en su web una serie de datos que informen al

usuario o usuaria, tales como el NIF, domicilio, correo

electrónico y teléfono.

b. Un proveedor de Internet.

• Tiene la obligación de colaborar con organismos públicos apara

ejecutar resoluciones que precisen de su ayuda, además de

informar a los usuarios y usuarias para aumentar la seguridad en

el entorno informático.

c. Una empresa que tiene un portal con publicidad.

• El anunciante debe de identificarse de forma clara,

reconociéndose el carácter publicitario del anuncio sin dar lugar

a equívocos. Si realiza concursos o juegos, las condiciones ha de

ser visibles y claras, además de obtener previa autorización del

usuario antes de enviar mensajes o correos electrónicos.

También se han de proporcionar métodos sencillos para revocar

dicha autorización.

9. Un diseñador o diseñadora de la empresa, está realizando un tríptico con

información y para ello está utilizando imágenes que encuentra en Internet,

pero le surgen dudas sobre su tipo de licencia y sus restricciones a la hora de

utilizarlas para el tríptico. Suponiendo que pretende utilizar una imagen con

licencia CC BY-NC-SA, responde cual de las siguientes acciones podría realizar

sobre dicha imagen:

a. Retocar la imagen añadiéndole algunos filtros, recortándola, etc.

• Sí

b. Utilizarla con fines comerciales.

• No

c. Redistribuirla con una licencia CC by.

• Sí, de hecho, obliga a ello.

10. Un empleado o empleada de una empresa deja un disco externo en una silla

de un bar mientras se toma un café y en un momento de despiste se lo roban.

Dicho disco contenía información de la empresa, datos de clientes y clientas,

etc. En tal situación, ¿Crees que tiene mayor importancia la pérdida del

dispositivo en sí o de los datos? Razona tu respuesta.

• La pérdida del disco no es trascendente por su valor e impacto

cuantitativo. Sin embargo, la pérdida de datos en el disco y su

posible exposición y uso fraudulento, pueden suponer un

impacto cualitativo al perderse la confianza en la empresa por

parte de los clientes, lo que desembocaría en un impacto

cuantitativo de forma indirecta.

También podría gustarte

- Tarea para SEGI01Documento3 páginasTarea para SEGI01ivan33% (3)

- Gestión seguridad empresa software industrialDocumento3 páginasGestión seguridad empresa software industrialAlberto0% (4)

- Asensio Garcia Javier SR01 TareaDocumento25 páginasAsensio Garcia Javier SR01 Tareajavier asensio100% (2)

- SR01 TareaDocumento25 páginasSR01 Tareaunaig023Aún no hay calificaciones

- Eal Aw02 TareaDocumento32 páginasEal Aw02 Tarealuesal100% (2)

- AW05 TareaDocumento12 páginasAW05 TareaRaul100% (1)

- SEGI02Documento3 páginasSEGI02Borja0% (7)

- SR02 TareaDocumento17 páginasSR02 TareaVanesa LoaizaAún no hay calificaciones

- Aw01 TareaDocumento9 páginasAw01 TareajstypeAún no hay calificaciones

- AW04 TareaDocumento21 páginasAW04 TareaRaul100% (1)

- SOR02 TareaMaestreDocumento34 páginasSOR02 TareaMaestreArturo Torres100% (1)

- Tarea Som 5 Con El Primer Script HechoDocumento6 páginasTarea Som 5 Con El Primer Script HechoDan MedinaAún no hay calificaciones

- Configuración de un curso en Moodle con actividades y recursosDocumento27 páginasConfiguración de un curso en Moodle con actividades y recursosAlejandro CabreraAún no hay calificaciones

- Tarea 1Documento34 páginasTarea 1Raul100% (1)

- SOR03 TareaDocumento3 páginasSOR03 Tareasyngates130% (2)

- SOMunidad 5 TareasDocumento12 páginasSOMunidad 5 TareasJuanmaMartin100% (1)

- Rey - Barrientos - Julio - AW01 - Tarea - 2Documento27 páginasRey - Barrientos - Julio - AW01 - Tarea - 2Julio Rey Barrientos100% (1)

- Camunas Imedio Ivan SR01 TareaDocumento17 páginasCamunas Imedio Ivan SR01 TareaIvan Camuñas ImedioAún no hay calificaciones

- Apellido1 Apellido2 Nombre SOR01 TareaDocumento5 páginasApellido1 Apellido2 Nombre SOR01 TareaRedondoAún no hay calificaciones

- Configurar Dropbox para una firma de abogadosDocumento13 páginasConfigurar Dropbox para una firma de abogadosRaulAún no hay calificaciones

- Orellana Munoz Gimersindo AW03 Tarea - OdtDocumento8 páginasOrellana Munoz Gimersindo AW03 Tarea - OdtAnonymous o0F6Bx2iVDAún no hay calificaciones

- SOM04 TareaDocumento13 páginasSOM04 TareaSergio100% (3)

- MM07Documento10 páginasMM07Rubén100% (2)

- SOR06 TareaDocumento14 páginasSOR06 Tareafernandoeti64100% (1)

- SOM03 TareaDocumento7 páginasSOM03 TareaAlfonso Garcia0% (4)

- Instalación de Windows Server 2008 R2 y Ubuntu Server - SOR01Documento26 páginasInstalación de Windows Server 2008 R2 y Ubuntu Server - SOR01javier asensioAún no hay calificaciones

- SOR03 TareaDocumento41 páginasSOR03 TareaLorena Gomez-Comino100% (1)

- Gestión de correo electrónico y calendario en la nubeDocumento15 páginasGestión de correo electrónico y calendario en la nubekira0007Aún no hay calificaciones

- SIG05 TareaDocumento14 páginasSIG05 TareaAlberto Bustamante NAún no hay calificaciones

- RL Tarea02Documento12 páginasRL Tarea02Luca sio100% (1)

- Vbook - Pub Gaspar Espinosa Jose Sor03 TareaDocumento34 páginasVbook - Pub Gaspar Espinosa Jose Sor03 TareaRaulAún no hay calificaciones

- SOR4 TareaDocumento18 páginasSOR4 Tareaablo ivas100% (1)

- SOR03 TareaDocumento3 páginasSOR03 TareaMARIA ISABEL0% (2)

- victorAlmendrosRibas RL05 TareaDocumento5 páginasvictorAlmendrosRibas RL05 Tareavictor3410Aún no hay calificaciones

- Configuración de escritorios remotos y punto de acceso wifiDocumento4 páginasConfiguración de escritorios remotos y punto de acceso wifiKike LarreaAún no hay calificaciones

- RL02 TareaDocumento8 páginasRL02 Tareamoises patinoAún no hay calificaciones

- DanielEscolarLaorga RL02 TareaDocumento10 páginasDanielEscolarLaorga RL02 TareaVictor Wolframio100% (1)

- Identificación de elementos y espacios de una red localDocumento3 páginasIdentificación de elementos y espacios de una red localRaul50% (2)

- De Entre Los Siguientes EquiposDocumento14 páginasDe Entre Los Siguientes Equiposgregorio torresAún no hay calificaciones

- SOM03 TareaDocumento12 páginasSOM03 TareaLuis100% (1)

- Tarea 02Documento8 páginasTarea 02Jose Carlos Garcia Valdelvira100% (2)

- Instalación de redes inalámbricas para 5 escenariosDocumento3 páginasInstalación de redes inalámbricas para 5 escenariosjoseAún no hay calificaciones

- MME06 TareaDocumento5 páginasMME06 TareaGuillermo Alia hasan100% (1)

- SMR - SR - Tarea - Tarea para SR08Documento4 páginasSMR - SR - Tarea - Tarea para SR08Kike LarreaAún no hay calificaciones

- SOM07 TareaDocumento8 páginasSOM07 TareaBeef B0yAún no hay calificaciones

- MME04 - Tarea-Riesgos LaboralesDocumento5 páginasMME04 - Tarea-Riesgos LaboralesJeny Do ValeAún no hay calificaciones

- Resolución incidencias red localDocumento10 páginasResolución incidencias red localJessica París100% (1)

- Tarea para SOR04Documento27 páginasTarea para SOR04sara50% (4)

- Tarea SSV SOM2Documento6 páginasTarea SSV SOM2Dan MedinaAún no hay calificaciones

- Tarea SR04 Observaciones DebianDocumento7 páginasTarea SR04 Observaciones DebianKike LarreaAún no hay calificaciones

- Configurar equipos Linux en dominio ADDocumento33 páginasConfigurar equipos Linux en dominio ADsara50% (2)

- Actividad T2Documento11 páginasActividad T2Alejandro lopezAún no hay calificaciones

- SMR MME02 TareaDocumento9 páginasSMR MME02 TareaRaulAún no hay calificaciones

- Configura recursos compartidosDocumento41 páginasConfigura recursos compartidosJulio Rey Barrientos100% (2)

- SIG01 TareaDocumento5 páginasSIG01 TareaRaulAún no hay calificaciones

- Teoria LatexDocumento4 páginasTeoria Latexalejandra trujilloAún no hay calificaciones

- Actividad - Semana 11Documento3 páginasActividad - Semana 11Michael ArxAún no hay calificaciones

- Actividad Eje 2 - Ciberseguridad y CiberdefensaDocumento12 páginasActividad Eje 2 - Ciberseguridad y CiberdefensaCarluis Berrocal DiazAún no hay calificaciones

- TELETRABAJO Trabajo FinalDocumento5 páginasTELETRABAJO Trabajo FinalInformática CarreraAún no hay calificaciones

- Plan de AccionDocumento3 páginasPlan de AccionQuinto05Aún no hay calificaciones

- 2020 Manual Digital del Ayuntamiento de FuenlabradaDocumento27 páginas2020 Manual Digital del Ayuntamiento de Fuenlabradajesus2375Aún no hay calificaciones

- Empresa: Cese y Extinción de La SociedadDocumento50 páginasEmpresa: Cese y Extinción de La Sociedadjesus2375Aún no hay calificaciones

- 2019-2020 GUIA ALUMNADO FP ELEARNING CLM-Version2019Documento50 páginas2019-2020 GUIA ALUMNADO FP ELEARNING CLM-Version2019jesus2375Aún no hay calificaciones

- Gestion Archivos WebDocumento23 páginasGestion Archivos Webjesus2375Aún no hay calificaciones

- Tema4 Interconexion Redes Locales Parte2Documento23 páginasTema4 Interconexion Redes Locales Parte2jesus2375Aún no hay calificaciones

- Gripe y Vacuna. Temporada 2017-2018Documento1 páginaGripe y Vacuna. Temporada 2017-2018jesus2375Aún no hay calificaciones

- Guía de Gestión de Residuos Municipales FuenlabradaDocumento18 páginasGuía de Gestión de Residuos Municipales Fuenlabradajesus2375Aún no hay calificaciones

- Aplicaciones ofimáticas web: guía para elegir la suite adecuadaDocumento25 páginasAplicaciones ofimáticas web: guía para elegir la suite adecuadajesus2375Aún no hay calificaciones

- Manual Actuacion DP Web PDFDocumento124 páginasManual Actuacion DP Web PDFjesus2375Aún no hay calificaciones

- Ventajas e inconvenientes de las aplicaciones web de escritorioDocumento23 páginasVentajas e inconvenientes de las aplicaciones web de escritoriojesus2375Aún no hay calificaciones

- Tema5 Instalacion y Configuracion Equipos RedDocumento24 páginasTema5 Instalacion y Configuracion Equipos Redjesus2375Aún no hay calificaciones

- Sistemas Aprendizaje DistanciaDocumento41 páginasSistemas Aprendizaje Distanciajesus2375Aún no hay calificaciones

- Abadal, Ernest - Acceso Abierto A La Ciencia PDFDocumento51 páginasAbadal, Ernest - Acceso Abierto A La Ciencia PDFhugoafigueroaaAún no hay calificaciones

- Tema1 Caracteristicas Generales Redes LocalesDocumento32 páginasTema1 Caracteristicas Generales Redes Localesjesus2375Aún no hay calificaciones

- Tema3 Interconexion de Equipos Parte1Documento22 páginasTema3 Interconexion de Equipos Parte1jesus2375Aún no hay calificaciones

- Administracion RedHatDocumento99 páginasAdministracion RedHatGerman Martinez SolisAún no hay calificaciones

- Tema2 Identificacion Espacios Redes LocalesDocumento18 páginasTema2 Identificacion Espacios Redes Localesjesus2375Aún no hay calificaciones

- Mundivía Medición PUE Centro Proceso DatosDocumento29 páginasMundivía Medición PUE Centro Proceso Datosjesus2375Aún no hay calificaciones

- Manual Basico de FotografiaDocumento25 páginasManual Basico de FotografiagianpaAún no hay calificaciones

- Estaciones de La Nasa Cerca de Madrid - 45 Años de HistoriaDocumento200 páginasEstaciones de La Nasa Cerca de Madrid - 45 Años de Historiajesus2375Aún no hay calificaciones

- Acceso Abierto Al Conocimiento CientificoDocumento56 páginasAcceso Abierto Al Conocimiento CientificoEnrique Daniel VillenaAún no hay calificaciones

- Administracion RedHatDocumento99 páginasAdministracion RedHatGerman Martinez SolisAún no hay calificaciones

- Visado Telemático. Manual Del Usuario.Documento63 páginasVisado Telemático. Manual Del Usuario.jesus2375Aún no hay calificaciones

- Linux AvanzadoDocumento53 páginasLinux AvanzadoJavier ValdésAún no hay calificaciones

- Manual PhotoshopCS6 Lec01Documento6 páginasManual PhotoshopCS6 Lec01lakekosAún no hay calificaciones

- Wifi RobinDocumento14 páginasWifi Robinjesus2375Aún no hay calificaciones

- Arte y Diseno Por Ordenador PDFDocumento4 páginasArte y Diseno Por Ordenador PDFjesus2375Aún no hay calificaciones

- Administracion Avanzada Del Sistema Operativo LinuxDocumento472 páginasAdministracion Avanzada Del Sistema Operativo LinuxAriel M. Corgatelli100% (18)

- Elvin Melgar 121290099 ACT 2 Contabilidad1Documento4 páginasElvin Melgar 121290099 ACT 2 Contabilidad1Gerson Ariel Melgar DiazAún no hay calificaciones

- Proyecto Final1Documento19 páginasProyecto Final1nicolas melendezAún no hay calificaciones

- Album Del IvaDocumento12 páginasAlbum Del IvaAzul s.Aún no hay calificaciones

- Factura electrónica equipo médicoDocumento1 páginaFactura electrónica equipo médicoErasmo Garcia TavernierAún no hay calificaciones

- Monografía Sobre Pension Por Enfermedad Profesional y ComunDocumento24 páginasMonografía Sobre Pension Por Enfermedad Profesional y ComunJhonny TelloAún no hay calificaciones

- Ejercicio de Estados Financieros (Examen) CorroDocumento5 páginasEjercicio de Estados Financieros (Examen) CorroPablo RobertoAún no hay calificaciones

- Procedimiento de Trabajo Tecle Grua PlumaDocumento5 páginasProcedimiento de Trabajo Tecle Grua PlumaLuis Mardones YañezAún no hay calificaciones

- Código de Defensa y Protección Del Consumidor Ley #29571Documento11 páginasCódigo de Defensa y Protección Del Consumidor Ley #29571Leslie Chirre BustamanteAún no hay calificaciones

- Manual Atlas Copco Zrzt110-315Documento22 páginasManual Atlas Copco Zrzt110-315Jairo Promotor Lopez80% (5)

- Costos producción 40cDocumento4 páginasCostos producción 40cMarianny RodriguezAún no hay calificaciones

- Actividad 4 - Ventas en AbonosDocumento25 páginasActividad 4 - Ventas en AbonosIrene VilledaAún no hay calificaciones

- Estrategia AlpinaDocumento10 páginasEstrategia AlpinaSandra RojasAún no hay calificaciones

- Pasorapa CbbaDocumento14 páginasPasorapa CbbaDavid Flores ChoqueAún no hay calificaciones

- Planificación curricular de Ciencias Sociales para tercero de secundariaDocumento5 páginasPlanificación curricular de Ciencias Sociales para tercero de secundariaJORGE LUIS MUÑOZ LINARESAún no hay calificaciones

- 2 Practica de La Realidad ProblematicaDocumento6 páginas2 Practica de La Realidad ProblematicaNELIDA YOSSY MOREYRA QUISPEAún no hay calificaciones

- Procedimiento de Licitación PúblicaDocumento6 páginasProcedimiento de Licitación PúblicaHachemás Errehache100% (1)

- Análisis rentabilidad negocio 8 meses VPN 0Documento5 páginasAnálisis rentabilidad negocio 8 meses VPN 0luigiizurietaAún no hay calificaciones

- Análisis Normativo de Las Leyes de CiudadesDocumento53 páginasAnálisis Normativo de Las Leyes de CiudadesJuan AnayaAún no hay calificaciones

- Bases Adjudicacion N132021 - 20211215 - 203036 - 200Documento63 páginasBases Adjudicacion N132021 - 20211215 - 203036 - 200FRANKLIN JOEL LEON ZORRILLAAún no hay calificaciones

- Conceptos Basicos de Planeacion EstrategicaDocumento38 páginasConceptos Basicos de Planeacion EstrategicaingenierapatriciaAún no hay calificaciones

- Segunta Parte Taller GeneralDocumento6 páginasSegunta Parte Taller Generalronal hernandezAún no hay calificaciones

- Analisis de Casos Sobre La Aplicaciòn Del Metodo Del Valor de TransacciònDocumento3 páginasAnalisis de Casos Sobre La Aplicaciòn Del Metodo Del Valor de Transacciònmilady98Aún no hay calificaciones

- Mas de 100 Preguntas de Comercio InternacionalDocumento8 páginasMas de 100 Preguntas de Comercio InternacionalTorresCarlosAún no hay calificaciones

- Catalogo Indami 1Documento54 páginasCatalogo Indami 1FABRIZZIOAún no hay calificaciones

- Base 3Documento51 páginasBase 3Jessica Fernanda Camargo PerezAún no hay calificaciones

- Marketing InternacionalDocumento1 páginaMarketing InternacionalMariela ASAún no hay calificaciones

- Caza Indiscriminada de AnimalesDocumento4 páginasCaza Indiscriminada de AnimalesMarisabel DelahozAún no hay calificaciones

- Resolucion Del PVLDocumento2 páginasResolucion Del PVLjohannes flores TorresAún no hay calificaciones

- Informe N°0##-2023 - RQ Baños QuimicosDocumento3 páginasInforme N°0##-2023 - RQ Baños QuimicosMiguel Angel Reynoso InfantesAún no hay calificaciones

- Quiz 2 PDFDocumento5 páginasQuiz 2 PDFLOLA ROPERO SASAún no hay calificaciones