Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Ficha de La Asignatura Seguridad en Sistemas E Infraestructuras Críticas

Cargado por

milhouse van houtenTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Ficha de La Asignatura Seguridad en Sistemas E Infraestructuras Críticas

Cargado por

milhouse van houtenCopyright:

Formatos disponibles

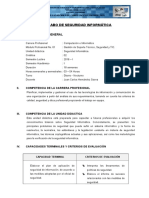

Escuela Superior de Ingeniería

MÁSTER UNIVERSITARIO EN Universidad de Cádiz

SEGURIDAD INFORMÁTICA

(CIBERSEGURIDAD) Avenida de la Universidad de Cádiz, nº 10

CP 11519, Puerto Real (Cádiz).

FICHA DE LA ASIGNATURA SEGURIDAD EN SISTEMAS e INFRAESTRUCTURAS CRÍTICAS

LENGUA/S EN LA/S

CARÁCTER: Obligatorio Español/Inglés

QUE SE IMPARTE:

ECTS: 4 CUATRIMESTRE 2

Asignatura de la MATERIA SEGURIDAD EN SISTEMAS

PROFESORES QUE IMPARTEN LA ASIGNATURA

Guillermo Bárcena González

Antonia Estero Botaro

Inmaculada Medina Bulo (coordinadora)

Francisco Palomo Lozano

COMPETENCIAS QUE SE ADQUIEREN: (indicar código)

Comp.

Comp. Básicas Comp. Específicas Comp. Transversales

Generales

CB6, CB9, CB10 CG2, CG4, CG5 CE16 CE17 CT1 CT2

RESULTADOS DE APRENDIZAJE:

• Diferenciar los sistemas críticos de los de misión crítica y de los no críticos

• Comprender la relación entre los errores y las amenazas a la seguridad

• Conocer los peligros que las amenazas a los sistemas críticos suponen para la seguridad de

las personas

• Seleccionar esquemas de autenticación y acceso adecuados a sistemas críticos concretos

• Analizar los requisitos de seguridad de sistemas críticos concretos

• Definir las respuestas a incidencias de seguridad para sistemas críticos concretos

• Definir políticas de seguridad para sistemas críticos concretos

• Conocer la legislación existente en España sobre protección de infraestructuras críticas

CONTENIDOS:

Tema 1: Seguridad en sistemas críticos

1.1 Sistemas críticos y de misión crítica

1.2 Clasificación

1.3 Aspectos específicos de seguridad

1.4 Legislación en materia de infraestructuras críticas

Tema 2: Casos de estudio

2.1 Dispositivos médicos

2.2 Transporte

2.3 Infraestructuras críticas

2.4 Sistemas militares

Tema 3: Esquemas de autenticación y control de acceso a sistemas críticos

3.1 Controles físicos y lógicos

3.2 Autenticación e identificación

3.3 Gestión de la identidad digital

Tema 4: Amenazas a los sistemas críticos

Escuela Superior de Ingeniería

MÁSTER UNIVERSITARIO EN Universidad de Cádiz

SEGURIDAD INFORMÁTICA

(CIBERSEGURIDAD) Avenida de la Universidad de Cádiz, nº 10

CP 11519, Puerto Real (Cádiz).

4.1 Ciberdelincuencia

4.2 Ciberespionaje

4.3 Ciberterrorismo

4.4 Ciberguerra

4.5 Prevención, detección y respuesta

Seminario 1: Análisis comparativo de distintos tipos de sistemas críticos

Seminario 2: Análisis de requisitos de seguridad en un sistema crítico concreto (caso de estudio)

Seminario 3: Definición de respuestas ante incidencias de seguridad en un sistema crítico concreto

(caso de estudio)

Seminario 4: Definición de políticas de seguridad para un sistema crítico concreto (caso de estudio)

Seminario 5: Legislación sobre protección de las infraestructuras críticas

OBSERVACIONES / REQUISITOS PREVIOS:

Haber cursado las asignaturas:

• Prácticas en análisis forense

• Criptografía aplicada y seguridad en software de sistemas

• Seguridad en redes

Esta asignatura pertenece al Máster en Seguridad Informática, y trabajará la CT2 (competencias

idiomáticas), y en especial de las más específicas de la titulación, con 3 créditos ECTS dentro del

Programa de Enseñanza Bilingüe (AICLE) de la Escuela Superior de Ingeniería, utilizando como lengua

vehicular el inglés. Los contenidos impartidos serán, además, evaluados en la lengua vehicular.

Id de la

Actividad Nº de horas Presencialidad (%)

Formativa

Clases teórico- 28 100%

ACTIVIDADES

prácticas

FORMATIVAS CON

Seminarios y 4 100%

SUS CRÉDITOS

conferencias

ECTS:

Actividades 65 0%

académicas no

presenciales

Evaluación 3 100%

METODOLOGÍAS DOCENTES:

Lección magistral expositiva

Resolución de problemas y casos prácticos

Realización y exposición de trabajos

SISTEMAS DE EVALUACIÓN DE ADQUISIÓN DE COMPETENCIAS:

Ponderación

Denominación Sistema Evaluación Ponderación Máxima

Mínima

Trabajos escritos realizados por el 0% 50%

alumno

Exposiciones de ejercicios, temas y 10% 50%

trabajos

Participación y trabajo realizado en

0% 25%

actividades formativas

Pruebas escritas u orales 25% 75%

Escuela Superior de Ingeniería

MÁSTER UNIVERSITARIO EN Universidad de Cádiz

SEGURIDAD INFORMÁTICA

(CIBERSEGURIDAD) Avenida de la Universidad de Cádiz, nº 10

CP 11519, Puerto Real (Cádiz).

BIBLIOGRAFÍA RECOMENDADA:

Bibliografía básica

Alur, Rajeev.

Principles of Cyber-Physical Systems

MIT Press. 2015.

ISBN 978-0-262-02911-7

Cappelli, Dawn M.; Moore, Andrew P. & Trzeciak, Randall F.

The CERT Guide to Insider Threats: How to Prevent, Detect, and Respond to Information Technology

Crimes (Theft, Sabotage, Fraud).

Addison-Wesley. 2012.

ISBN 978-0-321-81257-5

Kindt, Els J.

Privacy and Data Protection Issues of Biometric Applications. A Comparative Legal Analysis.

Springer. 2013.

ISBN 978-94-007-7521-3

Loukas, George.

Cyber-Physical Attacks: A Growing Invisible Threat.

Butterworth-Heinemann. 2015.

ISBN 978-0-128-01290-1

Todorov, Dobromir

Mechanics of User Identification and Authentication. Fundamentals of Identity Management.

Auerbach Publications. 2007.

ISBN 978-1-420-05219-0

Bibliografía específica

Bolívar, Juan Francisco

Infraestructuras críticas y sistemas industriales: Auditorías de seguridad y fortificación.

Editorial ZEROXWORD COMPUTING

Materia SEGURIDAD INFORMÁTICA | Fraude informático y hacking. 2016.

ISBN 978-84-617-6003-9

Goodman, Marc.

Future Crimes.

Transworld. 2015.

ISBN 978-0-593-07366-7

Taylor, Robert E.; Fritsch, Eric J. & Liederbach, John C.

Digital Crime and Digital Terrorism.

Escuela Superior de Ingeniería

MÁSTER UNIVERSITARIO EN Universidad de Cádiz

SEGURIDAD INFORMÁTICA

(CIBERSEGURIDAD) Avenida de la Universidad de Cádiz, nº 10

CP 11519, Puerto Real (Cádiz).

Pearson. 3ª edición. 2014.

ISBN 978-0-133-45890-9

Zetter, Kim.

Countdown to Zero Day: Stuxnet and the Launch of the World's First Digital Weapon.

Crown. 2014.

ISBN 978-0-770-43617-9

Bibliografía de ampliación

Carpentier, Jean-François

La seguridad informatica en la pyme: Situacion actual y mejores practicas

Editorial Ediciones eni Materia SEGURIDAD INFORMÁTICA Colección DataPro. 2016.

ISBN 978-2-409-00180-2

Chen, Tom; Jarvis, Lee & Macdonald, Stuart (Editores)

Cyberterrorism: Understanding, Assessment, and Response.

Springer. 2014.

ISBN 978-1-493-90961-2

Clarke, Richard A. & Knake, Robert A.

Cyber War: The Next Threat to National Security and What to Do About It.

HarperCollins. 2012.

ISBN 978-0-061-96224-0

Schmitt, Michael N. (Editor).

Tallinn Manual on the International Law Applicable to Cyber Warfare.

Cambridge University Press. 2013.

ISBN 978-1-107-61377-5

Singer, Peter W. & Friedman, Allan.

Cybersecurity and Cyberwar: What Everyone Needs to Know.

Oxford University Press. 2014.

ISBN 978-0-199-91811-9

También podría gustarte

- Hacking Cracking RedesDocumento39 páginasHacking Cracking RedescamiloAún no hay calificaciones

- Guia CiberseguridadDocumento9 páginasGuia CiberseguridadSantiago Acosta PinedaAún no hay calificaciones

- Seguridad de La Información PDFDocumento11 páginasSeguridad de La Información PDFRuth Ce SaAún no hay calificaciones

- CIBERSEGURIDADDocumento9 páginasCIBERSEGURIDADAngel Orejuela0% (4)

- Seguridad InformaticaDocumento40 páginasSeguridad Informaticanelson ortiz gonzalesAún no hay calificaciones

- Guía - Didáctica - Curso Básico Técnico de Ciberseguridad PDFDocumento38 páginasGuía - Didáctica - Curso Básico Técnico de Ciberseguridad PDFJesus FloresAún no hay calificaciones

- Laboratorio Herramientas Kali LinuxDocumento51 páginasLaboratorio Herramientas Kali LinuxJohn DoeAún no hay calificaciones

- Seguridad PerimetralDocumento31 páginasSeguridad PerimetralemesticaAún no hay calificaciones

- Trabajo Final - Sergio Carlos Ortega FloresDocumento19 páginasTrabajo Final - Sergio Carlos Ortega FloresSergio CarlosAún no hay calificaciones

- Libro de CyberseguridadDocumento24 páginasLibro de Cyberseguridadrancio23Aún no hay calificaciones

- CIBERSEGURIDADDocumento21 páginasCIBERSEGURIDADale shaboAún no hay calificaciones

- ITLA Diplomado en Ciberseguridad y AutodefensaDocumento9 páginasITLA Diplomado en Ciberseguridad y AutodefensaGreyssi Esther Vasquez0% (1)

- Esamen PDFDocumento35 páginasEsamen PDFmanuel7lara-2Aún no hay calificaciones

- 78d0f296 Introducción A La Ciberseguridad y CiberinteligenciaDocumento6 páginas78d0f296 Introducción A La Ciberseguridad y CiberinteligenciaLestAún no hay calificaciones

- 1 AfDocumento5 páginas1 Afmilhouse van houtenAún no hay calificaciones

- Diplomado en Ciberseguridad Oficial.Documento5 páginasDiplomado en Ciberseguridad Oficial.Joa Vargas CuevasAún no hay calificaciones

- GD Grado Seguridad Ciberseguridad en Redes y SistemasDocumento8 páginasGD Grado Seguridad Ciberseguridad en Redes y SistemasPedro Alfonso Atuesta VeraAún no hay calificaciones

- Plan MsegdDocumento8 páginasPlan MsegdoemantilaAún no hay calificaciones

- Silabo Seguridad Informatica - Is444 - ActualizadoDocumento4 páginasSilabo Seguridad Informatica - Is444 - ActualizadomolhiellAún no hay calificaciones

- D CiberseguridadDocumento6 páginasD Ciberseguridadmandriva2013Aún no hay calificaciones

- Tecnología en Ciberseguridad - OnlineDocumento6 páginasTecnología en Ciberseguridad - OnlineCryptsusAún no hay calificaciones

- Clase 1Documento10 páginasClase 1Nelson Romero VeraAún no hay calificaciones

- Computer SecurityDocumento7 páginasComputer SecurityDylan OjedaAún no hay calificaciones

- Master en Ciberseguridad. Red Team Blue TeamDocumento9 páginasMaster en Ciberseguridad. Red Team Blue Teamnuclio claseAún no hay calificaciones

- 2018 Memoria Resumen MUniCSDocumento27 páginas2018 Memoria Resumen MUniCSZen LaboratoryAún no hay calificaciones

- Esi Cuadro TemasDocumento9 páginasEsi Cuadro TemasLuisAún no hay calificaciones

- Malla PNFI Tray IVDocumento8 páginasMalla PNFI Tray IVKerbis AbrilAún no hay calificaciones

- Tec Univ en CiberseguridadDocumento6 páginasTec Univ en CiberseguridadValentinSoriaMauricioAún no hay calificaciones

- Loor Karina EnsayoU4Documento7 páginasLoor Karina EnsayoU4Roberth MeraAún no hay calificaciones

- 100000I45N SeguridadInformaticaDocumento8 páginas100000I45N SeguridadInformaticaEsther FossaAún no hay calificaciones

- UC0959-262 CAM Prevencin y Proteccin en CiberseguridadDocumento3 páginasUC0959-262 CAM Prevencin y Proteccin en Ciberseguridaddancohen78lmAún no hay calificaciones

- Triptico Maestria CIBERDocumento6 páginasTriptico Maestria CIBERoemantilaAún no hay calificaciones

- Proyecto 51800017 2022-23 1Documento5 páginasProyecto 51800017 2022-23 1AdsAún no hay calificaciones

- Temario Curso Seguridad InformaticaDocumento3 páginasTemario Curso Seguridad InformaticateteteAún no hay calificaciones

- Temario Workshop Ciberseguridad Online ES Octubre 2021Documento5 páginasTemario Workshop Ciberseguridad Online ES Octubre 2021Pablo Moises Lucero OtorongoAún no hay calificaciones

- Folleto - Tecnologías de CiberseguridadDocumento14 páginasFolleto - Tecnologías de CiberseguridadAlejandro ArboledaAún no hay calificaciones

- Diplomado en Ciberseguridad 2023Documento8 páginasDiplomado en Ciberseguridad 2023Javier AguilaAún no hay calificaciones

- Psa SEI4501Documento46 páginasPsa SEI4501César Arévalo LealAún no hay calificaciones

- DGTC Uc 26052021Documento9 páginasDGTC Uc 26052021NadieAún no hay calificaciones

- 100000I45N SeguridadInformaticaDocumento8 páginas100000I45N SeguridadInformaticaJorgejoseph UrbinaAún no hay calificaciones

- Syllabus Seguridad en Redes - Ver. 10-2-2019Documento8 páginasSyllabus Seguridad en Redes - Ver. 10-2-2019Brayan Camilo Ibañez GarciaAún no hay calificaciones

- 02 Gri192 CGT Utp-S08-Pc02 (Acv-S08)Documento2 páginas02 Gri192 CGT Utp-S08-Pc02 (Acv-S08)AnthonyKevinCoronelMendozaAún no hay calificaciones

- Programa CiberseguridadDocumento3 páginasPrograma CiberseguridadLuis Daniel Oviedo AguilarAún no hay calificaciones

- Curso Técnico Seguridad de Redes y Sistemas - Seguridad InformáticaDocumento7 páginasCurso Técnico Seguridad de Redes y Sistemas - Seguridad InformáticaNEPTUNOSAún no hay calificaciones

- Jackson Pérez Seguridad Informatica 2021Documento2 páginasJackson Pérez Seguridad Informatica 2021Ronailber JaureguiAún no hay calificaciones

- M O CiberseguridadDocumento11 páginasM O CiberseguridadMishelle RodríguezAún no hay calificaciones

- Universidad Andina "Néstor Cáceres Velásquez": SílaboDocumento7 páginasUniversidad Andina "Néstor Cáceres Velásquez": SílaboLeninAún no hay calificaciones

- NUEVO Brochure Diplo Seg InformDocumento11 páginasNUEVO Brochure Diplo Seg Informfederico torresAún no hay calificaciones

- Silabo Seguridad InformaticaDocumento5 páginasSilabo Seguridad InformaticaJuan Carlos Hernandez SaonaAún no hay calificaciones

- Temario Curso de Introducción A Los Sistemas de Control Industrial SegurosDocumento1 páginaTemario Curso de Introducción A Los Sistemas de Control Industrial SegurosLuis AngelAún no hay calificaciones

- Catalogo - Master Ciberseguridad - ABR24Documento21 páginasCatalogo - Master Ciberseguridad - ABR24netgame76Aún no hay calificaciones

- Seguridad Informática Terminada v999Documento13 páginasSeguridad Informática Terminada v999Carla TCAún no hay calificaciones

- Silabo Asignatura: Criptografía IDocumento5 páginasSilabo Asignatura: Criptografía IKatiuska OyolaAún no hay calificaciones

- 100000I47N NetworkSecurityDocumento4 páginas100000I47N NetworkSecurityKarina ErikaAún no hay calificaciones

- Asignación - Tarea - FISC3Documento4 páginasAsignación - Tarea - FISC3Jaime LuqueAún no hay calificaciones

- Syllabus Del Curso Seguridad Avanzada en RedesDocumento7 páginasSyllabus Del Curso Seguridad Avanzada en RedesIngeniera Leidy TamayoAún no hay calificaciones

- (2022-23) - (Urjc-Gicib) Ic - Beltran CalvoDocumento584 páginas(2022-23) - (Urjc-Gicib) Ic - Beltran CalvoMEL ProduccionesAún no hay calificaciones

- Avance Desarrollo Monográfica Rhonald de Jesús Llanos Palacios - AvanceDocumento55 páginasAvance Desarrollo Monográfica Rhonald de Jesús Llanos Palacios - AvanceMantenimiento IT 1Aún no hay calificaciones

- Ciberseguridad 2024Documento3 páginasCiberseguridad 2024Ale RiosAún no hay calificaciones

- Diplomado en Ciberseguridad - 230329 - 143200Documento9 páginasDiplomado en Ciberseguridad - 230329 - 143200Carolina NavarreteAún no hay calificaciones

- Gestion de Incidentes Parte1 2009Documento54 páginasGestion de Incidentes Parte1 2009Julio César GómezAún no hay calificaciones

- Presentacioncursoscybersecurity EneDocumento26 páginasPresentacioncursoscybersecurity EneJhon Fernando Arcila FernandezAún no hay calificaciones

- USS - Seguridad Informática - SilaboDocumento3 páginasUSS - Seguridad Informática - SilaboCARLOS ALBERTO CHIRINOS MUNDACAAún no hay calificaciones

- InforDocumento36 páginasInforWilfredo La Torre HinsbiAún no hay calificaciones

- Florangel AñamuroDocumento2 páginasFlorangel Añamuroflowyme_2Aún no hay calificaciones

- DocuDocumento2 páginasDocudaviss0000Aún no hay calificaciones

- InforDocumento36 páginasInforWilfredo La Torre HinsbiAún no hay calificaciones

- Scridb 2Documento1 páginaScridb 2milhouse van houtenAún no hay calificaciones

- NBNDocumento11 páginasNBNBryanSanzAún no hay calificaciones

- Florangel AñamuroDocumento2 páginasFlorangel Añamuroflowyme_2Aún no hay calificaciones

- DocuDocumento2 páginasDocudaviss0000Aún no hay calificaciones

- DocuDocumento2 páginasDocudaviss0000Aún no hay calificaciones

- Scridb 7Documento1 páginaScridb 7milhouse van houtenAún no hay calificaciones

- Scridb 2Documento1 páginaScridb 2milhouse van houtenAún no hay calificaciones

- 2 HeDocumento2 páginas2 Hemilhouse van houtenAún no hay calificaciones

- Scridb 2Documento1 páginaScridb 2milhouse van houtenAún no hay calificaciones

- NBNDocumento11 páginasNBNBryanSanzAún no hay calificaciones

- 12Documento3 páginas12milhouse van houtenAún no hay calificaciones

- Florangel AñamuroDocumento2 páginasFlorangel Añamuroflowyme_2Aún no hay calificaciones

- InforDocumento36 páginasInforWilfredo La Torre HinsbiAún no hay calificaciones

- Scridb 1Documento1 páginaScridb 1milhouse van houtenAún no hay calificaciones

- Scridb 2Documento1 páginaScridb 2milhouse van houtenAún no hay calificaciones

- DocuDocumento2 páginasDocudaviss0000Aún no hay calificaciones

- QwertyDocumento1 páginaQwertymilhouse van houtenAún no hay calificaciones

- COnvenio NoregladaDocumento22 páginasCOnvenio NoregladaHanslickAún no hay calificaciones

- Ficha de La Asignatura: Monitorización Y Seguridad InalámbricaDocumento3 páginasFicha de La Asignatura: Monitorización Y Seguridad Inalámbricamilhouse van houtenAún no hay calificaciones

- InforDocumento36 páginasInforWilfredo La Torre HinsbiAún no hay calificaciones

- 2 HeDocumento3 páginas2 Hemilhouse van houtenAún no hay calificaciones

- 2 HeDocumento3 páginas2 Hemilhouse van houtenAún no hay calificaciones

- 1 AfDocumento3 páginas1 Afmilhouse van houtenAún no hay calificaciones

- 1 LegDocumento4 páginas1 Legmilhouse van houtenAún no hay calificaciones

- 1 LegDocumento4 páginas1 Legmilhouse van houtenAún no hay calificaciones

- Examen 1 Seguridad InformáticaDocumento10 páginasExamen 1 Seguridad InformáticaJuan Carlos Montilla SanchezAún no hay calificaciones

- LineatiempoDocumento1 páginaLineatiempoHector MurilloAún no hay calificaciones

- Cuadro Sinoptico VirusDocumento4 páginasCuadro Sinoptico VirusJairo Alberto Sanchez RodriguezAún no hay calificaciones

- Ejemplos Robo de InformaciónDocumento2 páginasEjemplos Robo de Informaciónjuan pablo rincon camargoAún no hay calificaciones

- Temario - Seguridad de RedesDocumento3 páginasTemario - Seguridad de RedesLuis Enrique Rojas FernándezAún no hay calificaciones

- Funciones HashDocumento7 páginasFunciones HashChristopher Alexander Nieto MartínezAún no hay calificaciones

- Asignación 6 - Crear y Almacenar Contraseñas FuertesDocumento3 páginasAsignación 6 - Crear y Almacenar Contraseñas FuertesJosé Manuel CarelaAún no hay calificaciones

- Como Crackear Redes WPA-WPA2 Sin Diccionario (Reaver) - Taringa! PDFDocumento9 páginasComo Crackear Redes WPA-WPA2 Sin Diccionario (Reaver) - Taringa! PDFAnonymous nvFcq5Aún no hay calificaciones

- Seguridad en Cómputo DMZDocumento14 páginasSeguridad en Cómputo DMZJosé Magaña MagañaAún no hay calificaciones

- IPSecDocumento4 páginasIPSecJorge BarretoAún no hay calificaciones

- 1.1.1 - Teoría Principios Generales de CiberseguridadDocumento32 páginas1.1.1 - Teoría Principios Generales de CiberseguridadtAún no hay calificaciones

- Cuestionario CAP 2 Lesgilacion y NormatividadDocumento8 páginasCuestionario CAP 2 Lesgilacion y NormatividadEss JohanAún no hay calificaciones

- Cómo Abrir RAR Con Contraseña Fácilmente - NewEscDocumento23 páginasCómo Abrir RAR Con Contraseña Fácilmente - NewEscDaniel Jesus Montaño LeonetAún no hay calificaciones

- Obtener Claves WPA WPA2 PSK en WindowsDocumento14 páginasObtener Claves WPA WPA2 PSK en WindowsGuutiérreezz CaarlossAún no hay calificaciones

- Informe-Justificativo-Criticidad Uce-Signed-SignedDocumento12 páginasInforme-Justificativo-Criticidad Uce-Signed-Signedmecarrillo1973Aún no hay calificaciones

- SPG - Gestión Compartida PDFDocumento2 páginasSPG - Gestión Compartida PDFjamlinuxAún no hay calificaciones

- 'Con El Modelo Zero Trust No Hay Que Preocuparse de Fallos Según Su Origen Sino Su Objetivo' (Panda Security) - Reportajes - IT Digital SecurityDocumento7 páginas'Con El Modelo Zero Trust No Hay Que Preocuparse de Fallos Según Su Origen Sino Su Objetivo' (Panda Security) - Reportajes - IT Digital SecurityaristidezzAún no hay calificaciones

- Protocolo de Seguridad KerberosDocumento4 páginasProtocolo de Seguridad KerberosJamie GayAún no hay calificaciones

- Actividad Eje 2 - FundamentosDocumento12 páginasActividad Eje 2 - FundamentosXime Camero CoralAún no hay calificaciones

- Malware en La AviaciónDocumento2 páginasMalware en La AviaciónJohan UribeAún no hay calificaciones

- Act 5 - Competencias DigitalesDocumento3 páginasAct 5 - Competencias DigitalesLanki.9Aún no hay calificaciones

- Tarea #1 CiberseguridadDocumento23 páginasTarea #1 CiberseguridadBryan PiñeyroAún no hay calificaciones

- Taller Criptografia ClasicaDocumento2 páginasTaller Criptografia ClasicaJavier Alberto MontañaAún no hay calificaciones

- Cyber Ruquillas PDFDocumento28 páginasCyber Ruquillas PDFJackAún no hay calificaciones

- Practica 1 - Unidad 1 - Seguridad Informatica - 2o SMR - 17-18Documento4 páginasPractica 1 - Unidad 1 - Seguridad Informatica - 2o SMR - 17-18Carlos Javier Mira AmoresAún no hay calificaciones

- Firewalls VPNsDocumento30 páginasFirewalls VPNslycan7951Aún no hay calificaciones