Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Check List Seguridad Base de Datos

Cargado por

Jair Guerrero0 calificaciones0% encontró este documento útil (0 votos)

340 vistas5 páginaskali linux

Título original

315589804 Check List Seguridad Base de Datos Docx

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentokali linux

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

340 vistas5 páginasCheck List Seguridad Base de Datos

Cargado por

Jair Guerrerokali linux

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 5

Auditoria de sistemas de informacin Quiones Villalaz Martin

NRC: 4706 000105067

Software para proteger una base de datos

24/05/2016

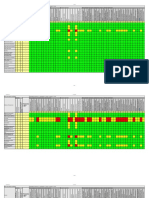

CHECK LIST PARA EVALUAR LA SEGURIDAD EN UNA BASE DE DATOS

MS SQL SERVER

CheckList Inyecciones SQL: Verificaci Observacion

n es

1. Se ha colocado el carcter especial \ Si No

antes de cada consulta para evitar que las

consultas sean corrompidas en la aplicacin?

2. Se ha delimitado correctamente el valor de Si No

las consultas mediante el uso de comillas

especiales en la aplicacin?

3. Existe algn tipo de cortafuegos que Si No

imposibilite el uso de alguna herramienta de

inyeccin a nuestra base de datos?

4. Existe algn tipo de archivo log en donde Si No

se registre los intentos fallidos para ingresar

a la base de datos?

5. Existe algn tipo de limitacin o validacin Si No

para que las consultas seas ejecutadas en el

servidor de base de datos?

6. Se emplea procedimientos almacenados en Si No

el servidor de base de datos para validar los

datos indicados por el usuario?

7. Se emplea el uso de comandos Si No

parametrizados?

8. Existen instrucciones Transact-SQL Si No

directamente a partir de datos indicados por el

usuario?

9. Se rechazan los datos que no cumplan con Si No

la validacin en los distintos niveles?

10. Tiene implementado varios niveles de Si No

validacin?

Auditoria de sistemas de informacin Quiones Villalaz Martin

NRC: 4706 000105067

Software para proteger una base de datos

24/05/2016

CheckList Elevacin de privilegios: Verificaci Observacion

n es

1. Existe un gran nmero de cuentas de Si No

usuario con privilegios altos o de

administrador o que tengas acceso a la

elevacin de privilegios?

2. Las cuentas de usuario segn su uso Si No

cuentan solo con los privilegios necesarios?

3. Se realiza frecuentemente cuentas Si No

administrativas para ejecutar algn tipo de

cdigo?

4. Cundo se realizan tareas que requieren Si No

permisos especiales se hace uso de la firma

de procedimientos?

5. Se hace uso de procedimientos Si No

almacenados certificados?

6. Se hace uso de suplantacin para asignar Si No

privilegios temporalmente?

CheckList Sondeo y observacin inteligente: Verificaci Observacion

n es

1. Existe una correcta implementacin de Si No

errores de cdigo en la aplicacin?

2. Existen ventanas o avisos que muestren al Si No

usuario final errores con parmetros que no

deberan ver en la aplicacin?

Auditoria de sistemas de informacin Quiones Villalaz Martin

NRC: 4706 000105067

Software para proteger una base de datos

24/05/2016

3. Se ha realizado un test para explorar en su Si No

mayora todos los errores arrojados cuando

interacta el usuario final con el servidor de

bd en la aplicacin?

CheckList Autenticacin: Verificaci Observacion

n es

1. Existe un archivo log que registre los Si No

intentos fallidos para ingresar a la base de

datos?

2. Existe un controlador de dominio? Si No

3. Existe algn tipo de servidor de Si No

autenticacin instalado?

4. Se emplea el uso de autenticacin de Si No

Windows?

5. Se emplea el uso de autenticacin mixta, Si No

es decir, autenticacin de sql y autenticacin

de Windows?

6. Todos los usuarios registrados en el equipo Si No

pueden autenticarse en la base de datos?

7. La aplicacin y la base de datos se encuentran Si No

en el mismo equipo?

8. Est usando una instancia de SQL Server Si No

Express o LocalDB?

Auditoria de sistemas de informacin Quiones Villalaz Martin

NRC: 4706 000105067

Software para proteger una base de datos

24/05/2016

CheckList Contraseas: Verificaci Observacion

n es

11. La contrasea tiene una longitud Si No

Mnima?

12. El ID de usuario puede repetirse? Si No

13. Y si una cuenta fue borrada o Si No

eliminada, puede utilizarse un ID ya usado y

eliminado para un usuario nuevo?

14. Se guardan los archivos y datos de las Si No

cuentas eliminadas? Por cunto tiempo?

15. Se documentan las modificaciones Si No

que se hacen en las cuentas?

16. Los usuarios son actualizados por el Si No

nivel jerrquico adecuado?

17. Se actualizan los privilegios de acceso Si No

de acuerdo a los cambios que se dan en la

empresa?

18. Se verifican que no se queden Si No

sesiones activas de usuarios, abiertas por

descuido?

19. Existen polticas para asegurar, Si No

prevenir o detectar la suplantacin de

identidades en el sistema?

20. El personal de seguridad del sistema Si No

informa sobre accesos indebidos, a travs de

un formulario y oralmente?

21. Se han establecido cambios Si No

peridicos de passwords y cmo se maneja la

confidencialidad?

22. Los ID y contraseas se vencen por no Si No

usarlos recurrentemente en el sistema?

Auditoria de sistemas de informacin Quiones Villalaz Martin

NRC: 4706 000105067

Software para proteger una base de datos

24/05/2016

23. Existen horarios de conexin Si No

establecidos en las redes ajustadas a los

horarios de trabajo?

24. Los password de los empleados son Si No

generados por alguien diferente al

administrador de la red?

25. Las passwords son generadas con Si No

procesos automticos (programas de

generacin de passwords) o son creadas por

los usuarios?

26. Dos cuentas pueden tener las mismas Si No

passwords?

27. Existe una normativa que establezca Si No

el procedimiento para el cambio de los

passwords de los usuarios?

28. Se puede cambiar en cualquier Si No

momento?

29. Quin puede hacer los cambios? - El Si No

administrador - Los usuarios a travs de una

opcin en el men - Otros (especifique)

30. Se entrena a los usuarios en la Si No

administracin del password? Se les ensea

a: - no usar passwords fciles de descifrar -

no divulgarlas - no guardarlas en lugares

donde se puedan encontrar? - entender que

la administracin de passwords es el principal

mtodo de seguridad del sistema.

También podría gustarte

- Formato de Ejemplo de Programa de Auditoria de TIDocumento9 páginasFormato de Ejemplo de Programa de Auditoria de TI'Richard Klein'100% (1)

- Ensayo de Auditoria de Sistemas de InformacionDocumento8 páginasEnsayo de Auditoria de Sistemas de Informacioncarola-84Aún no hay calificaciones

- Check List Area ComputoDocumento7 páginasCheck List Area ComputoCarlos Arturo Garibello BernalAún no hay calificaciones

- Auditoria de Hardware y Software CorregidoDocumento2 páginasAuditoria de Hardware y Software CorregidoLiily CerriithozAún no hay calificaciones

- SeguridadBD_QualitySASDocumento4 páginasSeguridadBD_QualitySASedisonAún no hay calificaciones

- Respuestas - Checklist Auditoria de Base de DatosDocumento8 páginasRespuestas - Checklist Auditoria de Base de DatosLaura Viviana Caceres GonzalezAún no hay calificaciones

- Elasticidad de la demanda: Estudio de casosDocumento25 páginasElasticidad de la demanda: Estudio de casosFernando Martinez Soto50% (10)

- Checklist de Seguridad en RedesDocumento3 páginasChecklist de Seguridad en RedesCristianLavarredaAún no hay calificaciones

- Ejemplo-De-Auditoria de Sistemas - Estacion de TrabajoDocumento8 páginasEjemplo-De-Auditoria de Sistemas - Estacion de TrabajoLiano GuerraAún no hay calificaciones

- Modelo de Informe de Auditoría InformáticaDocumento2 páginasModelo de Informe de Auditoría InformáticaSanely Garcia100% (1)

- Programa de Auditoria Cobit 5 Mesa de AyudaDocumento8 páginasPrograma de Auditoria Cobit 5 Mesa de AyudaCyntia Paillao LlancaleoAún no hay calificaciones

- InformeFinalAuditoriaBaseDatosAfiliacionDocumento4 páginasInformeFinalAuditoriaBaseDatosAfiliacionJuan DiazAún no hay calificaciones

- Preguntas Auditoria SistemasDocumento3 páginasPreguntas Auditoria SistemasalangumerAún no hay calificaciones

- 3 Planes de Auditoria Informática y Su ContenidoDocumento4 páginas3 Planes de Auditoria Informática y Su ContenidoYesenia Mamani MezaAún no hay calificaciones

- Cuestionario de Control C1Documento5 páginasCuestionario de Control C1Juan BastidasAún no hay calificaciones

- Informe Final de Auditoría de SistemasDocumento76 páginasInforme Final de Auditoría de SistemasGodofredo Cruz CamposAún no hay calificaciones

- Check List Seguridad Base de DatosDocumento5 páginasCheck List Seguridad Base de DatosReyChabalAún no hay calificaciones

- Check List Seguridad Base de DatosDocumento5 páginasCheck List Seguridad Base de DatosMartin QuAún no hay calificaciones

- Hardening de ServidoresDocumento15 páginasHardening de ServidoresAlejandra MurilloAún no hay calificaciones

- Código Etica IsacaDocumento1 páginaCódigo Etica IsacaPatric DelphisAún no hay calificaciones

- Auditoría OfimáticaDocumento6 páginasAuditoría OfimáticaAbel Barrios MendezAún no hay calificaciones

- Checklist Auditoria de Base de DatosDocumento9 páginasChecklist Auditoria de Base de Datosdarkness5125100% (1)

- Diagrama de Seguimiento de AuditoriaDocumento5 páginasDiagrama de Seguimiento de AuditoriaJose Ramirez100% (1)

- Ejemplo de Auditoria Caso 1Documento14 páginasEjemplo de Auditoria Caso 1Melly Villatoro FloresAún no hay calificaciones

- Auditoría Ofimática 1.0Documento15 páginasAuditoría Ofimática 1.0Alejandro NuvanAún no hay calificaciones

- Auditoria Informatica A AlmacenesDocumento8 páginasAuditoria Informatica A AlmacenesLuis VenturaAún no hay calificaciones

- 1 Identificar El Origen de La AuditoríaDocumento4 páginas1 Identificar El Origen de La AuditoríaKervin CabreraAún no hay calificaciones

- Plan de Auditoria FisicaDocumento7 páginasPlan de Auditoria FisicaAbel Barrios MendezAún no hay calificaciones

- Auditoria de La OfimaticaDocumento8 páginasAuditoria de La OfimaticaNohely ValenciaAún no hay calificaciones

- PLAN Auditoria InformaticaDocumento8 páginasPLAN Auditoria InformaticaMichellCabreraAún no hay calificaciones

- Auditoría hardware y software estaciones trabajoDocumento3 páginasAuditoría hardware y software estaciones trabajoRommel Fernando Magne Nina100% (1)

- Auditoria Seguridad Fisica y LogicaDocumento18 páginasAuditoria Seguridad Fisica y LogicaYushep Ayala100% (1)

- Trabajo Practico Cap. 5 Fernando MartinezDocumento4 páginasTrabajo Practico Cap. 5 Fernando Martinezfernadnomt84Aún no hay calificaciones

- FundCC-40Documento9 páginasFundCC-40cristinaAún no hay calificaciones

- Auditoria de Seguridad Fisica y LogicaDocumento27 páginasAuditoria de Seguridad Fisica y LogicaMaximiliano Fernández50% (2)

- Resumen de Controles ISO27002-2013Documento1 páginaResumen de Controles ISO27002-2013Karina AguilarAún no hay calificaciones

- Auditoria de Base de DatosDocumento16 páginasAuditoria de Base de DatosReyker González50% (2)

- Elementos de La Auditoria de SistemaDocumento6 páginasElementos de La Auditoria de SistemaZahori BelloAún no hay calificaciones

- Auditoría sistemas con NessusDocumento7 páginasAuditoría sistemas con NessusSergio LucenaAún no hay calificaciones

- Auditoria Informatica de Desarrollo de Proyectos o AplicacionesDocumento15 páginasAuditoria Informatica de Desarrollo de Proyectos o Aplicacionesamm230793Aún no hay calificaciones

- 2022 - 23-04MCYB - Caso Práctico en GrupoDocumento10 páginas2022 - 23-04MCYB - Caso Práctico en GrupoMarianela MedinaAún no hay calificaciones

- Desarrollo Control Interno de Una Base de DatosDocumento6 páginasDesarrollo Control Interno de Una Base de DatosAntonio VargasAún no hay calificaciones

- Cuestionario de análisis de riesgos a la seguridad física de sistemasDocumento3 páginasCuestionario de análisis de riesgos a la seguridad física de sistemasRaul BeltranAún no hay calificaciones

- Metodologías para La Auditoria de Bases de DatosDocumento3 páginasMetodologías para La Auditoria de Bases de DatosAntonio Vargas100% (2)

- Check List para Evaluar La Integridad de La InformacionDocumento3 páginasCheck List para Evaluar La Integridad de La Informacionjosearias16Aún no hay calificaciones

- Terminología de La Auditoria InformáticaDocumento18 páginasTerminología de La Auditoria InformáticaJuan EspinozaAún no hay calificaciones

- Caso de Auditoria de Hardware y Software en Estaciones de TrabajoDocumento4 páginasCaso de Auditoria de Hardware y Software en Estaciones de TrabajoAlguei AsAún no hay calificaciones

- 1 Practica CalififcadaDocumento2 páginas1 Practica CalififcadaBeyker PrincipeAún no hay calificaciones

- ZIFRADocumento3 páginasZIFRAMarcos VillanuevaAún no hay calificaciones

- ISO 20000, la norma para la gestión de servicios TIDocumento5 páginasISO 20000, la norma para la gestión de servicios TIIgnacio De la CruzAún no hay calificaciones

- Cuestionario de SistemasDocumento2 páginasCuestionario de SistemasJose Ricardo Garcia LuchaAún no hay calificaciones

- Auditoria Informatica Uso de TAACDocumento11 páginasAuditoria Informatica Uso de TAACErnesto JimenezAún no hay calificaciones

- Auditoria Informatica-Municipalidad MoqueguaDocumento73 páginasAuditoria Informatica-Municipalidad MoqueguaCielo C AriasAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity Professionals PDFDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity Professionals PDFMarcelo ChamorroAún no hay calificaciones

- Auditar sistemas desarrollo adquisición mantenimientoDocumento3 páginasAuditar sistemas desarrollo adquisición mantenimientoVictor GalarzaAún no hay calificaciones

- 07 - Tecnicas Estaticas Por Medio de HerramientasDocumento19 páginas07 - Tecnicas Estaticas Por Medio de HerramientasJuzmaar Ayma VillaAún no hay calificaciones

- Formato de Auditoria Base de DatosDocumento21 páginasFormato de Auditoria Base de DatosJulio Cesar Herrera CalzadaAún no hay calificaciones

- Tipos de Herramientas CAAT - IdeaDocumento12 páginasTipos de Herramientas CAAT - IdeaJose Buitrago BustosAún no hay calificaciones

- Contrato de Auditoria InformaticaDocumento18 páginasContrato de Auditoria InformaticaYalith Santamaría80% (5)

- Evaluación auditoría SIDocumento4 páginasEvaluación auditoría SIOscar KcsAún no hay calificaciones

- Sistema Operativo Distribuido SpriteDocumento23 páginasSistema Operativo Distribuido SpriteCamilita Lémuz MujicaAún no hay calificaciones

- Evaluación sistemas técnicas auditoríaDocumento2 páginasEvaluación sistemas técnicas auditoríaJonatan David100% (1)

- ReciboPago EFECTY 1012924015Documento1 páginaReciboPago EFECTY 1012924015Jair GuerreroAún no hay calificaciones

- Anexo 2. Banco de TrabajoDocumento1 páginaAnexo 2. Banco de TrabajoJair GuerreroAún no hay calificaciones

- Anexo 2. Banco de TrabajoDocumento1 páginaAnexo 2. Banco de TrabajoJair GuerreroAún no hay calificaciones

- Guía de Actividades y Rúbrica de Evaluación - Fase 2 - Practica 1Documento8 páginasGuía de Actividades y Rúbrica de Evaluación - Fase 2 - Practica 1ZARSIAún no hay calificaciones

- Guía de Actividades y Rúbrica de Evaluación - Fase 2 - Practica 1Documento8 páginasGuía de Actividades y Rúbrica de Evaluación - Fase 2 - Practica 1ZARSIAún no hay calificaciones

- UNAD Cátedra Unadista guía actividadesDocumento9 páginasUNAD Cátedra Unadista guía actividadesJair GuerreroAún no hay calificaciones

- Guia Administracion Del Riesgo - DafpDocumento28 páginasGuia Administracion Del Riesgo - Dafpmarogi64Aún no hay calificaciones

- AA12 3 Politicas de SeguridadDocumento7 páginasAA12 3 Politicas de SeguridadpedroAún no hay calificaciones

- Cátedra Unadista: Propuesta de acción solidariaDocumento7 páginasCátedra Unadista: Propuesta de acción solidariaJair GuerreroAún no hay calificaciones

- Guía de Actividades y Rubrica de Evaluación-Fase 2 ReflexiónDocumento7 páginasGuía de Actividades y Rubrica de Evaluación-Fase 2 ReflexiónJair GuerreroAún no hay calificaciones

- Fase 2 Reflexión-Manifiesto Unadista y Soy Líder Unadista Capaz de Generar CambiosDocumento11 páginasFase 2 Reflexión-Manifiesto Unadista y Soy Líder Unadista Capaz de Generar CambiosJair GuerreroAún no hay calificaciones

- Fase II Analisis de Procesos Claudia RuizDocumento6 páginasFase II Analisis de Procesos Claudia RuizJair GuerreroAún no hay calificaciones

- AA12 3 Politicas de SeguridadDocumento7 páginasAA12 3 Politicas de SeguridadpedroAún no hay calificaciones

- Fase II Analisis de Procesos Claudia RuizDocumento6 páginasFase II Analisis de Procesos Claudia RuizJair GuerreroAún no hay calificaciones

- Metodo de Las FranjasDocumento3 páginasMetodo de Las Franjasjose2017Aún no hay calificaciones

- Crear Un Foro de Reflexión SemanalDocumento3 páginasCrear Un Foro de Reflexión Semanalcharles de jesus Romero PerezAún no hay calificaciones

- Ejercicio Desarrollado 02Documento12 páginasEjercicio Desarrollado 02Jamir BurgosAún no hay calificaciones

- Introducción a la Telemedicina: Estándares en las Comunicaciones MédicasDocumento60 páginasIntroducción a la Telemedicina: Estándares en las Comunicaciones MédicasMarta OsorioAún no hay calificaciones

- All1 ToolDocumento3 páginasAll1 ToolCarlos GaonaAún no hay calificaciones

- Programa Analitico AdstDocumento5 páginasPrograma Analitico AdstGabriel UlloaAún no hay calificaciones

- Articulo 3Documento10 páginasArticulo 3Pablo DovolnoAún no hay calificaciones

- Cómo Fácilmente Agregar Enlaces de Anclaje en WordPress (Paso A Paso)Documento16 páginasCómo Fácilmente Agregar Enlaces de Anclaje en WordPress (Paso A Paso)Este Otro LópezAún no hay calificaciones

- Practica 05Documento5 páginasPractica 05Stewar BonnettAún no hay calificaciones

- Tutorial para Crear Un Archivo PDF Con JavaDocumento9 páginasTutorial para Crear Un Archivo PDF Con JavaSon StnAún no hay calificaciones

- Listado de Equipos TelecomDocumento30 páginasListado de Equipos Telecomrdiaz1474Aún no hay calificaciones

- Caso de Estudio 205a1Documento11 páginasCaso de Estudio 205a1hirianaAún no hay calificaciones

- Libro Ejercicios Industrial Con PautaDocumento246 páginasLibro Ejercicios Industrial Con PautaPaula Zepeda Hernández50% (2)

- Estudio de Las Rejillas Planetarias Con El Google Earth, Por B. HagensDocumento6 páginasEstudio de Las Rejillas Planetarias Con El Google Earth, Por B. HagensPablo AC TrabuccoAún no hay calificaciones

- Wep y WapDocumento36 páginasWep y WapMax Tacilla VilelaAún no hay calificaciones

- Formulario de Registro en El Catastro de ExportadoresDocumento2 páginasFormulario de Registro en El Catastro de ExportadoresEduardoIllingworthAún no hay calificaciones

- Lenguajes For Males y Teoria de AutomatasDocumento14 páginasLenguajes For Males y Teoria de AutomatasJeffry Gonzalez GarciaAún no hay calificaciones

- Sexto 3 Ciclo Calendario Calculo Numeración Octubre 2019-1 PDFDocumento1 páginaSexto 3 Ciclo Calendario Calculo Numeración Octubre 2019-1 PDFkarina ortizAún no hay calificaciones

- TutorialDocumento39 páginasTutorialmiriamcampillo2473Aún no hay calificaciones

- Audífonos accesorios bocinasDocumento22 páginasAudífonos accesorios bocinasemanuel garciaAún no hay calificaciones

- Modelo Semana 3Documento20 páginasModelo Semana 3Elvis Ramirez CalzadaAún no hay calificaciones

- Dosificación CINDEA 2018-MatemáticaDocumento278 páginasDosificación CINDEA 2018-MatemáticaJairol Gonzalez100% (2)

- Reglas para Ordenarse en InternetDocumento2 páginasReglas para Ordenarse en InternetMaria Dolores RíosAún no hay calificaciones

- Cuestionario 1Documento6 páginasCuestionario 1Flori Mateo MartínezAún no hay calificaciones

- Swat - Manual de Usuario ACV 4.5Documento135 páginasSwat - Manual de Usuario ACV 4.5Erik ParedesAún no hay calificaciones

- Roure P. Joan 2014 Caso de Estudio Olapic Migrando El Modelo de Negocios Business School Universidad de NavaDocumento20 páginasRoure P. Joan 2014 Caso de Estudio Olapic Migrando El Modelo de Negocios Business School Universidad de NavaLuz Karyme MoscosoAún no hay calificaciones

- Catalogo 1Documento25 páginasCatalogo 1Jenny StevezAún no hay calificaciones

- Búsquedas Eféctivas en El InternetDocumento9 páginasBúsquedas Eféctivas en El InternetZuly CruzAún no hay calificaciones