Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Practicas COPIAS SEGURIDAD Tema10 PDF

Cargado por

adecom88Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Practicas COPIAS SEGURIDAD Tema10 PDF

Cargado por

adecom88Copyright:

Formatos disponibles

Oracle University | Contact Us: +34916267792

Base de Datos Oracle 10g: Seguridad Versin 2

Duration: 4 Days

What you will learn

En este curso, los estudiantes aprendern a utilizar las funciones de la base de datos Oracle para cumplir los requisitos

de seguridad y la normativa de la organizacin. El entorno normativo actual, que componen, entre otras leyes,

Sarbanes-Oxley Act, HIPPA y UK Data Protection Act, exige mayor seguridad en las bases de datos. Los estudiantes

aprenden a proteger la base de datos y a utilizar las funciones de la misma que mejoran la seguridad. En el curso se

sugieren arquitecturas para los problemas comunes. Tambin se explican funciones de seguridad de la base de datos

como la auditora, el cifrado de columnas y archivos, la base de datos privada virtual, Label Security y seguridad de

usuario de empresa. Y adems, se abordan algunos de los temas de seguridad de Red de Oracle como la proteccin

del listener y la restriccin de conexiones por direccin IP. Aprendern a: Explicar los requisitos de seguridad

fundamentales. Gestionar Wallet Manager. Proteger datos confidenciales. Instalar Label Security. Describir polticas de

grupo.

Related Training

Required Prerequisites

Base de Datos Oracle 10g: Taller de Administracin I

Oracle Database 10g: Administration Workshop I Release 2

Course Objectives

Seleccionar un modelo de autenticacin de usuario

Describir las ventajas y los requisitos asociados a Advanced Security Option

Cifrar y descifrar las columnas de tabla

Implementar la seguridad de usuario de empresa

Implementar un control de acceso detallado

Implementar una auditora detallada

Gestionar los roles de aplicacin seguros

Gestionar la base de datos privada virtual (VPD)

Gestionar los usuarios mediante autenticacin del proxy

Proteger la base de datos y su listener

Copyright 2013, Oracle. All rights reserved. Page 1

Configurar una poltica sencilla de Label Security

Utilizar Cifrado de Datos Transparente

Utilizar las funciones de seguridad bsicas de la base de datos

Utilizar el cifrado de archivos

Utilizar la herramienta Enterprise Security Manager

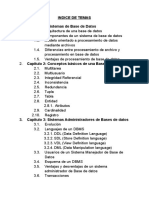

Course Topics

Requisitos de Seguridad

Requisitos de Seguridad

Requisitos Bsicos

Componentes para Aplicar Seguridad

Definicin del Privilegio ms Bajo

Aplicacin de Polticas de Seguridad

Seguridad en Profundidad Reforzada a Todos los Niveles (Sistema Operativo/Base de Datos/Red)

Soluciones de Seguridad

Prevencin de Vulnerabilidades (Prcticas Estndar de la Industria)

Proteccin de Datos: California Breach Law

Control de Acceso a Datos: HIPPA y UK Data Protection

Autenticacin y Autorizacin en la Capa Media

Lista de Control Consistente

Autenticacin en Toda la Red

Seguridad Interna de la Base de Datos

Instalacin y Aplicacin de Parches

Cuentas con Privilegios

Gestin de Privilegios y Cuentas de Usuario

Auditora de la Base de Datos

Auditora de Usuarios con Acceso

Gestin de la Pista de Auditora

Auditora de Usuarios con Privilegios (Nuevas Funciones de 10g para DBA de 8i)

Auditora de DML y DDL con Disparadores

Auditora con SYSLOG

Audit Vault

Auditora Detallada

Conceptos

Implementacin

Vistas del Diccionario de Datos

Logs de FGA en Formato XML

Autenticacin Bsica de Usuarios

Autenticacin Bsica

Proteccin con Contraseas

Copyright 2013, Oracle. All rights reserved. Page 2

Restriccin de la Autenticacin de la Base de Datos Remota

Enlaces de Base de Datos

Autenticacin Compleja

Ejemplo de Autenticacin Compleja

Herramientas Proporcionadas por Oracle

Activacin de la Autenticacin Compleja

Adaptadores de Autenticacin para Kerberos, Radius, etc.

Almacn Externo de Contraseas Seguro

Mdulo de Seguridad Externo

Seguridad de Usuario de Empresa

Requisitos de Seguridad de Usuario de Empresa (EUS)

Arquitectura de EUS

EUS frente a la Versin de la Base de Datos

Autenticacin de Usuarios de Empresa

Configuracin de Seguridad de Usuario de Empresa

Autorizacin de Usuarios de Empresa

Creacin de Roles de Empresa

Creacin de Usuarios de Empresa con la Utilidad de Migracin

Autenticacin del Proxy

Retos de Seguridad de Computacin de Tres Capas

Soluciones de Autenticacin de Proxy de Oracle 10g

Autenticacin del Proxy

Vistas del Diccionario de Datos

Auditora de Acciones Realizadas en Nombre del Usuario Real

Auditora del Usuario Real

Mtodos de Autorizacin

Control de Acceso Discrecional

Proteccin de Objetos

Roles de Aplicacin Seguros

Vistas del Diccionario de Datos: APPLICATION_ROLES

Uso del Contexto de Aplicacin

Herramientas: Paquetes PL/SQL

Implementacin de un Contexto Local

Acceso Global al Contexto de Aplicacin

Instrucciones

Vistas del Diccionario de Datos: *_CONTEXT

Control de Acceso Detallado

Funcionamiento del Control de Acceso Detallado

EXEMPT ACCESS POLICY

Control de Acceso Detallado Particionado

Polticas de Rendimiento Estticas frente a Dinmicas

FGAC: Creacin de Polticas de Base de Datos Privada Virtual: Herramientas

Implementacin

Vistas del Diccionario de Datos: *_POLICIES

Instalacin de Label Security

Copyright 2013, Oracle. All rights reserved. Page 3

Label Security: Visin General

Control de Acceso

VPD frente a Label Security

Uso de Etiquetas de Sensibilidad

Mediacin de Acceso

Instalacin de Label Security

Configuracin de Label Security

Instalacin de Policy Manager

Implementacin de Label Security

Implementacin de Label Security

Anlisis de Necesidades

Creacin de Polticas

Creacin de Compartimentos

Definicin de Autorizaciones de Usuario

Administracin de Etiquetas con Policy Manager

Adicin de Etiquetas a los Datos

Privilegios Especiales de Polticas

Cifrado de Datos: Conceptos

Principios del Cifrado de Datos

Retos del Cifrado de Datos

Soluciones

Uso del Cifrado Basado en Aplicaciones

Paquete DBMS_CRYPTO (Nuevo)

Cifrado

Descifrado

Uso de MD5, SHA

Instrucciones

Uso de Cifrado de Datos Transparente

Cifrado de Datos Transparente

Ventajas de TDE

Uso del Mdulo de Seguridad Externo

Uso de TDE

Exportacin e Importacin con TDE

Restricciones de TDE

Uso del Cifrado de Archivos

Copias de Seguridad Cifradas de RMAN

Archivos de Exportacin Cifrados

Oracle Secure Backup

Lista de Control de Seguridad de Servicios de Red de Oracle

Visin General de los Servicios de Red

Visin General de Firewalls

Lista de Control de Seguridad de Red

Autenticacin de Clientes

Proteccin del Listener

Restriccin de Direcciones IP de la Red

Copyright 2013, Oracle. All rights reserved. Page 4

Limitacin del Uso de Recursos por Conexiones no Autorizadas

Restriccin de Privilegios del Listener

Prevencin de Administracin no Autorizada de Oracle Listener

Prevencin de Administracin en Lnea

Proteccin de Procedimientos Externos

Definicin de Archivos de Rastreo y Log del Listener

Restriccin de Privilegios CREATE LIBRARY

Uso de Connection Manager como Firewall

Visin General de Oracle Connection Manager

Arquitectura y Procesos de Oracle Connection Manager

Inicio y Parada de Connection Manager

Control de Acceso con Connection Manager

Control de Eventos de Conexin con el Archivo Log de CMAN

Prevencin de Administracin Remota de Oracle Connection Manager

Proteccin de SQL*Plus e iSQL*Plus

SQL*Plus

iSQL*Plus

Copyright 2013, Oracle. All rights reserved. Page 5

También podría gustarte

- Apuntes ProjectDocumento22 páginasApuntes Projectadecom88Aún no hay calificaciones

- ADODBlDocumento117 páginasADODBlJulian JoyaAún no hay calificaciones

- CashlogyTickets MICRO v1 2 ES PDFDocumento9 páginasCashlogyTickets MICRO v1 2 ES PDFYOAún no hay calificaciones

- 03 Funciones Fecha y HoraDocumento20 páginas03 Funciones Fecha y Horaadecom88Aún no hay calificaciones

- 02 Funciones de TextoDocumento12 páginas02 Funciones de Textoadecom88Aún no hay calificaciones

- Ejercicio I de Project 2010Documento3 páginasEjercicio I de Project 2010roman_72513100% (3)

- Tiac01 U1 IntroDocumento23 páginasTiac01 U1 IntroYoselyn Sanhueza FuentealbaAún no hay calificaciones

- Curso Word 2013 PDFDocumento45 páginasCurso Word 2013 PDFEdgarZuasnabarMatamorosAún no hay calificaciones

- 02 Funciones de TextoDocumento12 páginas02 Funciones de Textoadecom88Aún no hay calificaciones

- Less06 Users MB3Documento23 páginasLess06 Users MB3adecom88Aún no hay calificaciones

- Manual WordDocumento9 páginasManual Wordadecom88Aún no hay calificaciones

- Crear Conexion A Servidor en MySQL WorkbenchDocumento6 páginasCrear Conexion A Servidor en MySQL WorkbenchJAIR OSPINO ARDILAAún no hay calificaciones

- Ingresar TareasDocumento52 páginasIngresar Tareasadecom88Aún no hay calificaciones

- 03 Funciones Fecha y HoraDocumento20 páginas03 Funciones Fecha y Horaadecom88Aún no hay calificaciones

- Practicas COPIAS SEGURIDAD Tema10 PDFDocumento5 páginasPracticas COPIAS SEGURIDAD Tema10 PDFadecom88Aún no hay calificaciones

- Contenido 03 - Expansión Europa y Viajes de Descubrimientos GeográficosDocumento59 páginasContenido 03 - Expansión Europa y Viajes de Descubrimientos Geográficosadecom88Aún no hay calificaciones

- ADOO Clase 1 ManualDocumento19 páginasADOO Clase 1 ManualSergio Bernabe Quenaya BaltazarAún no hay calificaciones

- DisenoDocumento17 páginasDisenoadecom88Aún no hay calificaciones

- ADOO Clase 1 EjerciciosDocumento2 páginasADOO Clase 1 EjerciciosJaime Hermosilla PeñaAún no hay calificaciones

- DDL y DMLDocumento5 páginasDDL y DMLadecom88Aún no hay calificaciones

- Crear macro aumentar 5% ExcelDocumento6 páginasCrear macro aumentar 5% ExcelJ Santiago Vazquez NavarroAún no hay calificaciones

- Manual ActivInspireDocumento140 páginasManual ActivInspireAntonio José Segura MontesAún no hay calificaciones

- Mascot 1Documento2 páginasMascot 1adecom88Aún no hay calificaciones

- Auditoria EmpresasDocumento136 páginasAuditoria Empresasadecom88Aún no hay calificaciones

- Crear Proyecto Paso A Paso Con Project 2010Documento17 páginasCrear Proyecto Paso A Paso Con Project 2010adecom88Aún no hay calificaciones

- La Factura y Sus RequisitosDocumento4 páginasLa Factura y Sus Requisitosadecom88Aún no hay calificaciones

- Comandos Red WindowsDocumento8 páginasComandos Red Windowsapi-3706642100% (1)

- Manual Basico de Uso Project 2010 PDFDocumento38 páginasManual Basico de Uso Project 2010 PDFadecom88Aún no hay calificaciones

- Inicio Artículo Lenguajes de scriptVBScriptDocumento13 páginasInicio Artículo Lenguajes de scriptVBScriptadecom88Aún no hay calificaciones

- Manual Fundamentos de Programación 1.1-1Documento148 páginasManual Fundamentos de Programación 1.1-1adecom88Aún no hay calificaciones

- JuegoDocumento2 páginasJuegoadecom880% (1)

- Parcial1-Charla Seguridad InformaticaDocumento9 páginasParcial1-Charla Seguridad InformaticaMaricarmen MartinezAún no hay calificaciones

- Configuracion SSEDocumento196 páginasConfiguracion SSERicardoAún no hay calificaciones

- Oferta Técnica Económica CODocumento36 páginasOferta Técnica Económica COPan Y Rosas - Teresa Flores100% (1)

- Manual de Instalaci N de Servidor Proxy Web Con Ubuntu Server y SquidDocumento124 páginasManual de Instalaci N de Servidor Proxy Web Con Ubuntu Server y SquidRafael García González100% (1)

- 2) Administración Del Sistema Operativo Linux ReducidaDocumento167 páginas2) Administración Del Sistema Operativo Linux ReducidaCarlos NavarroAún no hay calificaciones

- SCRIPTSEVALUACIONDocumento14 páginasSCRIPTSEVALUACIONJefry MateusAún no hay calificaciones

- CDC Sincrono 24122011Documento10 páginasCDC Sincrono 24122011scolomaayAún no hay calificaciones

- BasesDeDatos PDFDocumento2 páginasBasesDeDatos PDFgustavorauliAún no hay calificaciones

- Laboratorio 15 - Programacion de Shell ScriptsDocumento9 páginasLaboratorio 15 - Programacion de Shell ScriptsKlebert Manuel Layme ArapaAún no hay calificaciones

- Buscadores WedDocumento3 páginasBuscadores WedKarla PeredaAún no hay calificaciones

- Lab8 y Lab09Documento12 páginasLab8 y Lab09Julio Marti Ayala BellidoAún no hay calificaciones

- Criptografia Eje 3Documento8 páginasCriptografia Eje 3Jorge Luis Diaz CalderónAún no hay calificaciones

- Capitulo 1Documento149 páginasCapitulo 1Karen Huerta mendoza100% (1)

- Las Versiones de Java y Su HistoriaDocumento4 páginasLas Versiones de Java y Su HistoriaMina SanchezAún no hay calificaciones

- STG202 Migracion A Managed File Storage y Herramientas para Llevar Sus Datos A AWS SpanishDocumento28 páginasSTG202 Migracion A Managed File Storage y Herramientas para Llevar Sus Datos A AWS SpanishGB JCAún no hay calificaciones

- RETO 3, Procesos, Hilos y Gestion de MemoriaDocumento7 páginasRETO 3, Procesos, Hilos y Gestion de MemoriaAlejandro GarciaAún no hay calificaciones

- Anexo 1 - Insumos - Tarea 4 (1) Michael RamirezDocumento19 páginasAnexo 1 - Insumos - Tarea 4 (1) Michael RamirezMaicol Ramirez veraAún no hay calificaciones

- Proyecto Arduino PHP Hostinger Salidas 2Documento34 páginasProyecto Arduino PHP Hostinger Salidas 2Anonymous ak6ibN9Aún no hay calificaciones

- P-SGI-10-F-02 Plan de Auditoría RRHH Rev. 01Documento2 páginasP-SGI-10-F-02 Plan de Auditoría RRHH Rev. 01Ale TapiaAún no hay calificaciones

- Manejo de Bases de DatosDocumento50 páginasManejo de Bases de DatosObed Segura GarciaAún no hay calificaciones

- Sistema de Pólizas en Software Vortex EvolutionDocumento4 páginasSistema de Pólizas en Software Vortex EvolutionJesús Eduardo Serdán SantiagoAún no hay calificaciones

- Examen UF1 Teorico Practico Power Builder 10 5Documento3 páginasExamen UF1 Teorico Practico Power Builder 10 5palacios garcia jhordy yhonathanAún no hay calificaciones

- Introduccion Analitica de DatosDocumento10 páginasIntroduccion Analitica de DatosDavid EscobarAún no hay calificaciones

- Ejercicio Base de Datos SQL SERVERDocumento3 páginasEjercicio Base de Datos SQL SERVERDiego JoyaAún no hay calificaciones

- Integracion de Ejb3 y JSF PDFDocumento12 páginasIntegracion de Ejb3 y JSF PDFeduardo2009_Aún no hay calificaciones

- Oracle 12c Database AdministratorDocumento9 páginasOracle 12c Database AdministratororionUPCAún no hay calificaciones

- Tarea 1 Indice de TemasDocumento3 páginasTarea 1 Indice de TemasDorian Flores LopezAún no hay calificaciones

- Actividad 1 Unidad 1 Sistemas en RedDocumento5 páginasActividad 1 Unidad 1 Sistemas en RedHugo Martín RomeroAún no hay calificaciones