Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Lab Seguridad en Switchs Capa 2

Cargado por

Andrea CarrascoDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Lab Seguridad en Switchs Capa 2

Cargado por

Andrea CarrascoCopyright:

Formatos disponibles

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

ACTIVIDAD DE APRENDIZAJE

Ingeniera en Conectividad y Redes

Carrera/s

Sigla Curso

Modalidad

Versin PDA

Material de apoyo (insumos y

equipamiento) para la actividad

CAS6501

Presencial

2015

2 switches (Cisco 2960 con Cisco IOS Release

15.0(2)SE6 C2960-LANBASEK9-M o equivalente)

2 switches (Cisco 3560 con Cisco IOS Release

15.0(2)SE6 C3560-IPSERVICESK9-M o equivalente)

3 PC con Windows OS (Wireshark y RADIUS)

Cables Ethernet y de consola

NOMBRE DE LA ACTIVIDAD

Seguridad en Switchs de Capa 2

Seguridad en Switchs de Capa 2

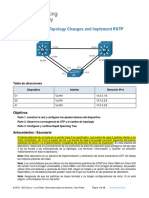

Topologa

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Escenario

Un compaero Ingeniero de Red que ya conoces hace mucho tiempo y de confianza, te ha

invitado a almorzar esta semana. En el almuerzo, l toca el tema de la seguridad de red y

cmo dos de sus colegas han sido arrestados por usar diferentes tcnicas de ataque de capa 2

para reunir informacin de otros usuarios en la oficina para obtener datos financieros y

personales. La historia te sorprende ya que sabes que tu colega es muy cuidadoso acerca de

la seguridad de la red. Esta historia te hacer darte cuenta que a pesar que has sido muy

cuidadoso con las amenazas externas, con la seguridad de capa 3 a la 7, firewalls en los

lmites, entre otras medidas, la seguridad de Capa 2 ha sido insuficiente a interior de la red.

Cuando vuelves a la oficina, te renes con tu jefe para discutir el tema. Luego de revisar las

polticas de seguridad, comienzas a trabajar en la seguridad de la capa 2.

Primero, estableces cuales amenazas estn relacionadas directamente con la red y se debe

poner en accin un plan para mitigar esas amenazas. Mientras se estudian esas amenazas, se

estudian otras potenciales amenazas de capa 2 que pueden no ser maliciosas pero pueden

alterar la estabilidad. Se decide incluir esas amenazas en las polticas.

Otras medidas de seguridad deben ser aplicadas para una mayor seguridad de la red, pero se

comienza con la configuracin de los switchs ante otros tipos especficos de ataques,

incluyendo ataques de inundacin de MAC, ataques DHCP spoofing y accesos no autorizados

a la red local. Estas medidas deben ser puestas en prctica para iniciar las actividades de

produccin de la organizacin.

Preparacin de la Red

Configuracin de los Parmetros del Switch y Troncales.

a. Configurar la direccin IP de la VLAN 99. Configurar el hostname, la contrasea y el

acceso Telnet a todos los switchs. HSRP ser usado ms adelante en el laboratorio, por lo

que se debe configurar el direccionamiento IP para la VLAN 99 en DLS1 y DLS2. Debido a

que la IP 172.16.99.1 ser el Gateway por defecto virtual para la VLAN 99, usar la .3 y .4

para la direccin IP en DLS1 y DLS2, respectivamente.

b. Configurar una puerta por defecto en los switchs de la capa de acceso.

c.

Configurar troncales 802.1q entre los switchs de acuerdo al diagrama. En los switchs

2960, solo es soportado dot1q, por lo tanto el comando switchport trunk

encapsulation no est disponble. Como se han agregado medidas de seguridad,

cambiar la VLAN nativa en los troncales a la VLAN 666. El comando para cambiar la VLAN

nativa es switchport trunk native vlan 666. Adems, desactivar la negociacin

de puerto usando el comando switchport nonegotiate.

Switch(config)# hostname ALS1

ALS1(config)# enable secret class

ALS1(config)# line vty 0 15

ALS1(config-line)# password cisco

ALS1(config-line)# login

ALS1(config-line)# exit

ALS1(config)# interface vlan 99

ALS1(config-if)# ip address 172.16.99.101 255.255.255.0

ALS1(config-if)# no shutdown

ALS1(config-if)# exit

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

ALS1(config)# ip default-gateway 172.16.99.1

ALS1(config)# interface range fastethernet 0/7 - 12

ALS1(config-if-range)# switchport mode trunk

ALS1(config-if-range)# switchport trunk native vlan 666

ALS1(config-if-range)# switchport nonegotiate

Switch(config)# hostname ALS2

ALS2(config)# enable secret class

ALS2(config)# line vty 0 15

ALS2(config-line)# password cisco

ALS2(config-line)# login

ALS2(config-line)# exit

ALS2(config)# interface vlan 99

ALS2(config-if)# ip address 172.16.99.102 255.255.255.0

ALS2(config-if)# no shutdown

ALS2(config-if)# exit

ALS2(config)# ip default-gateway 172.16.99.1

ALS2(config)# interface range fastethernet 0/7 - 12

ALS2(config-if-range)# switchport mode trunk

ALS2(config-if-range)# switchport trunk native vlan 666

ALS2(config-if-range)# switchport nonegotiate

Switch(config)# hostname DLS1

DLS1(config)# enable secret class

DLS1(config)# line vty 0 15

DLS1(config-line)# password cisco

DLS1(config-line)# login

DLS1(config-line)# exit

DLS1(config)# interface vlan 99

DLS1(config-if)# ip address 172.16.99.3 255.255.255.0

DLS1(config-if)# no shutdown

DLS1(config-if)# exit

DLS1(config)# interface range fastethernet 0/7 - 12

DLS1(config-if-range)# switchport trunk encapsulation dot1q

DLS1(config-if-range)# switchport mode trunk

DLS1(config-if-range)# switchport trunk native vlan 666

DLS1(config-if-range)# switchport nonegotiate

Switch(config)# hostname DLS2

DLS2(config)# enable secret class

DLS2(config)# line vty 0 15

DLS2(config-line)# password cisco

DLS2(config-line)# login

DLS2(config-line)# exit

DLS2(config)# interface vlan 99

DLS2(config-if)# ip address 172.16.99.4 255.255.255.0

DLS2(config-if)# no shutdown

DLS2(config-if)# exit

DLS2(config)# interface range fastethernet 0/7 - 12

DLS2(config-if-range)# switchport trunk encapsulation dot1q

DLS2(config-if-range)# switchport mode trunk

DLS2(config-if-range)# switchport trunk native vlan 666

DLS2(config-if-range)# switchport nonegotiate

d. Verificar las operaciones de los troncales y de spanning-tree usando el comando show

interfaces trunk y show spanning-tree.

Configurar VTP en ALS1 y ALS2.

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Configurar las VLANs de acuerdo al diagrama. Se usan dos VLANs, una para estudiantes y

otra para la facultad y los empleados. Esas VLANs sern creadas en el DLS1, el cual es

configurado como servidor VTP. DLS2 se mantiene en su estado VTP por defecto y acta como

servidor tambin. ALS1 y ALS2 son configurados como clientes VTP.

Los puertos de acceso para esas VLANs en ALS1 y ALS2. Configurar los puertos de acceso

estticos y activar spanning-tree PortFast. Configurar esos puertos de acuerdo al diagrama.

a Configurar ALS1 para cliente VTP.

ALS1(config)# vtp mode client

Setting device to VTP CLIENT mode.

ALS1(config)# interface range fa0/6, fa0/15 - 24

ALS1(config-if-range)# switchport mode access

ALS1(config-if-range)# switchport access vlan 100

ALS1(config-if-range)# spanning-tree portfast

%Warning: portfast should only be enabled on ports connected to a

single

host. Connecting hubs, concentrators, switches, bridges, etc... to

this

interface when portfast is enabled, can cause temporary bridging

loops.

Use with CAUTION

%Portfast will be configured in 10 interfaces due to the range command

but will only have effect when the interfaces are in a non-trunking

mode.

b Configurar ALS2 para cliente VTP.

ALS2(config)# vtp mode client

Setting device to VTP CLIENT mode.

ALS2(config)# interface range fa0/6, fa0/15 - 24

ALS2(config-if-range)# switchport mode access

ALS2(config-if-range)# switchport access vlan 200

ALS2(config-if-range)# spanning-tree portfast

%Warning: portfast should only be enabled on ports connected to a

single

host. Connecting hubs, concentrators, switches, bridges, etc... to

this

interface when portfast is enabled, can cause temporary bridging

loops.

Use with CAUTION

%Portfast will be configured in 10 interfaces due to the range command

but will only have effect when the interfaces are in a non-trunking

mode.

Configurar en enrutamiento IP, las VLANs, las SVI y HSRP en el DLS1 y DLS2.

HSRP es necesario para la red, y las VLANs 100 y 200 son configuradas para usar HSRP y

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

permitir redundancia en la Capa 3. Usar el comando priority para hacer que DLS1 sea el

router activo para las VLANs 1 y 100, y el DLS2 e router activo para la VLAN 200.

a Configurar VTP, las VLANs y el enrutamiento IP en DLS1.

DLS1(config)# vtp domain SWPOD

DLS1(config)# vtp version 2

DLS1(config)# vlan 99

DLS1(config-vlan)# name Management

DLS1(config)# vlan 100

DLS1(config-vlan)# name Staff

DLS1(config-vlan)# vlan 200

DLS1(config-vlan)# name Student

DLS1(config-vlan)# vlan 666

DLS1(config-vlan)# name NATIVEVLAN_DONOTUSE

DLS1(config-vlan)# vlan 999

DLS1(config-vlan)# name PARKING_LOT

DLS1(config-vlan)# exit

DLS1(config)# ip routing

c Configurar las SVIs y HSRP en el DLS1.

DLS1(config)# interface vlan 99

DLS1(config-if)# standby 99 ip 172.16.99.1

DLS1(config-if)# standby 99 preempt

DLS1(config-if)# standby 99 priority 150

DLS1(config-if)#

DLS1(config-if)#

DLS1(config-if)#

DLS1(config-if)#

DLS1(config-if)#

interface vlan 100

ip add 172.16.100.3 255.255.255.0

standby 100 ip 172.16.100.1

standby 100 preempt

standby 100 priority 150

DLS1(config-if)#

DLS1(config-if)#

DLS1(config-if)#

DLS1(config-if)#

interface vlan 200

ip add 172.16.200.3 255.255.255.0

standby 200 ip 172.16.200.1

standby 200 preempt

e. Configurar en enrutamiento IP, las SVI y HSRP en el DLS2.

DLS2(config)# ip routing

DLS2(config)# interface vlan 99

DLS2(config-if)# standby 99 ip 172.16.99.1

DLS2(config-if)# standby 99 preempt

DLS2(config-if)# interface vlan 100

DLS2(config-if)# ip add 172.16.100.4 255.255.255.0

DLS2(config-if)# standby 100 ip 172.16.100.1

DLS2(config-if)# standby 100 preempt

DLS2(config-if)# interface vlan 200

DLS2(config-if)# ip add 172.16.200.4 255.255.255.0

DLS2(config-if)# standby 200 ip 172.16.200.1

DLS2(config-if)# standby 200 preempt

DLS2(config-if)# standby 200 priority 150

f.

Verificar las configuraciones usando los comandos show vlan brief, show vtp status,

show standby brief y show ip route.

DLS1# show vlan brief

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

VLAN Name

Status

Ports

---- ------------------------------ --------- ------------------------------1

default

active

Fa0/1, Fa0/2, Fa0/3, Fa0/4

Fa0/5, Fa0/6, Fa0/13, Fa0/14

Fa0/15, Fa0/16, Fa0/17, Fa0/18

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gi0/1, Gi0/2

100 staff

active

200 Student

active

1002 fddi-default

act/unsup

1003 trcrf-default

act/unsup

1004 fddinet-default

act/unsup

1005 trbrf-default

act/unsup

DLS1# show vtp status

VTP Version capable

: 1 to 3

VTP version running

: 2

VTP Domain Name

: SWPOD

VTP Pruning Mode

: Disabled

VTP Traps Generation

: Disabled

Device ID

: e840.406f.8b80

Configuration last modified by 172.16.1.3 at 3-1-93 00:18:32

Local updater ID is 172.16.1.3 on interface Vl1 (lowest numbered VLAN

interface found)

Feature VLAN:

-------------VTP Operating Mode

Maximum VLANs supported locally

Number of existing VLANs

Configuration Revision

MD5 digest

:

:

:

:

:

Server

1005

7

3

0xAE 0xEB 0x3A 0xEB 0x28 0x23 0x1D 0x85

0x7E 0x8C 0x70 0x56 0x03 0x70 0x29 0xB2

DLS1# show standby brief

P indicates configured to preempt.

|

Interface

Grp Pri P State

Active

Standby

Vl1

1

150 P Active local

172.16.1.4

Vl100

1

150 P Active local

172.16.100.4

Vl200

1

100 P Standby 172.16.200.4

local

Virtual IP

172.16.1.1

172.16.100.1

172.16.200.1

DLS1# show ip route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, H - NHRP, l - LISP

+ - replicated route, % - next hop override

Gateway of last resort is not set

C

L

C

L

C

L

172.16.0.0/16 is variably subnetted, 6 subnets, 2 masks

172.16.1.0/24 is directly connected, Vlan1

172.16.1.3/32 is directly connected, Vlan1

172.16.100.0/24 is directly connected, Vlan100

172.16.100.3/32 is directly connected, Vlan100

172.16.200.0/24 is directly connected, Vlan200

172.16.200.3/32 is directly connected, Vlan200

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Configurar Spanning-Tree en los Switchs Raz

Configurar el DLS1 para ser el switch raz para las VLANs 99 y 100 y raz secundario para la

VLAN 200. Configurar el DLS2 para ser el raz primario para la VLAN 200 y el raz secundario

para las VLANs 99 y 100.

DLS1(config)#spanning-tree vlan 99,100 root primary

DLS1(config)#spanning-tree vlan 200 root secondary

DLS2(config)#spanning-tree vlan 99,100 root secondary

DLS2(config)#spanning-tree vlan 200 root primary

Especificar los mtodos de verificacin y tcnicas de mitigacin para cada tipo de

ataque.

Tipo de Ataque

Verificacin

Mitigacin

Inundacin o

suplantacin de

direcciones MAC

Comando

Configurar port security

show mac-address

Configurar DHCP snooping

Suplantacin

DHCP

Revisar los arrendamientos

DHCP (leases) por discrepancias

Configurar DHCP snooping

Acceso no

autorizado a la LAN

La verificacin es difcil para este

tipo de ataque

Configurar autenticacin usando

AAA

Implementacin de Seguridad

Prevencin de Tormentas (Storm Prevention)

Cuando los paquetes inundan la LAN, se produce una tormenta de trfico. Esto puede

degradar el desempeo de la red. La funcin Storm Control ayuda a proteger contra este tipo

de ataques. Storm Control es tpicamente implementado en la capa de acceso para mitigar los

efectos de las tormentas de trfico antes que se propaguen a la red. Tambin puede ser

implementada en las interfaces troncales, incluyendo interfaces Port-Channel, para proteger

los dispositivos de la capa de distribucin de la saturacin de trfico.

Storm control puede detectar y mitigar tormentas de broadcast, unicast o trfico muticast.

Como parte de la configuracin, se pueden especificar los valores de la tormenta, como

umbrales altos y bajos basados en el porcentaje el ancho de banda usado de una interface (la

tormenta es identificada cuando el ancho de banda alcanza el X% del trfico usado, y se

desactiva cuando baja del Y% del ancho de banda usado), o e revisa si pasa o baja de cierto

umbral en bps o paquetes por segundo (pps).

Opciones de los comandos de Storm Control

storm-control [unicast |

broadcast | multicast ] level

0-100

0-100

Rising

Falling Threshold

Omitt Falling and

Rising is the

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Threshold

high/low mark

bps

0-10,000,000,000

[k|m|g] Rising

Threshold

0-10,000,000,000

[k|m|g] Falling

Threshold

pps

0-10,000,000,000

[k|m|g] Rising

Threshold

0-10,000,000,000

[k|m|g] Falling

Threshold

Para configurar estos niveles, se debe conocer la cantidad y tipo de trfico fluyendo en la red

durante las horas punta.

Cuando se detecta una tormenta de trfico y STORM CONTROL es configurado, la respuesta

por defecto es filtrar el trfico. Pero, opcionalmente, puede ser configurado para apagar la

interface que recibe la tormenta de trfico o para enviar un mensaje SNMP al NMS.

Habilitar broadcast storm control en los puertos de acceso.

a

Habilitar storm control en los puertos Fa0/6 y Fa0/15 24 en el ALS1 con los siguientes

parmetros:

a. Unicast storms sern detectados el 65% del uso del ancho de banda y desactivado

al 35% del ancho de banda

b. Broadcast storms sern detectados a los 1000 pps y desactivados a los 300pps

c.

Multicast storms sern detectados el 30% del uso del ancho de banda y

desactivado al 25% del ancho de banda.

Si se detecta una tormenta, enviar un SNMP trap.

ALS1(config)# interface range FastEthernet 0/6, f0/15-24

ALS1(config-if-range)# storm-control unicast level 65 35

ALS1(config-if-range)# storm-control broadcast level pps 1k 300

ALS1(config-if-range)# storm-control multicast level 40 25

ALS1(config-if-range)# storm-control action trap

g. Verificar la configuracin con el comando show storm-control. La siguiente salida

muestra la informacin para la Fa0/6.

ALS1#sho storm-control f0/6 unicast

Interface Filter State

Upper

Lower

Current

--------- ------------- ----------- ----------- ---------Fa0/6

Forwarding

65.00%

35.00%

0.00%

ALS1#sho storm-control f0/6 broadcast

Interface Filter State

Upper

--------- ------------- ----------Fa0/6

Forwarding

1k pps

Lower

----------300 pps

Current

---------0 pps

ALS1#sho storm-control f0/6 multicast

Interface Filter State

Upper

--------- ------------- ----------Fa0/6

Forwarding

40.00%

Lower

----------25.00%

Current

---------0.00%

Demostrar la operacin de Storm Control

Para demostrar los efectos de storm control, configurar unicast storm control en la interface

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Fa0/7 y Fa0/8 del DLS1 con parmetros bajos y generar trfico desde el ALS1 para provoque

que los umbrales sean excedidos.

a. En el DLS1, configurar Fa0/7 y Fa0/8:

DLS1(config)#int ran f0/7-8

DLS1(config-if-range)#storm-control unicast level bps 750 300

DLS1(config-if-range)#storm-control action shut

DLS1(config-if-range)#exit

b. En ALS1, ejecutar el comando ping 172.16.99.3 repeat 1000

c.

Luego de algunos segundos, se ver un mensaje SYSLOG en el DLS1 indicando que una

tormenta ha sido detectada y las interfaces se han apagado.

DLS1#

Oct 15 13:55:53.798: %PM-4-ERR_DISABLE: storm-control error detected

on Fa0/7, putting Fa0/7 in err-disable state

Oct 15 13:55:53.823: %STORM_CONTROL-3-SHUTDOWN: A packet storm was

detected on Fa0/7. The interface has been disabled.

Oct 15 13:55:54.813: %LINEPROTO-5-UPDOWN: Line protocol on Interface

FastEthernet0/7, changed state to down

Oct 15 13:55:55.828: %LINK-3-UPDOWN: Interface FastEthernet0/7,

changed state to down

Oct 15 13:56:25.070: %PM-4-ERR_DISABLE: storm-control error detected

on Fa0/8, putting Fa0/8 in err-disable state

Oct 15 13:56:25.096: %STORM_CONTROL-3-SHUTDOWN: A packet storm was

detected on Fa0/8. The interface has been disabled.

Oct 15 13:56:26.085: %LINEPROTO-5-UPDOWN: Line protocol on Interface

FastEthernet0/8, changed state to down

Oct 15 13:56:27.100: %LINK-3-UPDOWN: Interface FastEthernet0/8,

changed state to down

Resetear la configuracin de storm control en DLS1, Fa0/7 y Fa0/8

DLS1(config)#int ran f0/7-8

DLS1(config-if-range)#shutdown

DLS1(config-if-range)#no storm-control unicast level bps 750 300

DLS1(config-if-range)#no storm-control action shut

DLS1(config-if-range)#no shutdown

DLS1(config-if-range)#exit

Configurar port security

Para proteger contra ataques de inundacin o suplantacin de MAC, configurar la seguridad de

puerto en los puertos de acceso de las VLANs 100 y 200. Debido a que las dos VLANs tienen

diferentes propsitos, configurar los puertos con diferentes requerimientos.

La VLAN de estudiantes debe soportar que las direcciones MAC cambien ya que los

estudiantes usan laptops y se mueven por la red. Configurar seguridad de puerto para que solo

una MAC sea permitida en un puerto a la vez. Este tipo de configuracin no sirve en los

puertos que ofrecen servicios de telefona IP con PCs o PCs ejecutando mquinas virtuales.

En este caso, se deben permitir dos direcciones MAC. Para habilitar la seguridad de puerto,

ejecutar primero el comando switchport port-security.

Las direcciones MAC del personal no cambian debido a que usan estaciones de trabajo

entregadas por el departamento de TI. En este caso, se puede configurar la VLAN de

empleados para que la direccin aprendida en un puerto sea agregada a la configuracin del

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

switch de manera automtica usando el comando switchport port-security mac-address.

Esta funcin, que es llamada aprendizaje dinmico (sticky), est disponible en algunas

plataformas. Combina las funciones de aprendizaje dinmico y configuracin de direcciones

esttico. Los puertos de los empleados deben permitir un mximo de 2 direcciones MAC

aprendidas dinmicamente en el puerto.

Configuracin de Seguridad Bsica de Puerto

a. Ingresar a la configuracin de los puertos de acceso de la red estudiantes en el ALS2. Para

habilitar seguridad bsica de puerto, ejecutar el comando switchport port-security

Nota: Por defecto, usando solo el comando switchport port-security fija la

cantidad mxima de direcciones MAC a 1, y el modo violation a shutdown.

ALS2(config)# interface range fastethernet 0/6, f0/15 - 24

ALS2(config-if-range)# switchport port-security

d. Verificar la configuracin para ALS2 usando el comando show port-security

interface.

ALS2#sho port-security interface f0/6

Port Security

: Enabled

Port Status

: Secure-up

Violation Mode

: Shutdown

Aging Time

: 0 mins

Aging Type

: Absolute

SecureStatic Address Aging : Disabled

Maximum MAC Addresses

: 1

Total MAC Addresses

: 1

Configured MAC Addresses

: 0

Sticky MAC Addresses

: 0

Last Source Address:Vlan

: 000c.2918.2e8b:200

Security Violation Count

: 0

Configurar Parmetros Adicionales de Seguridad de Puerto

Ingresar a la configuracin de los puertos de los empleados en el ALS1. Primero, habilitar

la seguridad de puerto con el comando switchport port-security. Usar el comando

switchport port-security maximum #_of_MAC_addresses para cambiar la

cantidad mxima de direcciones MAC a dos, usar el comando switchport portsecurity mac-address sticky para permitir que los puertos aprensan

dinmicamente las dos direcciones y que sea agregadas a la configuracin en ejecucin

ALS1(config)# interface range fastethernet f0/6, f0/15 - 24

ALS1(config-if-range)# switchport port-security

ALS1(config-if-range)# switchport port-security maximum 2

ALS1(config-if-range)# switchport port-security mac-address sticky

Esta vez se permiten dos direcciones MAC. Ambas son aprendidas dinmicamente y

agregadas a la configuracin de ejecucin.

a. Verificar la configuracin usando el comando show port-security interface.

ALS1#sho port-security int f0/6

Port Security

: Enabled

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Port Status

Violation Mode

Aging Time

Aging Type

SecureStatic Address Aging

Maximum MAC Addresses

Total MAC Addresses

Configured MAC Addresses

Sticky MAC Addresses

Last Source Address:Vlan

Security Violation Count

:

:

:

:

:

:

:

:

:

:

:

Secure-up

Shutdown

0 mins

Absolute

Disabled

2

1

0

1

000c.2915.800e:100

0

Configurar la Recuperacin Automtica desde Error Disabled

Una vez que ocurre una violacin de puerto, ste queda en estado error disable. La nica manera

de sacar ese puerto del estado de error disable es ejecutar el comando shutdown y a continuacin

el comando no shutdown en la interface. Este mtodo, por supuesto, requiere intervencin

manual del administrador.

Un puerto error disabled puede ser configurado automticamente para recuperarse de las

violaciones de puerto usando el comando errdisable recovery cause. Se puede configurar

un intervalo para que luego de un tiempo especificado el puerto se recupere del estado de erro

disable.

El comando para verificar la configuracin del error disable es show errdisable recovery.

Configurar el switchs para recuperarse automticamente de un error disable causado por una

violacin de puerto. Notar que existen diferentes opciones para configurar la recuperacin. Sin

embargo, solo configuraremos la recuperacin ante violacin de puerto.

ALS1(config)# errdisable recovery cause ?

all

Enable timer to recover from all error causes

arp-inspection

Enable timer to recover from arp inspection error

disable state

bpduguard

Enable timer to recover from BPDU Guard error

channel-misconfig (STP)

Enable timer to recover from channel misconfig error

dhcp-rate-limit

Enable timer to recover from dhcp-rate-limit error

dtp-flap

Enable timer to recover from dtp-flap error

gbic-invalid

Enable timer to recover from invalid GBIC error

inline-power

Enable timer to recover from inline-power error

link-flap

Enable timer to recover from link-flap error

loopback

Enable timer to recover from loopback error

mac-limit

Enable timer to recover from mac limit disable state

pagp-flap

Enable timer to recover from pagp-flap error

port-mode-failure

Enable timer to recover from port mode change

failure

pppoe-ia-rate-limit

Enable timer to recover from PPPoE IA rate-limit

error

psecure-violation

Enable timer to recover from psecure violation error

psp

Enable timer to recover from psp

security-violation

Enable timer to recover from 802.1x violation error

sfp-config-mismatch

Enable timer to recover from SFP config mismatch

error

small-frame

Enable timer to recover from small frame error

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

storm-control

Enable timer to recover from storm-control error

udld

Enable timer to recover from udld error

vmps

Enable timer to recover from vmps shutdown error

ALS1(config)# errdisable recover cause psecure-violation

Configurar el intervalo de recuperacin a 30 segundos. Si no se especifica este intervalo, el

tiempo por defecto es 300 segundos.

ALS1(config)# errdisable recovery interval ?

<30-86400> timer-interval (sec)

ALS1(config)# errdisable recovery interval 30

Usar el comando show errdisable recovery para verificar la configuracin.

ALS1#sh errdisable recovery

ErrDisable Reason

----------------arp-inspection

bpduguard

channel-misconfig (STP)

dhcp-rate-limit

dtp-flap

gbic-invalid

inline-power

link-flap

mac-limit

loopback

pagp-flap

port-mode-failure

pppoe-ia-rate-limit

psecure-violation

security-violation

sfp-config-mismatch

small-frame

storm-control

udld

vmps

psp

Timer Status

-------------Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Enabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Disabled

Timer interval: 30 seconds

Interfaces that will be enabled at the next timeout:

Configurar IPv4 DHCP snooping

DHCP spoofing es un tipo de ataque primario donde un dispositivo no autorizado asigna

informacin de direccionamiento IP a los host dentro de la red.

Los servidores IPv4 DHCP responden a las tramas DHCPDISCOVER. Esas tramas son

generalmente broadcast, lo que significa que son vistas por toda la red. Los atacantes

responden a un DHCP request, indicando que tienen un Gateway vlido e informacin DNS.

Un DHCP vlido tambin responde a las peticiones, pero si el atacante alcanza al cliente

primero, la informacin invlida desde el atacante es usada. Esto puede generar una

denegacin de servicio o intercepcin de trfico.

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Observar el comportamiento del DHCP antes de aplicar DHCP snooping

Para validar lo que est pasando, observar la siguiente operacin. En el ALS1 reasignar el

Host A en la Fa0/6 desde la VLAN 100 a la VLAN 200. Ejecutar Wireshark en el Host A.

ALS1(config)# interface fastethernet 0/6

ALS1(config-if-range)# switchport access vlan 200

ALS1(config-if-range)# exit

Cambiar la configuracin del Host B desde una IP asignada estticamente en la VLAN 200

pare que use DHCP. Usar el comando ipconfig /renew en Host B.

Volver al host A mientras se ejecuta Wireshark. La sesin de wireshark en el Host A captura la

trama DHCPDISCOVER desde el host B.

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

.

Si el Host A fuese un atacante, el ataque podra falsificar los mensajes OFFER u otros

mensahes del servidor DHCP en respuesta a las peticiones DHCP del Host B.

Para ayudar a proteger la red de dichos ataques, se puede usar DHCP snooping.

DHCP snooping es una caracterstica de los Cisco Catalyst que determina cuales puertos del

switch pueden responder las peticiones DHCP. Los puertos son definidos como de Confianza o

No Confianza. Los puertos de Confianza pertmiten todos los mensajes DHCP, mientras que los

No Confiables permiten solo el ingreso de peticiones DHCP. Los puertos confiables pueden

conecar un servidor DHCP o pueden condudir hacia un servidor DHCP. Si un dispositivo falso

en un puerto No Confiable trata de enviar una respuesta DHCP a la red, el puerto es

deshabilitado. Desde la perspectiva del DHCP snooping, los puertos de acceso No Confiables

no deben enviar ningn tipo de respuestas DHCP, tales como DHCPOFFER, DHCPACK o

DHCPNAK.

Configurar IPv4 DHCP Snooping

a

Habilitar DLS1 y DLS2 para que confen en la informacin DHCP enviada por el ALS1 y

ALS2, para que el servidor DHCP pueda responder a las perticiones confiables desde

ALS1 y ALS2. Esto se logra con el comando ip dhcp relay information trustall.

DLS1(config)# ip dhcp relay information trust-all

DLS2(config)# ip dhcp relay information trust-all

Nota: por defecto, todos los switchs que reenvan informacin DHCP insertan la option-82,

la cual puede ser usada para funciones administrativas. Cuando un switch recibe una

trama DHCP con la option-82 en una interface de No Confianza, la trama es eliminada. El

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

comando ip dhcp relay information trust-all es una forma de saltar este

comportamiento. Con esto no es necesario habilitar DHCP snooping en los switchs de

distribucin, ya que permite que DLS1 y DLS2 confiar en ALS1 y ALS2 como agentes de

relevo DHCP.

Configurar ALS1 y ALS2 para confiar en la informacin DHCO solo en los puertos

troncales, y limitar la cantidad de peticiones que son recibidas en los puertos de acceso.

Configurar DHCP snooping en los switchs de la capa de acceso realizando los siguientes

pasos:

Activar snooping globalmente usando el comando ip dhcp snooping.

Configurar las interfaces de confianza con el comando ip dhcp snooping trust.

Por defecto, todos los puertos son considerados No Confiables a menos que se

definan Confiables de manera esttica.

Configurar un lmite a las peticiones DHCP en los puertos de acceso. Esto se realiza

usando el comando ip dhcp snooping limit rate rate_in_pps. Este

comando previene los ataques de saturacin DHCP limitando la velocidad a la que

entran las peticiones DHCP en los puertos No Confiables.

Configurar las VLANs que usarn DHCP snooping. En este escenario, DHCP snooping

ser usado en ambas VLANs (Empleados y Estudiantes).

ALS1(config)# ip dhcp snooping

ALS1(config)# interface range fastethernet 0/7 - 12

ALS1(config-if-range)# ip dhcp snooping trust

ALS1(config-if-range)# exit

ALS1(config)# interface range fastethernet 0/6, f0/15 - 24

ALS1(config-if-range)# ip dhcp snooping limit rate 20

ALS1(config-if-range)# exit

ALS1(config)# ip dhcp snooping vlan 100,200

ALS2(config)# ip dhcp snooping

ALS2(config)# interface range fastethernet 0/7 - 12

ALS2(config-if-range)# ip dhcp snooping trust

ALS2(config-if-range)# exit

ALS2(config)# interface range fastethernet 0/6, f0/15 - 24

ALS2(config-if-range)# ip dhcp snooping limit rate 20

ALS2(config-if-range)# exit

ALS2(config)# ip dhcp snooping vlan 100,200

h. Verificar las configuraciones en ALS1 y ALS2 usando el comando show ip dhcp

snooping.

ALS2# show ip dhcp snooping

Switch DHCP snooping is enabled

DHCP snooping is configured on following VLANs:

100,200

DHCP snooping is operational on following VLANs:

100,200

DHCP snooping is configured on the following L3 Interfaces:

Insertion of option 82 is enabled

circuit-id default format: vlan-mod-port

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

remote-id: 0017.95cf.1680 (MAC)

Option 82 on untrusted port is not allowed

Verification of hwaddr field is enabled

Verification of giaddr field is enabled

DHCP snooping trust/rate is configured on the following Interfaces:

Interface

----------------------FastEthernet0/6

Custom circuit-ids:

FastEthernet0/7

Custom circuit-ids:

FastEthernet0/8

Custom circuit-ids:

Interface

----------------------FastEthernet0/9

Custom circuit-ids:

FastEthernet0/10

Custom circuit-ids:

FastEthernet0/11

Custom circuit-ids:

FastEthernet0/12

Custom circuit-ids:

<...OUTPUT OMITTED...>

Trusted

------no

Allow option

-----------no

Rate limit (pps)

---------------20

yes

yes

unlimited

yes

yes

unlimited

Trusted

------yes

Allow option

-----------yes

Rate limit (pps)

---------------unlimited

yes

yes

unlimited

yes

yes

unlimited

yes

yes

unlimited

Verificar la operacin de IPv4 DHCP Snooping

Para verificar que DHCP Snooping est trabajando, volver a ejecutar la prueba para observar

la operacin de DHCP sin DHCP Snooping configurado. Verificar que WIRESHARK an se

ejecuta en el Host A. ejecutar el comando ipconfig /renew en el Host B. en este caso el

DHCPDISCOVER no debe ser visto por el Host A.

Configurar AAA

AAA significa Authentication (Autenticacin), Authorization (Autorizacin) y Accounting

(Registro). La porcin de autenticacin de AAA se preocupa de que el usuario sea autenticado

antes de ser admitido en la red. La autenticacin es configurada definiendo una lista de

mtodos de autenticacin y aplicando esa lista a interfaces especficas. Si no se define esta

lista, se usa una lista por defecto.

Para esta red, se ha decidido que AAA sea usado para validar a los usuarios que traten de

ingresar por las lneas VTY a los dispositivos de red. Para este laboratorio, el servidor AAA

ser un servidor RADIUS en el Host C (172.16.99.50) conectado a la interface Fa0/6 del DLS1.

Existen muchas alternativas de servidores RADIUS, pero para este caso usaremos WinRadius.

Configurar los switchs para usar AAA en las lneas VTY

Como ya se hizo, todos los switchs tienen asignadas las contraseas de manera esttica para

las lneas VTY. Esta no es una configuracin escalable, ya que requiere un solo password y

configuracin manual en cada uno de los switchs y es complejo controlar la difusin de ese

nico password. Usando autenticacin centralizada cada usuario tiene su propio nombre de

usuario y contrasea.

Configurar el PC C con la IP 172.16.99.50 yu un Gateway 172.16.99.1. Verificar la conectividad

del PC C al Gateway y a los otros switchs

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

Realizar la siguiente configuracin en todos los switchs:

a. Ejecutar el comando aaa new-model para habilitar AAA

ALS1config)# aaa new-model

e. Configurar un usuario local llamado lastditch con un nivel de privilegio 15 y una contrasea

$cisco123&

ALS1(config)# user lastditch privilege 15 password $cisco&

f.

Configurar el servidor RADIUS para usar el puerto de autenticacin 1812, puerto de

registro 1813 y la clave compartida WinRadius

ALS1(config)# radius server RADIUS

ALS1(config-radius-server)# address ipv4 172.16.99.50 auth-port 1812

acct-port 1813

ALS1(config-radius-server)#key WinRadius

ALS1(config-radius-server)# exit

g. Configurar el mtodo de autenticacin AAA REMOTE-CONTROL para usar el servidor

RADIUS y en su defecto la base de datos local

ALS1(config)# aaa authentication login REMOTE-CONTROL group radius

local

h. Configurar las lneas VTY para usar el mtodo de autenticacin REMOTE-CONTROL.

ALS1(config)# line vty 0 4

ALS1(config-line)# login authentication REMOTE-CONTROL

ALS1(config-line)# exit

Configurar WinRadius

Configurar y ejecutar WinRadius. Como parte de la configuracin, se debe configurar la cuenta

de usuario con la contrasea cisco123.

Verificar la autenticacin de lnea VTY centralizada

Ahora desde un host de la red, hacer un Telnet a uno de los switchs. Se deber ingresar un

nombre de usuario y una contrasea. Usar el usuario remote y el password cisco123.

Apagar puertos sin usar y moverlos a una VLAN especual (Parking

Lot)

Como una forma de agregar seguridad a la arquitectura de campus, verficar que todos los

puertos sin usar son configurados como puertos de acceso asignados estticamente a una

VLAN sin usar llamada Parking_Lot, desde la VLAN 1.

Adems, agregar otra medida de seguridad susupendiendo el estado de las VLAN

Parking_Lot.

Repetir la configuracin en todos los puertos sin usar de todos los switchs.

ALS1(config)# interface range fa0/1 5, f0/14-16, gi0/1-2

ALS1(config-if-range)# switchport mode access

ALS1(config-if-range)# switchport access vlan 999

ALS1(config-if-range)# shutdown

ALS1(config)# vlan 999

Escuela de Informtica y Telecomunicaciones

PDA

Actividad de Aprendizaje

ALS1(config-vlan)# state suspend

También podría gustarte

- Practica de WiresharkDocumento11 páginasPractica de WiresharkseiryuAún no hay calificaciones

- SwOS - RB250 RB260 - MikroTik WikiDocumento19 páginasSwOS - RB250 RB260 - MikroTik Wikigustavito92012420945Aún no hay calificaciones

- Cuestionario Prueba 3 Ética Profesional EjemplosDocumento1 páginaCuestionario Prueba 3 Ética Profesional EjemplosAndrea CarrascoAún no hay calificaciones

- Manual Beacon (Equipos NOKIA)Documento17 páginasManual Beacon (Equipos NOKIA)elvis campaña100% (1)

- Configuración de switchesDocumento63 páginasConfiguración de switchesAndrés VareloAún no hay calificaciones

- 5.2.2.8 Packet Tracer - Troubleshooting Switch Port Security InstructionsDocumento2 páginas5.2.2.8 Packet Tracer - Troubleshooting Switch Port Security InstructionsCarlos SAAún no hay calificaciones

- Configuración Básica CISCO PDFDocumento41 páginasConfiguración Básica CISCO PDFPedro Antonio Vasquez100% (1)

- Ejemplos de Acl 3Documento14 páginasEjemplos de Acl 3Walter Alvarado RuizAún no hay calificaciones

- Configuración de Seguridad de SwitchDocumento7 páginasConfiguración de Seguridad de SwitchPriscila DíazAún no hay calificaciones

- Configuracion de Un SwitchDocumento74 páginasConfiguracion de Un SwitchGalo Salinas0% (1)

- Presentación - VTPDocumento46 páginasPresentación - VTPJ Edwin Basto0% (1)

- Configuracion de Servicios de Voz c300mv1.1Documento5 páginasConfiguracion de Servicios de Voz c300mv1.1Ruben RocamoAún no hay calificaciones

- Lab Configuracion Soporte para SNMPv3Documento10 páginasLab Configuracion Soporte para SNMPv3Andrea CarrascoAún no hay calificaciones

- Sincronización de relojes usando NTPDocumento12 páginasSincronización de relojes usando NTPAndrea Carrasco0% (1)

- Act Laboratorio FirewallDocumento11 páginasAct Laboratorio FirewallAndrea CarrascoAún no hay calificaciones

- 2.3.3.3 Lab - Building A Simple NetworkDocumento20 páginas2.3.3.3 Lab - Building A Simple NetworkYenny MziAún no hay calificaciones

- Ejemplo de Configuración Del Módulo de Servicio Del EtherSwitch (ES) - CiscoDocumento15 páginasEjemplo de Configuración Del Módulo de Servicio Del EtherSwitch (ES) - CiscoAlexis Rafael UrangaAún no hay calificaciones

- 7.3.2.3 Packet Tracer - Configuring RIPng InstructionsDocumento4 páginas7.3.2.3 Packet Tracer - Configuring RIPng InstructionsSantiago IpialesAún no hay calificaciones

- 3.1.3.2 Printable InstructionsDocumento4 páginas3.1.3.2 Printable Instructionsanahiayala19Aún no hay calificaciones

- CCNA Practice Certification ExamDocumento58 páginasCCNA Practice Certification Examezev_1100% (1)

- Cisco CCNA 3 Exploration - Conmutacion y Conexion Inalambrica de Lan Version 4.0 EspañolDocumento352 páginasCisco CCNA 3 Exploration - Conmutacion y Conexion Inalambrica de Lan Version 4.0 EspañolNicolas Madrid100% (4)

- Direcciones IpDocumento5 páginasDirecciones IpAGUILLERMOG13100% (1)

- 3.4.6-Packet-Tracer - Configure-Vlans-And-TrunkDocumento8 páginas3.4.6-Packet-Tracer - Configure-Vlans-And-TrunkBrandon GuerreroAún no hay calificaciones

- Ejercicio Subneteo VLSMDocumento5 páginasEjercicio Subneteo VLSMSmith CapiaAún no hay calificaciones

- Trabajo SQLiteDocumento13 páginasTrabajo SQLiteDj_DexterAún no hay calificaciones

- Curso MikroTik Básico TrujilloDocumento7 páginasCurso MikroTik Básico TrujilloJuan ChuraAún no hay calificaciones

- Interconexión de Redes IP-3-IPV4 - CIDR-VLSM-NATDocumento17 páginasInterconexión de Redes IP-3-IPV4 - CIDR-VLSM-NATDiviere RuedaAún no hay calificaciones

- Ccna 4.0 Exploration 1 Esp PDFDocumento426 páginasCcna 4.0 Exploration 1 Esp PDFjohnatan21Aún no hay calificaciones

- HSRPDocumento16 páginasHSRPMiguel Vilchis HernándezAún no hay calificaciones

- Lab 10-1 Securing L2 SwitchesDocumento63 páginasLab 10-1 Securing L2 SwitchesSebastianBarreraAún no hay calificaciones

- HSRPDocumento14 páginasHSRPAlienígena MaryAún no hay calificaciones

- 2.1.2 Lab Observe STP Topology Changes and Implement RSTPDocumento10 páginas2.1.2 Lab Observe STP Topology Changes and Implement RSTPOmar RomeroAún no hay calificaciones

- Una VLAN POR EDWIN BARRIENTOSDocumento13 páginasUna VLAN POR EDWIN BARRIENTOSalvarox1005073Aún no hay calificaciones

- Ejerciciotipop3 Resuelta PDFDocumento9 páginasEjerciciotipop3 Resuelta PDFOrlando BooAún no hay calificaciones

- Configuración básica de VLAN y switchDocumento10 páginasConfiguración básica de VLAN y switchLucas BerardoAún no hay calificaciones

- 6.2.2.5 Lab - Configuring VLANs and TrunkingDocumento22 páginas6.2.2.5 Lab - Configuring VLANs and TrunkingStephanie BaptisteAún no hay calificaciones

- TEMA 2. Presentacion Redes P Acket Tracer V3Documento36 páginasTEMA 2. Presentacion Redes P Acket Tracer V3Katterine MartinezAún no hay calificaciones

- 3.3.2.2 Lab - Implementing VLAN SecurityDocumento14 páginas3.3.2.2 Lab - Implementing VLAN SecurityKeven Steve Vega ValenciaAún no hay calificaciones

- Laboratorio 3 - 1 Del Capítulo 3 - VLAN Estática, Enlace, y VTP - Sebastian BarreraDocumento65 páginasLaboratorio 3 - 1 Del Capítulo 3 - VLAN Estática, Enlace, y VTP - Sebastian BarreraSebastianBarreraAún no hay calificaciones

- Laboratorio 9 - Configuring VLANs and TrunkingDocumento14 páginasLaboratorio 9 - Configuring VLANs and TrunkingKareen GonzalezAún no hay calificaciones

- Enrutamiento Con VLANDocumento21 páginasEnrutamiento Con VLANXimena Yadira López ValerianoAún no hay calificaciones

- Lab5 5 2Documento20 páginasLab5 5 2lysander86Aún no hay calificaciones

- 3.2.2.5 Lab - Configuring VLANs and TrunkingDocumento12 páginas3.2.2.5 Lab - Configuring VLANs and TrunkingYOYOBUENOAún no hay calificaciones

- Configuracion de Vlans Con CiscoDocumento66 páginasConfiguracion de Vlans Con CiscoCyp Neydi NanycitaAún no hay calificaciones

- Configurar controlador WLAN y APsDocumento11 páginasConfigurar controlador WLAN y APsicsm14Aún no hay calificaciones

- 6.2.2.5 Lab - Configuring VLANs and TrunkingDocumento12 páginas6.2.2.5 Lab - Configuring VLANs and TrunkingJuan Carlos Diaz FrancoAún no hay calificaciones

- TEMA 2. Presentacion Redes P Acket Tracer V3Documento38 páginasTEMA 2. Presentacion Redes P Acket Tracer V3Asalia ZavalaAún no hay calificaciones

- 5 - 5 - 2 Desafío Protocolo Spanning TreeDocumento11 páginas5 - 5 - 2 Desafío Protocolo Spanning TreeAlberto Vega ÁlvarezAún no hay calificaciones

- 3 2 3 Lab Configuring Rapid PVST PortFaDocumento29 páginas3 2 3 Lab Configuring Rapid PVST PortFaromel azuajeAún no hay calificaciones

- 2.3.2.3 Lab - Configuring Rapid PVST+, PortFast, and BPDU Guard - ILM PDFDocumento29 páginas2.3.2.3 Lab - Configuring Rapid PVST+, PortFast, and BPDU Guard - ILM PDFSergio TejedorAún no hay calificaciones

- 1 Vlan Formulario Respondido 1Documento8 páginas1 Vlan Formulario Respondido 1Jose OvandoAún no hay calificaciones

- 3.3.2.3 Lab - Configuring Rapid PVST+, PortFast, and BPDU Guard - ILMDocumento28 páginas3.3.2.3 Lab - Configuring Rapid PVST+, PortFast, and BPDU Guard - ILMLILIANA GUTIERREZ RANCRUELAún no hay calificaciones

- Capitulo 20 - Funcionalidades de SwitchingDocumento12 páginasCapitulo 20 - Funcionalidades de Switchinghulk22y23Aún no hay calificaciones

- Prueba de Habilidades CCNPDocumento7 páginasPrueba de Habilidades CCNPNikoKroosAún no hay calificaciones

- Trabajo de Campo 02 Redes 2Documento10 páginasTrabajo de Campo 02 Redes 2Jack AlaricoAún no hay calificaciones

- Actividad de Packet Tracer 5.5.2 Reto Al Protocolo Spanning Tree 1Documento12 páginasActividad de Packet Tracer 5.5.2 Reto Al Protocolo Spanning Tree 1sirkusudruAún no hay calificaciones

- 1.1.2 Lab - Implement Inter-VLAN RoutingDocumento11 páginas1.1.2 Lab - Implement Inter-VLAN RoutingOmar RomeroAún no hay calificaciones

- Laboratorio VlanDocumento6 páginasLaboratorio VlanNelsonAndresAún no hay calificaciones

- 4.1.2 Lab - Implement MST - ILM-Español GNS3DEFDocumento14 páginas4.1.2 Lab - Implement MST - ILM-Español GNS3DEFOmar RomeroAún no hay calificaciones

- Configuración Básica de La VLANDocumento6 páginasConfiguración Básica de La VLANEduardo S. PiñaAún no hay calificaciones

- Redes VLAN y Enlaces Troncales - MontecinosDocumento13 páginasRedes VLAN y Enlaces Troncales - MontecinosJoel Alejandro MonteroAún no hay calificaciones

- Apuntes CCNP SwitchDocumento4 páginasApuntes CCNP SwitchAndrea CarrascoAún no hay calificaciones

- Lab Seguridad VlansDocumento9 páginasLab Seguridad VlansAndrea CarrascoAún no hay calificaciones

- Manual para Administrador Del Sistema Sgs V 2.0Documento26 páginasManual para Administrador Del Sistema Sgs V 2.0Felipe Gorigoitía OrregoAún no hay calificaciones

- Canon Cug s493Documento242 páginasCanon Cug s493Alejandro ValenciaAún no hay calificaciones

- REDES - UD03 - Interconexión de Equipos en RRLLDocumento57 páginasREDES - UD03 - Interconexión de Equipos en RRLLVinxent86Aún no hay calificaciones

- Final Banda AnchaDocumento87 páginasFinal Banda AnchaJOSE LUIS ESPINOSA FLORESAún no hay calificaciones

- Configuracion Router SDMDocumento5 páginasConfiguracion Router SDMJA González CastillaAún no hay calificaciones

- STP: Spanning Tree ProtocolDocumento25 páginasSTP: Spanning Tree ProtocolJuan Manuel DivisonAún no hay calificaciones

- ANEXOSDocumento59 páginasANEXOSDaniel SuarezAún no hay calificaciones

- Investigacion Enlaces TroncalesDocumento5 páginasInvestigacion Enlaces TroncalesCarlos PCAún no hay calificaciones

- Datasheet gxw400x SpanishDocumento2 páginasDatasheet gxw400x SpanishMari LumiaAún no hay calificaciones

- Wireshark Primeras ImpresionesDocumento11 páginasWireshark Primeras ImpresionesEnzo EsperAún no hay calificaciones

- Capitulo 9 Cnna Resolucion de DireccionDocumento16 páginasCapitulo 9 Cnna Resolucion de Direccionjulian duranAún no hay calificaciones

- Tema 1Documento21 páginasTema 1Abdul AreizaAún no hay calificaciones

- Protocolo X.25: Conexión, enlace y red en estándar de acceso a redes públicasDocumento35 páginasProtocolo X.25: Conexión, enlace y red en estándar de acceso a redes públicasAlonso Salinas ChristianAún no hay calificaciones

- Teleinformatica - BOOTP y RARPDocumento2 páginasTeleinformatica - BOOTP y RARPvivianav05Aún no hay calificaciones

- Confirguracion Tellabs PDFDocumento16 páginasConfirguracion Tellabs PDFJuanReyesAún no hay calificaciones

- Diseño e Implementacion de Una Unidad de Control MultiprotocoloDocumento6 páginasDiseño e Implementacion de Una Unidad de Control MultiprotocoloadamskorpAún no hay calificaciones

- Historia de Las Redes EthernetDocumento45 páginasHistoria de Las Redes EthernetDaniel GilbertoAún no hay calificaciones

- Mpls TEDocumento14 páginasMpls TEwilsonAún no hay calificaciones

- Laboratorio N1Documento18 páginasLaboratorio N1David PinoAún no hay calificaciones

- Estandares IEEE802Documento20 páginasEstandares IEEE802LuisRamirez16100% (1)

- Solucion de Dos Estudios de Caso Bajo El Uso de Tecnologia CiscoDocumento38 páginasSolucion de Dos Estudios de Caso Bajo El Uso de Tecnologia CiscoClaudia BlancoAún no hay calificaciones

- Capa de RedDocumento5 páginasCapa de RedGery Pineda OviedoAún no hay calificaciones

- 3.3.2.2 Lab - Implementing VLAN SecurityDocumento14 páginas3.3.2.2 Lab - Implementing VLAN SecurityKeven Steve Vega ValenciaAún no hay calificaciones

- TELNET Serv Sobre Redes GPON FTTH Instrumentación ESDocumento40 páginasTELNET Serv Sobre Redes GPON FTTH Instrumentación ESDiana Carolina Guerra HernandezAún no hay calificaciones

- 5.3.1.10 Lab - Using IOS CLI With Switch MAC Address TablesDocumento5 páginas5.3.1.10 Lab - Using IOS CLI With Switch MAC Address TablesAndres LimpioAún no hay calificaciones

- Configuración Básica de Un Switch Cisco 2960Documento3 páginasConfiguración Básica de Un Switch Cisco 2960loydita_18400% (2)

- SDH IntroduccionDocumento102 páginasSDH IntroduccionGuillermo HerreraAún no hay calificaciones

- 2.1.4.5 Lab - Configure Extended VLANs, VTP, and DTPDocumento8 páginas2.1.4.5 Lab - Configure Extended VLANs, VTP, and DTPdfgergegAún no hay calificaciones

- Funciones de La Capa 2 (Enlace de Datos) - Grupo 11Documento33 páginasFunciones de La Capa 2 (Enlace de Datos) - Grupo 11carmen riaAún no hay calificaciones

- Protocolos de ComunicacionDocumento59 páginasProtocolos de ComunicacionSpromAún no hay calificaciones