Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Los Protocolos de Toma de Turnos

Cargado por

Luis JaramilloDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Los Protocolos de Toma de Turnos

Cargado por

Luis JaramilloCopyright:

Formatos disponibles

Los protocolos de toma de turnos

Al igual que con los protocolos de acceso aleatorio, existen una gran

variedad de protocolos de toma de turnos y de cada uno de estos protocolos

tiene mltiples variantes. En el cual los dos principales son el protocolo de

sondeo (polling). Este protocolo asigna a uno de los nodos como nodo

maestro. El nodo maestro sondea a cada uno de los otros nodos a la manera

de turno rotatorio (round robin). En particular, el nodo maestro enva

primero un mensaje al nodo que desea transmitir, dicindole que puede

empezar hasta un cierto nmero mximo de tramas. Despus de que el

nodo 1 transmita una serie de tramas, el nodo maestro le dir al nodo 2 que

puede transmitir hasta el mximo nmero de tramas. El procedimiento

contina de esta forma ininterrumpidamente, encargndose el nodo

maestro de sondear a cada uno de los otros nodos de forma cclica.

El protocolo de sondeo elimina las colisiones y las particiones vacas que

infectan los protocolos de acceso aleatorio. Esto permite que el mecanismo

de sondeo consiga una eficiencia mucho mayor, aunque tambin presenta

algunas desventajas. La primera es que el protocolo introduce un retardo de

sondeo. El segundo inconveniente, que puede ser ms grave, es que si el

nodo maestro falla, entonces todo el canal dejar de estar operativo.

El segundo protocolo de toma de turnos es el token. En este protocolo no

existe ningn nodo maestro; en su lugar hay una trama de pequeo tamao

y de propsito especial conocida con el nombre de testigo (token) que va

siendo intercambiada entre los nodos en un determinado orden fijo. Cuando

un nodo recibe el testigo, lo retiene si dispone de alguna trama para

transmitir; en caso contrario, reenva inmediatamente el testigo al siguiente

nodo. Si un nodo tiene tramas que transmitir cuando recibe el testigo, enva

una trama detrs de otra, hasta el nmero mximo de tramas permitido y

luego reenva el testigo al siguiente nodo. El mecanismo de paso de testigo

es descentralizado y extremadamente eficiente, aunque tambin tiene sus

propios problemas. Por ejemplo, el fallo de un nodo puede hacer que todo el

canal quede inutilizable.

Los protocolos token ring se pueden clasificar en dos: token ring y FDDI.

Token ring como su nombre lo indica su topologa

lgica es un anillo y su manera de acceder al

medio es usando el token. Token ring es tambin

conocida como el estndar IEEE 802.5 entre sus

caractersticas principales es su velocidad de

transmisin de 14-16 Mbps, Su medio para

acceder al medio es cable de cobre, y utiliza

dispositivos hub para la comunicacin con las

dems estaciones.

Ilustracin 1 Figura X Token

ring

FDDI (FIBER DISTRIBUTED DATA INTERFACE) Son

diseadas para redes LAN geogrficamente ms amplias,

incluyendo las redes de rea metropolitana (MAN,

Metropolitan Area Network). Especifica una red de

100Mbps con Tokeng Passing sobre un anillo dual de fibra

ptica.

Entre sus caractersticas principales su velocidad es de Figura X Topologa FDDI

100 Mbps, se pueden llegar a redes de hasta 100 km

entre estaciones.

FDDI est definida por cuatro especificaciones: MAC, PHY, PMD, SMT.

Adems sus estaciones tambin se clasifican dependiendo de la capacidad

de poder transmitir sobre un anillo (Clase B o SAS) o en los dos anillos de

fibra (Clase A o DAS).

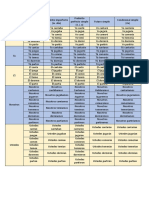

Entre las ventajas y desventajas que poseen los protocolos de turno con los

de acceso aleatorio son:

VENTEJAS.Maneja TRM de diferente tamao limitadas nicamente por el tiempo de

posesin del testigo

No existen colisiones

Es determinstico

DESVENTAJAS.Su eficiencia es baja en condiciones de baja carga

Su protocolo es complicado, tarjetas de red costosas

Naturaleza centralizada, monitor activo defectuoso afecta la operacin de la

red.

También podría gustarte

- Métodos HeurísticosDocumento12 páginasMétodos HeurísticosJUAN STEVEN VEGA CHIMBOAún no hay calificaciones

- Tipos de Cadenas de MarkovDocumento5 páginasTipos de Cadenas de MarkovLiiss Carranza100% (1)

- Optimización de la distribución de productos entre dos plantas y dos almacenes considerando costos de transporteDocumento6 páginasOptimización de la distribución de productos entre dos plantas y dos almacenes considerando costos de transporteRosendo Sucacahua RojasAún no hay calificaciones

- Unidad 3Documento10 páginasUnidad 3Rafael González CamarilloAún no hay calificaciones

- Metodos Deterministicos Colab 1-2015Documento33 páginasMetodos Deterministicos Colab 1-2015Eric Neal100% (1)

- 5.6 Caso Integrador - Barra y ArguellesDocumento8 páginas5.6 Caso Integrador - Barra y ArguellesJULIO ANDRES VINCENT ISLASAún no hay calificaciones

- ISHIKAWA-No Se Puede Realizar El Ensamble Del Motor Por Tapas Deformadas. (Corregido)Documento1 páginaISHIKAWA-No Se Puede Realizar El Ensamble Del Motor Por Tapas Deformadas. (Corregido)Itzel Ramírez OjedaAún no hay calificaciones

- Modelos de Redes en ProducciónDocumento12 páginasModelos de Redes en ProducciónalbertpinAún no hay calificaciones

- Indicadores Linea de Acción Productividad Operativa Camara de ComercioDocumento4 páginasIndicadores Linea de Acción Productividad Operativa Camara de ComercioRicardo ChegwinAún no hay calificaciones

- Programación LinealDocumento14 páginasProgramación LinealRaúl VelasquezAún no hay calificaciones

- Anexo 03. Diseño Estratégico de La Cadena de SuministroDocumento3 páginasAnexo 03. Diseño Estratégico de La Cadena de SuministroMa MaAún no hay calificaciones

- Tarea 1 U2 Equipo 5Documento33 páginasTarea 1 U2 Equipo 5Adrián FernándezAún no hay calificaciones

- CNC ReporteDocumento17 páginasCNC Reporteernesto9100% (2)

- Ejemplo 1 de Simulacion Con Simnet IIDocumento3 páginasEjemplo 1 de Simulacion Con Simnet IIcegarciaAún no hay calificaciones

- Caso DEMDocumento3 páginasCaso DEMAnDy VanegasAún no hay calificaciones

- Colas 2 Modelos de Cola Finita - Fuente Infinita - Canal Simple y MultipleDocumento24 páginasColas 2 Modelos de Cola Finita - Fuente Infinita - Canal Simple y MultipleCarlos OswaldoAún no hay calificaciones

- Reglamento Pasantia InformaticaDocumento24 páginasReglamento Pasantia InformaticaLuciano ValdezAún no hay calificaciones

- Ejercicios Simulacion TareaDocumento16 páginasEjercicios Simulacion TareaCarlos Manuel Basurto HernandezAún no hay calificaciones

- Tema IV Ejemplos y Ejercicicios de Los Modelos de InventariosDocumento25 páginasTema IV Ejemplos y Ejercicicios de Los Modelos de Inventariosjuan gabrielAún no hay calificaciones

- Numeros Aleatorios UNIFORMEDocumento62 páginasNumeros Aleatorios UNIFORMEJhon EdissonAún no hay calificaciones

- Resumen Tema 2 Relaciones IndustrialesDocumento3 páginasResumen Tema 2 Relaciones IndustrialesJuan Del Angel PabloAún no hay calificaciones

- Ejercicios BPNMDocumento3 páginasEjercicios BPNMRodrigo Quispe MamaniAún no hay calificaciones

- Sistema de transporte y tráfico en la cadena de suministroDocumento1 páginaSistema de transporte y tráfico en la cadena de suministroYoshirita EsquivelAún no hay calificaciones

- Almeida León Modelo 1 Flexsim Oficina PostalDocumento7 páginasAlmeida León Modelo 1 Flexsim Oficina PostalSebastianLeonAmoresAún no hay calificaciones

- Diseño de Control - Daniel Borges - C.I. 25234008Documento12 páginasDiseño de Control - Daniel Borges - C.I. 25234008Daniel Borges PérezAún no hay calificaciones

- Tarea 1Documento4 páginasTarea 1Medaly T MarquezAún no hay calificaciones

- 02B Flujo Costo Mínimo - Simplex en La RedDocumento76 páginas02B Flujo Costo Mínimo - Simplex en La RedSantiago Rojas GonzalezAún no hay calificaciones

- Modeling and Simulation of a Fast Food RestaurantDocumento168 páginasModeling and Simulation of a Fast Food RestaurantMatias Arlegui LunaAún no hay calificaciones

- Problemas Conceptos de ModeloDocumento2 páginasProblemas Conceptos de ModeloAbimael Nande A50% (2)

- Diaz D 10-13 Diagrama Bimanual Actual JabonDocumento1 páginaDiaz D 10-13 Diagrama Bimanual Actual JabonliAún no hay calificaciones

- Desarrollo CuestionarioDocumento25 páginasDesarrollo Cuestionariolauudy valenAún no hay calificaciones

- 5.7 Productos Perecederos y No PerecederosDocumento4 páginas5.7 Productos Perecederos y No PerecederosHannia Isabel HernándezAún no hay calificaciones

- Separador de MonedasDocumento4 páginasSeparador de MonedasJerónimo MesaAún no hay calificaciones

- Practica Método Carga-Distancia y Factores PonderadosDocumento5 páginasPractica Método Carga-Distancia y Factores PonderadosMANUEL L�PEZ LOMELIAún no hay calificaciones

- Lopezmontejo - Joseadrian - Métodos de Aproximación de Vogel y Métodos de Costo Mínimo.Documento20 páginasLopezmontejo - Joseadrian - Métodos de Aproximación de Vogel y Métodos de Costo Mínimo.Jose LopezAún no hay calificaciones

- INVEST. OPERACIONES I Simulador ArenaDocumento4 páginasINVEST. OPERACIONES I Simulador ArenaMaison Primera OleadaAún no hay calificaciones

- 1.-El Sistema Logístico en La EmpresaDocumento47 páginas1.-El Sistema Logístico en La Empresa504591 504591Aún no hay calificaciones

- Bosquejo Del MétodoDocumento1 páginaBosquejo Del MétodoJose De Jesus Espinoza VazquezAún no hay calificaciones

- La Compañía Sun Say Transporta Granos de Mota Desde Tres Silos Asta Tres MolinosDocumento1 páginaLa Compañía Sun Say Transporta Granos de Mota Desde Tres Silos Asta Tres MolinosEdith HernandezAún no hay calificaciones

- PAIEP Areas Longitud Polar APT 2019Documento11 páginasPAIEP Areas Longitud Polar APT 2019celina lopezAún no hay calificaciones

- 4 2 Tipos de Computacion ParalelaDocumento26 páginas4 2 Tipos de Computacion ParalelaJosue OrtizAún no hay calificaciones

- Método TRIZ: 40 principios para la innovaciónDocumento31 páginasMétodo TRIZ: 40 principios para la innovaciónLili RiveroAún no hay calificaciones

- Ejercicios de MRPDocumento1 páginaEjercicios de MRPFavio Donayre GutierrezAún no hay calificaciones

- Cadenas de Markov - p2Documento55 páginasCadenas de Markov - p2RUBI ESMERALDA PULES PEINADOAún no hay calificaciones

- Balanceo de Líneas Asistido Por ComputadoraDocumento3 páginasBalanceo de Líneas Asistido Por ComputadoraLu Arellano0% (1)

- Proyecto Simulacion SimNet IIDocumento28 páginasProyecto Simulacion SimNet IIcegarciaAún no hay calificaciones

- Funcion de Pérdida de TaguchiDocumento14 páginasFuncion de Pérdida de TaguchiMarcos Alvarez AlvrezAún no hay calificaciones

- 3.1 Factores Que Influyen en La Calidad de Los EstimadosDocumento9 páginas3.1 Factores Que Influyen en La Calidad de Los EstimadosSEBASTIAN DOMINGUEZ GONZALEZAún no hay calificaciones

- Semana 2Documento17 páginasSemana 2alejandroAún no hay calificaciones

- 4.3 TraficoDocumento9 páginas4.3 TraficoFrancisco Omar Toral CoronaAún no hay calificaciones

- 1 3 DiseñoDInstalacionesDProduccionDocumento74 páginas1 3 DiseñoDInstalacionesDProduccionMitsy CFAún no hay calificaciones

- Investigacion de OperacionesDocumento5 páginasInvestigacion de OperacionesMoises Portillo PinelAún no hay calificaciones

- Metodo SimplexDocumento5 páginasMetodo SimplexEdwin Quispe CondoriAún no hay calificaciones

- JIT en la cadena de suministro y manufacturaDocumento3 páginasJIT en la cadena de suministro y manufacturaJAVIERAún no hay calificaciones

- Segmentación y RepetidoresDocumento8 páginasSegmentación y RepetidoresAmanda PeñarandaAún no hay calificaciones

- Redes LocalesDocumento7 páginasRedes LocalesnandoAún no hay calificaciones

- Sep 5 Topol Red Alámbrica v1.8Documento11 páginasSep 5 Topol Red Alámbrica v1.8Eberth A. LeónAún no hay calificaciones

- Broadcast y Transmision de TokensDocumento2 páginasBroadcast y Transmision de TokensEber Aliaga0% (1)

- Token RingDocumento17 páginasToken RingJose NolascoAún no hay calificaciones

- UF1872 - Implantación y configuración de pasarelasDe EverandUF1872 - Implantación y configuración de pasarelasCalificación: 5 de 5 estrellas5/5 (1)

- Antena log-periódica 2.4 GHzDocumento21 páginasAntena log-periódica 2.4 GHzLuis JaramilloAún no hay calificaciones

- Sis Com Presentacion2 Modulaciones AnalogicasDocumento16 páginasSis Com Presentacion2 Modulaciones AnalogicasLuis JaramilloAún no hay calificaciones

- Impacto Del Internet en Las Relaciones Entre PaisesDocumento4 páginasImpacto Del Internet en Las Relaciones Entre PaisesLuis JaramilloAún no hay calificaciones

- Impacto Del Internet en Las Relaciones Entre PaisesDocumento4 páginasImpacto Del Internet en Las Relaciones Entre PaisesLuis JaramilloAún no hay calificaciones

- Loja 03 de Abril de 2014Documento1 páginaLoja 03 de Abril de 2014Luis JaramilloAún no hay calificaciones

- Sis Com Presentacion5 TX D BBDocumento28 páginasSis Com Presentacion5 TX D BBLuis JaramilloAún no hay calificaciones

- Impacto Del Internet en Las Relaciones Entre PaisesDocumento4 páginasImpacto Del Internet en Las Relaciones Entre PaisesLuis JaramilloAún no hay calificaciones

- Diseño de Un AmplificadorDocumento3 páginasDiseño de Un AmplificadorLuis JaramilloAún no hay calificaciones

- Sis Com Presentacion2 Modulaciones AnalogicasDocumento16 páginasSis Com Presentacion2 Modulaciones AnalogicasLuis JaramilloAún no hay calificaciones

- InstrumentacionDocumento2 páginasInstrumentacionLuis JaramilloAún no hay calificaciones

- Log PeriodicaDocumento5 páginasLog PeriodicaLuis JaramilloAún no hay calificaciones

- Examen 1Documento8 páginasExamen 1Luis JaramilloAún no hay calificaciones

- Código VHDL para FlipflopDocumento8 páginasCódigo VHDL para FlipflopJohan Andres Leon Orjuela100% (2)

- Sistemas Digitales 2 Tarea 7Documento5 páginasSistemas Digitales 2 Tarea 7Estefania Rodriguez SanchezAún no hay calificaciones

- "Patología General de La Evaluación" de Miguel A. Santos Guerra ReseñaDocumento3 páginas"Patología General de La Evaluación" de Miguel A. Santos Guerra ReseñabrendaanaAún no hay calificaciones

- Rol de La Directiva de Jni (OriginalDocumento42 páginasRol de La Directiva de Jni (OriginalFrancisco Cho TunAún no hay calificaciones

- Guia Integrada Jardín 1-3 # 8Documento6 páginasGuia Integrada Jardín 1-3 # 8Alejandra Ramírez GómezAún no hay calificaciones

- Poesía Del Siglo de OroDocumento27 páginasPoesía Del Siglo de OroLaFito Díaz FredesAún no hay calificaciones

- Resumen Libro El Juego de Los AbaloriosDocumento13 páginasResumen Libro El Juego de Los AbaloriosSeba PeraltaAún no hay calificaciones

- Traduccion A La VistaDocumento48 páginasTraduccion A La VistaNICOLLE ALESSANDRA DONAYRE SEGUNDOAún no hay calificaciones

- Razonamiento Verval (Mayo)Documento19 páginasRazonamiento Verval (Mayo)ju123n456Aún no hay calificaciones

- Paradigmas y Modelos Explicativos en MetacogniciónDocumento37 páginasParadigmas y Modelos Explicativos en MetacogniciónGustavo Villar MayuntupaAún no hay calificaciones

- Entre Tus Manos Letra - Google Search 2Documento1 páginaEntre Tus Manos Letra - Google Search 2Casa OcotilloAún no hay calificaciones

- Cristología - Wikipedia, La Enciclopedia LibreDocumento16 páginasCristología - Wikipedia, La Enciclopedia LibreandresAún no hay calificaciones

- Guia #1 Décimo 2021 InglesDocumento9 páginasGuia #1 Décimo 2021 InglesLUIS EDUARDO GARCIA AYALAAún no hay calificaciones

- PROYECTO INTEGRADOR CICLO V NDocumento17 páginasPROYECTO INTEGRADOR CICLO V Nangeline uriolAún no hay calificaciones

- Dialnet PosarDesnudaEnLaHabana 7528509Documento5 páginasDialnet PosarDesnudaEnLaHabana 7528509M.G.Aún no hay calificaciones

- Daniel RivasDocumento7 páginasDaniel RivasDaniel CanalesAún no hay calificaciones

- Instructivo Elaboracion de Informacion Documentada SGCDocumento38 páginasInstructivo Elaboracion de Informacion Documentada SGCCONTACTO HOT OIL100% (1)

- Qué es la cienciaDocumento27 páginasQué es la cienciaAbner Martinez Garcia100% (1)

- Cuadernillo de Evaluacion Psicopedagogica CriterialDocumento12 páginasCuadernillo de Evaluacion Psicopedagogica CriterialOlenka Estela RamirezAún no hay calificaciones

- Las Lenguas de Especialidad en EspañolDocumento11 páginasLas Lenguas de Especialidad en EspañolTanino MugaveroAún no hay calificaciones

- Rúbrica para Evaluar La Creación de Un Muro ColaborativoDocumento1 páginaRúbrica para Evaluar La Creación de Un Muro ColaborativoEster AnguitaAún no hay calificaciones

- Lista Egresados Administración de EmpresasDocumento12 páginasLista Egresados Administración de EmpresasIsaac ChonaAún no hay calificaciones

- Control de Lectura Rebeldes 8 BásicoDocumento3 páginasControl de Lectura Rebeldes 8 BásicoSergio Cristóbal Baeza IturrietaAún no hay calificaciones

- Comandos Os400Documento29 páginasComandos Os400Cristopher Rodriguez Adolfo AlvaradoAún no hay calificaciones

- Tiempo Presente Del Modo Indicativo CuadroDocumento1 páginaTiempo Presente Del Modo Indicativo CuadroJorge ChavezAún no hay calificaciones

- IIN02 - Abecasis, S. y Heras, C. Metodología de La Investigación Capítulo 4Documento9 páginasIIN02 - Abecasis, S. y Heras, C. Metodología de La Investigación Capítulo 4FernandoAún no hay calificaciones

- A1.1 Leccion 7Documento23 páginasA1.1 Leccion 71907080021Aún no hay calificaciones

- Concentrador Final Tarde-V2Documento38 páginasConcentrador Final Tarde-V2Camilo Andres Torres PerezAún no hay calificaciones

- Bueno, Gustavo - El Sentido de La Vida. 6 Lecturas Sobre Filosofía Moral. OCRDocumento435 páginasBueno, Gustavo - El Sentido de La Vida. 6 Lecturas Sobre Filosofía Moral. OCRnuflyver100% (19)

- Ensayo - Apropiacion Cultural-VasquezCarhuasAriana3roBDocumento5 páginasEnsayo - Apropiacion Cultural-VasquezCarhuasAriana3roBArianaAún no hay calificaciones