Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Proteccion Multimedia PDF

Cargado por

Carlos gomariZTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Proteccion Multimedia PDF

Cargado por

Carlos gomariZCopyright:

Formatos disponibles

Proyectos y Proteccin Multimedia

<Tecnologa Multimedia> 2 de 30

ndice

Contenidos .............................................................................. 3

1 Proyectos Multimedia............................................................ 3

1.1 Introduccin................................................................. 3

1.2 rea de Redaccin ......................................................... 3

1.3 rea de Produccin ........................................................ 6

1.4 rea Tcnica ................................................................ 7

1.5 rea Artstica ..............................................................10

1.6 Preguntas de autoevaluacin ............................................11

Soluciones .......................................................................13

2 Proteccin Multimedia..........................................................14

2.1 Introduccin................................................................14

2.2 Modelos de negocio para la distribucin de contenido ..............14

2.3 Proteccin del contenido.................................................15

2.3.1 Criptografa ..............................................................15

2.3.2 Autenticacin............................................................18

2.3 Marcas de Agua ............................................................21

2.4 Preguntas de autoevaluacin ............................................26

Soluciones .......................................................................28

Bibliografa .........................................................................29

EVALUACIN........................................................................30

<Tecnologa Multimedia> 3 de 30

CONTENIDOS

1 Proyectos Multimedia

1.1 Introduccin

A la hora de plantearse la realizacin de un proyecto de comunicacin utilizando

medios digitales se deben considerar y definir una serie de reas que estn

fuertemente relacionadas entre si. Estas reas son:

rea de redaccin. Donde se definen los conceptos bsicos del proyecto,

se establece su identidad y se justifica su adecuacin a los medios

digitales.

rea de produccin. Adecuar el proyecto interactivo al mercado, estudiar

su viabilidad y establecer, tanto el modo de desarrollarlo, como las

estrategias para su difusin.

rea tcnica. Se estudian y resuelven los aspectos del proyecto asociados

a su implementacin en un medio digital. Desde los primeros prototipos

hasta el producto final.

rea artstica. Se establecen las soluciones grficas y estticas del

proyecto multimedia.

A continuacin se describirn las funciones y miembros que participan en cada

una de estas reas.

1.2 rea de Redaccin

En esta rea se definen los conceptos bsicos del proyecto, se establece su

identidad y se justifica su adecuacin a los medios digitales.

1.2.1 Objetivos

Se debe establecer el propsito o finalidad del proyecto, su utilidad o sentido.

Por ejemplo facilitar a los empleados de una empresa el acceso a informacin

dispersa, o mejorar la imagen pblica de una empresa o entidad.

Algunas de las preguntas que deben hacerse son:

Cul es la finalidad del proyecto?

Qu utilidades va a tener?

Qu necesidades se propone cubrir?

<Tecnologa Multimedia> 4 de 30

1.2.2 Gnero

Aunque los proyectos multimedia no tienen establecidas unas temticas fijas. En

este apartado vamos a comentar algunas de las ms utilizadas:

Ficcin. Son obras de carcter narrativo destinadas al entretenimiento. El

usuario tiene la capacidad de elegir entre diferentes caminos, definir o

asumir personajes y participar en tramas. Algunas de las aplicaciones

asociados a esta tipologa son los cuentos interactivos y los juegos.

Informacin. Son proyectos de carcter periodstico o proyectos de

divulgacin cientfica y documental.

Educacin. Son proyectos destinados a la enseanza y aprendizaje.

Algunos de estos proyectos es importante el nivel de interactividad.

Promocional. Son proyectos cuya finalidad consiste en reforzar la imagen

pblica de una organizacin o anunciar la venta de productos o servicios.

Expresin artstica. Se utilizan las tecnologas digitales para crear arte.

Algunas de las preguntas que se deben hacer son:

En que consiste el proyecto?

En que temtica se incluye?

Engloba el proyecto ms de una temtica?

1.2.3 Contenidos

Es muy importante establecer claramente que informacin se quiere dar al

usuario final. Para ello es necesario determinar el origen de la informacin utilizada

es propia o ya existe, y si es as, donde hay que buscarla y si hay que adaptarla al

soporte digital.

Algunas de las preguntas a hacerse son:

Qu informacin es la que se quiere comunicar y si es propia o no?

Los contenidos estn disponibles en un medio digital o hay que

adaptarlos?

1.2.4 Navegacin

Una vez que se define la informacin que se desea incluir, es necesario

establecer que estructura se le va a dar. Es decir:

Secuencial. El usuario va a ver la informacin en el orden predefinido.

<Tecnologa Multimedia> 5 de 30

FIGURA 1.1. Navegacin secuencial

Similitud. La informacin se organiza en funcin de los elementos que

tengan en comn. Es decir, se enlazar informacin adicional a algunas

palabras claves.

Jerrquico. La informacin se puede organizar de lo general a lo particular

o viceversa.

FIGURA 1.2. Navegacin jerarquica

Mapas de navegacin. Estos mapas deberan permitir al usuario saber

donde est, donde ha estado y a donde puede ir.

Sistemas de ayuda.

Bsquedas. Permitir al usuario realizar busquedas mediante palabras

claves.

La navegacin influye en el grado de interactividad con el usuario. Algunas de las

preguntas a hacerse son:

Qu mtodos de acceso se le van a facilitar al usuario?

Estar siempre presente el sistema de ayuda?

Si se utiliza una navegacin por similitud. Qu palabras son claves?

Qu grado de interactividad se les ofrece a los usuarios?

<Tecnologa Multimedia> 6 de 30

1.2.5 Miembros

A continuacin se van a describir algunas de las personas involucradas en el rea

de redaccin:

Los documentalistas. Busca la informacin necesaria para elaborar la

informacin o contenidos del proyecto. Deben ser capaces de identificar y

acceder a las fuentes adecuadas, as como valorar la informacin ms til

para el proyecto.

Los guionistas. Establecen todas las posibles trayectorias del usuario a la

informacin, definen los sistemas de ayuda y las palabras claves. Deben

tener una gran capacidad innovadora y creativa a la hora de crear nueva

documentacin multimedia.

1.3 rea de Produccin

Lo que se pretende en esta rea es adecuar el proyecto multimedia al mercado y

estudiar su viabilidad y estrategias de difusin.

1.3.1 Usuario

Son las personas u organizaciones a las que va dirigida la aplicacin. Es

importante establecer las necesidades:

De contenido. Que informacin necesita o desea

De educacin. Que conceptos o temas quiere aprender.

Nivel de entretenimiento que pretende encontrar en el producto

Familiaridad con la tecnologa

Equipamiento del que dispone

Motivacin para utilizar el producto

1.3.2 Presupuesto

Se realiza un estudio preliminar de los recursos materiales, humanos, tcnicos,

artsticos, etc. Van a requerirse, as como una estimacin del coste. Esta estimacin

debera tener en cuenta las posibles alternativas viables de financiacin.

1.3.3 Marketing y Distribucin

El producto debe ser dado a conocer al mximo nmero de posibles clientes y no

debe ser difcil de obtener. Se deben plantear una serie de preguntas, algunas de

ests son:

<Tecnologa Multimedia> 7 de 30

Cmo dar a conocer al usuario el producto?

Dnde puede el usuario obtener el producto?

Qu red de distribucin se debe crear?

Cmo, cuando y donde puede acceder el usuario a la aplicacin?

Es importante considerar la complementariedad entre los medios off-line (CDs,

DVDs, etc.) y los medios on-line (Internet).

1.3.4 Establecer un plan de trabajo

Se debe establecer una divisin de las tareas a realizar. Que recursos materiales y

humanos son necesarios, establecer las fechas de inicio y final, determinar el coste

de cada tarea, etc. Existen algunos programas que ayudan a planificar proyectos un

ejemplo es Microsoft Project.

1.3.5 Miembros

A continuacin se van a describir algunas de las personas involucradas en el rea

de redaccin:

El coordinador o analista del proyecto. Es el encargado de establecer las

tareas de las personas que estn involucradas en el proyecto, la fechas de

cada uno de los hitos a lograr, etc.

Director ejecutivo. Es el encargado del marketing y distribucin del

proyecto.

En los casos en los que el proyecto no es muy grande estas dos figuras se une en

una sola.

1.4 rea Tcnica

Se estudian y resuelven los aspectos del proyecto asociados a su implementacin

en un medio digital. Desde los primeros prototipos hasta el producto final.

1.4.1 Soporte

Deben definirse el soporte o soportes ms adecuados para el proyecto. A

continuacin en la tabla 1.1 se enumeran algunas de las ventajas y desventajas de los

soportes on-line y offline. Estas ventajas e inconvenientes se tienen muy en cuenta a

la hora de seleccionar o elegir un soporte digital.

<Tecnologa Multimedia> 8 de 30

TABLA 1.1. Ventajas y desventajas de los soportes on-line y off-line

Caractersticas On-line Off-line

Capacidad de almacenamiento Limitada Limitada

Actualizacin de contenidos En tiempo real Nuevas versiones

Velocidad de uso Menor Mayor

Interactividad con otros usuarios Plena Nula

Coste Costes relacionados

con el servidor

Estampado de copias

1.4.1.1 Soporte off-line

A continuacin se van a enumerar alguno de los soportes off-line ms utilizados.

CDs

DVDS

Memorias Flash

1.4.1.1 Soporte on-line

El soporte on-line ms conocido es la red de redes conocida como Internet.

Existen diferentes mtodos de enviar contenido multimedia. Algunos ejemplos de

envi y recepcin de video son:

Descarga progresiva: El usuario puede ver la parte del fichero que va

llegando a su PC.

FIGURA 1.3. Esquema de las aplicaciones descargar y reproducir

<Tecnologa Multimedia> 9 de 30

En vivo y bajo demanda: El usuario ve el video al mismo tiempo que se

est enviando. Bien en vivo o en diferido.

FIGURA 1.4. Esquema general de Streaming

1.4.2 Formatos

Es importante definir en funcin del contenido, usuario y soporte del proyecto,

que formatos de informacin (texto, audio, imagen, video, etc) son los ms

adecuados.

Es muy importante que utilizar los formatos ms adecuados para la aplicacin, el

usuario y el soporte. Por ejemplo si se desea realizar una aplicacin medica para la

deteccin de diagnsticos, es importante que al mandar una imagen se disponga de

la mejor calidad posible. Uno de los mejores formatos para realizar esto es JPEG

2000.

1.4.3 Prototipos

Para validar aspectos como la navegacin, la esttica, la interactividad o la

organizacin de contenidos es importante realizar prototipos, no completos, de la

aplicacin multimedia a desarrollar.

1.4.4 Miembros

A continuacin se van a describir algunas de las personas involucradas en el rea

tcnica:

Programador. Es el encargado de integrar los elementos multimedia

mediante una herramienta de autor o lenguaje de programacin. Resuelve

los problemas tcnicos planteados por las reas de redaccin y artsticas.

Especialistas tcnicos. Son expertos en los diversos formatos de

informacin. Por ejemplo, especialista en animacin 2D, 3D y espacios

virtuales.

El coordinador o analista del proyecto es el encargado de comprobar el buen

funcionamiento del programa y resolver sus posibles errores.

<Tecnologa Multimedia> 10 de 30

1.5 rea Artstica

Se establecen las soluciones grficas y estticas del proyecto multimedia.

1.5.1 Estilo

El estilo es el aspecto general de la aplicacin. Se establecen las decisiones

acerca del color, tipografa, composicin, etc.

1.5.2 Diseo grfico de la Interfaz

La interfaz de usuario suelen estar compuesta por el hardware (teclado,

micrfono, joystick, etc.) y el software que es el encargado de facilitar la

comunicacin entre el usuario y los contenidos de la aplicacin.

Las principales caractersticas de una interfaz grfica son:

Transparencia. La interfaz es de uso intuitivo y de fcil manejo

Simplicidad. No sobrecargar con demasiadas imgenes, videos, etc.

Identidad. Que el usuario sea capaz de reconocer y memorizar la interfaz

de forma rpida y sencilla.

Equilibrio. Debe existir una armona entre los diferentes elementos de la

interfaz.

Coherencia. Debe existir una coherencia entre todas las pginas de la

aplicacin.

1.5.3 Miembros

A continuacin se van a describir algunas de las personas involucradas en el rea

artstica:

Director de arte. Es el responsable de la definicin esttica global del

proyecto.

Diseador grfico. Crea los elementos visuales de la aplicacin, fondos,

botones, iconos, etc.

<Tecnologa Multimedia> 11 de 30

1.6 Preguntas de autoevaluacin

1) Indique en que rea se definen los conceptos bsicos del proyecto, se establece

su identidad y se justifica su adecuacin a los medios digitales:

a) En el rea artstica.

b) En el rea de redaccin.

c) En el rea de produccin.

d) En el rea tcnica.

2) Indique cul de los siguientes miembros participan en el rea de produccin:

a) Diseador grfico.

b) Programador.

c) Director ejecutivo.

d) Documentalista.

3) Las interfaz de usuario debe cumplir una serie de caractersticas. Indique a que

caracterstica nos referimos cuando se dice una interfaz de usuario No debe

sobrecargarse con demasiadas imgenes, videos, etc..

a) Simplicidad.

b) Equilibrio.

c) Transparencia.

d) Identidad.

4) Indique cul de las siguientes afirmaciones es falsa:

a) La interfaz de usuario suelen estar compuesta por el hardware y el software.

b) Los especialistas tcnicos. Son expertos en los diversos formatos de

informacin.

c) Los documentalistas establecen todas las posibles trayectorias del usuario a la

informacin, definen los sistemas de ayuda y las palabras claves.

d) Entre las diferentes reas debe existir una comunicacin fluida.

5) Indique cul de las siguientes repuestas no es una caracterstica de los soportes

multimedia.

a) Coste.

b) Velocidad de uso.

c) Capacidad de almacenamiento.

d) Coherencia.

<Tecnologa Multimedia> 12 de 30

6) El encargado de establecer las tareas de las personas que estn involucradas en el

proyecto, la fechas de cada uno de los hitos a lograr, etc.

a) El analista del proyecto.

b) El programador.

c) Director ejecutivo.

d) El diseador de Arte.

<Tecnologa Multimedia> 13 de 30

Soluciones

1) B

2) C

3) A

4) C

5) D

6) A

<Tecnologa Multimedia> 14 de 30

2 Proteccin Multimedia

2.1 Introduccin

El creciente nmero de usuarios y la mejora en las conexiones de red, ancho

de banda han convertido Internet en un entorno ideal para la distribucin de

contenido multimedia. No todo el contenido multimedia que esta en Internet es

legal, realmente una gran parte de este es ilegal. Millones de usuarios utilizan

programas de igual a igual o P2P (peer to peer) para obtener copias ilegales de

vdeos y msica.

En este tema vamos a tratar est problemtica y los posibles mecanismos de

proteccin que se pueden utilizar.

2.2 Modelos de negocio para la distribucin de contenido

La mejora en las conexiones de Internet, el aumento de usuarios y la mejora

en las tecnologas han provocado que muchas empresas estn interesadas en abrir

nuevos mercados a travs de Internet.

Existen una gran variedad de modelos de negocio para distribuir contenido

multimedia por la red. A continuacin veremos los mas significativos. Recuerde que

estos modelos pueden mezclarse unos con otros.

2.2.1 Licencia por contenido

Este es el equivalente al comercio de bienes materiales. El usuario paga por

descargarse un video, una cancin, un disco, etc.

2.2.2 Servicios de suscripcin

El usuario se registra, para ello utiliza un nombre y una contrasea. Paga

regularmente una tarifa para poder acceder al contenido que se encuentra

almacenado en la web.

2.2.3 Pago por visin o pago por escucha

Es el modelo que han tomado algunos distribuidores de TV. El usuario paga

por el contenido que desea ver. El nivel de proteccin del contenido de un

acontecimiento en vivo, por ejemplo un partido de ftbol, es diferente del contenido

que no depende tanto del tiempo, por ejemplo una pelcula.

<Tecnologa Multimedia> 15 de 30

2.2.4 Licencia por un nmero especfico de reproducciones

Este modelo permite al usuario reproducir el contenido multimedia un

determinado nmero de veces o bien reproducir dicho contenido durante un periodo

de tiempo determinado.

Un ejemplo de este negocio son las versiones de prueba. El usuario prueba el

programa y si est interesado debe comprarlo. El objetivo de este negocio es

despertar el inters del usuario en el producto para que una vez que finalice el

periodo de prueba el usuario este interesado en su compra.

5.2.5 Contadores de uso

Como su propio nombre indica, el usuario paga por el uso que haga de la

aplicacin, del fichero, de la conexin de red, etc. Un ejemplo claro de este negocio

lo tenemos en los proveedores de Internet, donde algunos contratos dependen del

tiempo que el usuario est conectado a la red.

5.2.6 Venta de derechos

En lugar de distribuir los contenidos, se venden los derechos. La venta de

estos derechos incluye los derechos de transacciones comerciales entre

organizaciones o personas.

2.3 Proteccin del contenido

La proteccin pretende impedir o detener el acceso ilegal al contenido. Es

decir no se concede el acceso al contenido si no se cuenta con el permiso necesario.

Tambin puede permitir buscar y encontrar a la persona u organizacin que cometi

un delito como la piratera

2.3.1 Criptografa

El termino criptografa es un derivado de la palabra griega Kriptos, que

significa escondido. El objetivo de la criptografa no es ocultar la existencia de un

mensaje (para esto se dispone de la estenografa o ciencia de la ocultacin de

mensajes) sino ocultar el significado del mensaje, lo que se hace mediante el cifrado

o codificacin.

En este apartado veremos dos tipos de algoritmos de encriptacin, como son:

Algoritmos de clave privada o simtricos

<Tecnologa Multimedia> 16 de 30

Algoritmos de clave pblica o asimtricos

Antes de describir cada uno de ellos, es necesario que el lector conozca que

dichos algoritmos son de dominio pblico por lo que su fuerza radica en el secreto de

la clave. Existen sistemas de cifrado que mantienen en secreto el algoritmo de

cifrado que utilizan. Con gran probabilidad son algoritmos dbiles que no resistirn

un ataque bien organizado de criptoanalistas expertos.

2.3.1.1 Algoritmos de clave privada o simtricos

En estos algoritmos lo esencial es que la clave K, sirve tanto para cifrar un

texto como para descifrarlo, de ah que se llamen algoritmos simtricos. Est clave

es solamente conocida por el emisor y el receptor.

Sistema criptogrfico de clave simtrica

Los Puntos fuertes de este sistema son:

Cifran ms rpido que los algoritmos de clave pblica.

Sirven habitualmente como base para los sistemas criptogrficos basados en

hardware.

Entre sus puntos dbiles podemos destacar:

Requieren un sistema de distribucin muy seguro. Ya que si alguien ms

supiera la clave, entonces podra descifrar todos los mensajes cifrados con

esa clave

Si se asume que es necesaria una clave por cada pareja de usuarios de una

red, el total de claves crece rpidamente, con el nmero de usuarios. As una

red de n usuarios necesita n(n-1)/2 claves diferentes, una red de 100

usuarios, necesitara 4950 claves.

<Tecnologa Multimedia> 17 de 30

Un ejemplo es el estndar DES de encriptacin de datos. Es un algoritmo de

cifrado por bloques, que cifra los datos en bloques de 64 bits y obtiene bloques

de 64 bits codificados. Utiliza una clave de 8 octetos, el ltimo bit de cada octeto

de la clave es un bit de paridad impar. Por lo que realmente la clave es de 56

bits.

El nico problema real del DES es la longitud de su clave, que resulta escasa

frente al avance actual de la velocidad de clculo de los ordenadores, lo que hace

cada vez ms factible un ataque de fuerza bruta por DES.

Actualmente la variante ms utilizada del algoritmo DES es el algoritmo de triple

DES o 3DES. El cual aplica DES 3 veces con dos claves diferentes. Con esto se

consigue una clave de 112 bits.

3DES, la clave K3 es lamisca que la clave K1

2.3.1.1 Algoritmos de clave pblica o asimtricos

El usuario tiene asignadas 2 claves:

Una clave pblica, esta clave puede conocerla todo el mundo.

Una clave privada, esta clave solamente la conoce su propietario.

De este modo cualquiera que conozca la clave pblica del participante A

puede cifrar con ella un mensaje, pero solamente el participante A podr descifrar

ese mensaje, mediante su clave privada.

<Tecnologa Multimedia> 18 de 30

Sistema de cifrado asimtrico o de clave pblica

Uno de los problemas que nos podemos plantear a la hora de usar una clave

pblica es si verdaderamente dicha clave pertenece al usuario que queremos enviar

el mensaje, para solucionar este problema aparecieron las firmas digitales y

certificados.

Un ejemplo de algoritmo asimtrico es el RSA que se basa en la factorizacin

de grandes nmeros. El tamao de las claves suele ser de 1024bits, aunque puede ser

de 768 bits o superar los 1024 bits. Este algoritmo sirve como componente bsico de

protocolos como SSL, PGP, etc.

Otro algoritmo asimtrico es del de Diffie-Hellman que tiene como objetivo

que dos usuarios puedan obtener la misma clave para un algoritmo de cifrado

simtrico (DES) sin necesidad de intercambiar dicha clave.

2.3.2 Autenticacin

Existen una gran variedad de mecanismo de autenticacin, los cuales pueden

normalmente generalizarse por contener uno o mas de los siguientes aspectos.

Algo que es propio del usuario: Este es el campo de la biometra, donde se

incluyen temas como examen de huellas digitales, exmenes de retina,

anlisis de voz, etc. Se utilizan dispositivos bastante caros, de ah que su

utilizacin no este tan extendida.

Algo que se sabe: Es el sistema tpico de contraseas. Es importante hacer ver

al usuario que la contrasea es personal y que solamente el debe conocerla,

es todava muy normal ver Pos-It en el PC con la contrasea escrita en el.

Algo que se tiene: tarjetas inteligentes, firmas digitales, certificados, etc.

<Tecnologa Multimedia> 19 de 30

2.3.2.1 Firma digital

Una firma digital est compuesta por una serie de datos, asociados a un

mensaje, que permite asegurar la identidad del firmante y la integridad del mensaje.

El mtodo de firma digital ms extendido es el de RSA. A continuacin

describiremos los pasos que realice el emisor y el receptor del mensaje.

El emisor:

Genera un hash del mensaje, h1, mediante una funcin de una sola

va, acordada previamente por el sistema.

Este hash o resumen H1 es cifrado con la clave privada del emisor y el

resultado es lo que se conoce como firma digital, que se enva adjunta

al mensaje.

Procedimiento de firma digital, Emisor

El receptor:

Separa el mensaje de la firma.

Calcula el hash del mensaje, h2 mediante la funcin convenida.

Descifra la firma, FD, mediante la clave pblica del emisor,

obteniendo el hash original, H1.

<Tecnologa Multimedia> 20 de 30

Procedimiento de firma digital, Receptor

Si h1 es igual a h2, se puede afirmar que el mensaje ha sido enviado por el

propietario (autenticacin) y que el mensaje no fue modificado en el transcurso de la

comunicacin (integridad)

2.3.2.2 Certificados

Un certificado es un documento que certifica que una entidad determinada,

como puede ser un usuario, una mquina, un dispositivo de red, etc. tiene una clave

pblica determinada.

El encargado de emitir y gestionar estos certificados suele ser un entidad que

recibe el nombre de entidad de certificacin.

As un certificado digital tiene un formato estndar, universalmente aceptado

y conocido como X.509. Este certificado contiene los siguientes campos:

Versin del formato del certificado (Existen varias versiones 1,2,3)

Nmero de serie del certificado. Es un identificador numrico nico

dentro de la entidad de certificacin. Cuando un certificado se revoca

este nmero aparece en la lista de revocacin de certificados.

Algoritmos de firma y parmetros, que identifican el algoritmo

simtrico y la funcin de una sola va utilizada.

Emisor de certificado. Es el nombre de la entidad certificadora.

Fecha de inicio y final de la validez del certificado.

<Tecnologa Multimedia> 21 de 30

El nombre del propietario de la clave pblica que aparece firmada en

el certificado.

La informacin de identificacin del algoritmo utilizado, la clave

pblica del usuario y una serie de parmetros opcionales.

La firma digital de la entidad de certificacin.

Los pasos para que dos participante A y B reciban sus certificados son:

1. A y B generan, usando el algoritmo asimtrico convenido, una pareja

de claves pblicas y privadas. Existen entidades de certificacin que

pueden generarlas ellas mismas, pero entonces la clave privada sera

conocida por dicha entidad.

2. A y B generan una peticin de certificado y la envan a la entidad de

certificacin.

3. La entidad certificadora comprueba las identidades de A y B.

Transforma las peticiones en certificados digitales y enva el de A a A y

el de B a B. Tambin enva a cada uno su certificado.

4. A y B instalan su propio certificado y el de la entidad certificadora.

Lo normal es que cuando A o B enven su certificado se haga utilizando el

mtodo de firma digital.

2.3 Marcas de Agua

Las marcas de agua han sido propuestas como una solucin eficiente para la

proteccin de los derechos de copia y propiedad de los archivos de datos multimedia.

Posibilitando as la fuente, autor, propietario, distribuidor o consumidor autorizado

de imgenes digitales, grabaciones de video o audio.

La marca de agua digital es un cdigo de identificacin, que se inserta

directamente en el contenido de un archivo multimedia. De tal forma que sea difcil

de detectar por la percepcin humana, pero fcil de detectar usando un algoritmo y

una clave en un ordenador.

Un sistema de marcas de agua involucra un proceso de marcado y otro de

deteccin que, generalmente, requieren una clave de propsito similar a la clave

utilizada en los sistemas criptogrficos. El nivel de disponibilidad de la clave,

determinar quin o quines podrn leer o detectar la marca de agua. En la prctica,

la mayora de las tcnicas de marcas de agua pueden considerarse como sistemas

<Tecnologa Multimedia> 22 de 30

criptogrficos simtricos, en los que se emplea una sola clave, variando en ellos el

nivel de acceso a esa clave.

2.3.1 Propiedades de las marcas de agua

Es importante que un sistema de marcas de agua cumpla las siguientes propiedades:

Robustez. Los archivos digitales de imgenes, audio y video, estn expuestos

a muchos tipos de modificaciones (o distorsiones): las prdidas por

compresin, los cambios producidos por la modificacin de las imgenes, la

amplificacin de las seales de audio, etc. Una marca de agua se considera

robusta si es capaz de perdurar despus de estas operaciones.

Para consolidar su robustez, los sistemas de marcas de agua deben insertar la

marca en las regiones perceptualmente significativas de los archivos

multimedia.

Imperceptibilidad e indetectabilidad. Son dos conceptos que tienden a

confundirse frecuentemente, aunque son muy distintos y no estn

relacionados entre s.

o La imperceptibilidad o transparencia de la marca tiene como base el

comportamiento del sistema perceptual humano. Una marca de agua

es imperceptible (transparente), si la degradacin que causa en los

archivos donde se ha insertado es muy difcil de apreciar. Este

concepto se contrapone al de la robustez, si tenemos en cuenta que un

sistema robusto debe insertar la marca en las regiones

perceptualmente significativas del archivo. En algunas aplicaciones se

puede aceptar una pequea degradacin de los datos, a cambio de

lograr mayor robustez o menor costo del sistema.

o La indetectabilidad est relacionada con el modelo estadstico del

archivo antes y despus de ser marcado. Se dice que la marca es

indetectable si despus de haberla insertado, el archivo marcado

conserva las mismas propiedades estadsticas que su original. Lo que

quiere decir que una persona no autorizada no podr detectar la

presencia de la marca utilizando mtodos estadsticos.

Resistencia a manipulaciones. Se refiere a su resistencia frente a los ataques

hostiles basados en el total conocimiento de los algoritmos de incrustado y

deteccin y de los archivos marcados, excepto de la clave utilizada. Vamos a

ver algunos de estos ataques:

o Ataques por promedio estadstico. Intentan estimar la marca y

extraerla del archivo marcado.

<Tecnologa Multimedia> 23 de 30

o Ataques al detector de marcas. El intruso intentar por diversos

medios deducir el comportamiento del detector, encontrando las

posibles regiones donde se inserta la marca y tratando de eliminarla.

Existen diversas versiones de este tipo de ataque.

Ataques al dispositivo insertador de la marca. El intruso tiene

acceso a dicho dispositivo y puede trabajar con el sobre

diferentes ficheros para detectar su funcionamiento y eliminar

las marcas.

Ataques por confabulacin. Dos o ms usuarios disponen de un

mismo archivo multimedia con marcas diferentes e intentan

detectar las posibles diferencias, para obtener un nuevo

archivo sin marca.

o Ataques de falsificacin. Se trata de insertar una marca falsa que

pueda ser reconocida como vlida. Es un ataque crtico cuando

utilizamos las marcas de agua para autenticar.

o Ataques pasivos. En este caso, el intruso no pretende eliminar la

marca, su intencin es detectarla solamente.

Viabilidad del sistema. Toda tecnologa que pretende ser comercializada,

debe tener en cuenta varios aspectos, entre ellos: el coste computacional, el

coste econmico y la escalabilidad del sistema. En muchos sistemas, tales

como los de audio y video, la marca debe ser insertada y/o detectada en

tiempo real, lo que requiere una gran capacidad computacional de los

equipos.

Baja probabilidad de error. La probabilidad de error al detectar una marca

debe ser muy pequea. Se denomina probabilidad de falso negativo a la

probabilidad de que, habiendo estado presente una marca en determinado

archivo, el detector asuma que no hay tal marca. Por otro lado, la

probabilidad de falso positivo es la probabilidad de que no estando la marca

presente en un archivo, el detector asuma que la marca est presente.

Ejemplo de falso positivo puede ser un lector que no deje leer un archivo

porque crea que ha detectado una marca de agua y no es as.

Mltiples marcas. El hecho de que puedan coexistir mltiples marcas de agua

facilita tambin el seguimiento de un archivo multimedia desde su punto de

confeccin hasta sus distribuidores y compradores, pudiendo cada uno de

ellos insertar su propia marca. En este escenario, el hecho de que las marcas

insertadas no interfieran entre s, significa que cada usuario autorizado podr

detectar su marca.

<Tecnologa Multimedia> 24 de 30

2.3.2 Aplicaciones de las marcas de agua

Las marcas de agua se pueden utilizar en diferentes entornos de trabajo y

para diferentes aplicaciones. A continuacin consideraremos algunas de estas

aplicaciones:

Marcas de agua utilizadas como firmas

Las marcas de agua se pueden utilizar para firmar archivos multimedia. El

propietario de dicho fichero puede incrustar una marca que lo identifique como tal.

Estas marcas permiten identificar al propietario y demostrar que el dispone de los

derechos sobre dicho fichero, siempre y cuando no lo haya vendido.

Marcas de agua transaccionales

Las marcas de agua tambin pueden utilizarse para identificar a los

compradores de los archivos multimedia, lo que puede servir para la bsqueda del

infractor en el caso de distribucin de copias ilegales de un archivo dado. En este

caso la marca de agua se aadir a la marca del propietario del fichero.

Marcas de agua Para autenticacin

Existen muchas aplicaciones donde la veracidad de una imagen es crucial, tal

es el caso de imgenes mdicas y muchas otras. Las marcas utilizadas para la

autenticacin contendrn la informacin requerida que determinar la integridad de

un archivo multimedia. La marca debe ser invisible y frgil (cualquier modificacin

de la imagen debe alterar la marca) y es muy deseable que pueda ofrecer

informacin sobre los cambios ocurridos en las imgenes.

As una agencia de prensa que recibe imgenes capturadas por un reportero

con una cmara digital; antes de usar las imgenes la agencia querr tener la

seguridad de que las mismas no han sido alteradas o editadas tras su captura.

Monitorizacin de las transmisiones

Las marcas de agua pueden indicar el propietario, distribuidor y comprador

del archivo. Existen programas que monitorizan las transmisiones para detectar

posibles usos ilegales del fichero.

Muchas empresas de msica y video utilizan este tipo de programas para

detectar la utilizacin ilegal de sus productos.

<Tecnologa Multimedia> 25 de 30

Control de copias

Las marcas de agua diseadas para el control de copias, contendrn la

informacin determinada por su propietario, acerca de las reglas de uso y copiado de

los archivos en los que se insertan. A diferencia de las marcas de agua

transaccionales, as como las marcas de aguas usadas para el monitorizado,

identificacin y pruebas de propiedad, que slo sirven como herramienta para

investigar a los transgresores del sistema, las marcas de agua usadas en el control de

copias restringen la utilizacin de los archivos de acuerdo a las regla de uso y

copiado que porten.

Muchas compaas se han asociado en la bsqueda de mtodos ms apropiados

para los DVD, las corporaciones Macrovision, Philips y Digimarc se agruparon en el

llamado Millennium Group Watermarking, para desarrollar un sistema que combina

un procedimiento de marcas de agua con un sistema de control de reproduccin de

pistas y autenticacin, con vistas a la proteccin de los contenidos de video grabados

en videocasetes, DVDs y de las transmisiones hechas por cable o satlite. Tambin se

inclua el diseo de mdulos dentro del hardware de los ordenadores que garanticen

esta proteccin.

Paralelamente el proyecto del Galaxy Group, congreg a las compaas IBM,

NEC, Pioneer, Hitachi y Sony, proponiendo un sistema basado en cuatro estados, que

indicaban el modo de proteccin: copia permitida, una sola copia, no ms copias y

prohibido copiar, especificados por dos marcas de agua, que no interfieren entre s,

denominadas marca de agua primaria y marca de copia, que se insertan en el

contenido del video.

Actualmente ambos grupos se han unificado formando el Video Watermarking

Group, quedando excluida la compaa IBM.

Comunicaciones secretas

En esta aplicacin, la marca incrustada en los archivos multimedia se utiliza

por dos o ms personas para comunicarse secretamente sin levantar la sospecha de

terceros. Es la aplicacin clsica de la estenografa (ocultar una informacin dentro

de otra) de comunicacin por canales subliminales. Existen varios software de

dominio pblico que pueden utilizarse con estos fines entre ellos Steghide.

2.3.3 Ejemplo de utilizacin de marcas de agua

Imaginemos que una persona quiere adquirir a travs de Internet una copia de

un vdeo para su reproduccin en casa. El sistema podra seguir diferentes

procedimientos, nosotros vamos a ver uno de ellos.

1. El usuario se autentifica mediante un nombre de usuario y contrasea

a la pgina web.

2. El vendedor recibe la peticin y comprueba que los datos enviados por

el cliente son verdaderos. Una vez hecha esta comprobacin, el

vendedor enva la peticin a una entidad de marcado encargada de

obtener el video y marcarlo.

<Tecnologa Multimedia> 26 de 30

Por qu no se marca en el vendedor?. Es una posibilidad pero

entonces el vendedor tendra la posibilidad de marcar el fichero con

los datos del cliente y realizar copias ilegales y distribuirlas.

3. La entidad de marcado el fichero multimedia y se lo enva al cliente. Si

el cliente hiciera copias ilegales podra ser sancionado por hacer un

uso ilegal de la copia.

Ejemplo de venta y marcado de un fichero multimedia

Todos estos pasos estn simplificados ya que se deberan utilizar muchos de

los conceptos visto en este captulo, como encriptacin, autenticacin, etc.

2.4 Preguntas de autoevaluacin

1) El modelo de negocio que equivale al comercio de bienes materiales es:

a) Licencia por contenido.

b) Contadores de consumo.

c) Servicios de suscripcin.

d) Venta de derechos.

2) Cuando una marca de agua es capaz de soportar gran cantidad de modificaciones

se dice que es:

a) Robusta.

b) Resistente a manipulaciones.

c) Indetectable.

d) Imperceptible

<Tecnologa Multimedia> 27 de 30

3) La estenografa son:

a) El control de copias.

b) Las caractersticas de una marca de agua.

c) Marcas de agua que se utilizan como firmas.

d) Comunicaciones secretas.

4) El algoritmo RSA es:

a) Un algoritmos de clave privada.

b) Un algoritmo simtrico.

c) Un algoritmo asimtrico.

d) No existe tal algoritmo.

5) Los ataque encaminados, solamente, a detectar una marca de agua, reciben el

nombre de:

a) Ataques al dispositivo insertador de la marca.

b) Ataques por confabulacin.

c) Ataques de falsificacin.

d) Ataques pasivos.

<Tecnologa Multimedia> 28 de 30

Soluciones

1) A

2) A

3) D

4) C

5) D

<Tecnologa Multimedia> 29 de 30

Bibliografa

Redes de computadores (Ed 4). Andrew S. Tanenbaum. Prentice may, 2005.

The Technology of video and audio streaming. David Austerberry. Ed. Elsevier,

2005

Seguridad en las comunicaciones e informacin. Gabriel Diaz. Ed. UNED, 2004.

Introduccin al diseo digital. Jose Luis Orihuela y M Luisa santos. Ed. Anaya,

1999.

Transforming e-Knowledge. A revolution in the sharing of knowledge. Donald

Norris. Ed. Society for college and university planning, 2003.

MPEG Handbook. John Watkinson. Ed. Boston, Mass. : Focal Press, 2001.

Sistemas Y Tecnologas de la Informacin para La Gestin. Ignacio Gil

Pechun. Ed. McGraw-Hill, 1997.

Unidad didctica 3. Gestin y proteccin de la propiedad intelectual en

contenidos multimedia. UNED.

Presentacin en PowerPoint: Audio WaterMarking. Emilia Gmez.

http://es.wikipedia.org/wiki/Portada

Streaming media primer.

http://www.adobe.com/products/aftereffects/pdfs/AdobeStr.pdf

http://www.gestiondelconocimiento.com/index.php3

Metrica version 3. http://www.csi.map.es/csi/metrica3/

http://www.iec.csic.es/CRIPTONOMICON/articulos/expertos88.html

http://www.axis.com

http://neo.lcc.uma.es/evirtual/cdd/tutorial/presentacion/mpeg.html

http://coco.ccu.uniovi.es/immed/compresion/descripcion/fundamentos/fund

amentos.htm

http://www.unicode.org/

http://www.chiariglione.org/mpeg/

http://www.faqs.org/rfcs/

http://www.jpeg.org

<Tecnologa Multimedia> 30 de 30

EVALUACIN

1. Describa brevemente en que consiste el rea tcnica. Indique que decisiones

tcnicas tomara usted si desea crear un curso de ingls y el porque de esas

decisiones (soporte de la aplicacin, formatos de audio o de video, etc.).

2. Cules son las aplicaciones ms comunes de una marca de agua?. qu tipos de

ataques se pueden realizar sobre ellas?.

También podría gustarte

- Reseña A "Las Migajas de Nuestra Mesa"... Elba Raquel de Los SantosDocumento1 páginaReseña A "Las Migajas de Nuestra Mesa"... Elba Raquel de Los Santosdoctorseisdedos33% (3)

- Descubriendo Bitcoin Un Viaje Real Al Interior de La Moneda Virtual PDFDocumento30 páginasDescubriendo Bitcoin Un Viaje Real Al Interior de La Moneda Virtual PDFCarlos gomariZAún no hay calificaciones

- La Senal de Audio PDFDocumento26 páginasLa Senal de Audio PDFCarlos gomariZAún no hay calificaciones

- Punto Fijo Vs Punto Flotante PDFDocumento4 páginasPunto Fijo Vs Punto Flotante PDFCarlos gomariZAún no hay calificaciones

- Tema2 PDFDocumento139 páginasTema2 PDFCarlos gomariZAún no hay calificaciones

- El Triunfo de Los MediocresDocumento1 páginaEl Triunfo de Los MediocresCarlos gomariZAún no hay calificaciones

- Magerit Reagrupado Da Las Gracias - El Triunfo de La SolidaridadDocumento1 páginaMagerit Reagrupado Da Las Gracias - El Triunfo de La SolidaridadMagerit En LuchaAún no hay calificaciones

- FIS Campo Electrico 4Documento11 páginasFIS Campo Electrico 4Sergio Andres Rojo VeraAún no hay calificaciones

- Presentación Billete 100Documento24 páginasPresentación Billete 100JuvasplaymanytAún no hay calificaciones

- Love of LesbianDocumento4 páginasLove of Lesbianfrancis aldraxAún no hay calificaciones

- Esquemas de Vacunacion Niños y Adultos.Documento9 páginasEsquemas de Vacunacion Niños y Adultos.Natalia Martinez RdzAún no hay calificaciones

- Mejores Diseñadores Web AndorraDocumento2 páginasMejores Diseñadores Web AndorraAd700managementAún no hay calificaciones

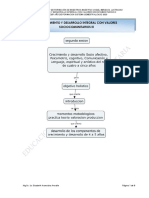

- U.F Crecimiento Y Desarrollo Integral Con Valores Sociocomunitarios IiiDocumento8 páginasU.F Crecimiento Y Desarrollo Integral Con Valores Sociocomunitarios IiiPriscila PardoAún no hay calificaciones

- Curso de Guitarra - Jean PierreDocumento85 páginasCurso de Guitarra - Jean PierreEmanuelAún no hay calificaciones

- Principios Regulatorios Del PresupuestoDocumento3 páginasPrincipios Regulatorios Del PresupuestoJose Luis Rodriguez100% (2)

- Practica Dilatación 2020 Virtual 3 PDFDocumento2 páginasPractica Dilatación 2020 Virtual 3 PDFjosecab1996Aún no hay calificaciones

- Algunos de Los Prefijos Más UsadosDocumento3 páginasAlgunos de Los Prefijos Más UsadosYessenia Velasquez Aros ʚϊɞAún no hay calificaciones

- Derecho Procesal Consttiucional UDADocumento207 páginasDerecho Procesal Consttiucional UDALorena BuenoAún no hay calificaciones

- Nueva Herramientas de Recopilacion y Mejora de ProcesosDocumento19 páginasNueva Herramientas de Recopilacion y Mejora de Procesosdaniels2020Aún no hay calificaciones

- Actividad 5. Fundamentos de Administracion. Equipo 1Documento6 páginasActividad 5. Fundamentos de Administracion. Equipo 1Ramsés MartínezAún no hay calificaciones

- Filosofía y Valores de Lazaro CardenasDocumento3 páginasFilosofía y Valores de Lazaro CardenasAna FloresAún no hay calificaciones

- Motores AbbDocumento20 páginasMotores AbbPancho1407100% (1)

- Sesion de Aprendizaje #13Documento4 páginasSesion de Aprendizaje #13SoledadAún no hay calificaciones

- El Budín Esponjoso - Hebe UhartDocumento3 páginasEl Budín Esponjoso - Hebe UhartSebastian DíazAún no hay calificaciones

- Formato de Ficha de Observación Juez ExpertoDocumento2 páginasFormato de Ficha de Observación Juez ExpertoSebastián VarelaAún no hay calificaciones

- Aspecto LiterarioDocumento7 páginasAspecto LiterarioMoni PimientoAún no hay calificaciones

- Análisis Semiótico de Un Texto - Panier, LouisDocumento10 páginasAnálisis Semiótico de Un Texto - Panier, LouisEduardo SalmónAún no hay calificaciones

- La Última HojaDocumento8 páginasLa Última HojaKemberli gualdronAún no hay calificaciones

- Lluvia de IdeasDocumento28 páginasLluvia de IdeasVanessa Belon DiazAún no hay calificaciones

- Inve Mem 2016 297321Documento9 páginasInve Mem 2016 297321Itzhak SchwartzmanAún no hay calificaciones

- Tabla MedicamentosDocumento5 páginasTabla MedicamentosJesus Azael MartinezAún no hay calificaciones

- 005384D Guia Oliver TwistDocumento20 páginas005384D Guia Oliver TwistZoraida Alvarez Pozas100% (4)

- Resumen Geometria 3º ESODocumento8 páginasResumen Geometria 3º ESOfravier68Aún no hay calificaciones

- Itinerarios para La Formación de Catequistas - Guía Del FormadorDocumento262 páginasItinerarios para La Formación de Catequistas - Guía Del FormadorÚbeda Ansgar67% (3)

- La Informática y La Educación InicialDocumento5 páginasLa Informática y La Educación InicialKirsy Johanna Pérez MejíaAún no hay calificaciones

- El Plagio en Los Trabajos EscolaresDocumento8 páginasEl Plagio en Los Trabajos EscolaresVictor Hugo JiménezAún no hay calificaciones