Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Preguntas Generadoras Final 2

Cargado por

jeimmyarenasDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Preguntas Generadoras Final 2

Cargado por

jeimmyarenasCopyright:

Formatos disponibles

2 TUTORIA

JEIMMY KATHERINE ARENAS PAYAN COD; 080313192011

UNIVERSIDAD DEL TOLIMA HINFORMATICA APLICADA IBAGUE- TOLIMA 2012

INTRODUCCIN

con la elaboracin de este trabajo buscamos conocer y distinguir los sistemas operativos que se manejan y tambin saber loa importancia que genera conocer de virus informticos a la hora de tener un computador y como solucionar este problema que estn complejo.

OBJETIVOS

OBEJETIVOS GENERALES

Conocer a fondo lo que es y para qu sirve los sistemas operativos. Que clases hay de sistemas operativos Saber que dao causan los virus informticos Aprender a Identificar cuando tenemos en computador con virus Por que se ocasionan los virus informticos Cules son los diferentes tipos de virus informativos

SISTEMAS OPERATIVOS

El sistema operativo es el programa (o software) ms importante de un ordenador. Para que funcionen los otros programas, cada ordenador de uso general debe tener un sistema operativo. Los sistemas operativos realizan tareas bsicas, tales como reconocimiento de la conexin del teclado, enviar la informacin a la pantalla, no perder de vista archivos y directorios en el disco, y controlar los dispositivos perifricos tales como impresoras, escner, etc...

CLASIFICACIONN DE SOFTWARE:

SOFTWARE DE SISTEMAS OPERATIVO: MS-DOS: WIN, LINUX, MAC, SOLARIS (usuario aplicacin operativo y hardware)

SOFTWARE DE APLICACIN: OFFICES: WORD, EXEL, PPT

Cunto vale licencia de office de 2010: entre 320000 y 350000 dependiendo de los distribuidores SOFTWARE UTILITARIO: defras, scandist.

Software de programacin: java

Software de red:

Caractersticas de un sistema operativo: Conveniencia, eficiencia, habilidad para evolucionar, encargado de administrar el hardware, relacionar dispositivos, organizar datos para acceso rpido y seguro.

VIRUS INFORMATICOS

Un virus informtico es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el cdigo de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un computadora, aunque tambin existen otros ms inofensivos, que solo se caracterizan por ser molestos. Los virus informticos tienen, bsicamente, la funcin de propagarse a travs de un software, no se replican a s mismos porque no tienen esa facultad[cita requerida] como el gusano informtico, son muy nocivos y algunos contienen adems una carga daina (payload) con distintos objetivos, desde

una simple broma hasta realizar daos importantes en los sistemas, o bloquear lasredes informticas generando trfico intil. El funcionamiento de un virus informtico es conceptualmente simple. Se ejecuta un programa que est infectado, en la mayora de las ocasiones, por desconocimiento del usuario. El cdigo del virus queda residente (alojado) en la memoria RAM de la computadora, aun cuando el programa que lo contena haya terminado de ejecutarse. El virus toma entonces el control de los servicios bsicos del sistema operativo, infectando, de manera posterior, archivos ejecutables que sean llamados para su ejecucin. Finalmente se aade el cdigo del virus al programa infectado y se graba en el disco, con lo cual el proceso de replicado se completa.

HISTORIA

El primer virus atac a una mquina IBM Serie 360 (y reconocido como tal). Fue llamado Creeper, creado en 1972. Este programa emita peridicamente en la pantalla el mensaje: I'm a creeper... catch me if you can! (Soy una enredadera... agrrame si puedes!). Para eliminar este problema se cre el primer programa antivirus denominado Reaper (cortadora). Sin embargo, el trmino virus no se adoptara hasta 1984, pero stos ya existan desde antes. Sus inicios fueron en los laboratorios de Bell Computers. Cuatro programadores (H. Douglas Mellory, Robert Morris, Victor Vysottsky y Ken Thompson) desarrollaron un juego llamado Core War, el cual consista en ocupar toda la memoria RAM del equipo contrario en el menor tiempo posible.

Despus de 1984, los virus han tenido una gran expansin, desde los que atacan los sectores de arranque de disquetes hasta los que se adjuntan en un correo electrnico. VIRUS INFORMTICOS Y SISTEMAS OPERATIVOS

Los virus informticos afectan en mayor o menor medida a casi todos los sistemas ms conocidos y usados en la actualidad. Cabe aclarar que un virus informtico mayoritariamente atacar slo el sistema operativo para el que fue desarrollado, aunque ha habido algunos casos de virus multiplataforma. MS-Windows Las mayores incidencias se dan en el sistema operativo Windows debido, entre otras causas, a:

Su gran popularidad, como sistema operativo, entre los computadores personales, PC. Se estima que, en 2007, un 90% de ellos usaba Windows.[cita requerida] Esta popularidad basada en la facilidad de uso sin conocimiento previo alguno, motiva a los creadores de software malicioso a desarrollar nuevos virus; y as, al atacar sus puntos dbiles, aumentar el impacto que generan. Falta de seguridad en esta plataforma (situacin a la que Microsoft est dando en los ltimos aos mayor prioridad e importancia que en el pasado). Al ser un sistema muy permisivo con la instalacin de programas ajenos a ste, sin requerir ninguna autentificacin por parte del usuario o pedirle algn permiso especial para ello en los sistemas ms antiguos (en los Windows basados en NT se ha mejorado, en parte, este problema). A partir de la inclusin del Control de Cuentas de Usuario en Windows Vista o Windows 7, y siempre y cuando no se desactive, se ha solucionado este problema. Software como Internet Explorer y Outlook Express, desarrollados por Microsoft e incluidos de forma predeterminada en las ltimas versiones de Windows, son conocidos por ser vulnerables a los virus ya que stos aprovechan la ventaja de que dichos programas estn fuertemente integrados en el sistema operativo dando acceso completo, y prcticamente sin restricciones, a los archivos del sistema. Un ejemplo famoso de este tipo es el virus ILOVEYOU, creado en el ao 2000 y propagado a travs de Outlook. La escasa formacin de un nmero importante de usuarios de este sistema, lo que provoca que no se tomen medidas preventivas por parte de estos, ya que este sistema est dirigido de manera mayoritaria a los usuarios no expertos en informtica. Esta situacin es aprovechada constantemente por los programadores de virus.

Unix y derivados En otros sistemas operativos como las distribuciones GNU/Linux, BSD, OpenSolaris, Solaris, Mac OS X y otros basados en Unix las incidencias y ataques son prcticamente inexistentes. Esto se debe principalmente a:

Tradicionalmente los programadores y usuarios de sistemas basados en Unix han considerado la seguridad como una prioridad por lo que hay mayores medidas frente a virus, tales como la necesidad de autenticacin por parte del usuario como administrador o root para poder instalar cualquier programa adicional al sistema. Los directorios o carpetas que contienen los archivos vitales del sistema operativo cuentan con permisos especiales de acceso, por lo que no cualquier usuario o programa puede acceder fcilmente a ellos para modificarlos o borrarlos. Existe una jerarqua de permisos y accesos para los usuarios. Relacionado al punto anterior, a diferencia de los usuarios de Windows, la mayora de los usuarios de sistemas basados en Unix no pueden normalmente iniciar sesiones como usuarios "administradores' o por el superusuario root, excepto para instalar o configurar software, dando como resultado que, incluso si un usuario no administrador ejecuta un virus o algn software malicioso, ste no daara completamente el sistema operativo ya que Unix limita el entorno de ejecucin a un espacio o directorio reservado llamado comnmente home. Aunque a partir de Windows Vista, se pueden configurar las cuentas de usuario de forma similar. Estos sistemas, a diferencia de Windows, son usados para tareas ms complejas como servidores que por lo general estn fuertemente protegidos, razn que los hace menos atractivos para un desarrollo de virus o software malicioso. En el caso particular de las distribuciones basadas en GNU/Linux y gracias al modelo colaborativo, las licencias libres y debido a que son ms populares que otros sistemas Unix, la comunidad aporta constantemente y en un lapso de tiempo muy corto actualizaciones que resuelven bugs y/o agujeros de seguridad que pudieran ser aprovechados por algn malware.

CARACTERSTICAS Dado que una caracterstica de los virus es el consumo de recursos, los virus ocasionan problemas tales como: prdida de productividad, cortes en los sistemas de informacin o daos a nivel de datos. Una de las caractersticas es la posibilidad que tienen de diseminarse por medio de replicas y copias. Las redes en la actualidad ayudan a dicha propagacin cuando stas no tienen la seguridad adecuada. Otros daos que los virus producen a los sistemas informticos son la prdida de informacin, horas de parada productiva, tiempo de reinstalacin, etc.

Hay que tener en cuenta que cada virus plantea una situacin diferente.

MTODOS DE PROPAGACIN Existen dos grandes clases de contagio. En la primera, el usuario, en un momento dado, ejecuta o acepta de forma inadvertida la instalacin del virus. En la segunda, el programa malicioso acta replicndose a travs de las redes. En este caso se habla de gusanos. En cualquiera de los dos casos, el sistema operativo infectado comienza a sufrir una serie de comportamientos anmalos o imprevistos. Dichos comportamientos pueden dar una pista del problema y permitir la recuperacin del mismo. Dentro de las contaminaciones ms frecuentes por interaccin del usuario estn las siguientes:

Mensajes que ejecutan automticamente programas (como el programa de correo que abre directamente un archivo adjunto). Ingeniera social, mensajes como ejecute este programa y gane un premio, o, ms comnmente: Haz 2 clics y gana 2 tonos para mvil gratis.. Entrada de informacin en discos de otros usuarios infectados. Instalacin de software modificado o de dudosa procedencia.

En el sistema Windows puede darse el caso de que la computadora pueda infectarse sin ningn tipo de intervencin del usuario (versiones Windows 2000, XP y Server 2003) por virus comoBlaster, Sasser y sus variantes por el simple hecho de estar la mquina conectada a una red o a Internet. Este tipo de virus aprovechan una vulnerabilidad de desbordamiento de buffer y puertos de red para infiltrarse y contagiar el equipo, causar inestabilidad en el sistema, mostrar mensajes de error, reenviarse a otras mquinas mediante la red local o Internet y hasta reiniciar el sistema, entre otros daos. En las ltimas versiones de Windows 2000, XP y Server 2003 se ha corregido este problema en su mayora.

MTODOS DE PROTECCIN Y TIPOS

Los mtodos para disminuir o reducir los riesgos asociados a los virus pueden ser los denominados activos o pasivos. Activos

Antivirus: son programas que tratan de descubrir las trazas que ha dejado un software malicioso, para detectarlo y eliminarlo, y en algunos casos contener o parar la contaminacin. Tratan de tener controlado el sistema mientras funciona parando las vas conocidas de infeccin y notificando al usuario de posibles incidencias de seguridad. Por ejemplo, al verse que se crea un archivo llamado Win32.EXE.vbs en la carpeta C:\Windows\%System32%\ en segundo plano, ve que es comportamiento sospechoso, salta y avisa al usuario. Filtros de ficheros: consiste en generar filtros de ficheros dainos si el computador est conectado a una red. Estos filtros pueden usarse, por ejemplo, en el sistema de correos o usando tcnicas de firewall. En general, este sistema proporciona una seguridad donde no se requiere la intervencin del usuario, puede ser muy eficaz, y permitir emplear nicamente recursos de forma ms selectiva.

Pasivos

Evitar introducir a tu equipo medios de almacenamiento extrables que consideres que pudieran estar infectados con algn virus. No instalar software "pirata", pues puede tener dudosa procedencia. No abrir mensajes provenientes de una direccin electrnica desconocida. No aceptar e-mails de desconocidos. Informarse y utilizar sistemas operativos ms seguros. No abrir documentos sin asegurarnos del tipo de archivo. Puede ser un ejecutable o incorporar macros en su interior.

Tipos de virus e imitaciones Existen diversos tipos de virus, varan segn su funcin o la manera en que ste se ejecuta en nuestra computadora alterando la actividad de la misma, entre los ms comunes estn:

Troyano: Consiste en robar informacin o alterar el sistema del hardware o en un caso extremo permite que un usuario externo pueda controlar el equipo. Gusano: Tiene la propiedad de duplicarse a s mismo. Los gusanos utilizan las partes automticas de un sistema operativo que generalmente son invisibles al usuario. Bombas lgicas o de tiempo: Son programas que se activan al producirse un acontecimiento determinado. La condicin suele ser una fecha (Bombas de Tiempo), una combinacin de teclas, o ciertas condiciones tcnicas (Bombas Lgicas). Si no se produce la condicin permanece oculto al usuario. Hoax: Los hoax no son virus ni tienen capacidad de reproducirse por si solos. Son mensajes de contenido falso que incitan al usuario a hacer

copias y enviarla a sus contactos. Suelen apelar a los sentimientos morales ("Ayuda a un nio enfermo de cncer") o al espritu de solidaridad ("Aviso de un nuevo virus peligrossimo") y, en cualquier caso, tratan de aprovecharse de la falta de experiencia de los internautas novatos. Joke: Al igual que los hoax, no son virus, pero son molestos, un ejemplo: una pgina pornogrfica que se mueve de un lado a otro, y si se le llega a dar a errar es posible que salga una ventana que diga: OMFG!! No se puede cerrar!

Acciones de los virus Algunas de las acciones de algunos virus son:

Unirse a un programa instalado en el computador permitiendo su propagacin. Mostrar en la pantalla mensajes o imgenes humorsticas, generalmente molestas. Ralentizar o bloquear el computador. Destruir la informacin almacenada en el disco, en algunos casos vital para el sistema, que impedir el funcionamiento del equipo. Reducir el espacio en el disco. Molestar al usuario cerrando ventanas, moviendo el ratn...

PREGUNTAS GENERADORAS

1. Que caractersticas de tener un software para considerarse como sistema operativo? las caractersticas que debe tener un software para considerarse un sistema operativo son las siguientes: Aceptar los trabajos y conservarlos hasta su finalizacin: osea que los tiene que guardar sin presentar ningn inconveniente hasta que el usuario lo decida, no tener un tiempo determinado para eliminar un archivo. Detectar errores y actuar de modo apropiado en caso de que se produzcan: si existe o aparece un problema a la hora de ejecutar alguna accin este debe ser eliminado de inmediato o dejarlo resguardado sin tocar el archivo ni causarle ninguna alteracin. Controlar las operaciones de E/S: las operaciones de entrada y salida las debe controlar perfectamente y utilizarlas solo cuando lo es necesario dependiendo de la exigencia del usuario. Controlar las interrupciones: debe tener toda autoridad y el poder para controlar algn tipo de virus o de imagen o letra que intente causar alguna interrupcin o realizar alguna distraccin frente a la actividad que se este realizando. Planificar la ejecucin de tareas: debe tener un orden especifico para realizar cualquier accin frente a lo exigido por el usuario para no tener ninguna clase de altercado ni inconveniente frente a las diferentes actividades realizadas. Proteger la memoria contra el acceso indebido de los programas: tener un antivirus o una especie de protector frente a la memoria para que programas indebidos no puedan acceder a ella y asi daar los archivos que se encuentran all. Gracias a estas funciones o caractersticas un software puede llegar hacer un sistema operativo ya que debe tener una interaccin mucho ms cercana con el usuario y debe ofrecer todos los parmetros exigidos por el usuario para una determinada tarea.

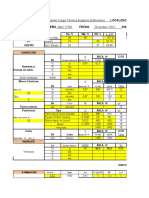

Caractersticas funciones

explicacin

guardar sin presentar ningna dificultad Aceptar los trabajos y hasta que el usuario lo decida, no tener un conservarlos tiempo determinado para eliminar un archivo

si existe o aparece un problema a la hora Detectar errores y de ejecutar una accin este debe ser actuar de manera eliminado de inmediato o dejarlo adecuada en caso de resguardado sin tocar el archivo ni que se produzcan causarle ninguna alteracin las operaciones de entrada y salida las Controlar las debe controlar perfectamente y utilizarlas operaciones de E/S cuando sea necesario dependiendo de la necesidad del usuario Controlar obstculos debe tener el poder para controlar algn las tipo de virus, imagen o letra que intente causar algunobstaculo frente a la actividad que se este realizando.

tener un orden determinado para realizar cualquier accin frente a lo exigido por el Planificar la realizacin usuario para no tener ninguna clase dei de tareas inconveniente frente a las diferentes actividades realizadas. tener un antivirus o una especie de Proteger la memoria protector frente a la memoria para que los contra el acceso de los programas indebidos no puedan acceder programas ni causen dao alguno 2. Cules son las ventajas y desventajas de los sistemas operacionales ms utilizado en el momento Linux Ventajas:

El mejor costo del mercado, gratuito o un precio simblico por el cd. Tienes una enorme cantidad de software libre para este sistema Mayor estabilidad por algo lo usan en servidores de alto rendimiento Entorno grafico (beryl) mejor que el aero de Windows Existen distribuciones de linux para diversos tipos de equipo, hasta para maquinas de 64 bits. Las vulneralidades son detectadas y corregidas ms rpidamente que cualquier otro sistema operativo. Desventajas:

Para algunas cosas debes de saber usar unix La mayora de los ISP no dan soporte para algo que no sea windows (ignorantes). No Existe mucho software comercial. Muchos juegos no corren en linux. Windows Ventajas:

Es ms conocido Es el que tiene ms software desarrollado Desventajas:

El costo es muy alto Las nuevas versiones requieren muchos recursos La mayora de los virus estn hechos para Windows Puedes tener errores de compatibilidad en sistemas nuevos. Histricamente es ms inestable de los 3

Mac Ventajas:

mejor interfaz grafica del mercado Ideal para diseo grafico. Es muy estable Desventajas:

Costoso (aunque viene incluido con la maquina) Existe poco software para este sistema operativo. Es ms complicado encontrar gente que la pueda arreglar en caso de fallas.

3. Cules son las anomalas causadas por programas considerados como virus y cules son las formas de prevenirlas y contratarlas? Las anomalas causadas por programas considerados virus son infectan archivos de programa virus de programa)(, infectan el rea de sistema de un disco, es decir, el registro de arranque de los disquetes y los discos duros (

virus de sector de arranque), infectan archivos de los programas Word, Excel, PowerPoint y Access de Microsoft office (virus de macro). Las formas de prevenirlas y contra restarlas son muy sencillas para los usuarios de un computador estas acciones las puede hacer formateando el computador, instalando un antivirus, no abriendo archivos adjuntos, en el caso de programas como Hotmail es preferible instalar la ltima versin ya que las versiones ms antiguas son ms propensas de contraer un virus por su gran tiempo en la red.

Vas de infeccin: 1- El correo electrnico. 2- Bajarse archivos de pginas web. 3- Bajarse archivos de Internet por ftp. 4- Copiar en memorias USB, DVD o cualquier tipo de memoria extraible. 5- Visitar pginas web. 6- Uso de grupos de discusin. 7- Uso de redes. 8- Uso de redes P2P. 9- Dispositivos mviles.

Tipos de Virus Informticos Todos los virus tienen en comn una caracterstica, y es que crean efectos perniciosos. A continuacin te presentamos la clasificacin de los virus informticos, basada en el dao que causan y efectos que provocan. Caballo de Troya: Es un programa daino que se oculta en otro programa legtimo, y que produce sus efectos perniciosos al ejecutarse este ultimo. En este caso, no es

capaz de infectar otros archivos o soportes, y slo se ejecuta una vez, aunque es suficiente, en la mayora de las ocasiones, para causar su efecto destructivo. Gusano o Worm: Es un programa cuya nica finalidad es la de ir consumiendo la memoria del sistema, se copia asi mismo sucesivamente, hasta que desborda la RAM, siendo sta su nica accin maligna. Virus de macros: Un macro es una secuencia de ordenes de teclado y mouse asignadas a una sola tecla, smbolo o comando. Son muy tiles cuando este grupo de instrucciones se necesitan repetidamente. Los virus de macros afectan a archivos y plantillas que los contienen, hacindose pasar por una macro y actuaran hasta que el archivo se abra o utilice. Virus de sobre escritura: Sobre escriben en el interior de los archivos atacados, haciendo que se pierda el contenido de los mismos. Virus de Programa: Comnmente infectan archivos con extensiones .EXE, .COM, .OVL, .DRV, .BIN, .DLL, y .SYS., los dos primeros son atacados ms frecuentemente por que se utilizan mas. Virus de Boot: Son virus que infectan sectores de inicio y booteo (Boot Record) de los diskettes y el sector de arranque maestro (Master Boot Record) de los discos duros; tambin pueden infectar las tablas de particiones de los discos. Virus Residentes: Se colocan automticamente en la memoria de la computadora y desde ella esperan la ejecucin de algn programa o la utilizacin de algn archivo. Virus de enlace o directorio: Modifican las direcciones que permiten, a nivel interno, acceder a cada uno de los archivos existentes, y como consecuencia no es posible localizarlos y trabajar con ellos. Virus mutantes o polimrficos: Son virus que mutan, es decir cambian ciertas partes de su cdigo fuente haciendo uso de procesos de encriptacin y de la misma tecnologa que

utilizan los antivirus. Debido a estas mutaciones, cada generacin de virus es diferente a la versin anterior, dificultando as su deteccin y eliminacin. Virus falso o Hoax: Los denominados virus falsos en realidad no son virus, sino cadenas de mensajes distribuidas a travs del correo electrnico y las redes. Estos mensajes normalmente informan acerca de peligros de infeccin de virus, los cuales mayormente son falsos y cuyo nico objetivo es sobrecargar el flujo de informacin a travs de las redes y el correo electrnico de todo el mundo. Virus Mltiples: Son virus que infectan archivos ejecutables y sectores de booteo simultneamente, combinando en ellos la accin de los virus de programa y de los virus de sector de arranque. Detectores y Antivirus Debido el enorme peligro que supone la presencia de virus para la informacin almacenada en los dispositivos de almacenamiento secundario, se han desarrollado programas para identificar, neutralizar y/o eliminar virus. Existen programas llamados "Detectores" que revisan la memoria RAM, los archivos del sistema y de datos, para comprobar que no estn infectados, avisando al usuario en caso de estarlo. A pesar de existir diferentes detectores en el mercado, su funcionamiento se basa en algunas de las siguientes tcnicas:

Los programas "Limpiadores" o "Antivirus" normalmente forman parte de los detectores y estn diseados para eliminar a los virus.

Una vez detectado el tipo de virus, el antivirus procede a intentar eliminarlo. La manera ms comn es tratar de sobrescribir en la parte donde se encuentra el virus: Es importante notar que aun cuando se elimine el virus la informacin que se haya perdido por su accin ya no se recupera. Para poder usar un antivirus es necesario que el detector haya usado la segunda tcnica de deteccin.

Algunos de los detectores ms populares en nuestro medio son: el programa llamado Scan para computadoras de tipo PC compatibles, el NetScan para redes.

Los antivirus ms usuales para computadoras PC son el MicroSoft Antivirus y el Clean. Vacunas Los detectores son tiles para evitar el contagio, ya que es posible analizar cada programa antes de ejecutarlo, y en caso de estar contaminado, eliminar el virus antes de ejecutar el programa. Adems de los detectores, existen programas llamados "vacunas" cuyo objetivo es intentar prevenir que un virus se copie. Una vacuna al instalarse queda residente en memoria, de esta manera avisa de diversos sucesos. Por ejemplo, cuando un programa ha solicitado quedarse residente en memoria, que est intentando modificar alguno de los archivos del sistema o algn archivo ejecutable o se pretende hacer alguna operacin de borrado general. Si el programa a ejecutarse en ese momento no tiene porqu ejecutar ninguna de esas tareas, es posible sospechar que hay algn virus intentando entrar al sistema; basta entonces con ordenar al programa vacuna que no permita el acceso solicitado. Dos de las vacunas ms comunes en PCs son: Vshield y Vsafe. Es importante sealar, sin embargo, que ninguna vacuna es infalible, y la mejor manera de proteger las computadoras contra los virus informticos es, obviamente, no utilizar copias de procedencia dudosa de ningn programa.

CONCLUSION

Se logr conocer que es un sistema operativo, caractersticas y sus componentes en Se identificaron los tipos de virus, daos que causan en los sistemas informticos Se obtuvo el conocimiento necesario para controlar las anomalas q c pueden presentar al momento de trabajar un ordenador

BIBLIOGRAFIA

http://cindhy.wordpress.com http://www.galeon.com http://es.wikipedia.org http://www.buenastareas.com/search_results.php?action=search&hidden=0&query=trabajos +sobre+sistemas+operativos http://es.wikipedia.org/wiki/Virus_inform%C3%A1tico http://www.google.com.co/imgres?q=virus+informatico&hl=es&sa=X&biw=1360&bih=677&tb m=isch&prmd=imvns&tbnid=3FRmUTX3AFeOpM:&imgrefurl=http://www.sololistas.net/10virus-informaticos-que-causaron-panico-en-elmundo.html&docid=e8Ijn_CmNzeezM&imgurl=http://www.sololistas.net/wpcontent/uploads/2011/05/Core-War.jpg&w=340&h=266&ei=HttwUN_vMos8QTQqIC4CQ&zoom=1&iact=rc&dur=1&sig=111606882207361405295&page=1&tbnh=140&t bnw=179&start=0&ndsp=18&ved=1t:429,r:1,s:0,i:137&tx=488&ty=299

También podría gustarte

- Hormigon TranslucidoDocumento10 páginasHormigon TranslucidoHoly Rodriguez VillanuevaAún no hay calificaciones

- Manual de Bolsillo para BarrenologosDocumento84 páginasManual de Bolsillo para BarrenologosGustavoMilla100% (1)

- Plan de Trabajo Practicas AtayauriDocumento7 páginasPlan de Trabajo Practicas AtayaurigcanduelasAún no hay calificaciones

- Ejemplo Cálculo de Carga Térmica Método CLTDDocumento14 páginasEjemplo Cálculo de Carga Térmica Método CLTDJorge Eduardo Granados Granados83% (6)

- Universidad Ricardo Palma: Facultad de IngenieríaDocumento31 páginasUniversidad Ricardo Palma: Facultad de IngenieríaJUNIOR BORIS SALIRROSAS DEL AGUILAAún no hay calificaciones

- Tesis AgrosuperDocumento108 páginasTesis Agrosupermaria carreño100% (1)

- Fatiga torones puentesDocumento30 páginasFatiga torones puentesJhoselinAún no hay calificaciones

- Triptico AGRICOLA 2018 1bDocumento1 páginaTriptico AGRICOLA 2018 1bRonald CordovaAún no hay calificaciones

- EscalasDocumento21 páginasEscalasGeoDanAún no hay calificaciones

- Secuencia Positiva Negativa Ya Cero TeoriaDocumento32 páginasSecuencia Positiva Negativa Ya Cero TeoriaAntonio100% (2)

- Previo 7 Torres ReparadoDocumento18 páginasPrevio 7 Torres ReparadomatiasAún no hay calificaciones

- Webquest Componentes ElectrónicosDocumento1 páginaWebquest Componentes Electrónicosalejandrocruz28Aún no hay calificaciones

- NMX Aa 034 1981Documento9 páginasNMX Aa 034 1981claudiaguadalupe90Aún no hay calificaciones

- ElectromagnetismDocumento5 páginasElectromagnetismCandido Molanes MiovichAún no hay calificaciones

- Brochure Eje Vial SacDocumento15 páginasBrochure Eje Vial SacGonzalo Quispe ArangoitiaAún no hay calificaciones

- Prueba Ciencias Naturales Suelos y Capas de La TierraDocumento3 páginasPrueba Ciencias Naturales Suelos y Capas de La TierraVeronica GuerreroAún no hay calificaciones

- Ensayo de Seguridad e Higiene IndustrialDocumento3 páginasEnsayo de Seguridad e Higiene Industrialthe_baby_0000Aún no hay calificaciones

- Informe #1Documento8 páginasInforme #1Jeannette ElizabethAún no hay calificaciones

- Exportación A Excel-52Documento15 páginasExportación A Excel-52Samuel AnibalAún no hay calificaciones

- Herramienta Peso-Dimensiones PDFDocumento3 páginasHerramienta Peso-Dimensiones PDFWilfrido MatiasAún no hay calificaciones

- Satélites LatinoamericanosDocumento13 páginasSatélites LatinoamericanosAlejandro DiazAún no hay calificaciones

- Ficha técnica del producto iTL 1P 1NO 16ADocumento3 páginasFicha técnica del producto iTL 1P 1NO 16ADouglas CruzAún no hay calificaciones

- Medición de distancias con cinta métrica en topografíaDocumento23 páginasMedición de distancias con cinta métrica en topografíaEdward ZelAún no hay calificaciones

- VDF regenerativos 75HPDocumento8 páginasVDF regenerativos 75HPPablo GómezAún no hay calificaciones

- Informe Lab 1 FlotacionDocumento11 páginasInforme Lab 1 Flotacionuser10101010Aún no hay calificaciones

- Levantamiento topográfico minero con teodolitoDocumento12 páginasLevantamiento topográfico minero con teodolitoCATIREAún no hay calificaciones

- Proceso Constructivo Pasto SinteticoDocumento10 páginasProceso Constructivo Pasto Sinteticoiivansolo100% (1)

- Manual HY670 HY930 HY1310 HY1530Documento32 páginasManual HY670 HY930 HY1310 HY1530Axel ShamirAún no hay calificaciones

- Mejoramiento y ampliación del sistema de agua potable e instalación del sistema de alcantarillado en San Padro, IslayDocumento4 páginasMejoramiento y ampliación del sistema de agua potable e instalación del sistema de alcantarillado en San Padro, IslaySaul Andre Sanga TorresAún no hay calificaciones

- Electrocircuitos resueltosDocumento21 páginasElectrocircuitos resueltosLuis Alberto O.Aún no hay calificaciones